簡介

本檔案介紹透過Virtual Routing and Forwarding(VRF)表使用Telnet或安全殼層(SSH)進行裝置存取的設定。

背景資訊

在基於IP的電腦網路中,VRF是一項技術,它允許同一個路由器中同時存在多個路由表例項。由於路由例項是獨立的,因此可以使用重疊的相同或IP地址而不會相互衝突。網路功能得到改進,因為網路路徑可以分段,而無需多台路由器。

VRF可以通過不同的路由表(稱為轉發資訊庫(FIB))在網路裝置上實施,每個路由例項一個。或者,網路裝置可以配置不同的虛擬路由器,其中每個虛擬路由器都有自己的FIB,但無法由同一裝置上的任何其他虛擬路由器例項訪問。

Telnet是一種在Internet或區域網(LAN)上使用的應用層協定,用於提供使用虛擬終端連線的雙向、互動式、面向文本的通訊設施。使用者資料通過傳輸控制協定(TCP)在面向8位位元組的資料連線中與Telnet控制資訊在帶內進行穿透。

SSH是一種加密網路協定,可在不安全的網路上安全地運行網路服務。最著名的示例應用程式是使用者遠端登入到電腦系統。

當這些技術一起使用時,往往會造成混淆。尤其是當您嘗試通過屬於非全域性路由VRF例項的介面遠端訪問裝置時。

本配置指南使用Telnet作為管理訪問的形式,僅用於說明目的。此概念也可擴展為SSH訪問。

必要條件

需求

本文件沒有特定需求。

採用元件

本文件所述內容不限於特定軟體和硬體版本。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

註:對VRF和Telnet的基本瞭解。也建議使用ACL知識。裝置和平台必須支援VRF的配置。 本檔案適用於執行Cisco IOS®且支援VRF和ACL的所有思科路由器。

設定

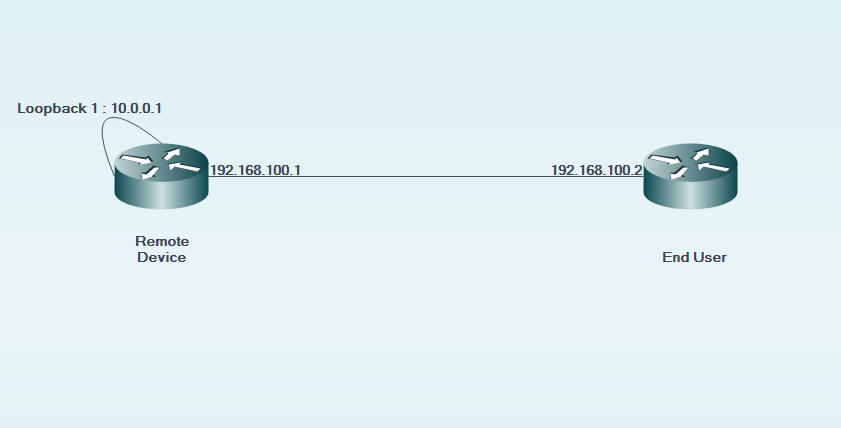

網路圖表

組態

在遠端裝置上:

!

interface GigabitEthernet0/0

description LINK TO END USER

ip vrf forwarding MGMT

ip address 192.168.100.1 255.255.255.252

duplex auto

speed auto

!

!

interface Loopback1

description LOOPBACK TO TELNET INTO FOR MANAGEMENT ACCESS

ip vrf forwarding MGMT

ip address 10.0.0.1 255.255.255.255

!

!

line vty 0 4

access-class 8 in

password cisco

login

transport input all

line vty 5 15

access-class 8 in

password cisco

login

transport input all

!

在終端使用者裝置上:

!

interface GigabitEthernet0/0

description LINK TO REMOTE SITE

ip vrf forwarding MGMT

ip address 192.168.100.2 255.255.255.252

duplex auto

speed auto

!

驗證

使用本節內容,確認您的組態是否正常運作。

在 vrf-also 在遠端裝置的line vty 0 15的access-class配置中使用關鍵字:

EndUser#ping vrf MGMT ip 10.0.0.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.0.0.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

EndUser#telnet 10.0.0.1 /vrf MGMT

Trying 10.0.0.1 ...

% Connection refused by remote host

遠端裝置上的資料包命中數會隨著對應的ACE計數增加而增加。

RemoteSite#show ip access-lists 8

Standard IP access list 8

10 permit 192.168.100.2 log (3 matches)

但是,在 vrf-also 關鍵字新增在vty 0 15行的access-class中,允許telnet訪問。

根據定義的行為,Cisco IOS裝置預設接受所有VTY連線。但是,如果使用訪問類,則假設連線只能從全域性IP例項到達。但是,如果存在允許來自VRF例項連線的要求和願望,請使用 vrf-also 關鍵字,以及上相應的access-class語句

線路配置。

!

line vty 0 4

access-class 8 in vrf-also

password cisco

login

transport input all

line vty 5 15

access-class 8 in vrf-also

password cisco

login

transport input all

!

EndUser#ping vrf MGMT ip 10.0.0.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.0.0.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

EndUser#telnet 10.0.0.1 /vrf MGMT

Trying 10.0.0.1 ... Open

User Access Verification

Password:

RemoteSite>

疑難排解

本節提供的資訊可用於對組態進行疑難排解。

有時可能需要基於VRF的故障排除。確保相關介面都位於同一個VRF中,並且它們在同一個VRF中具有可達性。

此外,可能還需要進行與SSH和Telnet相關的故障排除。