簡介

本文檔介紹基於Okta雲的單點登入(SSO)的身份服務(IdS)和身份提供程式(IdP)的配置。

| 產品 |

部署 |

| UCCX |

共住者 |

| PCCE |

與CUIC(思科統一情報中心)和LD(即時資料)共存 |

| UCCE |

與CUIC和LD共駐以進行2k部署。 獨立式,適用於4k和12k部署。 |

必要條件

需求

思科建議您瞭解以下主題:

- Cisco Unified Contact Center Express、Cisco Unified Contact Center Enterprise(UCCE)或Packaged Contact Center Enterprise(PCCE)

- 安全宣告標籤語言(SAML)2.0

- 奧克塔

採用元件

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

將Okta配置為身份服務提供商

步驟1. 登入到身份服務(IdS)網頁,導航到設定,通過按一下下載後設資料檔案來下載後設資料檔案。

步驟2.登入到Okta伺服器並選擇Admin頁籤。

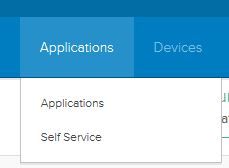

步驟3.從Okta控制面板中選擇Applications > Applications。

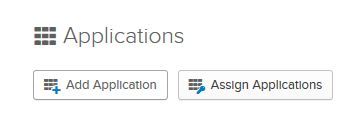

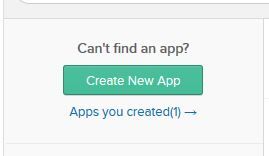

步驟4.按一下創建新應用以使用嚮導建立新的自定義應用程式。

步驟5.在「建立新應用程式整合」視窗中,對於「平台」,從下拉選單中選擇「Web」,然後選擇「SAML 2.0」作為「登入」方法,然後選擇「建立」。

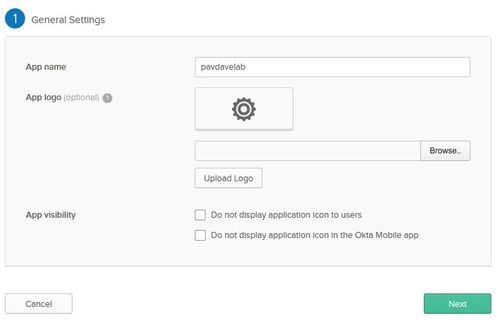

步驟6. 輸入應用名稱,然後按一下下一步。

步驟7.在「SAML整合」頁上,輸入SAML的詳細資訊。

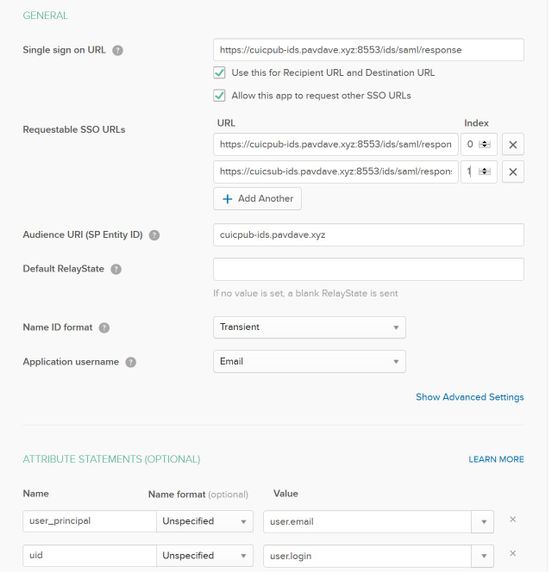

- 單點登入URL — 從後設資料檔案中,輸入中指定為AssertionConsumerService的索引0的URL。

<AssertionConsumerService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://cuicpub-ids.pavdave.xyz:8553/ids/saml/response" index="0" isDefault="true"/>

- 預設RelayState — 將此欄位留空。

- 名稱ID格式 — 從下拉選單中選擇Transient。

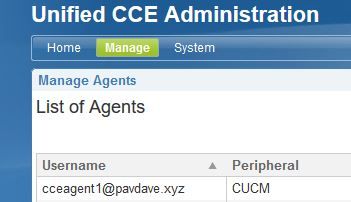

- Application username — 選擇與Unified CCE Administration > Manage > Agents中配置的Username匹配的使用者名稱格式。

附註:此螢幕快照特定於UCCE/PCCE。

步驟8.新增所需的屬性語句。

- uid — 標識傳送到應用程式的宣告中的已驗證使用者

- user_principal — 在傳送到Cisco身份服務的斷言中標識使用者的身份驗證領域

.

步驟9.選擇下一步。

步驟10.選擇「我是軟體供應商」。我希望將我的應用與Okta」整合,然後按一下「完成」。

步驟11.在Sign On選項卡上下載身份提供程式後設資料。

步驟12.開啟下載的後設資料檔案,將NameIDFormat的兩行更改為以下內容並儲存該檔案。

<md:NameIDFormat>urn:oasis:names:tc:SAML:2.0:nameid-format:transient</md:NameIDFormat>

配置身份服務

步驟1.導航到您的身份服務伺服器。

步驟2.按一下「Settings」。

步驟3.按一下「Next」。

步驟4.上傳從Okta下載的後設資料檔案,然後點選下一步。

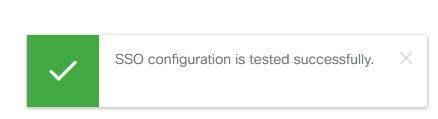

步驟5.按一下測試SSO設定。新視窗將提示登入以向Okta進行身份驗證。成功登入將在螢幕的右下角顯示帶有SSO配置的複選標籤已成功測試。

附註:如果您已通過Okta身份驗證,則在IdS驗證憑據時,系統不會提示您再次登入,但會彈出一個簡短視窗。

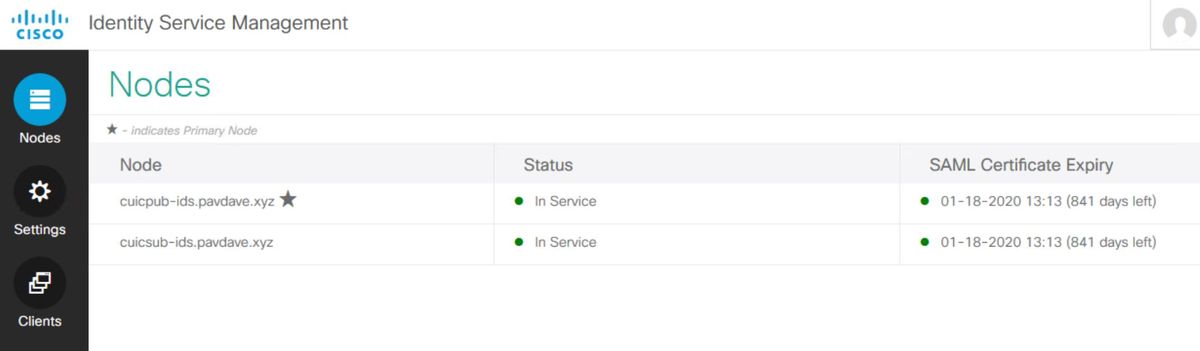

此時,身份服務和身份提供程式的配置已完成,應該可以看到服務中的節點。

單點登入的進一步配置

配置身份服務和身份提供程式後,下一步是為UCCE或UCCX設定單點登入。

進一步閱讀