简介

本文档介绍当Cisco Catalyst Center未显示Catalyst 9800系列WLC的任何保证数据时如何进行故障排除。

先决条件

要求

Cisco 建议您了解以下主题:

- Catalyst Center磁悬浮命令行界面的使用

- 基本Linux基础

- Catalyst Center和Catalyst 9800平台上的证书知识

使用的组件

本文档中的信息基于以下软件和硬件版本:

- Catalyst Center设备第1代或第2代,软件版本为1.x或2.x,带有保证软件包

- Catalyst 9800系列无线LAN控制器(WLC)

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

注:虽然本文档最初是针对Catalyst Center 1.x编写的,但其中大部分内容适用于Catalyst Center 2.x。

注意:Catalyst 9800 WLC必须已由Catalyst Center发现并分配到站点,且必须运行兼容的Cisco IOS® XE版本。有关互操作性的详细信息,请参阅Catalyst Center兼容性列表。

背景信息

在发现过程中,Catalyst Center将下一配置推送到WLC。

注:此示例来自Catalyst 9800-CL云无线控制器。使用物理Catalyst 9800系列设备时,某些详细信息可能会有所不同;X.X.X.X是Catalyst Center企业接口的虚拟IP(VIP)地址,而Y.Y.Y.Y是WLC的管理IP地址。

crypto pki trustpoint sdn-network-infra-iwan

enrollment pkcs12

revocation-check crl

rsakeypair sdn-network-infra-iwan

crypto pki trustpoint DNAC-CA

enrollment mode ra

enrollment terminal

usage ssl-client

revocation-check crl none

source interface GigabitEthernet1

crypto pki certificate chain sdn-network-infra-iwan

certificate 14CFB79EFB61506E

3082037D 30820265 A0030201 02020814 CFB79EFB 61506E30 0D06092A 864886F7

<snip>

quit

certificate ca 7C773F9320DC6166

30820323 3082020B A0030201 0202087C 773F9320 DC616630 0D06092A 864886F7

<snip>

quit

crypto pki certificate chain DNAC-CA

certificate ca 113070AFD2D12EA443A8858FF1272F2A

30820396 3082027E A0030201 02021011 3070AFD2 D12EA443 A8858FF1 272F2A30

<snip>

quit

telemetry ietf subscription 1011

encoding encode-tdl

filter tdl-uri /services;serviceName=ewlc/wlan_config

source-address Y.Y.Y.Y

stream native

update-policy on-change

receiver ip address X.X.X.X 25103 protocol tls-native profile sdn-network-infra-iwan

telemetry ietf subscription 1012

<snip - many different "telemetry ietf subscription" sections - which ones depends on

Cisco IOS version and Catalyst Center version>

network-assurance enable

network-assurance icap server port 32626

network-assurance url https://X.X.X.X

network-assurance na-certificate PROTOCOL_HTTP X.X.X.X /ca/ pem

排除Catalyst Center上WLC中的无保证数据故障

步骤1:验证WLC在Catalyst Center资产中是否可以访问和管理。

如果WLC未处于“托管”状态,则必须在继续之前修复可接通性或调配问题。

提示:检查资产管理器、spf-device-manager和spf-service-manager日志以确定故障。

第二步:验证Catalyst Center是否将所有必要的配置推送到WLC。

确保Background Information(后台信息)部分中提到的配置已使用以下命令推送到WLC:

show run | section crypto pki trustpoint DNAC-CA

show run | section crypto pki trustpoint sdn-network-infra-iwan

show run | section network-assurance

show run | section telemetry

已知问题:

- 思科漏洞ID CSCvs62939 — 思科DNA中心在发现后不会将遥测配置推送到9xxx交换机。

- Cisco Bug ID CSCvt83104 - eWLC Assurance config push failure if Netconf candidate datastore exists on the device.(如果设备上存在Netconf candidate datastore,则eWLC保障配置推送失败。)

- Cisco Bug ID CSCvt97081 - eWLC DNAC-CA证书调配对于通过DNS名称发现的设备失败。

要验证的日志:

- dna-wireless-service — 用于DNAC-CA证书和遥测配置。

- network-design-service — 用于sdn-network-infra-iwan证书。

第三步:验证已在WLC上创建必要的证书。

确保使用以下命令在WLC上正确创建证书:

show crypto pki certificates DNAC-CA

show crypto pki certificates sdn-network-infra-iwan

已知问题和限制:

- Cisco bug ID CSCvu03730 - eWLC在Cisco DNA Center中不受监控,因为未安装sdn-network-infra-iwan证书(根本原因是pki-broker客户端证书已过期)。

- Cisco Bug ID CSCvr44560 - ENH:为IOS-XE添加对2099年后到期的CA证书的支持

- 思科漏洞ID CSCwc99759 — 增强版:添加对8192位RSA证书签名的支持

第四步:验证遥测连接状态。

使用以下命令,确保遥测连接在WLC上处于Active状态:

wlc-01#show telemetry internal connection

Telemetry connection

Address Port Transport State Profile

------------------------------------------------------------------

X.X.X.X 25103 tls-native Active sdn-network-infra-iwan

或者,从Cisco IOS XE版本17.7及更高版本:

wlc-01#show telemetry connection all

Telemetry connections

Index Peer Address Port VRF Source Address State State Description

----- -------------------------- ----- --- -------------------------- ---------- --------------------

9825 X.X.X.X 25103 0 Y.Y.Y.Y Active Connection up

X.X.X.X IP地址必须是Catalyst Center Enterprise接口。如果为Catalyst Center配置了VIP,则这必须是企业接口的VIP。如果IP地址正确且状态为Active,请继续下一步。

如果状态为Connecting,则无法成功建立从WLC到Catalyst Center的超文本传输协议安全(HTTPS)连接。导致此问题的原因可能有很多种,下面列出了最常见的原因。

4.1.无法从WLC访问Catalyst Center VIP或处于DOWN状态。

- 在带有VIP的单个节点上,当集群接口关闭时,VIP会关闭。检验集群接口是否已连接。

- 检验WLC是否连接到企业VIP(ICMP/ping)。

- 使用以下命令验证Catalyst Center Enterprise VIP是否处于UP状态:

ip a | grep en。

- 使用以下命令验证是否已正确配置Catalyst Center Enterprise

etcdctl get /maglev/config/cluster/cluster_networkVIP。

4.2. WLC处于高可用性(HA)状态;故障转移后,保障无法工作。

如果HA不是由Catalyst Center形成的,则会发生这种情况。在这种情况下:从库存中删除WLC,中断HA,发现两个WLC,并让Catalyst Center形成HA。

注意:此要求可在更高的Catalyst Center版本中更改。

4.3. Catalyst Center未创建DNAC-CA信任点和证书。

4.4. Catalyst Center未创建信任点 sdn-network-infra-iwan 和证书。

4.5. Catalyst Center未推送保证配置。

- 命令显

show network-assurance summary 示Network-Assurance为 Disabled:

DC9800-WLC#show network-assurance summary ---------------------------------------------------- Network-Assurance : Disabled Server Url : ICap Server Port Number : Sensor Backhaul SSID : Authentication : Unknown

- 确保WLC已启用设备可控性,因为Catalyst Center推送配置需要此功能。设备可控性可以在发现过程中启用,或者在WLC位于资产上并由Catalyst Center管理后启用。导航到页

Inventory 面。选择 Device > Actions > Inventory > Edit Device > Device Controllability > Enable.

4.6. Catalyst Center不推送遥测订用配置。

- 确保WLC具有使用该命令的订

show telemetry ietf subscription all 用。 - 否则,请检查步骤2和步骤3以解决此问题。

4.7. WLC和Catalyst Center之间的TLS握手失败,因为WLC无法验证Catalyst Center证书。

这可能是由于多种原因,下面列出了最常见的原因:

4.7.1. Catalyst Center证书已过期、被吊销,或者主题备用名称(SAN)中没有Catalyst Center IP地址。

4.7.2.撤销检查失败,因为无法检索证书撤销列表(CRL)。

- CRL检索失败的原因可能很多,例如DNS故障、防火墙问题、WLC和CRL分发点(CDP)之间的连接问题或以下已知问题之一:

- Cisco Bug ID CSCvr41793 - PKI:CRL检索不使用HTTP Content-Length。

- Cisco Bug ID CSCvo03458 - PKI,revocation check crl none,如果无法访问CRL,则不回退。

- Cisco Bug ID CSCue73820 - PKI调试不了解CRL解析故障。

- 解决方法:在DNAC-

revocation-check none CA信任点下配置。

4.7.3.证书错误“对等证书链过长,无法验证”。

- 检查命令的输

show platform software trace message mdt-pubd chassis active R 出。 - 如果显示此

"Peer certificate chain is too long to be verified" 消息,请检查: Cisco Bug ID CSCvw09580 - 9800 WLC不采用Cisco DNA Center证书链深度为4或更多。

- 要解决此问题,请使用以下命令将颁发Catalyst Center证书的中间CA的证书导入到WLC上的信任点

echo | openssl s_client -connect <Catalyst Center IP>:443 -showcerts:。

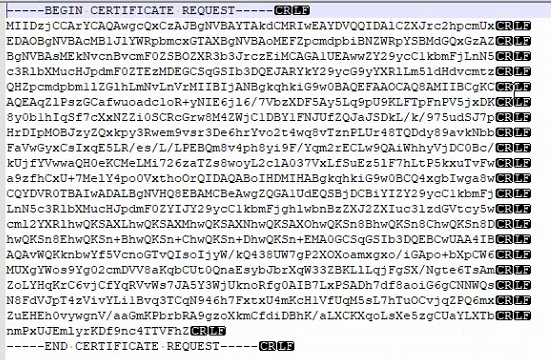

注:这将生成信任链(PEM编码)中的证书列表,因此每个证书以-----BEGIN CERTIFICATE-----开头。请参阅“解决方法”部分中提到的URL,并执行配置DNAC-CA证书的步骤,但不导入根CA证书。相反,请导入有问题的CA的证书。

4.7.4. WLC证书已过期。

- 当Catalyst Center版本为1.3.3.7或更低版本时,WLC证书可能已过期。当Catalyst Center的版本为1.3.3.8或更高版本(但不是2.1.2.6或更高版本)时,如果证书在从版本1.3.3.7或更早版本升级之前过期,则仍有可能出现此问题。

- 检查命令输出中的有效结束日

show crypto pki certificates sdn-network-infra-iwan 期。

4.8. Catalyst Center上的收集器iosxe服务不接受来自WLC的连接,因为库存管理器服务未通知它新设备。

4.9.相关缺陷:

- 思科漏洞ID CSCvs78950 - eWLC到Wolverine群集遥测连接(处于连接状态)。

- 思科漏洞ID CSCvr98535 - Cisco DNA Center不为PKI配置HTTP源接口 — eWLC遥测保持连接。

第五步:遥测状态处于活动状态,但在保证中仍然看不到任何数据。

使用以下命令验证遥测内部连接的当前状态:

dna-9800#show telemetry internal connection

Telemetry connection

Address Port Transport State Profile

------------------------------------------------------------------

X.X.X.X 25103 tls-native Active sdn-network-infra-iwan

可能的缺陷:

解决方法

如果所需的部分或全部配置不在WLC中,请尝试确定配置不存在的原因。如果存在缺陷的匹配项,请检查相关日志文件。然后,将这些选项视为一种解决方法。

Catalyst Center版本2.x

在Catalyst Center GUI上,导航至该 Inventory 页面。选择 WLC > Actions > Telemetry > Update Telemetry Settings > Force Configuration Push > Next > Apply.After that, wait some time to the WLC complete the resynchronization process。验证Catalyst Center是否推送了本文档“背景信息”部分中提到的配置,并使用命令验证WLC上存在保证配 show network-assurance summary 置。

Catalyst Center版本1.x

如果之前的GUI方法仍然没有达到预期效果,也可以将此功能用于Catalyst Center 2.x。

- 信任

sdn-network-infra-iwan 点和/或证书丢失。 请联系思科技术支持中心(TAC),以手动安装Catalyst Center保证证书和订用。

- 网络保证配置不存在。

确保可以从WLC访问Catalyst Center企业VIP地址。然后手动配置该部分,如下例所示:

conf t

network-assurance url https://X.X.X.X

network-assurance icap server port 32626

network-assurance enable

network-assurance na-certificate PROTCOL_HTTP X.X.X.X /ca/ pem

注:在第五行中,注意X.X.X.X和/ca/之间的空格以及/ca/和pem之间的空格。

反馈

反馈