Configurando VPLS entre Cat9500 e ISR4K

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introduction

O VPLS é uma tecnologia de extensão de Camada 2 que a maioria dos clientes usa com ISPs e com serviços emprestados/alugados com fornecedores terceirizados. O uso do VPLS vai além do escopo deste guia de configuração. Este é um guia básico de configuração para tentar ajudar os clientes a configurar L2VPN entre as plataformas ISR4K existentes e os novos switches Cat9500.

Prerequisites

Você deve estar ciente dos conceitos básicos de L2VPN e configurar modelos de pseudowire para configurar contextos de VFI L2

Requirements

Roteador ISR4K (qualquer ISR4400/ISR4300), Switch Cat9500 e dois dispositivos sendo usados como dispositivos CE

Componentes Utilizados

ISR4451-X

C9500-40X-A

CISCO1921

CISCO2911

Configurar

A configuração informa o uso do contexto VPLS e os tipos/detalhes de VC suportados

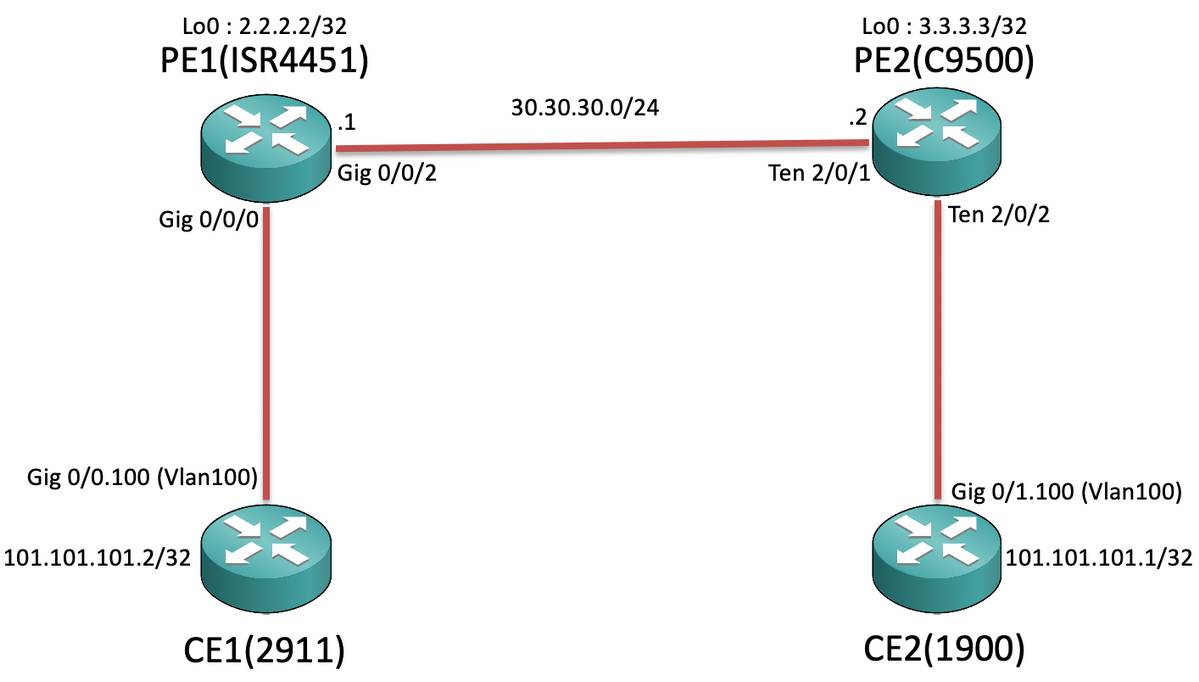

Diagrama de Rede

Configurações

Em CE1 e CE2:

CE1#sh run Building configuration... Current configuration : 105 bytes ! interface GigabitEthernet0/0 no ip address duplex auto speed auto ! interface GigabitEthernet0/0.100 encapsulation dot1Q 100 ip address 101.101.101.2 255.255.255.0 ! |

CE2#sh run Building configuration... Current configuration : 1718 bytes ! interface GigabitEthernet0/1 no ip address duplex auto speed auto ! interface GigabitEthernet0/1.100 encapsulation dot1Q 100 ip address 101.101.101.1 255.255.255.0 ! |

Em PE1 e PE2:

PE1#sh run Building configuration... Current configuration : 5049 bytes ! pseudowire-class VPLS100 encapsulation mpls no control-word ! l2 vfi 100 manual vpn id 100 bridge-domain 100 mtu 9180 neighbor 3.3.3.3 pw-class VPLS100 ! interface Loopback0 ip address 2.2.2.2 255.255.255.255 ! interface GigabitEthernet0/0/0 mtu 9180 no ip address negotiation auto service instance 100 ethernet encapsulation dot1q 100 rewrite ingress tag pop 1 symmetric bridge-domain 100 ! ! interface GigabitEthernet0/0/2 ip address 30.30.30.1 255.255.255.0 negotiation auto mpls ip ! ip route 3.3.3.3 255.255.255.255 30.30.30.2 ! mpls ldp router-id Loopback0 force ! |

PE2#sh run Building configuration... Current configuration : 10722 bytes ! ip routing ! pseudowire-class VPLS100 encapsulation mpls no control-word ! l2 vfi 100 manual vpn id 100 neighbor 2.2.2.2 pw-class VPLS100 ! interface Loopback0 ip address 3.3.3.3 255.255.255.255 ! interface TenGigabitEthernet2/0/1 no switchport ip address 30.30.30.2 255.255.255.0 mpls ip ! interface TenGigabitEthernet2/0/2 switchport trunk allowed vlan 100 switchport mode trunk ! interface Vlan100 no ip address xconnect vfi 100 ! ip route 2.2.2.2 255.255.255.255 30.30.30.1 ! mpls ldp router-id Loopback0 force ! |

Nota: Nos dispositivos ISR4K e ASR1000 executados em instâncias de serviço EFP (Ethernet Flow Point), certifique-se de configurar o comando "rewrite ingress tag pop 1 symmetric" no respectivo SI (Service Instance) onde queremos estender a sub-rede/domínio de broadcast, para que o ISR4K/ASR1k possa receber a VLAN rotulada (802.1Q Vlan) Tag) pacotes sendo enviados da extremidade CE.

Verificar

As plataformas Cat9500 suportam internetworking com "ethernet" até agora sob VPLS. Primeiro, verifique se o tipo VC é ethernet (que é padrão):

PE1#show mpls l2transport binding

Destination Address: 3.3.3.3,VC ID: 100

Local Label: 19

Cbit: 0, VC Type: Ethernet, GroupID: n/a

MTU: 9180, Interface Desc: n/a

VCCV: CC Type: RA [2], TTL [3]

CV Type: LSPV [2]

Remote Label: 17

Cbit: 0, VC Type: Ethernet, GroupID: 0

MTU: 9180, Interface Desc: n/a

VCCV: CC Type: RA [2], TTL [3]

CV Type: LSPV [2]

PE2#show mpls l2transport binding

Destination Address: 2.2.2.2,VC ID: 100

Local Label: 17

Cbit: 0, VC Type: Ethernet, GroupID: n/a

MTU: 9180, Interface Desc: n/a

VCCV: CC Type: RA [2], TTL [3]

CV Type: LSPV [2]

Remote Label: 19

Cbit: 0, VC Type: Ethernet, GroupID: 0

MTU: 9180, Interface Desc: n/a

VCCV: CC Type: RA [2], TTL [3]

CV Type: LSPV [2]

Agora, o restante dos comandos seria semelhante à forma como você verifica o L2VPN VC. Mas é importante entender que o Cat9500 tem o mtu do sistema, portanto, você não poderá modificar os valores de MTU da interface individual para o lado da LAN. Portanto, você precisaria configurar explicitamente "mtu <>" no contexto de vfi l2 na plataforma ISR4K para que os valores de MTU sejam negociados com base na mtu do sistema configurada no switch Cat9500 :

PE2:

PE2#show system mtu Global Ethernet MTU is 9180 bytes.

PE1:

PE1#show mpls l2transport vc detail

Local interface: VFI 100 vfi up

Interworking type is Ethernet

Destination address: 3.3.3.3, VC ID: 100, VC status: up

Output interface: Gi0/0/2, imposed label stack {17}

Preferred path: not configured

Default path: active

Next hop: 30.30.30.2

Create time: 00:02:10, last status change time: 00:02:10

Last label FSM state change time: 00:02:10

Signaling protocol: LDP, peer 3.3.3.3:0 up

Targeted Hello: 2.2.2.2(LDP Id) -> 3.3.3.3, LDP is UP

Graceful restart: not configured and not enabled

Non stop routing: not configured and not enabled

Status TLV support (local/remote) : enabled/supported

LDP route watch : enabled

Label/status state machine : established, LruRru

Last local dataplane status rcvd: No fault

Last BFD dataplane status rcvd: Not sent

Last BFD peer monitor status rcvd: No fault

Last local AC circuit status rcvd: No fault

Last local AC circuit status sent: No fault

Last local PW i/f circ status rcvd: No fault

Last local LDP TLV status sent: No fault

Last remote LDP TLV status rcvd: No fault

Last remote LDP ADJ status rcvd: No fault

MPLS VC labels: local 19, remote 17

Group ID: local n/a, remote 0

MTU: local 9180, remote 9180

Remote interface description:

Sequencing: receive disabled, send disabled

Control Word: Off

SSO Descriptor: 3.3.3.3/100, local label: 19

Dataplane:

SSM segment/switch IDs: 8387/4289 (used), PWID: 4

VC statistics:

transit packet totals: receive 0, send 0

transit byte totals: receive 0, send 0

transit packet drops: receive 0, seq error 0, send 0

PE2:

PE2#show mpls l2transport vc detail

Local interface: VFI 100 vfi up

Interworking type is Ethernet

Destination address: 2.2.2.2, VC ID: 100, VC status: up

Output interface: Te2/0/1, imposed label stack {19}

Preferred path: not configured

Default path: active

Next hop: 30.30.30.1

Create time: 01:02:03, last status change time: 00:03:09

Last label FSM state change time: 00:03:09

Signaling protocol: LDP, peer 2.2.2.2:0 up

Targeted Hello: 3.3.3.3(LDP Id) -> 2.2.2.2, LDP is UP

Graceful restart: not configured and not enabled

Non stop routing: not configured and not enabled

Status TLV support (local/remote) : enabled/supported

LDP route watch : enabled

Label/status state machine : established, LruRru

Last local dataplane status rcvd: No fault

Last BFD dataplane status rcvd: Not sent

Last BFD peer monitor status rcvd: No fault

Last local AC circuit status rcvd: No fault

Last local AC circuit status sent: No fault

Last local PW i/f circ status rcvd: No fault

Last local LDP TLV status sent: No fault

Last remote LDP TLV status rcvd: No fault

Last remote LDP ADJ status rcvd: No fault

MPLS VC labels: local 17, remote 19

Group ID: local n/a, remote 0

MTU: local 9180, remote 9180

Remote interface description:

Sequencing: receive disabled, send disabled

Control Word: Off

SSO Descriptor: 2.2.2.2/100, local label: 17

Dataplane:

SSM segment/switch IDs: 12297/8194 (used), PWID: 1

VC statistics:

transit packet totals: receive 0, send 0

transit byte totals: receive 0, send 0

transit packet drops: receive 0, seq error 0, send 0

Agora, quando tentamos iniciar pings de CE1 para CE2:

CE1#ping 101.101.101.1 source 101.101.101.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 101.101.101.1, timeout is 2 seconds: Packet sent with a source address of 101.101.101.2 !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

Em seguida, quando verificamos as estatísticas de VC para garantir que os pacotes sejam enviados via VPLS :

PE1:

PE1#show mpls l2transport vc detail | sec statistics

VC statistics:

transit packet totals: receive 5, send 5

transit byte totals: receive 660, send 660

transit packet drops: receive 0, seq error 0, send 0

PE2:

PE2#show mpls l2transport vc detail | sec statistics

VC statistics:

transit packet totals: receive 5, send 5

transit byte totals: receive 680, send 680

transit packet drops: receive 0, seq error 0, send 0

Troubleshoot

Este documento foi criado para destacar os problemas de compatibilidade durante a configuração de um VC VPLS entre os roteadores ISR/ASR e os switches Cat9500 atuando como nós PE, portanto, atualmente, não há etapas de solução de problemas.

Colaborado por engenheiros da Cisco

- Vipin VargheseCisco TAC

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback