Passieve verificatie met behulp van VPN-inloggen op afstandsbediening op FirePOWER Apparaatbeheer

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe u Passive Verificatie kunt configureren via Firepower Threat Defense (FTD) via Firepower Apparator Manager (FDM) met Remote Access VPN-telefoons (RA VPN) met AnyConnect.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Firepower Apparaatbeheer.

- Externe toegang VPN.

- identiteitsbeleid.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Firepower Threat Defense (FTD) versie 7.0

- Cisco AnyConnect Secure Mobility Client versie 4.10

- Active Directory (AD)

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk levend is, zorg er dan voor dat u de mogelijke impact van om het even welke opdracht begrijpt.

Achtergrondinformatie

Het identiteitsbeleid kan gebruikers detecteren die aan een verbinding zijn gekoppeld. De gebruikte methode is passieve verificatie, aangezien de gebruikersidentiteit is verkregen bij andere echtheidsdiensten (LDAP).

In FDM kan passieve verificatie met twee verschillende opties werken:

- VPN-loggen voor externe toegang

- Cisco Identity Services Engine (ISE)

Configuratie

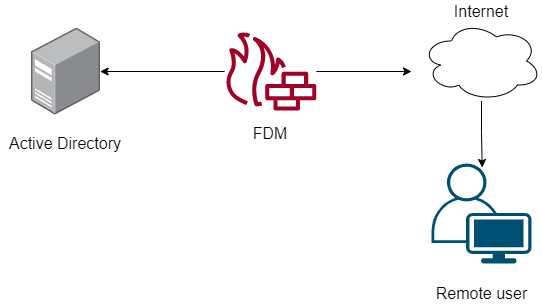

Netwerkdiagram

In dit gedeelte wordt beschreven hoe u Passive Verificatie op FDM kunt configureren.

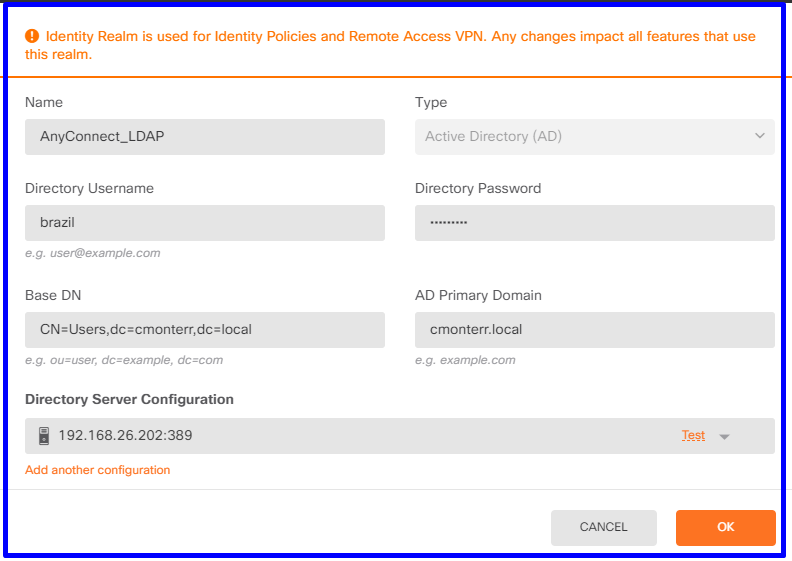

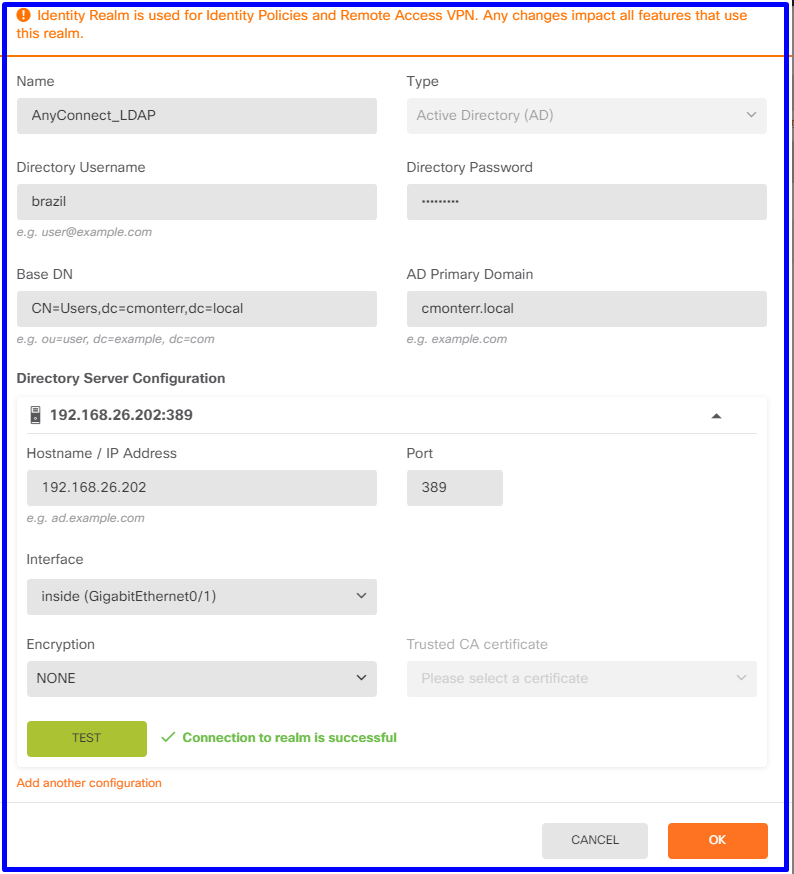

Stap 1. Configuratie van de identiteitsbron

Of u gebruikers actief identiteit verzamelt (door de herinnering voor gebruikersauthenticatie) of passief, moet u de Active Directory (AD) server configureren die de gebruikersidentificatieinformatie heeft.

Navigeren in op objecten >Identity Services en selecteer de optieAD om de actieve map toe te voegen.

Voeg de configuratie van de Actieve Map toe:

Stap 2. Configureer de RCA VPN

De configuratie van VPN-externe toegang kan in deze link worden bekeken

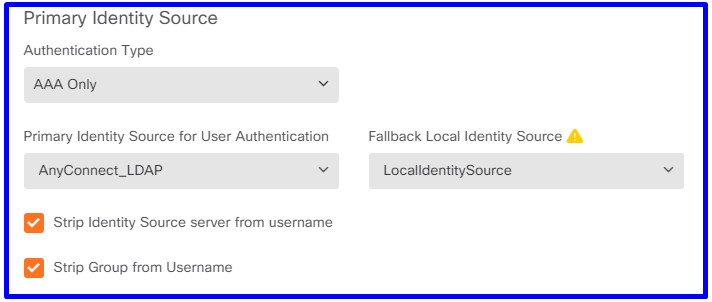

Stap 3. Configureer de verificatiemethode voor RA VPN-gebruikers

Selecteer in de RA VPN-configuratie de verificatiemethode. De primaire bron voor gebruikersverificatie moet de AD zijn.

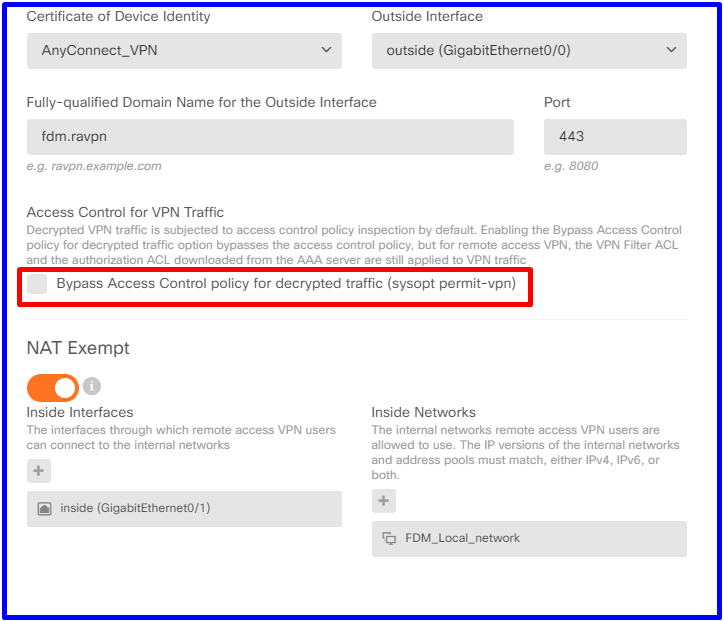

Opmerking: In de Global Settings van het RA VPN-netwerk, dient u de optie Bypass Access Control Policy voor gedecrypteerd verkeer (systeemlicenties-VPN) uit te schakelen om de mogelijkheid te bieden om het toegangscontrolebeleid te gebruiken voor het inspecteren van verkeer dat afkomstig is van de AnyConnect-gebruikers.

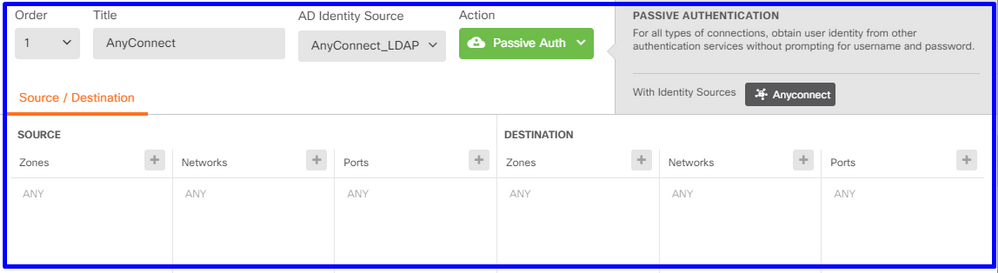

Stap 4. Het identiteitsbeleid voor passieve verificatie configureren

U moet het identiteitsbeleid creëren om passieve authenticatie te configureren hebt het beleid de volgende elementen:

- AD-identiteitsbron: Het zelfde dat u in stap nummer 1 toevoegt

- Actie: PASSIEVE AUTO

Om de identiteitsregel te configureren navigeer u naar beleid>Identiteit > selecteer[+] om een nieuwe identiteitsregel toe te voegen.

- Bepaal de bron- en doelsubnetten waar passieve authenticatie van toepassing is.

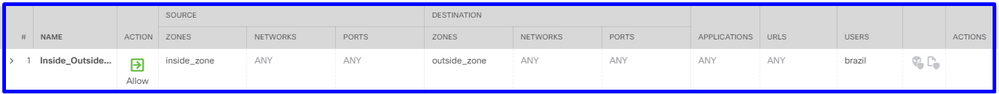

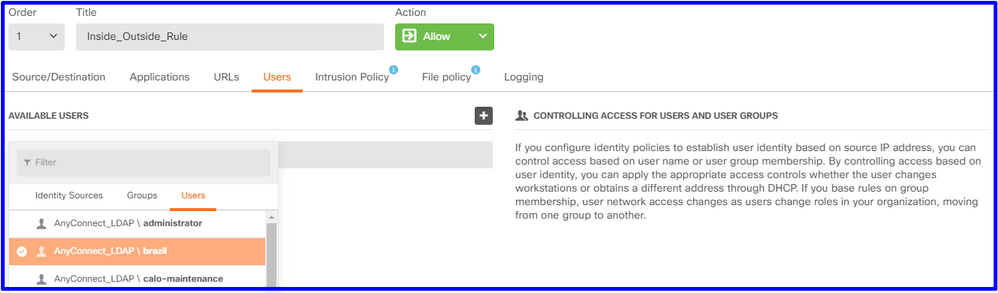

Stap 5. Maak de toegangscontroleregel in het toegangscontrolebeleid

Configureer de regel Toegangsbeheer om verkeer op basis van gebruikers toe te staan of te blokkeren.

Om de gebruikers of gebruikersgroep te configureren om passieve verificatie te veroorzaken, selecteert u het tabblad Gebruikers. U kunt een gebruikersgroep of een afzonderlijke gebruiker toevoegen.

Stel de wijzigingen in.

Verificatie

Controleer of de testverbinding met de AD succesvol is

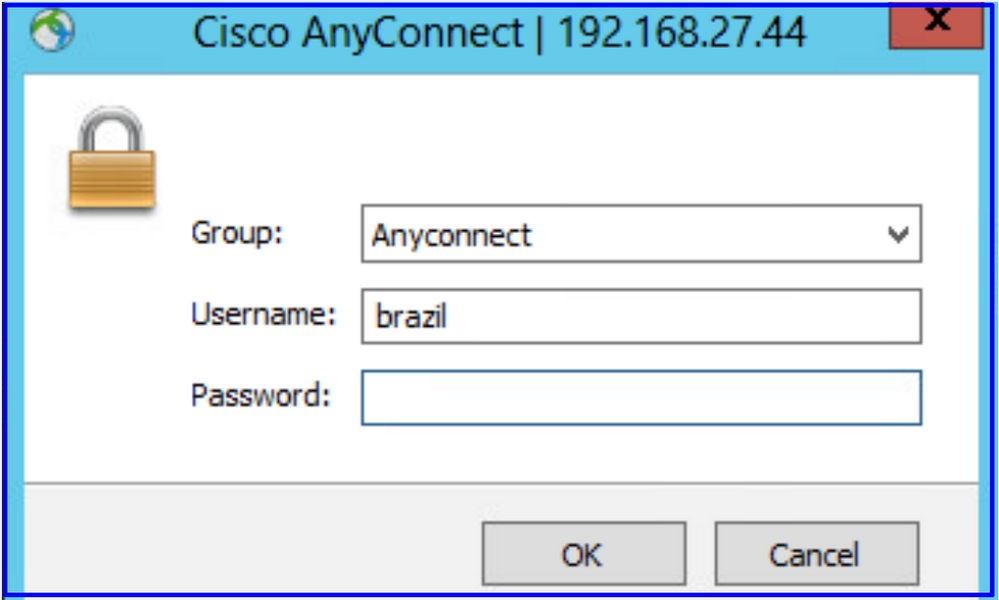

Controleer dat de externe gebruiker met de AnyConnect-client kan inloggen met hun AD-referenties.

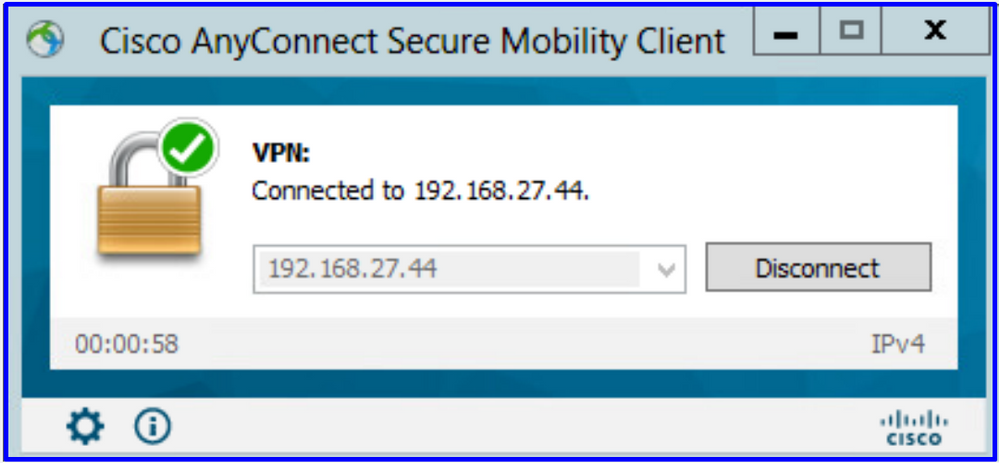

Controleer dat de gebruiker een IP-adres van de VPN-pool krijgt

Problemen oplossen

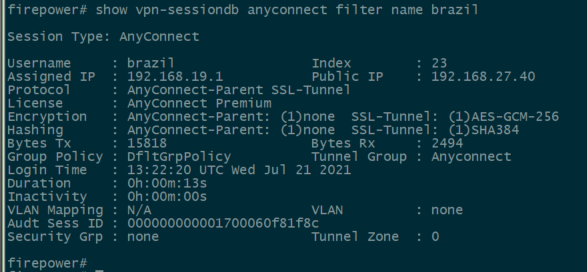

U kunt het user_map_query.plscript gebruiken om te bevestigen dat de FDM de gebruiker ip mapping heeft

In de modus Engels kunt u het volgende configureren:

systeemondersteuning van identiteit-debuggen om te controleren of omleiding succesvol is.

> system support identity-debug

Enable firewall-engine-debug too? [n]: y

Please specify an IP protocol:

Please specify a client IP address: 192.168.19.1

Please specify a client port:

Please specify a server IP address:

Please specify a server port:

Monitoring identity and firewall debug messages

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 62757 -> 53, geo 14467064 -> 14467082

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 abp src

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 abp dst

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 allow action

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 62757 -> 53, geo 14467064 -> 14467082

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 abp src

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 abp dst

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 allow action

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 53015 -> 443, geo 14467064 -> 14467082

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 abp src

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 abp dst

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 new firewall session

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 allow action

192.168.19.1-52166 > 20.42.0.16-443 6 AS 1-1 I 1 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65207 -> 53, geo 14467064 -> 14467082

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 abp src

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 abp dst

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 allow action

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65207 -> 53, geo 14467064 -> 14467082

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65209 -> 53, geo 14467064 -> 14467082

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65211 -> 53, geo 14467064 -> 14467082

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 abp src

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 abp dst

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 allow action

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 61823 -> 53, geo 14467064 -> 14467082

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 abp src

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 abp dst

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 allow action

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 61823 -> 53, geo 14467064 -> 14467082

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

192.168.19.1-57747 > 72.163.47.11-53 17 AS 1-1 I 1 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57747 > 72.163.47.11-53 17 AS 1-1 I 1 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-57747 > 8.8.8.8-53 17 AS 1-1 I 0 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57747 > 8.8.8.8-53 17 AS 1-1 I 0 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 53038 -> 443, geo 14467064 -> 14467082

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 abp src

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 abp dst

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 new firewall session

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 allow action

192.168.19.1-57841 > 72.163.47.11-53 17 AS 1-1 I 1 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57841 > 72.163.47.11-53 17 AS 1-1 I 1 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-57841 > 8.8.8.8-53 17 AS 1-1 I 0 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57841 > 8.8.8.8-53 17 AS 1-1 I 0 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 64773 -> 53, geo 14467064 -> 14467082

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

Gerelateerde informatie

Remote Access VPN-toegang instellen op FTD beheerde door FDM

https://www.cisco.com/c/en/us/support/docs/security/anyconnect-secure-mobility-client/215532-configure-remote-access-vpn-on-ftd-manag.html

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

10-Aug-2021 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Oscar Montoya TorresCisco TAC Engineer

- Juan Enrique RuizCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback