Microsoft Windows 2000 및 2003 IAS RADIUS 인증을 사용하는 Windows용 Cisco Secure PIX Firewall 6.x 및 Cisco VPN Client 3.5

소개

이 샘플 컨피그레이션은 Microsoft Windows 2000 및 2003 IAS(Internet Authentication Service) RADIUS Server와 함께 사용할 수 있도록 Windows용 Cisco VPN Client 버전 3.5 및 Cisco Secure PIX Firewall을 구성하는 방법을 보여줍니다. Microsoft - 체크리스트를 참조하십시오. IAS에 대한 추가 정보를 위해 전화 접속 및 VPN 액세스를 ![]() 위한 IAS 구성

위한 IAS 구성

Cisco VPN Client 4.x를 사용하는 PIX/ASA 7.0에서 동일한 시나리오에 대한 자세한 내용은 Microsoft Windows 2003 IAS RADIUS 인증 구성 예를 참조하십시오.

사전 요구 사항

요구 사항

이 구성을 시도하기 전에 다음 요구 사항을 충족해야 합니다.

-

Cisco Secure PIX Firewall Software 릴리스 6.0은 Windows용 Cisco VPN Client 3.5에서 VPN 연결을 지원합니다.

-

이 샘플 컨피그레이션에서는 PIX가 적절한 통계, 관로 또는 액세스 목록과 함께 이미 작동하고 있다고 가정합니다. 현재 문서에서는 이러한 기본 개념을 설명하지는 않지만 Cisco VPN 클라이언트에서 PIX에 대한 연결을 보여 줍니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

-

PIX Firewall Software 릴리스 6.1.1

참고: PIX 소프트웨어 릴리스 6.1.1에서 테스트되었지만 모든 6.x 릴리스에서 작동해야 합니다.

-

Windows용 Cisco VPN Client 버전 3.5

-

Windows 2000 및 2003 Server(IAS 포함)

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 규칙을 참조하십시오.

구성

이 섹션에는 이 문서에서 설명하는 기능을 구성하기 위한 정보가 표시됩니다.

참고: 명령 조회 도구(등록된 고객만 해당)를 사용하여 이 섹션에 사용된 명령에 대한 자세한 내용을 확인하십시오.

네트워크 다이어그램

이 문서에서는 다음 네트워크 설정을 사용합니다.

구성

이 문서에서는 이러한 구성을 사용합니다.

PIX 방화벽

| PIX 방화벽 |

|---|

pixfirewall(config)#write terminal Building configuration... : Saved : PIX Version 6.1(1) nameif ethernet0 outside security0 nameif ethernet1 inside security100 enable password 8Ry2YjIyt7RRXU24 encrypted passwd 2KFQnbNIdI.2KYOU encrypted hostname pixfirewall fixup protocol ftp 21 fixup protocol http 80 fixup protocol h323 1720 fixup protocol rsh 514 fixup protocol rtsp 554 fixup protocol smtp 25 fixup protocol sqlnet 1521 fixup protocol sip 5060 fixup protocol skinny 2000 names !--- Issue the access-list command to avoid !--- Network Address Translation (NAT) on the IPsec packets. access-list 101 permit ip 10.1.1.0 255.255.255.0 10.1.2.0 255.255.255.0 pager lines 24 interface ethernet0 auto interface ethernet1 auto mtu outside 1500 mtu inside 1500 ip address outside 14.36.100.50 255.255.0.0 ip address inside 172.18.124.152 255.255.255.0 ip audit info action alarm ip audit attack action alarm ip local pool ippool 10.1.2.1-10.1.2.254 pdm history enable arp timeout 14400 global (outside) 1 14.36.100.51 !--- Binding access list 101 to the NAT statement to avoid !--- NAT on the IPsec packets. nat (inside) 0 access-list 101 Nat (inside) 1 0.0.0.0 0.0.0.0 0 0 route outside 0.0.0.0 0.0.0.0 14.36.1.1 1 route inside 10.1.1.0 255.255.255.0 172.18.124.1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute !--- Enable access to the RADIUS protocol. aaa-server RADIUS protocol radius !--- Associate the partnerauth protocol to RADIUS. aaa-server partnerauth protocol radius aaa-server partnerauth (inside) host 172.18.124.196 cisco123 timeout 5 no snmp-server location no snmp-server contact snmp-server community public no snmp-server enable traps floodguard enable !--- Tell PIX to implicitly permit IPsec traffic. sysopt connection permit-ipsec no sysopt route dnat !--- Configure a transform set that defines how the traffic is protected. crypto ipsec transform-set myset esp-des esp-md5-hmac !--- Create a dynamic crypto map and specify which !--- transform sets are allowed for this dynamic crypto map entry. crypto dynamic-map dynmap 10 set transform-set myset !--- Add the dynamic crypto map set into a static crypto map set. crypto map mymap 10 ipsec-isakmp dynamic dynmap !--- Enable the PIX to launch the Xauth application on the VPN Client. crypto map mymap client authentication partnerauth !--- Apply the crypto map to the outside interface. crypto map mymap interface outside !--- IKE Policy Configuration. isakmp enable outside isakmp identity address isakmp policy 10 authentication pre-share isakmp policy 10 encryption des isakmp policy 10 hash md5 isakmp policy 10 group 2 isakmp policy 10 lifetime 86400 !--- IPsec group configuration for VPN Client. vpngroup vpn3000 address-pool ippool vpngroup vpn3000 dns-server 10.1.1.2 vpngroup vpn3000 wins-server 10.1.1.2 vpngroup vpn3000 default-domain cisco.com vpngroup vpn3000 idle-time 1800 vpngroup vpn3000 password ******** telnet timeout 5 ssh timeout 5 terminal width 80 Cryptochecksum:3f9e31533911b8a6bb5c0f06900c2dbc : end [OK] pixfirewall(config)# |

Windows용 Cisco VPN Client 3.5

이 섹션에서는 Windows용 Cisco VPN Client 3.5를 구성하는 방법에 대해 설명합니다.

-

VPN Client(VPN 클라이언트)를 시작하고 New(새로 만들기)를 클릭하여 새 연결을 생성합니다.

-

연결 항목 상자에서 항목에 이름을 지정합니다.

-

PIX의 공용 인터페이스의 IP 주소를 입력합니다.

-

Group Access Information(그룹 액세스 정보)에서 그룹 이름과 그룹 비밀번호를 입력합니다.

-

마침을 클릭하여 레지스트리에 프로파일을 저장합니다.

-

Connect(연결)를 클릭하여 PIX에 연결합니다.

Microsoft Windows 2000 Server(IAS 포함)

IAS를 사용하여 Microsoft Windows 2000 서버를 구성하려면 다음 단계를 완료하십시오. 이는 VPN 사용자의 RADIUS 인증에 Windows 2000 IAS 서버를 사용하기 위한 매우 기본적인 설정입니다. 보다 복잡한 디자인이 필요한 경우 Microsoft에 도움을 요청하십시오.

참고: 이 단계에서는 IAS가 로컬 시스템에 이미 설치되어 있다고 가정합니다. 그렇지 않은 경우 제어판 > 프로그램 추가/제거를 통해 추가합니다.

-

Microsoft Management Console을 시작합니다. 시작 > 실행을 선택하고 mmc를 입력합니다. 그런 다음 확인을 클릭합니다.

-

Console(콘솔) > Add Remove Snap-In..(스냅인 제거...)을 선택합니다.. 이 콘솔에 IAS 서비스를 추가하려면

-

사용 가능한 모든 독립형 스냅인이 있는 새 창을 시작하려면 Add를 클릭합니다. IAS(Internet Authentication Service)를 클릭하고 Add를 클릭합니다.

-

로컬 컴퓨터가 선택되었는지 확인하고 마침을 클릭합니다. 그런 다음 닫기를 클릭합니다.

-

이제 IAS가 추가되었습니다. OK(확인)를 클릭하여 콘솔 루트에 추가되었는지 확인합니다.

-

인터넷 인증 서비스를 확장하고 Clients(클라이언트)를 마우스 오른쪽 버튼으로 클릭합니다. New Client(새 클라이언트)를 클릭하고 이름을 입력합니다. 이름만 들어도 상관하지 않는다. 이 보기에서 볼 수 있습니다. RADIUS를 선택하고 Next(다음)를 클릭합니다.

-

클라이언트 주소를 IAS 서버가 연결된 PIX 인터페이스 주소로 채웁니다. RADIUS Standard(RADIUS 표준)를 선택하고 PIX에서 입력한 명령과 일치하도록 공유 암호를 추가해야 합니다.

aaa-server partnerauth (inside) host 172.18.124.196 cisco123 timeout 5

참고: 이 예에서는 "cisco123"이 공유 비밀입니다.

-

Finish(마침)를 클릭하여 Console Root(콘솔 루트)로 돌아갑니다.

-

왼쪽 창에서 Remote Access Policies(원격 액세스 정책)를 클릭하고 Allow access if dial-in permission is enabled(전화 접속 권한이 활성화된 경우 액세스 허용)라는 정책을 두 번 클릭합니다.

-

Edit Profile(프로필 수정)을 클릭하고 Authentication(인증) 탭으로 이동합니다. Authentication Methods(인증 방법)에서 Unencrypted Authentication(PAP, SPAP)만 선택했는지 확인합니다.

참고: VPN 클라이언트는 인증에 이 방법만 사용할 수 있습니다.

-

Apply(적용)를 클릭한 다음 OK(확인)를 두 번 클릭합니다.

-

연결을 허용하도록 사용자를 수정하려면 [콘솔] > [스냅인 추가/제거]를 선택합니다. Add(추가)를 클릭한 다음 Local Users and Groups(로컬 사용자 및 그룹) 스냅인을 선택합니다. Add(추가)를 클릭합니다. 로컬 컴퓨터를 선택하고 마침을 클릭합니다. 확인을 클릭합니다.

-

Local User and Groups(로컬 사용자 및 그룹)를 확장하고 왼쪽 창에서 Users(사용자) 폴더를 클릭합니다. 오른쪽 창에서 액세스를 허용할 사용자를 두 번 클릭합니다.

-

Dial-in(전화 접속) 탭을 클릭하고 Remote Access Permission(원격 액세스 권한)(Dial-in 또는 VPN) 아래에서 Allow Access(액세스 허용)를 선택합니다.

-

Apply(적용) 및 OK(확인)를 클릭하여 작업을 완료합니다. Console Management 화면을 닫고 필요한 경우 세션을 저장할 수 있습니다.

-

수정한 사용자는 이제 VPN Client 3.5를 사용하여 PIX에 액세스할 수 있어야 합니다. IAS 서버는 사용자 정보만 인증한다는 점에 유의하십시오. PIX는 여전히 그룹 인증을 수행합니다.

Microsoft Windows 2003 Server(IAS 포함)

IAS를 사용하여 Microsoft Windows 2003 서버를 구성하려면 다음 단계를 완료하십시오.

참고: 이 단계에서는 IAS가 로컬 시스템에 이미 설치되어 있다고 가정합니다. 그렇지 않은 경우 제어판 > 프로그램 추가/제거를 통해 추가합니다.

-

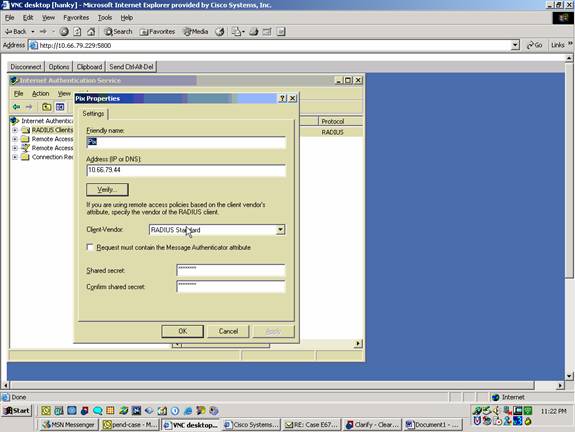

Administrative Tools(관리 툴) > Internet Authentication Service(인터넷 인증 서비스)를 선택하고 마우스 오른쪽 버튼으로 RADIUS Client(RADIUS 클라이언트)를 클릭하여 새 RADIUS 클라이언트를 추가합니다. 클라이언트 정보를 입력한 후 OK를 클릭합니다.

이 예에서는 IP 주소가 10.66.79.44인 "Pix"라는 클라이언트를 보여줍니다. Client-Vendor는 RADIUS Standard로 설정되고 공유 암호는 "cisco123"입니다.

-

Remote Access Policies(원격 액세스 정책)로 이동하여 Connections to Other Access Servers(다른 액세스 서버에 대한 연결)를 마우스 오른쪽 버튼으로 클릭하고 Properties(속성)를 선택합니다.

-

원격 액세스 권한 부여 옵션이 선택되어 있는지 확인합니다.

-

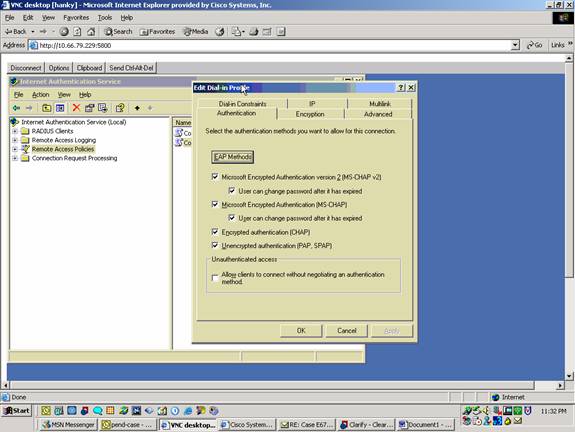

Edit Profile(프로필 수정)을 클릭하고 이 설정을 확인합니다.

-

Authentication(인증) 탭에서 Unencrypted authentication (PAP, SPAP)을 선택합니다.

-

Encryption(암호화) 탭에서 No Encryption(암호화 없음) 옵션이 선택되어 있는지 확인합니다.

완료되면 OK(확인)를 클릭합니다.

-

-

로컬 컴퓨터 계정에 사용자를 추가합니다. 이렇게 하려면 관리 도구 > 컴퓨터 관리 > 시스템 도구 > 로컬 사용자 및 그룹을 선택합니다. 사용자를 마우스 오른쪽 버튼으로 클릭하고 새 사용자를 선택합니다.

-

Cisco 비밀번호 "cisco123"을 사용하여 사용자를 추가하고 이 프로파일 정보를 확인합니다.

-

General(일반) 탭에서 User Must Change Password(사용자가 비밀번호를 변경해야 함) 옵션 대신 Password Never Expired(비밀번호 만료되지 않음) 옵션이 선택되어 있는지 확인합니다.

-

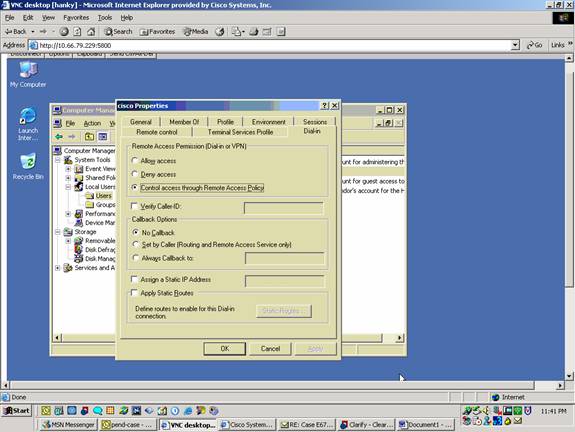

Dial-in 탭에서 Allow access(액세스 허용) 옵션을 선택하거나 Control access access through Remote Access Policy(원격 액세스 정책을 통한 제어 액세스)의 기본 설정을 그대로 둡니다.

완료되면 OK(확인)를 클릭합니다.

-

다음을 확인합니다.

이 섹션을 사용하여 컨피그레이션이 제대로 작동하는지 확인합니다.

Output Interpreter 도구(등록된 고객만 해당)(OIT)는 특정 show 명령을 지원합니다. OIT를 사용하여 show 명령 출력의 분석을 봅니다.

-

show crypto isakmp sa - 피어의 현재 IKE SA(Security Association)를 모두 표시합니다.

-

show crypto ipsec sa - 현재 보안 연결에서 사용하는 설정을 표시합니다.

문제 해결

이 섹션에서는 컨피그레이션 문제를 해결하는 데 사용할 수 있는 정보를 제공합니다. 자세한 내용은 Troubleshooting the PIX to Pass Data Traffic on an Established IPSec Tunnel을 참조하십시오.

문제 해결 명령

특정 명령은 Output Interpreter 도구 ![]() (등록된 고객만 해당)에서 지원되므로 show 명령 출력의 분석을 볼 수 있습니다.

(등록된 고객만 해당)에서 지원되므로 show 명령 출력의 분석을 볼 수 있습니다.

참고: debug 명령을 사용하기 전에 Debug 명령에 대한 중요 정보를 참조하고 IP 보안 문제 해결 - 디버그 명령 이해 및 사용을 참조하십시오.

-

debug crypto ipsec - 2단계의 IPSec 협상을 확인합니다.

-

debug crypto isakmp - 1단계의 ISAKMP 협상을 확인합니다.

-

debug crypto engine - 암호화된 트래픽을 확인합니다.

디버그 출력 샘플

PIX 방화벽

pixfirewall(config)#

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

VPN Peer: ISAKMP: Added new peer: ip:14.36.100.55 Total VPN Peers:1

VPN Peer: ISAKMP: Peer ip:14.36.100.55 Ref cnt incremented to:1

Total VPN Peers:1

OAK_AG exchange

ISAKMP (0): processing SA payload. message ID = 0

ISAKMP (0): Checking ISAKMP transform 1 against priority 10 policy

ISAKMP: encryption 3DES-CBC

ISAKMP: hash SHA

ISAKMP: default group 2

ISAKMP: extended auth pre-share

ISAKMP: life type in seconds

ISAKMP: life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are not acceptable. Next payload is 3

ISAKMP (0): Checking ISAKMP transform 2 against priority 10 policy

ISAKMP: encryption 3DES-CBC

ISAKMP: hash MD5

ISAKMP: default group 2

ISAKMP: extended auth pre-share

ISAKMP: life type in seconds

ISAKMP: life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are not acceptable. Next payload is 3

ISAKMP (0): Checking ISAKMP transform 3 against priority 10 policy

ISAKMP: encryption 3DES-CBC

ISAKMP: hash SHA

ISAKMP: default group 2

ISAKMP: auth pre-share

ISAKMP: life type in seconds

ISAKMP: life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are not acceptable. Next payload is 3

ISAKMP (0): Checking ISAKMP transform 4 against priority 10 policy

ISAKMP: encryption 3DES-CBC

ISAKMP: hash MD5

ISAKMP: default group 2

ISAKMP: auth pre-share

ISAKMP: life type in seconds

ISAKMP: life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are not acceptable. Next payload is 3

ISAKMP (0): Checking ISAKMP transform 5 against priority 10 policy

ISAKMP: encryption DES-CBC

ISAKMP: hash SHA

ISAKMP: default group 2

ISAKMP: extended auth pre-share

ISAKMP: life type in seconds

ISAKMP: life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are not acceptable. Next payload is 3

ISAKMP (0): Checking ISAKMP transform 6 against priority 10 policy

ISAKMP: encryption DES-CBC

ISAKMP: hash MD5

ISAKMP: default group 2

ISAKMP: extended auth pre-share

ISAKMP: life type in seconds

ISAKMP: life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are acceptable. Next payload is 3

ISAKMP (0): processing KE payload. message ID = 0

ISAKMP (0): processing NONCE payload. message ID = 0

ISAKMP (0): processing ID payload. message ID = 0

ISAKMP (0): processing vendor id payload

ISAKMP (0): processing vendor id payload

ISAKMP (0): remote peer supports dead peer detection

ISAKMP (0): processing vendor id payload

ISAKMP (0): speaking to a Unity client

ISAKMP: Created a peer node for 14.36.100.55

ISAKMP (0): ID payload

next-payload : 10

type : 1

protocol : 17

port : 500

length : 8

ISAKMP (0): Total payload length: 12

return status is IKMP_NO_ERROR

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

OAK_AG exchange

ISAKMP (0): processing HASH payload. message ID = 0

ISAKMP (0): processing NOTIFY payload 24578 protocol 1

spi 0, message ID = 0

ISAKMP (0): processing notify INITIAL_CONTACTIPSEC(key_engine): got

a queue event...

IPSEC(key_engine_delete_sas): rec'd delete notify from ISAKMP

IPSEC(key_engine_delete_sas): delete all SAs shared with 14.36.100.55

ISAKMP (0): SA has been authenticated

return status is IKMP_NO_ERROR

ISAKMP/xauth: request attribute XAUTH_TYPE

ISAKMP/xauth: request attribute XAUTH_USER_NAME

ISAKMP/xauth: request attribute XAUTH_USER_PASSWORD

ISAKMP (0:0): initiating peer config to 14.36.100.55. ID = 3870616596

(0xe6b4ec14)

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

ISAKMP_TRANSACTION exchange

ISAKMP (0:0): processing transaction payload from 14.36.100.55.

message ID = 84

ISAKMP: Config payload CFG_REPLY

return status is IKMP_ERR_NO_RETRANS

ISAKMP (0:0): initiating peer config to 14.36.100.55. ID = 3612718114

(0xd755b422)

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

ISAKMP_TRANSACTION exchange

ISAKMP (0:0): processing transaction payload from 14.36.100.55.

message ID = 60

ISAKMP: Config payload CFG_ACK

return status is IKMP_NO_ERROR

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

ISAKMP_TRANSACTION exchange

ISAKMP (0:0): processing transaction payload from 14.36.100.55.

message ID = 0

ISAKMP: Config payload CFG_REQUEST

ISAKMP (0:0): checking request:

ISAKMP: attribute IP4_ADDRESS (1)

ISAKMP: attribute IP4_NETMASK (2)

ISAKMP: attribute IP4_DNS (3)

ISAKMP: attribute IP4_NBNS (4)

ISAKMP: attribute ADDRESS_EXPIRY (5)

Unsupported Attr: 5

ISAKMP: attribute APPLICATION_VERSION (7)

Unsupported Attr: 7

ISAKMP: attribute UNKNOWN (28672)

Unsupported Attr: 28672

ISAKMP: attribute UNKNOWN (28673)

Unsupported Attr: 28673

ISAKMP: attribute UNKNOWN (28674)

ISAKMP: attribute UNKNOWN (28676)

ISAKMP: attribute UNKNOWN (28679)

Unsupported Attr: 28679

ISAKMP: attribute UNKNOWN (28680)

Unsupported Attr: 28680

ISAKMP: attribute UNKNOWN (28677)

Unsupported Attr: 28677

ISAKMP (0:0): responding to peer config from 14.36.100.55.

ID = 3979868003

return status is IKMP_NO_ERROR

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

OAK_QM exchange

oakley_process_quick_mode:

OAK_QM_IDLE

ISAKMP (0): processing SA payload. message ID = 1527320241

ISAKMP : Checking IPSec proposal 1

ISAKMP: transform 1, ESP_3DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-MD5

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

IPSEC(validate_proposal): transform proposal (prot 3, trans

3, hmac_alg 1) not supported

ISAKMP (0): atts not acceptable. Next payload is 0

ISAKMP (0): skipping next ANDed proposal (1)

ISAKMP : Checking IPSec proposal 2

ISAKMP: transform 1, ESP_3DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-SHA

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

IPSEC(validate_proposal): transform proposal (prot 3, trans

3, hmac_alg 2) not supported

ISAKMP (0): atts not acceptable. Next payload is 0

ISAKMP (0): skipping next ANDed proposal (2)

ISAKMP : Checking IPSec proposal 3

ISAKMP: transform 1, ESP_3DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-MD5

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

IPSEC(validate_proposal): transform proposal (prot 3, trans

3, hmac_alg 1) not supported

ISAKMP (0): atts not acceptable. Next payload is 0

ISAKMP : Checking IPSec proposal 4

ISAKMP: transform 1, ESP_3DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-SHA

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

IPSEC(validate_proposal): transform proposal (prot 3, trans

3, hmac_alg 2) not supported

ISAKMP (0): atts not acceptable. Next payload is 0

ISAKMP : Checking IPSec proposal 5

ISAKMP: transform 1, ESP_DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-MD5

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are acceptable.

ISAKMP (0): bad SPI size of 2 octets!

ISAKMP : Checking IPSec proposal 6

ISAKMP: transform 1, ESP_DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-SHA

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

IPSEC(validate_proposal): transform proposal (prot 3, trans

2, hmac_alg 2) not supported

ISAKMP (0): atts not acceptable. Next payload is 0

ISAKMP (0): skipping next ANDed proposal (6)

ISAKMP : Checking IPSec proposal 7

ISAKMP: transform 1, ESP_DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-MD5

ISAKMP: encaps is 1

ISAKMP: SA life type in seconds

ISAKMP: SA life duration (VPI) of 0x0 0x20 0xc4 0x9b

ISAKMP (0): atts are acceptable.IPSEC(validate_proposal_request):

proposal part #1,

(key eng. msg.) dest= 14.36.100.50, src= 14.36.100.55,

dest_proxy= 14.36.100.50/255.255.255.255/0/0 (type=1),

src_proxy= 10.1.2.1/255.255.255.255/0/0 (type=1),

protocol= ESP, transform= esp-des esp-md5-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

ISAKMP (0): processing NONCE payload. message ID = 1527320241

ISAKMP (0): processing ID payload. message ID = 1527320241

ISAKMP (0): ID_IPV4_ADDR src 10.1.2.1 prot 0 port 0

ISAKMP (0): processing ID payload. message ID = 1527320241

ISAKMP (0): ID_IPV4_ADDR dst 14.36.100.50 prot 0 port

0IPSEC(key_engine): got a queue event...

IPSEC(spi_response): getting spi 0xf39c2217(4087095831) for SA

from 14.36.100.55 to 14.36.100.50 for prot 3

return status is IKMP_NO_ERROR

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

OAK_QM exchange

oakley_process_quick_mode:

OAK_QM_IDLE

ISAKMP (0): processing SA payload. message ID = 3487980779

ISAKMP : Checking IPSec proposal 1

ISAKMP: transform 1, ESP_3DES

ISAKMP: attributes in transform:

ISAKMP: authenticator is HMAC-MD5

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

OAK_QM exchange

oakley_process_quick_mode:

OAK_QM_AUTH_AWAIT

ISAKMP (0): Creating IPSec SAs

inbound SA from 14.36.100.55 to 14.36.100.50

(proxy 10.1.2.1 to 14.36.100.50)

has spi 4087095831 and conn_id 1 and flags 4

lifetime of 2147483 seconds

outbound SA from 14.36.100.50 to 14.36.100.55

(proxy 14.36.100.50 to 10.1.2.1)

has spi 1929305241 and conn_id 2 and flags 4

lifetime of 2147483 secondsIPSEC(key_engine): got a queue event...

IPSEC(initialize_sas): ,

(key eng. msg.) dest= 14.36.100.50, src= 14.36.100.55,

dest_proxy= 14.36.100.50/0.0.0.0/0/0 (type=1),

src_proxy= 10.1.2.1/0.0.0.0/0/0 (type=1),

protocol= ESP, transform= esp-des esp-md5-hmac ,

lifedur= 2147483s and 0kb,

spi= 0xf39c2217(4087095831), conn_id= 1, keysize= 0, flags= 0x4

IPSEC(initialize_sas): ,

(key eng. msg.) src= 14.36.100.50, dest= 14.36.100.55,

src_proxy= 14.36.100.50/0.0.0.0/0/0 (type=1),

dest_proxy= 10.1.2.1/0.0.0.0/0/0 (type=1),

protocol= ESP, transform= esp-des esp-md5-hmac ,

lifedur= 2147483s and 0kb,

spi= 0x72fedc99(1929305241), conn_id= 2, keysize= 0, flags= 0x4

VPN Peer: IPSEC: Peer ip:14.36.100.55 Ref cnt incremented to:2

Total VPN Peers:1

VPN Peer: IPSEC: Peer ip:14.36.100.55 Ref cnt incremented to:3

Total VPN Peers:1

return status is IKMP_NO_ERROR

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

OAK_QM exchange

oakley_process_quick_mode:

OAK_QM_AUTH_AWAIT

ISAKMP (0): Creating IPSec SAs

inbound SA from 14.36.100.55 to 14.36.100.50

(proxy 10.1.2.1 to 0.0.0.0)

has spi 1791135440 and conn_id 3 and flags 4

lifetime of 2147483 seconds

outbound SA from 14.36.100.50 to 14.36.100.55

(proxy 0.0.0.0 to 10.1.2.1)

has spi 173725574 and conn_id 4 and flags 4

lifetime of 2147483 secondsIPSEC(key_engine): got a queue event...

IPSEC(initialize_sas): ,

(key eng. msg.) dest= 14.36.100.50, src= 14.36.100.55,

dest_proxy= 0.0.0.0/0.0.0.0/0/0 (type=4),

src_proxy= 10.1.2.1/0.0.0.0/0/0 (type=1),

protocol= ESP, transform= esp-des esp-md5-hmac ,

lifedur= 2147483s and 0kb,

spi= 0x6ac28ed0(1791135440), conn_id= 3, keysize= 0, flags= 0x4

IPSEC(initialize_sas): ,

(key eng. msg.) src= 14.36.100.50, dest= 14.36.100.55,

src_proxy= 0.0.0.0/0.0.0.0/0/0 (type=4),

dest_proxy= 10.1.2.1/0.0.0.0/0/0 (type=1),

protocol= ESP, transform= esp-des esp-md5-hmac ,

lifedur= 2147483s and 0kb,

spi= 0xa5ad786(173725574), conn_id= 4, keysize= 0, flags= 0x4

VPN Peer: IPSEC: Peer ip:14.36.100.55 Ref cnt incremented to:4

Total VPN Peers:1

VPN Peer: IPSEC: Peer ip:14.36.100.55 Ref cnt incremented to:5

Total VPN Peers:1

return status is IKMP_NO_ERROR

crypto_isakmp_process_block: src 14.36.100.55, dest 14.36.100.50

ISAKMP (0): processing NOTIFY payload 36136 protocol 1

spi 0, message ID = 3443334051

ISAMKP (0): received DPD_R_U_THERE from peer 14.36.100.55

ISAKMP (0): sending NOTIFY message 36137 protocol 1

return status is IKMP_NO_ERR_NO_TRANS

Windows용 VPN Client 3.5

193 19:00:56.073 01/24/02 Sev=Info/6 DIALER/0x63300002 Initiating connection. 194 19:00:56.073 01/24/02 Sev=Info/4 CM/0x63100002 Begin connection process 195 19:00:56.083 01/24/02 Sev=Info/4 CM/0x63100004 Establish secure connection using Ethernet 196 19:00:56.083 01/24/02 Sev=Info/4 CM/0x63100026 Attempt connection with server "14.36.100.50" 197 19:00:56.083 01/24/02 Sev=Info/6 IKE/0x6300003B Attempting to establish a connection with 14.36.100.50. 198 19:00:56.124 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK AG (SA, KE, NON, ID, VID, VID, VID) to 14.36.100.50 199 19:00:56.774 01/24/02 Sev=Info/4 IPSEC/0x63700014 Deleted all keys 200 19:00:59.539 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 201 19:00:59.539 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK AG (SA, VID, VID, VID, KE, ID, NON, HASH) from 14.36.100.50 202 19:00:59.539 01/24/02 Sev=Info/5 IKE/0x63000059 Vendor ID payload = 12F5F28C457168A9702D9FE274CC0100 203 19:00:59.539 01/24/02 Sev=Info/5 IKE/0x63000001 Peer is a Cisco-Unity compliant peer 204 19:00:59.539 01/24/02 Sev=Info/5 IKE/0x63000059 Vendor ID payload = AFCAD71368A1F1C96B8696FC77570100 205 19:00:59.539 01/24/02 Sev=Info/5 IKE/0x63000001 Peer supports DPD 206 19:00:59.539 01/24/02 Sev=Info/5 IKE/0x63000059 Vendor ID payload = 6D761DDC26ACECA1B0ED11FABBB860C4 207 19:00:59.569 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK AG *(HASH, NOTIFY:STATUS_INITIAL_CONTACT) to 14.36.100.50 208 19:00:59.569 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 209 19:00:59.569 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK TRANS *(HASH, ATTR) from 14.36.100.50 210 19:00:59.569 01/24/02 Sev=Info/4 CM/0x63100015 Launch xAuth application 211 19:01:04.236 01/24/02 Sev=Info/4 CM/0x63100017 xAuth application returned 212 19:01:04.236 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK TRANS *(HASH, ATTR) to 14.36.100.50 213 19:01:04.496 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 214 19:01:04.496 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK TRANS *(HASH, ATTR) from 14.36.100.50 215 19:01:04.496 01/24/02 Sev=Info/4 CM/0x6310000E Established Phase 1 SA. 1 Phase 1 SA in the system 216 19:01:04.506 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK TRANS *(HASH, ATTR) to 14.36.100.50 217 19:01:04.516 01/24/02 Sev=Info/5 IKE/0x6300005D Client sending a firewall request to concentrator 218 19:01:04.516 01/24/02 Sev=Info/5 IKE/0x6300005C Firewall Policy: Product=Cisco Integrated Client, Capability= (Centralized Policy Push). 219 19:01:04.516 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK TRANS *(HASH, ATTR) to 14.36.100.50 220 19:01:04.586 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 221 19:01:04.586 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK TRANS *(HASH, ATTR) from 14.36.100.50 222 19:01:04.586 01/24/02 Sev=Info/5 IKE/0x63000010 MODE_CFG_REPLY: Attribute = INTERNAL_IPV4_ADDRESS: , value = 10.1.2.1 223 19:01:04.586 01/24/02 Sev=Info/5 IKE/0x63000010 MODE_CFG_REPLY: Attribute = INTERNAL_IPV4_DNS(1): , value = 10.1.1.2 224 19:01:04.586 01/24/02 Sev=Info/5 IKE/0x63000010 MODE_CFG_REPLY: Attribute = INTERNAL_IPV4_NBNS(1) (a.k.a. WINS) : , value = 10.1.1.2 225 19:01:04.586 01/24/02 Sev=Info/5 IKE/0x6300000E MODE_CFG_REPLY: Attribute = MODECFG_UNITY_DEFDOMAIN: , value = cisco.com 226 19:01:04.586 01/24/02 Sev=Info/4 CM/0x63100019 Mode Config data received 227 19:01:04.606 01/24/02 Sev=Info/5 IKE/0x63000055 Received a key request from Driver for IP address 14.36.100.50, GW IP = 14.36.100.50 228 19:01:04.606 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK QM *(HASH, SA, NON, ID, ID) to 14.36.100.50 229 19:01:04.606 01/24/02 Sev=Info/5 IKE/0x63000055 Received a key request from Driver for IP address 10.10.10.255, GW IP = 14.36.100.50 230 19:01:04.606 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK QM *(HASH, SA, NON, ID, ID) to 14.36.100.50 231 19:01:04.786 01/24/02 Sev=Info/4 IPSEC/0x63700014 Deleted all keys 232 19:01:05.948 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 233 19:01:05.948 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK QM *(HASH, SA, NON, ID, ID, NOTIFY:STATUS_RESP_LIFETIME) from 14.36.100.50 234 19:01:05.948 01/24/02 Sev=Info/5 IKE/0x63000044 RESPONDER-LIFETIME notify has value of 28800 seconds 235 19:01:05.948 01/24/02 Sev=Info/5 IKE/0x63000045 RESPONDER-LIFETIME notify has value of 4608000 kb 236 19:01:05.948 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK QM *(HASH) to 14.36.100.50 237 19:01:05.948 01/24/02 Sev=Info/5 IKE/0x63000058 Loading IPsec SA (Message ID = 0x5B090EB1 OUTBOUND SPI = 0xF39C2217 INBOUND SPI = 0x72FEDC99) 238 19:01:05.948 01/24/02 Sev=Info/5 IKE/0x63000025 Loaded OUTBOUND ESP SPI: 0xF39C2217 239 19:01:05.948 01/24/02 Sev=Info/5 IKE/0x63000026 Loaded INBOUND ESP SPI: 0x72FEDC99 240 19:01:05.948 01/24/02 Sev=Info/4 CM/0x6310001A One secure connection established 241 19:01:05.988 01/24/02 Sev=Info/6 DIALER/0x63300003 Connection established. 242 19:01:06.078 01/24/02 Sev=Info/6 DIALER/0x63300008 MAPI32 Information - Outlook not default mail client 243 19:01:06.118 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 244 19:01:06.118 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK QM *(HASH, SA, NON, ID, ID, NOTIFY:STATUS_RESP_LIFETIME) from 14.36.100.50 245 19:01:06.118 01/24/02 Sev=Info/5 IKE/0x63000044 RESPONDER-LIFETIME notify has value of 28800 seconds 246 19:01:06.118 01/24/02 Sev=Info/5 IKE/0x63000045 RESPONDER-LIFETIME notify has value of 4608000 kb 247 19:01:06.118 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK QM *(HASH) to 14.36.100.50 248 19:01:06.118 01/24/02 Sev=Info/5 IKE/0x63000058 Loading IPsec SA (Message ID = 0xCFE65CEB OUTBOUND SPI = 0x6AC28ED0 INBOUND SPI = 0x0A5AD786) 249 19:01:06.118 01/24/02 Sev=Info/5 IKE/0x63000025 Loaded OUTBOUND ESP SPI: 0x6AC28ED0 250 19:01:06.118 01/24/02 Sev=Info/5 IKE/0x63000026 Loaded INBOUND ESP SPI: 0x0A5AD786 251 19:01:06.118 01/24/02 Sev=Info/4 CM/0x63100022 Additional Phase 2 SA established. 252 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x63700010 Created a new key structure 253 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x6370000F Added key with SPI=0x17229cf3 into key list 254 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x63700010 Created a new key structure 255 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x6370000F Added key with SPI=0x99dcfe72 into key list 256 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x63700010 Created a new key structure 257 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x6370000F Added key with SPI=0xd08ec26a into key list 258 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x63700010 Created a new key structure 259 19:01:07.020 01/24/02 Sev=Info/4 IPSEC/0x6370000F Added key with SPI=0x86d75a0a into key list 260 19:01:15.032 01/24/02 Sev=Info/6 IKE/0x6300003D Sending DPD request to 14.36.100.50, seq# = 152233542 261 19:01:15.032 01/24/02 Sev=Info/4 IKE/0x63000013 SENDING >>> ISAKMP OAK INFO *(HASH, NOTIFY:DPD_REQUEST) to 14.36.100.50 262 19:01:15.032 01/24/02 Sev=Info/5 IKE/0x6300002F Received ISAKMP packet: peer = 14.36.100.50 263 19:01:15.032 01/24/02 Sev=Info/4 IKE/0x63000014 RECEIVING <<< ISAKMP OAK INFO *(HASH, NOTIFY:DPD_ACK) from 14.36.100.50 264 19:01:15.032 01/24/02 Sev=Info/5 IKE/0x6300003F Received DPD ACK from 14.36.100.50, seq# received = 152233542, seq# expected = 152233542

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

26-Sep-2008 |

최초 릴리스 |

피드백

피드백