ASA-to-ASA Dynamic-to-Static IKEv1/IPsec 구성

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

소개

이 문서에서는 ASA가 동적 피어로부터의 동적 IPsec 사이트 대 사이트 VPN 연결을 수락하도록 하는 방법에 대해 설명합니다.

사전 요구 사항

요구 사항

Cisco에서는 다음 항목에 대해 알고 있는 것이 좋습니다.

- ASA(Adaptive Security Appliance)

사용되는 구성 요소

이 문서의 정보는 Cisco ASA(5510 및 5520) Firewall Software Release 9.x 이상을 기반으로 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

이 문서에서는 ASA(Adaptive Security Appliance)가 모든 동적 피어(이 경우 ASA)의 동적 IPsec 사이트 대 사이트 VPN 연결을 수락하도록 설정하는 방법에 대해 설명합니다. 이 문서의 네트워크 다이어그램에서 볼 수 있듯이 IPsec 터널은 Remote-ASA 끝에서만 터널이 시작될 때 설정됩니다. 동적 IPsec 컨피그레이션으로 인해 Central-ASA에서 VPN 터널을 시작할 수 없습니다. Remote-ASA의 IP 주소를 알 수 없습니다.

와일드카드 IP 주소(0.0.0.0/0) 및 와일드카드 사전 공유 키로부터의 연결을 동적으로 수락하도록 Central-ASA를 구성합니다. 그러면 Remote-ASA는 crypto access-list에 지정된 대로 로컬에서 Central-ASA 서브넷으로 가는 트래픽을 암호화하도록 구성됩니다. 양측은 IPsec 트래픽용 NAT를 우회하기 위해 NAT(Network Address Translation) 제외를 수행합니다.

구성

참고: 이 섹션에서 사용되는 명령에 대한 자세한 내용을 보려면 명령 조회 도구를 사용하십시오. 등록된 Cisco 사용자만 내부 Cisco 툴 및 정보에 액세스할 수 있습니다.

네트워크 다이어그램

ASDM 컨피그레이션

Central-ASA(고정 피어)

고정 IP 주소가 있는 ASA에서 IKEv1 사전 공유 키를 사용하여 피어를 인증하면서 알 수 없는 피어로부터의 동적 연결을 허용하도록 VPN을 설정합니다.

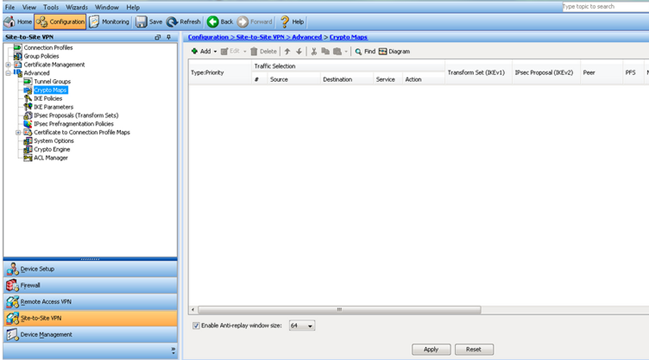

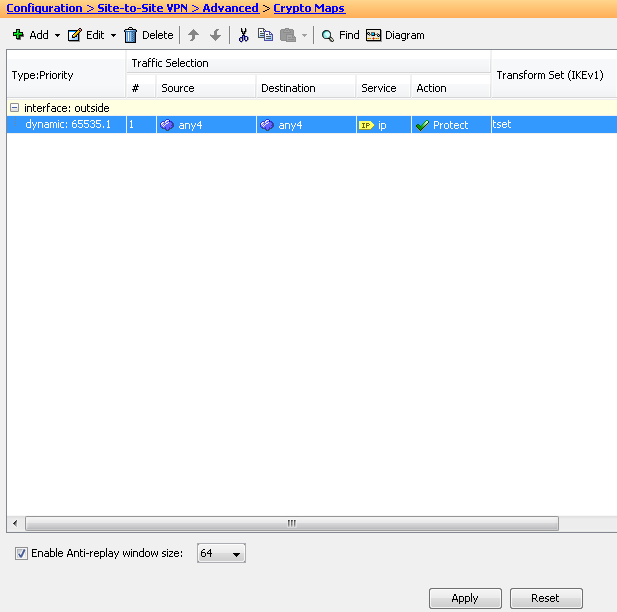

- Configuration(컨피그레이션) > Site-to-Site VPN(사이트 대 사이트 VPN) > Advanced(고급) > Crypto Maps(암호화 맵)를 선택합니다. 이 창에는 이미 있는(있는 경우) 암호화 맵 항목 목록이 표시됩니다. ASA는 피어 IP 주소가 무엇인지 모르므로, ASA가 연결을 수락하려면 일치하는 transform-set(IPsec 제안)을 사용하여 Dynamic-map을 구성합니다. Add(추가)를 클릭합니다.

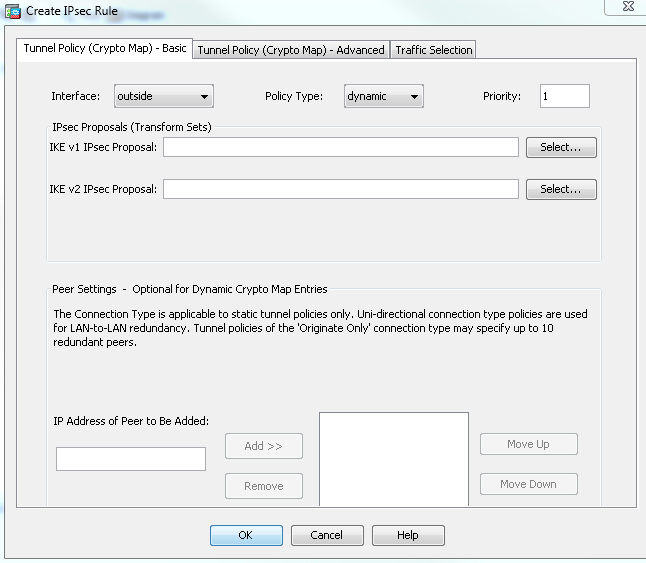

- Create IPsec Rule(IPsec 규칙 생성) 창의 Tunnel Policy (Crypto Map) - Basic(터널 정책(암호화 맵) - Basic(기본) 탭에서 Interface(인터페이스) 드롭다운 목록에서 outside(외부)를 선택하고 Policy Type(정책 유형) 드롭다운 목록에서 dynamic(동적)을 선택합니다. Dynamic-Map 아래에 여러 항목이 있는 경우 Priority 필드에서 이 항목에 대한 우선순위를 할당합니다. 그런 다음 IPsec 제안을 선택하려면 IKE v1 IPsec Proposal 필드 옆에 있는 Select(선택)를 클릭합니다.

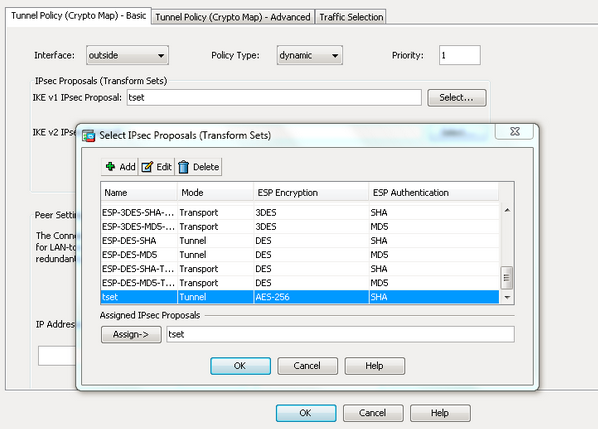

- Select IPsec Proposals (Transform Sets)(IPsec 제안 선택(변형 집합)) 대화 상자가 열리면 현재 IPsec 제안 중에서 선택하거나 Add(추가)를 클릭하여 새 제안서를 만들고 사용합니다. 완료되면 OK(확인)를 클릭합니다.

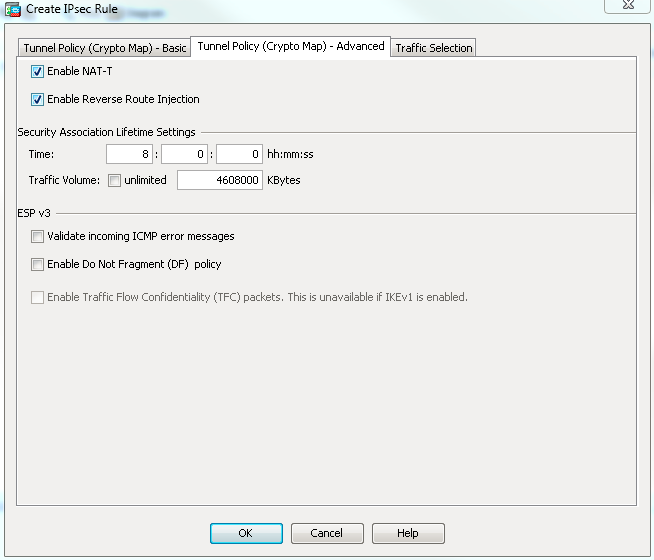

- Tunnel Policy (Crypto Map)-Advanced(터널 정책(암호화 맵)-Advanced) 탭에서 Enable NAT-T(NAT-T 활성화) 확인란(피어 중 하나가 NAT 디바이스 뒤에 있는 경우 필수)과 Enable Reverse Route Injection(역방향 경로 삽입 활성화) 확인란을 선택합니다. 동적 피어에 대한 VPN 터널이 가동되면 ASA는 VPN 인터페이스를 가리키는 협상된 원격 VPN 네트워크에 대한 동적 경로를 설치합니다.

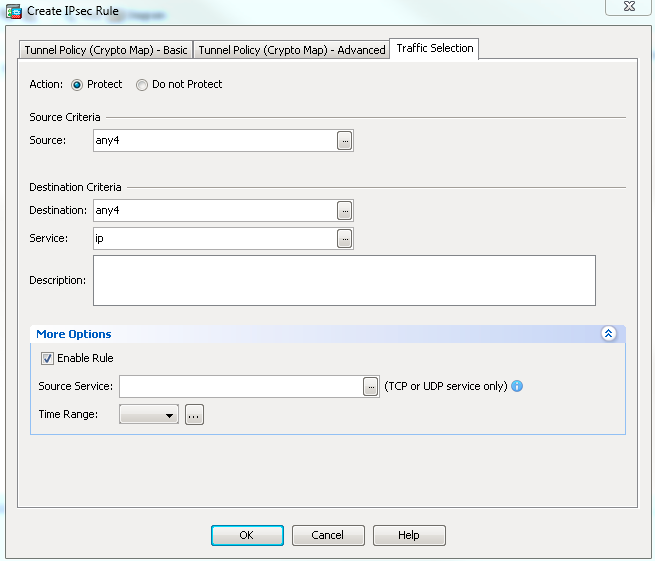

선택적으로, Traffic Selection(트래픽 선택) 탭에서 동적 피어에 대한 흥미로운 VPN 트래픽을 정의하고 OK(확인)를 클릭할 수도 있습니다.

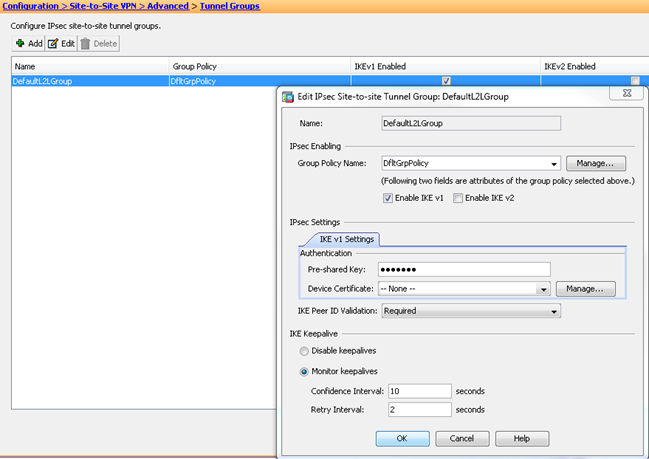

앞에서 언급한 것처럼, ASA에는 원격 동적 피어 IP 주소에 대한 정보가 없으므로 알 수 없는 연결 요청은 기본적으로 ASA에 있는 DefaultL2LGroup에 상주합니다. 인증이 성공하려면 원격 피어에 구성된 사전 공유 키(이 예에서는 cisco123)가 DefaultL2LGroup의 키와 일치해야 합니다.

- Configuration(컨피그레이션) > Site-to-Site VPN(사이트 대 사이트 VPN) > Advanced(고급) > Tunnel Groups(터널 그룹)를 선택하고 DefaultL2LGroup을 선택한 다음 Edit(편집)를 클릭하고 원하는 사전 공유 키를 구성합니다. 완료되면 OK(확인)를 클릭합니다.

참고: 고정 피어(Central-ASA)에 와일드카드 사전 공유 키가 생성됩니다. 이 사전 공유 키 및 일치하는 제안을 알고 있는 모든 장치/피어는 VPN 터널을 성공적으로 설정하고 VPN을 통해 리소스에 액세스할 수 있습니다. 이 사전 공유 키가 알 수 없는 엔터티와 공유되지 않으며 추측하기 쉽지 않은지 확인하십시오.

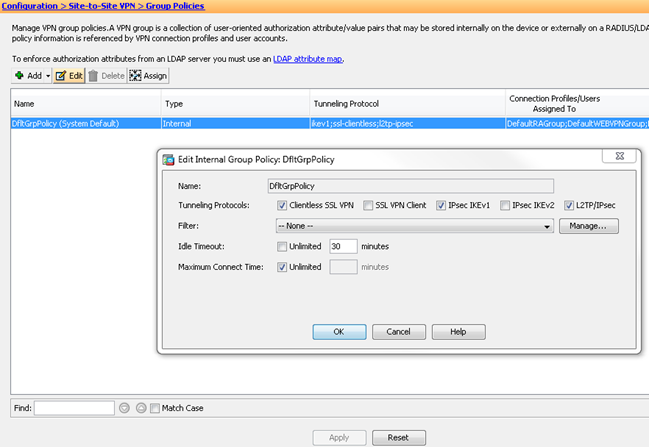

- Configuration(컨피그레이션) > Site-to-Site VPN(사이트 대 사이트 VPN) > Group Policies(그룹 정책)를 선택하고 선택한 그룹 정책(이 경우 기본 그룹 정책)을 선택합니다. Edit (수정)를 클릭하고 Edit Internal Group Policy(내부 그룹 정책 수정) 대화 상자에서 그룹 정책을 수정합니다. 완료되면 OK(확인)를 클릭합니다.

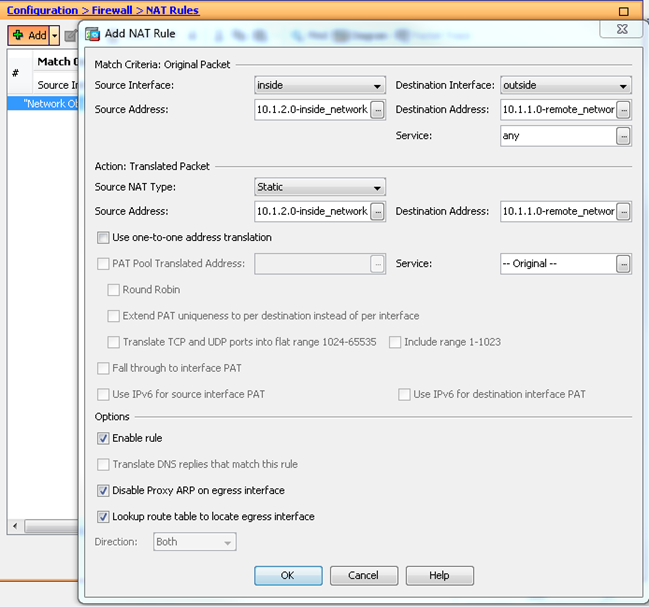

- Configuration(컨피그레이션) > Firewall(방화벽) > NAT Rules(NAT 규칙)를 선택하고 Add Nat Rule(NAT 규칙 추가) 창에서 VPN 트래픽에 대한 no nat(NAT-EXEMPT) 규칙을 구성합니다. 완료되면 OK(확인)를 클릭합니다.

Remote-ASA(동적 피어)

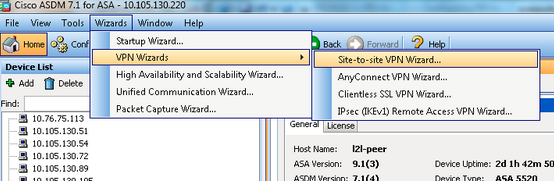

- ASDM 애플리케이션이 ASA에 연결되면 Wizards > VPN Wizards > Site-to-site VPN Wizard를 선택합니다.

- Next(다음)를 클릭합니다.

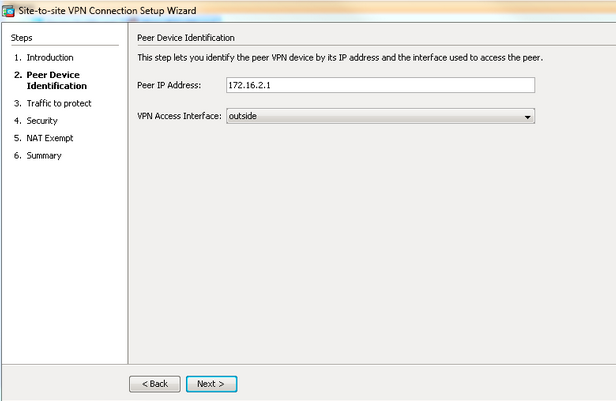

- 원격 피어의 외부 IP 주소를 지정하려면 VPN Access Interface 드롭다운 목록에서 outside를 선택합니다. 암호화 맵이 적용된 인터페이스(WAN)를 선택합니다. Next(다음)를 클릭합니다.

- VPN 터널을 통과하도록 허용해야 하는 호스트/네트워크를 지정합니다. 이 단계에서는 VPN 터널에 로컬 네트워크 및 원격 네트워크를 제공해야 합니다. Local Network(로컬 네트워크) 및 Remote Network(원격 네트워크) 필드 옆의 버튼을 클릭하고 필요에 따라 주소를 선택합니다. 완료되면 Next(다음)를 클릭합니다.

T

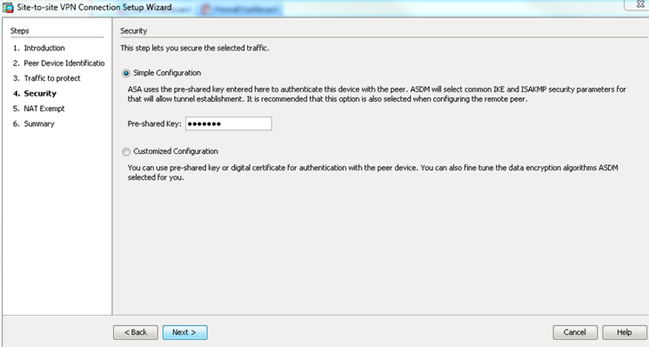

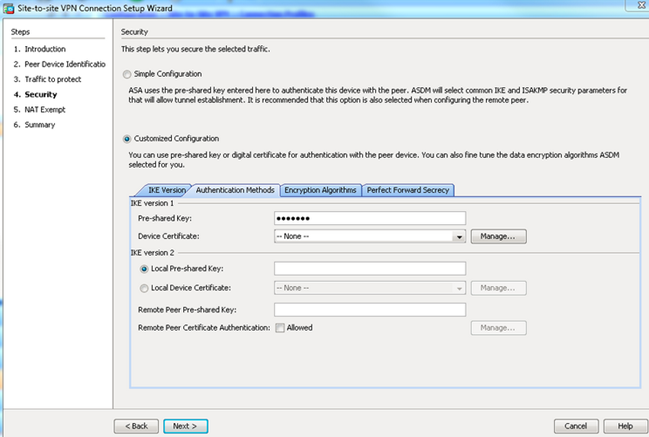

- 사용할 인증 정보를 입력합니다. 이 예에서는 사전 공유 키입니다. 이 예에서 사용되는 사전 공유 키는 cisco123입니다. Tunnel Group Name(터널 그룹 이름)은 LAN-to-LAN(L2L) VPN을 구성하는 경우 기본적으로 원격 피어 IP 주소입니다.

또는

원하는 IKE 및 IPsec 정책을 포함하도록 컨피그레이션을 맞춤화할 수 있습니다. 피어 간에 일치하는 정책이 하나 이상 있어야 합니다.

- Authentication Methods(인증 방법) 탭의 Pre-shared Key(사전 공유 키) 필드에 IKE 버전 1 사전 공유 키를 입력합니다. 이 예에서는 cisco123입니다.

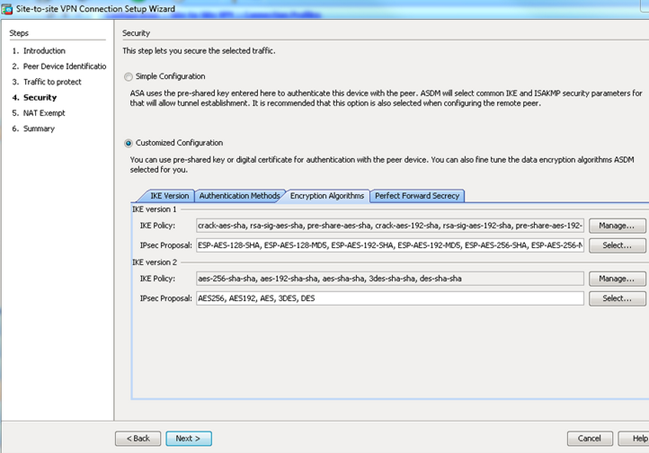

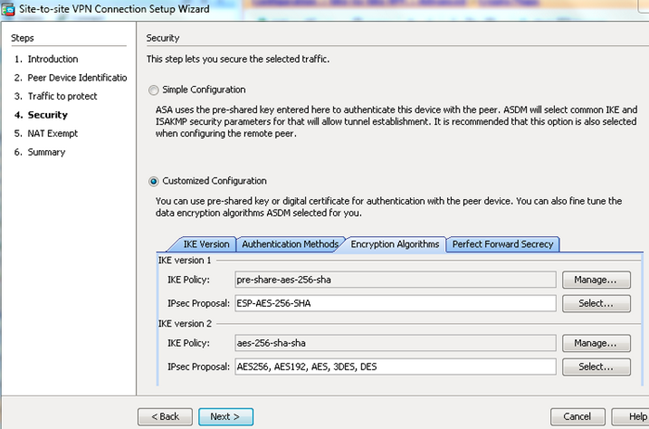

- Encryption Algorithms(암호화 알고리즘) 탭을 클릭합니다.

- Authentication Methods(인증 방법) 탭의 Pre-shared Key(사전 공유 키) 필드에 IKE 버전 1 사전 공유 키를 입력합니다. 이 예에서는 cisco123입니다.

- IKE Policy 필드 옆에 있는 Manage(관리)를 클릭하고 Add(추가)를 클릭한 후 사용자 지정 IKE Policy(1단계)를 구성합니다. 완료되면 OK(확인)를 클릭합니다.

- IPsec Proposal(IPsec 제안) 필드 옆의 Select(선택)를 클릭하고 원하는 IPsec 제안을 선택합니다. 완료되면 Next(다음)를 클릭합니다.

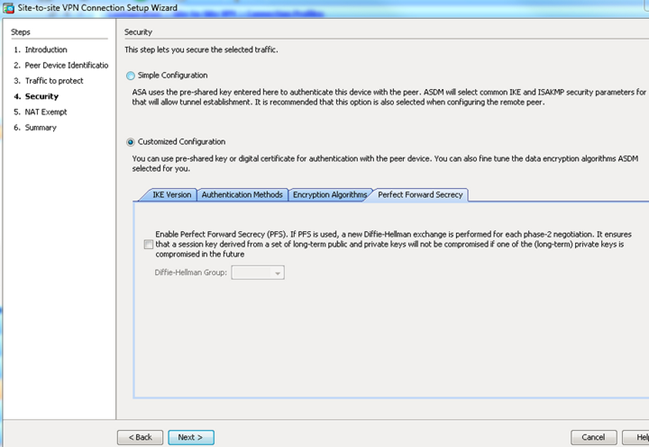

선택적으로, Perfect Forward Secrecy(PFS) 탭으로 이동하여 Enable Perfect Forward Secrecy (PFS)(PFS(Perfect Forwarding Secrecy) 활성화) 확인란을 선택할 수 있습니다. 완료되면 Next(다음)를 클릭합니다.

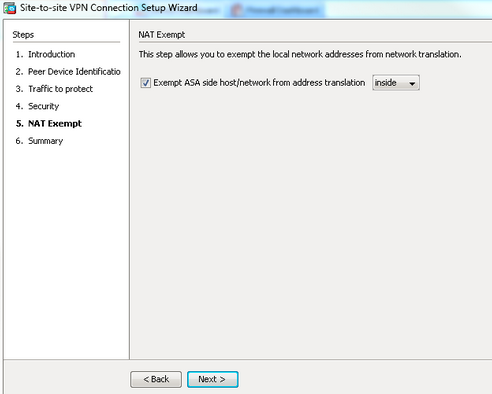

- Exempt ASA side host/network from address translation(ASA 측 호스트/네트워크에서 주소 변환 제외) 옆의 상자를 선택하여 네트워크 주소 변환의 시작에서 터널 트래픽을 차단합니다. 로컬 네트워크에 연결할 수 있는 인터페이스를 설정하려면 드롭다운 목록에서 local 또는 inside를 선택합니다. Next(다음)를 클릭합니다.

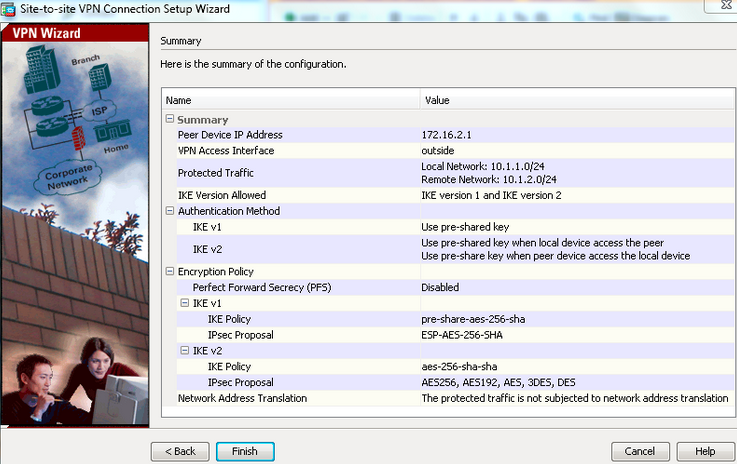

- ASDM은 방금 구성된 VPN의 요약을 표시합니다. 확인하고 Finish(마침)를 클릭합니다.

CLI 컨피그레이션

중앙 ASA(고정 피어) 컨피그레이션

- 다음 예와 같이 VPN 트래픽에 대해 NO-NAT/NAT-EXEMPT 규칙을 구성합니다.

object network 10.1.1.0-remote_network

subnet 10.1.1.0 255.255.255.0

object network 10.1.2.0-inside_network

subnet 10.1.2.0 255.255.255.0

nat (inside,outside) source static 10.1.2.0-inside_network 10.1.2.0-inside_network

destination static 10.1.1.0-remote_network 10.1.1.0-remote_network

no-proxy-arp route-lookup - 원격 Dynamic-L2L-peer를 인증하려면 DefaultL2LGroup 아래에서 사전 공유 키를 구성합니다.

tunnel-group DefaultL2LGroup ipsec-attributes

ikev1 pre-shared-key cisco123 - 2단계/ISAKMP 정책을 정의합니다.

crypto ikev1 policy 10

authentication pre-share

encryption aes-256

hash sha

group 2

lifetime 86400 - 2단계 변환 세트/IPsec 정책을 정의합니다.

crypto ipsec ikev1 transform-set tset esp-aes-256 esp-sha-hmac

- 다음 매개변수로 동적 맵을 구성합니다.

- 필수 변형 집합

- Enable Reverse Route Injection (RRI)(RRI(Reverse Route Injection) 활성화) - 보안 어플라이언스에서 연결된 클라이언트에 대한 라우팅 정보를 학습할 수 있도록 합니다(선택 사항).

crypto dynamic-map outside_dyn_map 1 set ikev1 transform-set tset

crypto dynamic-map outside_dyn_map 1 set reverse-route - 동적 맵을 암호화 맵에 바인딩하고 암호화 맵을 적용하고 외부 인터페이스에서 ISAKMP/IKEv1을 활성화합니다.

crypto map outside_map 65535 ipsec-isakmp dynamic outside_dyn_map

crypto map outside_map interface outside

crypto ikev1 enable outside

Remote-ASA(동적 피어)

- VPN 트래픽에 대한 NAT 예외 규칙을 구성합니다.

object network 10.1.1.0-inside_network

subnet 10.1.1.0 255.255.255.0

object network 10.1.2.0-remote_network

subnet 10.1.2.0 255.255.255.0

nat (inside,outside) source static 10.1.1.0-inside_network 10.1.1.0-inside_network

destination static 10.1.2.0-remote_network 10.1.2.0-remote_network

no-proxy-arp route-lookup - 고정 VPN 피어 및 사전 공유 키에 대한 터널 그룹을 구성합니다.

tunnel-group 172.16.2.1 type ipsec-l2l

tunnel-group 172.16.2.1 ipsec-attributes

ikev1 pre-shared-key cisco123 - PHASE-1/ISAKMP 정책 정의:

crypto ikev1 policy 10

authentication pre-share

encryption aes-256

hash sha

group 2

lifetime 86400 - 2단계 변환 세트/IPsec 정책을 정의합니다.

crypto ipsec ikev1 transform-set ESP-AES-256-SHA esp-aes-256 esp-sha-hmac

- 흥미로운 VPN 트래픽/네트워크를 정의하는 액세스 목록을 구성합니다.

access-list outside_cryptomap extended permit ip object

10.1.1.0-inside_network object 10.1.2.0-remote_network - 다음 매개변수로 고정 암호화 맵을 구성합니다.

- 암호화/VPN 액세스 목록

- 원격 IPsec 피어 IP 주소

- 필수 변형 집합

crypto map outside_map 1 match address outside_cryptomap

crypto map outside_map 1 set peer 172.16.2.1

crypto map outside_map 1 set ikev1 transform-set ESP-AES-256-SHA - 암호화 맵을 적용하고 외부 인터페이스에서 ISAKMP/IKEv1을 활성화합니다.

crypto map outside_map interface outside

crypto ikev1 enable outside

다음을 확인합니다.

이 섹션을 사용하여 컨피그레이션이 제대로 작동하는지 확인합니다.

출력 인터프리터 도구는 특정 show 명령을 지원합니다. show 명령 출력의 분석을 보려면 아웃풋 인터프리터 툴을 사용합니다.

참고: 등록된 Cisco 사용자만 내부 Cisco 툴 및 정보에 액세스할 수 있습니다.

- show crypto isakmp sa - 피어의 모든 현재 IKE SA(Security Association)를 표시합니다.

- show crypto ipsec sa - 모든 현재 IPsec SA를 표시합니다.

이 섹션에서는 두 ASA에 대한 확인 출력 예를 보여줍니다.

중앙 ASA

Central-ASA#show crypto isakmp sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 172.16.1.1

Type : L2L Role : responder

Rekey : no State : MM_ACTIVE

Central-ASA# show crypto ipsec sa

interface: outside

Crypto map tag: outside_dyn_map, seq num: 1, local addr: 172.16.2.1

local ident (addr/mask/prot/port): (10.1.2.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (10.1.1.0/255.255.255.0/0/0)

current_peer: 172.16.1.1

#pkts encaps: 4, #pkts encrypt: 4, #pkts digest: 4

#pkts decaps: 4, #pkts decrypt: 4, #pkts verify: 4

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 4, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 172.16.2.1/0, remote crypto endpt.: 172.16.1.1/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: 30D071C0

current inbound spi : 38DA6E51

inbound esp sas:

spi: 0x38DA6E51 (953839185)

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 28672, crypto-map: outside_dyn_map

sa timing: remaining key lifetime (kB/sec): (3914999/28588)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x0000001F

outbound esp sas:

spi: 0x30D071C0 (818966976)

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 28672, crypto-map: outside_dyn_map

sa timing: remaining key lifetime (kB/sec): (3914999/28588)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

원격 ASA

Remote-ASA#show crypto isakmp sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 172.16.2.1

Type : L2L Role : initiator

Rekey : no State : MM_ACTIVE

Remote-ASA#show crypto ipsec sa

interface: outside

Crypto map tag: outside_map, seq num: 1, local addr: 172.16.1.1

access-list outside_cryptomap extended permit ip 10.1.1.0

255.255.255.0 10.1.2.0 255.255.255.0

local ident (addr/mask/prot/port): (10.1.1.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (10.1.2.0/255.255.255.0/0/0)

current_peer: 172.16.2.1

#pkts encaps: 4, #pkts encrypt: 4, #pkts digest: 4

#pkts decaps: 4, #pkts decrypt: 4, #pkts verify: 4

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 4, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 172.16.1.1/0, remote crypto endpt.: 172.16.2.1/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: 38DA6E51

current inbound spi : 30D071C0

inbound esp sas:

spi: 0x30D071C0 (818966976)

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 8192, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (4373999/28676)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x0000001F

outbound esp sas:

spi: 0x38DA6E51 (953839185)

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 8192, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (4373999/28676)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

문제 해결

이 섹션에서는 설정 문제 해결을 위해 사용할 수 있는 정보를 제공합니다.

출력 인터프리터 도구는 특정 명령을show 지원합니다. show 명령 출력 분석을 보려면 출력 인터프리터 툴을 사용합니다.

참고: 등록된 Cisco 사용자만 내부 Cisco 툴 및 정보에 액세스할 수 있습니다.

참고: debug 명령을 사용하기 전에 Debug 명령에 대한 중요 정보를 참조하십시오.

다음과 같이 이 명령을 사용합니다.

clear crypto ikev1 sa <peer IP address>

Clears the Phase 1 SA for a specific peer.

주의:clear crypto isakmp sa이 명령은 모든 활성 VPN 터널을 지워 침입합니다.

PIX/ASA 소프트웨어 릴리스 8.0(3) 이상에서 개별 IKE SA는 <peer ip address>clear crypto isakmp sa명령을 사용하여 지울 수 있습니다. 8.0(3) 이전 소프트웨어 릴리스에서 단일 터널에 대한 IKE 및 IPsec SA를 지우려면 vpn-sessiondb logoff tunnel-group <tunnel-group-name> 명령을 사용합니다.

Remote-ASA#vpn-sessiondb logoff tunnel-group 172.16.2.1

Do you want to logoff the VPN session(s)? [confirm]

INFO: Number of sessions from TunnelGroup "172.16.2.1" logged off : 1

clear crypto ipsec sa peer <peer IP address>

!!! Clears the required Phase 2 SA for specific peer.

debug crypto condition peer < Peer address>

!!! Set IPsec/ISAKMP debug filters.

debug crypto isakmp sa <debug level>

!!! Provides debug details of ISAKMP SA negotiation.

debug crypto ipsec sa <debug level>

!!! Provides debug details of IPsec SA negotiations

undebug all

!!! To stop the debugs

사용된 디버그:

debug cry condition peer <remote peer public IP>

debug cry ikev1 127

debug cry ipsec 127

Remote-ASA(이니시에이터)

터널을 시작하려면 다음 packet-tracer 명령을 입력합니다.

Remote-ASA#packet-tracer input inside icmp 10.1.1.10 8 0 10.1.2.10 detailed

IPSEC(crypto_map_check)-3: Checking crypto map outside_map 1: matched.

Jan 19 22:00:06 [IKEv1 DEBUG]Pitcher: received a key acquire message, spi 0x0

IPSEC(crypto_map_check)-3: Looking for crypto map matching 5-tuple:

Prot=1, saddr=10.1.1.10, sport=0, daddr=10.1.2.10, dport=0

IPSEC(crypto_map_check)-3: Checking crypto map outside_map 1: matched.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE Initiator: New Phase 1, Intf

inside, IKE Peer 172.16.2.1 local Proxy Address 10.1.1.0, remote Proxy Address

10.1.2.0, Crypto map (outside_map)

:

.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE SENDING Message (msgid=0)

with payloads : HDR + SA (1) + VENDOR (13) + VENDOR (13) + VENDOR (13) +

VENDOR (13) + NONE (0) total length : 172

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE RECEIVED Message (msgid=0)

with payloads : HDR + SA (1) + VENDOR (13) + VENDOR (13) + NONE (0)

total length : 132

:

.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE SENDING Message (msgid=0)

with payloads : HDR + KE (4) + NONCE (10) + VENDOR (13) + VENDOR (13) +

VENDOR (13) + VENDOR (13) + NAT-D (20) + NAT-D (20) + NONE (0) total length : 304

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE RECEIVED Message (msgid=0)

with payloads : HDR + KE (4) + NONCE (10) + VENDOR (13) + VENDOR (13) +

VENDOR (13) + VENDOR (13) + NAT-D (20) + NAT-D (20) + NONE (0) total length : 304

:

.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, Connection landed on tunnel_group 172.16.2.1

<skipped>...

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE SENDING Message (msgid=0) with

payloads : HDR + ID (5) + HASH (8) + IOS KEEPALIVE (128) + VENDOR (13) +

NONE (0) total length : 96

Jan 19 22:00:06 [IKEv1]Group = 172.16.2.1, IP = 172.16.2.1,

Automatic NAT Detection Status: Remote end is NOT behind a NAT device

This end is NOT behind a NAT device

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE RECEIVED Message

(msgid=0) with payloads : HDR + ID (5) + HASH (8) + IOS KEEPALIVE (128)

+ VENDOR (13) + NONE (0) total length : 96

Jan 19 22:00:06 [IKEv1 DEBUG]Group = 172.16.2.1, IP = 172.16.2.1, processing ID payload

Jan 19 22:00:06 [IKEv1 DECODE]Group = 172.16.2.1, IP = 172.16.2.1,

ID_IPV4_ADDR ID received 172.16.2.1

:

.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, Connection landed on tunnel_group 172.16.2.1

Jan 19 22:00:06 [IKEv1 DEBUG]Group = 172.16.2.1, IP = 172.16.2.1,

Oakley begin quick mode

Jan 19 22:00:06 [IKEv1]Group = 172.16.2.1, IP = 172.16.2.1, PHASE 1 COMPLETED

Jan 19 22:00:06 [IKEv1 DECODE]Group = 172.16.2.1, IP = 172.16.2.1, IKE Initiator

starting QM: msg id = c45c7b30

:

.

Jan 19 22:00:06 [IKEv1 DEBUG]Group = 172.16.2.1, IP = 172.16.2.1, Transmitting Proxy Id:

Local subnet: 10.1.1.0 mask 255.255.255.0 Protocol 0 Port 0

Remote subnet: 10.1.2.0 Mask 255.255.255.0 Protocol 0 Port 0

:

.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE SENDING Message

(msgid=c45c7b30) with payloads : HDR + HASH (8) + SA (1) + NONCE

(10) + ID (5) + ID (5) + NOTIFY (11) + NONE (0) total length : 200

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE RECEIVED Message

(msgid=c45c7b30) with payloads : HDR + HASH (8) + SA (1) + NONCE (10) +

ID (5) + ID (5) + NONE (0) total length : 172

:

.

Jan 19 22:00:06 [IKEv1 DEBUG]Group = 172.16.2.1, IP = 172.16.2.1, processing ID payload

Jan 19 22:00:06 [IKEv1 DECODE]Group = 172.16.2.1, IP = 172.16.2.1,

ID_IPV4_ADDR_SUBNET ID received--10.1.1.0--255.255.255.0

Jan 19 22:00:06 [IKEv1 DEBUG]Group = 172.16.2.1, IP = 172.16.2.1, processing ID payload

Jan 19 22:00:06 [IKEv1 DECODE]Group = 172.16.2.1, IP = 172.16.2.1,

ID_IPV4_ADDR_SUBNET ID received--10.1.2.0--255.255.255.0

:

.

Jan 19 22:00:06 [IKEv1]Group = 172.16.2.1, IP = 172.16.2.1,

Security negotiation complete for LAN-to-LAN Group (172.16.2.1)

Initiator, Inbound SPI = 0x30d071c0, Outbound SPI = 0x38da6e51

:

.

Jan 19 22:00:06 [IKEv1]IP = 172.16.2.1, IKE_DECODE SENDING Message

(msgid=c45c7b30) with payloads : HDR + HASH (8) + NONE (0) total length : 76

:

.

Jan 19 22:00:06 [IKEv1]Group = 172.16.2.1, IP = 172.16.2.1,

PHASE 2 COMPLETED (msgid=c45c7b30)

Central-ASA(Responder)

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE RECEIVED Message (msgid=0)

with payloads : HDR + SA (1) + VENDOR (13) + VENDOR (13) + VENDOR (13) +

VENDOR (13) + NONE (0) total length : 172

:

.

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE SENDING Message (msgid=0)

with payloads : HDR + SA (1) + VENDOR (13) + VENDOR (13) + NONE (0) total length

:

132

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE RECEIVED Message (msgid=0)

with payloads : HDR + KE (4) + NONCE (10) + VENDOR (13) + VENDOR (13) + VENDOR (13)

+ VENDOR (13) + NAT-D (20) + NAT-D (20) + NONE (0) total length : 304

:

.

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, Connection landed on tunnel_group

DefaultL2LGroup

Jan 20 12:42:35 [IKEv1 DEBUG]Group = DefaultL2LGroup, IP = 172.16.1.1,

Generating keys for Responder...

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE SENDING Message (msgid=0)

with payloads : HDR + KE (4) + NONCE (10) +

VENDOR (13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + NAT-D (20) + NAT-D (20) +

NONE (0) total length : 304

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE RECEIVED Message (msgid=0)

with payloads : HDR + ID (5) + HASH (8)

+ IOS KEEPALIVE (128) + VENDOR (13) + NONE (0) total length : 96

Jan 20 12:42:35 [IKEv1 DECODE]Group = DefaultL2LGroup, IP = 172.16.1.1,

ID_IPV4_ADDR ID received 172.16.1.1

:

.

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE SENDING Message (msgid=0)

with payloads : HDR + ID (5) + HASH (8) + IOS KEEPALIVE (128) +

VENDOR (13) + NONE (0) total length : 96

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1, PHASE 1 COMPLETED

:

.

Jan 20 12:42:35 [IKEv1 DECODE]IP = 172.16.1.1, IKE Responder starting QM:

msg id = c45c7b30

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE

RECEIVED Message (msgid=c45c7b30) with payloads : HDR + HASH (8) + SA (1) +

NONCE (10) + ID (5) + ID (5) + NOTIFY (11) + NONE (0) total length : 200

:

.

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1, Received remote

IP Proxy Subnet data in ID Payload: Address 10.1.1.0, Mask 255.255.255.0,

Protocol 0, Port 0 :

.

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup,

IP = 172.16.1.1, Received local

IP Proxy Subnet data in ID Payload: Address 10.1.2.0, Mask 255.255.255.0,

Protocol 0, Port 0 Jan 20 12:42:35 [IKEv1 DEBUG]Group = DefaultL2LGroup,

IP = 172.16.1.1, processing notify payload

Jan 20 12:42:35 [IKEv1] Group = DefaultL2LGroup, IP = 172.16.1.1, QM

IsRekeyed old sa not found by addr

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1, Static Crypto Map

check, map outside_dyn_map, seq = 1 is a successful match

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1, IKE

Remote Peer configured for crypto map: outside_dyn_map

:

.

Jan 20 12:42:35 [IKEv1 DEBUG]Group = DefaultL2LGroup, IP = 172.16.1.1,

Transmitting Proxy Id: Remote subnet: 10.1.1.0 Mask 255.255.255.0 Protocol 0 Port 0

Local subnet: 10.1.2.0 mask 255.255.255.0 Protocol 0 Port 0 :

.

Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE SENDING Message (msgid=c45c7b30)

with payloads : HDR + HASH (8) + SA (1) + NONCE (10) + ID (5) + ID (5) + NONE

(0) total length : 172 Jan 20 12:42:35 [IKEv1]IP = 172.16.1.1, IKE_DECODE RECEIVED

Message (msgid=c45c7b30) with payloads : HDR + HASH (8) + NONE (0) total length : 52:

.

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1, Security

negotiation complete for LAN-to-LAN Group (DefaultL2LGroup) Responder,

Inbound SPI = 0x38da6e51, Outbound SPI = 0x30d071c0 :

.

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1,

PHASE 2 COMPLETED (msgid=c45c7b30)

Jan 20 12:42:35 [IKEv1]Group = DefaultL2LGroup, IP = 172.16.1.1, Adding static

route for L2L peer coming in on a dynamic map. address: 10.1.1.0, mask: 255.255.255.0

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

22-Jun-2015 |

최초 릴리스 |

피드백

피드백