CLIを使用したスイッチでの802.1xサプリカントクレデンシャルの設定

概要

IEEE 802.1xは、クライアントとサーバ間のアクセス制御を容易にする標準です。ローカルエリアネットワーク(LAN)またはスイッチによってクライアントにサービスを提供するには、スイッチポートに接続されたクライアントが、リモート認証ダイヤルインユーザサービス(RADIUS)を実行する認証サーバによって認証される必要があります。

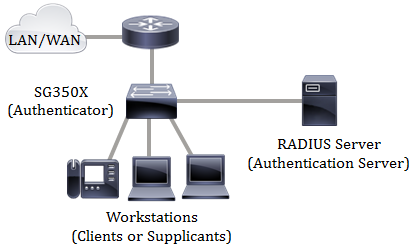

802.1x認証は、不正なクライアントがパブリックにアクセス可能なポートを介してLANに接続するのを制限します。802.1x認証は、クライアントサーバモデルです。このモデルでは、ネットワークデバイスには次の役割があります。

- クライアントまたはサプリカント:クライアントまたはサプリカントは、LANへのアクセスを要求するネットワークデバイスです。クライアントはオーセンティケータに接続されています。

- オーセンティケータ:オーセンティケータは、ネットワークサービスを提供し、サプリカントポートが接続されているネットワークデバイスです。次の認証方式がサポートされています。

- 802.1x-based:すべての認証モードでサポートされます。802.1xベースの認証では、オーセンティケータは802.1xメッセージまたはEAP over LAN(EAPoL)パケットからExtensible Authentication Protocol(EAP)メッセージを抽出し、RADIUSプロトコルを使用して認証サーバに渡します。

- MACベース:すべての認証モードでサポートされます。メディアアクセス制御(MAC)ベースでは、オーセンティケータ自体が、ネットワークアクセスを求めるクライアントに代わってソフトウェアのEAPクライアント部分を実行します。

- Webベース:マルチセッションモードでのみサポートされます。Webベース認証では、オーセンティケータ自体が、ネットワークアクセスを求めるクライアントに代わってソフトウェアのEAPクライアント部分を実行します。

- 認証サーバ:認証サーバは、クライアントの実際の認証を実行します。デバイスの認証サーバは、EAP拡張を備えたRADIUS認証サーバです。

注:ネットワークデバイスは、クライアントまたはサプリカント、オーセンティケータ、または両方のポートを使用できます。

次の図は、特定のロールに従ってデバイスを設定したネットワークを示しています。この例では、SG350Xスイッチが使用されています。

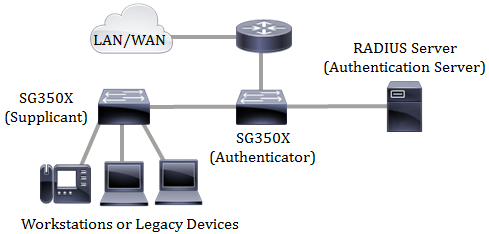

ただし、スイッチの一部のポートをサプリカントとして設定することもできます。サプリカントクレデンシャルがスイッチの特定のポートに設定されたら、802.1x対応ではないデバイスを直接接続して、デバイスが保護されたネットワークにアクセスできるようにします。次の図は、スイッチをサプリカントとして設定したネットワークのシナリオを示しています。

802.1x設定のガイドライン:

- RADIUS サーバを設定します。スイッチのRADIUSサーバーの設定方法については、ここをクリックしてください。

- 仮想ローカルエリアネットワーク(VLAN)を作成します。 スイッチのWebベースのユーティリティを使用してVLANを作成するには、ここをクリックします。コマンドラインインターフェイス(CLI)ベースの手順については、ここをクリックします。

- スイッチのポートからVLANへの設定を行います。Webベースのユーティリティを使用して設定するには、ここをクリックします。CLIを使用するには、ここをクリックします。

- スイッチのグローバル802.1xプロパティを設定します。スイッチのWebベースのユーティリティを使用してグローバル802.1xプロパティを設定する方法については、ここをクリックしてください。CLIベースの手順については、ここをクリックします。

- (オプション)スイッチで時間範囲を設定します。スイッチで時間範囲を設定する方法については、ここをクリックしてください。CLIを使用するには、ここをクリックします。

- スイッチで802.1xサプリカントクレデンシャルを設定します。Webベースのユーティリティを使用して設定する方法については、ここをクリックしてください。CLIベースの手順は、この記事で提供されています。

- 802.1xポート認証を設定します。スイッチのWebベースのユーティリティを使用するには、ここをクリックします。CLIを使用するには、ここをクリックします。

目的

スイッチは、有線ネットワーク上で802.1xサプリカント(クライアント)として設定できます。802.1xを使用してスイッチを認証できるように、暗号化されたユーザ名とパスワードを設定できます。

IEEE 802.1xポートベースのネットワークアクセス制御を使用するネットワークでは、802.1xオーセンティケータがアクセスを許可するまで、サプリカントはネットワークにアクセスできません。ネットワークで802.1xを使用する場合は、スイッチで802.1x認証情報を設定して、オーセンティケータに情報を提供できるようにする必要があります。

この記事では、CLIを使用してスイッチで802.1xサプリカントクレデンシャルを設定する方法について説明します。

該当するデバイス

- Sx350Xシリーズ

- SG350Xシリーズ

- SG550Xシリーズ

[Software Version]

- 2.3.0.130

802.1xサプリカントクレデンシャルの設定

802.1xサプリカントクレデンシャルの作成

ステップ1:スイッチコンソールにログインします。デフォルトのユーザ名とパスワードはcisco/ciscoです。新しいユーザ名またはパスワードを設定している場合は、クレデンシャルを入力します。

注:SSHまたはTelnetを使用してSMBスイッチCLIにアクセスする方法については、ここをクリックしてください。

注:コマンドは、スイッチの正確なモデルによって異なる場合があります。この例では、SG350XスイッチにTelnetでアクセスします。

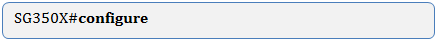

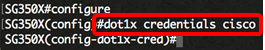

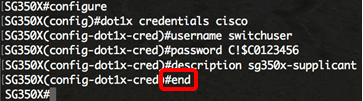

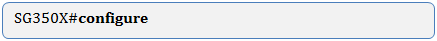

ステップ2:スイッチの特権EXECモードから、次のように入力してグローバルコンフィギュレーションモードに入ります。

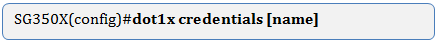

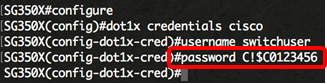

ステップ3:802.1xクレデンシャル構造の名前を定義し、dot1xクレデンシャル設定モードに入るには、次のように入力します。

- name:クレデンシャル構造名は最大32文字です。

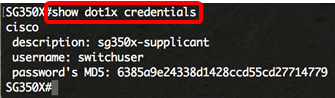

注:スイッチは最大24のクレデンシャルをサポートします。この例では、ciscoが使用されています。

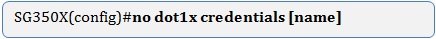

ステップ4:(オプション)クレデンシャル構造を削除するには、次のように入力します。

注:使用されている資格情報は削除できません。

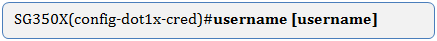

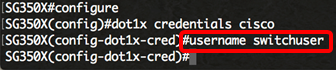

ステップ5:802.1xクレデンシャル構造のユーザ名を指定するには、次のように入力します。

- username:ユーザ名は最大32文字です。

注:この例では、switchuserが指定されたユーザ名です。

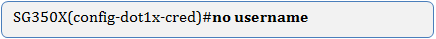

ステップ6:(オプション)ユーザ名を削除するには、次のように入力します。

ステップ7:802.1xクレデンシャル構造のパスワードを指定するには、次のいずれかを入力します。

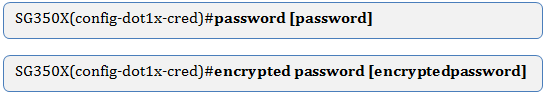

- encrypted password:パスワードは暗号化形式です。

- password:64文字までのプレーンテキストのパスワードを入力できます。

注:この例では、プレーンテキストのパスワードC!$C0123456が入力されています。

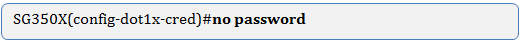

ステップ8:(オプション)パスワードを削除するには、次のように入力します。

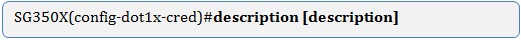

ステップ9:(オプション)802.1xクレデンシャル構造の説明を追加するには、次のように入力します。

注:この例では、使用する説明はsg350x-supplicantです。

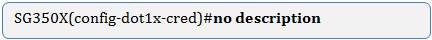

ステップ10:(オプション)説明を削除するには、次のように入力します。

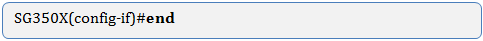

ステップ11:特権EXECモードに戻るにはendコマンドを入力します。

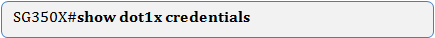

ステップ12:(オプション)設定済みの802.1xクレデンシャルを表示するには、次のように入力します。

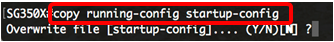

ステップ13:(オプション)スイッチの特権EXECモードで、次のように入力して、設定をスタートアップコンフィギュレーションファイルに保存します。

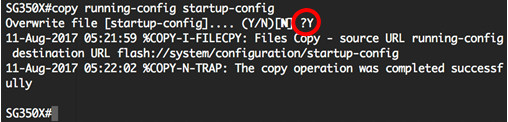

ステップ14. (オプション)Overwrite file [startup-config]..プロンプトが表示されたら、キーボードでYを押して、Noを押します。

これで、CLIを使用してスイッチの802.1xクレデンシャルを正しく設定できました。

802.1xサプリカントインターフェイスの設定

設定した802.1xサプリカントクレデンシャルを適用するには、スイッチで802.1x認証情報を設定して、オーセンティケータに情報を提供できるようにする必要があります。802.1xサプリカントインターフェイスを設定するには、次の手順を実行します。

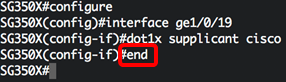

ステップ1:スイッチの特権EXECモードから、次のように入力してグローバルコンフィギュレーションモードに入ります。

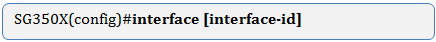

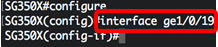

ステップ2:グローバルコンフィギュレーションモードで、次のように入力してインターフェイスコンフィギュレーションコンテキストを入力します。

- interface-id:設定するインターフェイスIDを指定します。

注:サプリカントがインターフェイスで有効になっている場合、そのインターフェイスは不正になります。この例では、インターフェイスge1/0/19が設定されています。

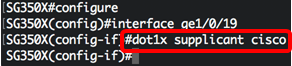

ステップ3:インターフェイスのdot1xサプリカントロールを有効にするには、次のように入力します。

- name:インターフェイスに適用されるクレデンシャル構造の名前。

注:この例では、以前に作成したクレデンシャル名ciscoが使用されます。

ステップ4:endコマンドを入力して、特権EXECモードに戻ります。

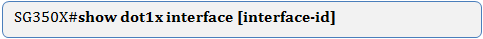

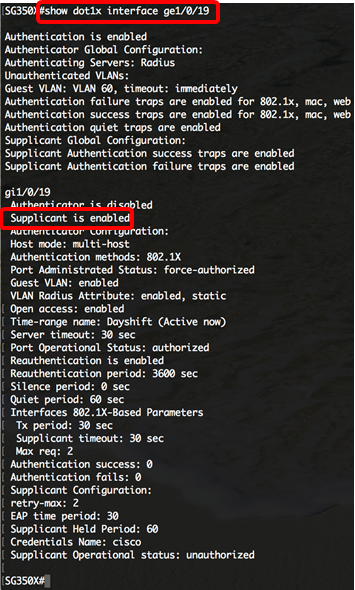

ステップ5:設定されたインターフェイスの802.1xステータスを表示するには、特権EXECモードでshow dot1xコマンドを使用します。

- interface-id:イーサネットポートを指定します。

注:この例では、インターフェイスge1/0/19の802.1x情報が表示されます。

これで、CLIを使用して、スイッチのインターフェイスで802.1xサプリカントを正しく設定できました。

フィードバック

フィードバック