Analisi del TCP Dump in QuickVPN

Obiettivi

In questo articolo viene spiegato come acquisire i pacchetti con Wireshark per monitorare il traffico dei client quando QuickVPN è disponibile. QuickVPN è un modo semplice per configurare il software VPN su un computer remoto o su un notebook con un nome utente e una password semplici. Ciò consente di accedere in modo sicuro alle reti in base al dispositivo utilizzato. Wireshark è uno sniffer di pacchetti usato per acquisire i pacchetti nella rete per la risoluzione dei problemi.

QuickVPN non è più supportato da Cisco. Questo articolo è ancora disponibile per i clienti che utilizzano QuickVPN. Per un elenco dei router che hanno utilizzato QuickVPN, fare clic su Cisco Small Business QuickVPN. Per ulteriori informazioni su QuickVPN, è possibile visualizzare il video alla fine di questo articolo.

Dispositivi interessati

· Serie RV (vedere l'elenco al link riportato sopra)

Analizza dump TCP QuickVPN

Per seguire la procedura descritta in questo articolo, è necessario installare sul PC il client Wireshark e QuickVPN.

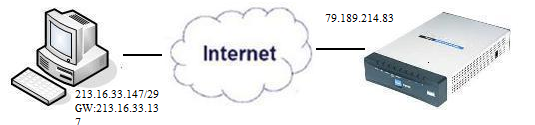

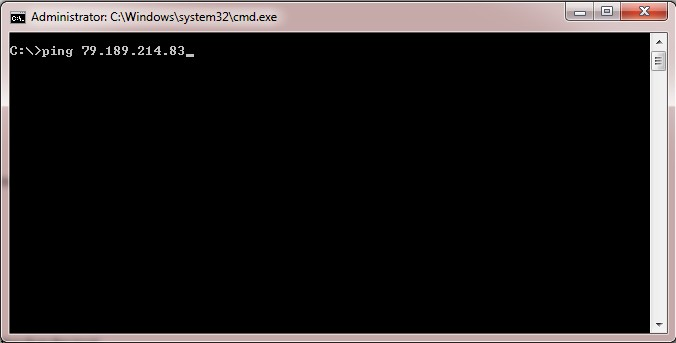

Passaggio 1. Nel computer, passare alla barra di ricerca. Immettere cmd e selezionare l'applicazione Prompt dei comandi dalle opzioni. Immettere il comando ping e l'indirizzo IP a cui si sta tentando di connettersi. In questo caso, è stato inserito il comando ping 79.189.214.83.

Passaggio 2. Aprire l'applicazione Wireshark e scegliere l'interfaccia attraverso cui trasmettere i pacchetti a Internet e acquisire il traffico.

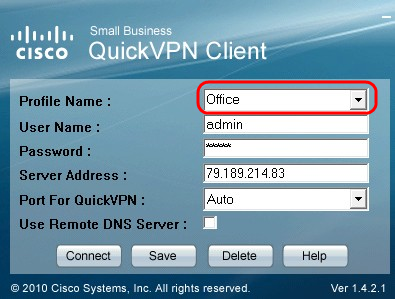

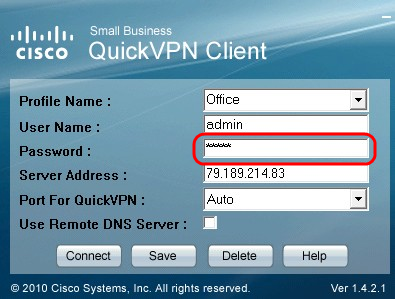

Passaggio 3. Avviare l'applicazione QuickVPN. Immettere il nome del profilo nel campo Nome profilo.

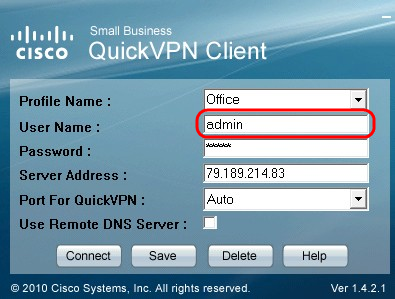

Passaggio 4. Immettere il nome utente nel campo Nome utente.

Passaggio 5. Immettere la password nel campo Password.

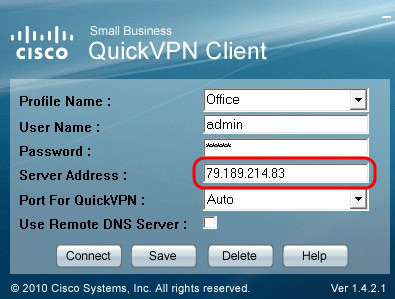

Passaggio 6. Immettere l'indirizzo del server nel campo Indirizzo server.

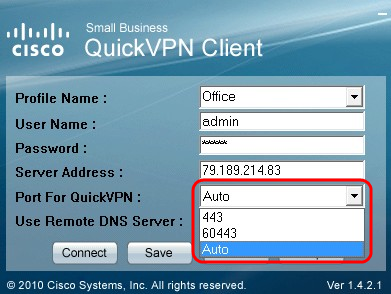

Passaggio 7. Scegliere porta per QuickVPN nell'elenco a discesa Porta per QuickVPN.

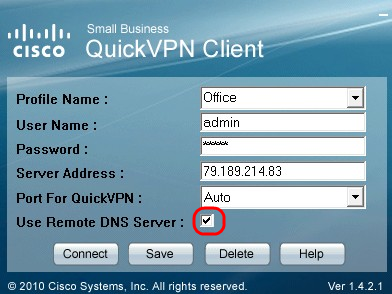

Passaggio 8. (Facoltativo) Selezionare la casella di controllo Utilizza server DNS remoto per utilizzare il server DNS remoto anziché quello locale.

Passaggio 9. Fare clic su Connetti.

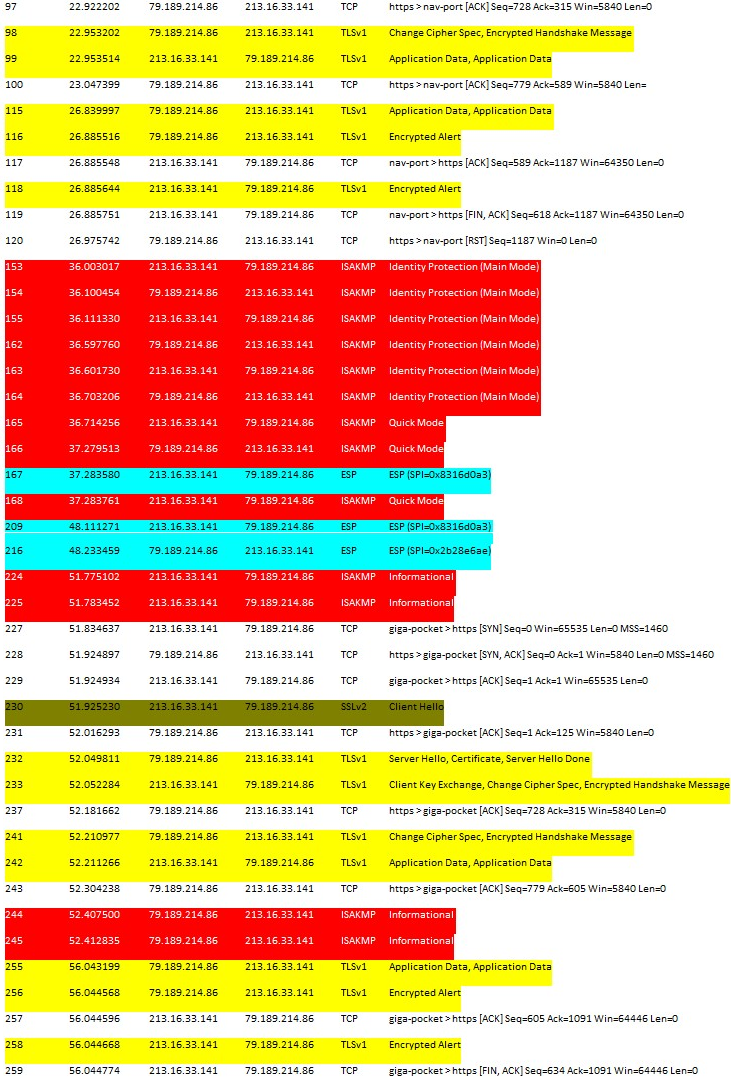

Passaggio 10. Aprire il file del traffico catturato.

Per una connessione QuickVPN ci sono tre cose principali che devono essere controllate

· Connettività

· Attivazione del criterio (controllare il certificato)

· Verifica della rete

Per controllare la connessione, è necessario innanzitutto visualizzare i pacchetti Transport Layer Security (TLSv1) nel traffico di acquisizione insieme al relativo predecessore Secure Socket Layer (SSL). Questi sono i protocolli crittografici che forniscono la sicurezza per la comunicazione sulla rete.

Per controllare l'attivazione dei criteri, usare il pacchetto ISAKMP (Internet Security Association and Key Management Protocol) nel traffico acquisito da Wireshark. Definisce il meccanismo per l'autenticazione, la creazione e la gestione della Security Association (SA), le tecniche di generazione delle chiavi e la riduzione delle minacce. Per lo scambio di chiavi viene utilizzato il protocollo IKE.

ISAKMP consente di decidere il formato del pacchetto per stabilire, negoziare, modificare ed eliminare l'associazione di protezione (SA). Dispone di varie informazioni richieste per diversi servizi di sicurezza della rete, come il servizio a livello IP, tra cui l'autenticazione dell'intestazione, l'incapsulamento del carico pagante, il trasporto o i servizi a livello di applicazione, o la protezione automatica del traffico di negoziazione. ISAKMP definisce i payload per lo scambio di dati di autenticazione e generazione di chiavi. Questi formati forniscono una struttura coerente per il trasferimento dei dati di chiave e autenticazione, indipendente dalla tecnica di generazione della chiave, dall'algoritmo di crittografia e dal meccanismo di autenticazione.

Il payload ESP (Encapsulation Security) viene usato per verificare la riservatezza, l'integrità senza connessione dell'autenticazione dell'origine dei dati, il servizio anti-replay e il flusso del traffico limitato. In QuickVPN, ESP è un membro del protocollo IPSec. Viene usato per garantire l'autenticità, l'integrità e la riservatezza dei pacchetti. Supporta la crittografia e l'autenticazione separatamente.

Nota: si consiglia di non eseguire la crittografia senza autenticazione.

ESP non viene utilizzato per proteggere l'intestazione IP, ma in modalità tunnel l'intero pacchetto IP è incapsulato con una nuova intestazione pacchetto. Viene aggiunto e viene concesso all'intero pacchetto IP interno, inclusa l'intestazione interna. Funziona su IP e usa il protocollo numero 50.

Conclusioni

Ora hai imparato come catturare i pacchetti con Wireshark e QuickVPN.

Qui è disponibile un video relativo a questo articolo...

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

11-Dec-2018 |

Versione iniziale |

Feedback

Feedback