Introduzione

In questo documento viene descritto come personalizzare e ripristinare il dashboard Secure Web Appliance (SWA).

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Accesso all'interfaccia grafica (GUI) del SWA

- Accesso amministrativo all'SWA.

Componenti usati

Il documento può essere consultato per tutte le versioni software o hardware.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

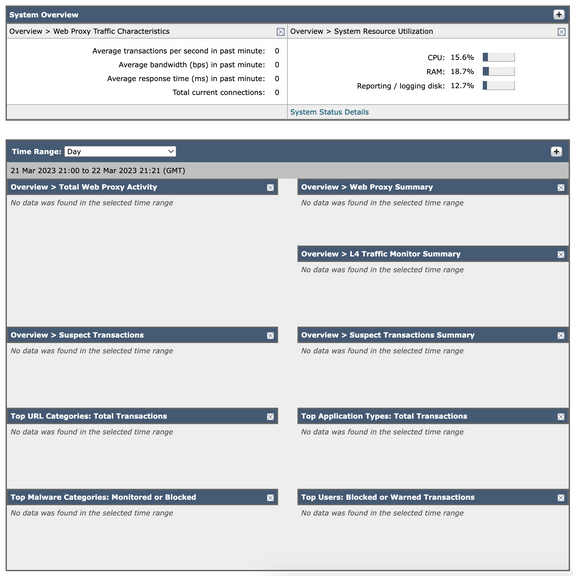

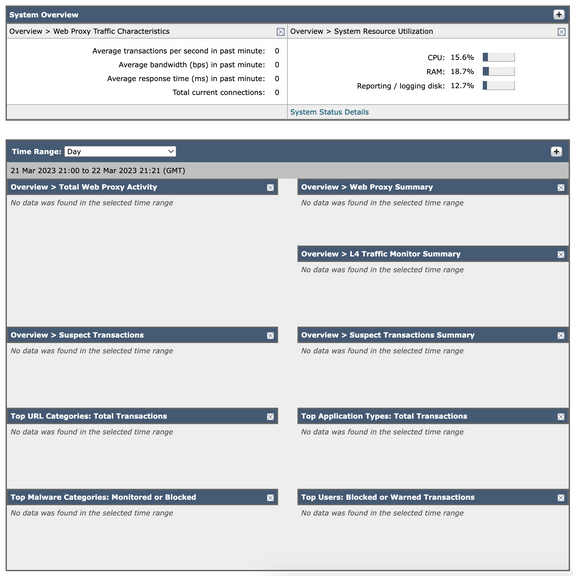

Dashboard personale

Per impostazione predefinita, la pagina iniziale SWA è My-Dashboard, ovvero la pagina visualizzata quando l'utente accede all'accessorio. Dashboard personale contiene due sezioni principali:

- Panoramica del sistema

- Intervallo

È possibile personalizzare varie proprietà di questi rapporti e statistiche, ad esempio:

- Tipo di dati

- Intervallo

- Posizione da visualizzare nella pagina

- Mostrare e nascondere set di dati

Visualizzazione predefinita

Per impostazione predefinita, i report e le statistiche in Dashboard personale sono:

- Panoramica del sistema

- Panoramica > Caratteristiche del traffico del proxy Web

- Panoramica > Utilizzo risorse di sistema

- Intervallo

- Panoramica > Attività proxy Web totale

- Panoramica > Riepilogo proxy Web

- Panoramica > Riepilogo Monitoraggio Traffico L4

- Panoramica > Transazioni sospette

- Panoramica > Sintetico transazioni sospette

- Principali categorie URL: transazioni totali

- Primi tipi di applicazione: Transazioni totali

- Principali categorie di malware: monitorato o bloccato

- Primi utenti: transazioni bloccate o avvisate

Caratteristiche traffico proxy Web

Le caratteristiche del traffico del proxy Web elencano le statistiche relative alla transazione:

Media transazioni al secondo nell'ultimo minuto: XX

Larghezza di banda media (bps) nell'ultimo minuto: XX

Tempo medio di risposta (ms) nell'ultimo minuto: XX

Totale connessioni correnti: XX

Utilizzo risorse di sistema

Utilizzo risorse di sistema lElenca il carico della CPU, la memoria RAM (Random Access Memory) e l'utilizzo del disco di report/log.

Fare clic su Dettagli stato del sistema per passare alla pagina Stato del sistema

Per controllare lo stato del sistema, utilizzare la pagina Reporting > Stato del sistema. In questa pagina vengono visualizzati lo stato corrente e la configurazione di Secure Web Appliance.)

Nota: il valore di utilizzo della CPU visualizzato in questa pagina e il valore della CPU visualizzato nella pagina Stato sistema possono essere leggermente diversi perché vengono letti separatamente in momenti diversi.

Attività proxy Web totale

È possibile visualizzare l'attività del proxy Web segnalata dagli accessori Web protetti attualmente gestiti dall'accessorio di gestione della sicurezza.

In questa sezione vengono visualizzati in formato grafico il numero effettivo di transazioni e la data approssimativa in cui si è verificata l'attività.

È inoltre possibile visualizzare la percentuale di attività proxy Web sospetta o pulita, includendo il numero totale di transazioni.

Riepilogo proxy Web

Consente di visualizzare la percentuale di attività proxy Web sospetta o pulita.

Riepilogo L4 Traffic Monitor

È possibile visualizzare in formato grafico qualsiasi traffico L4 segnalato da Secure Web Appliance e attualmente gestito da Security Management Appliance.

Transazioni sospette

È possibile visualizzare in formato grafico le transazioni Web etichettate come sospette dall'amministratore.

In questa sezione vengono visualizzati, in formato grafico, il numero effettivo di transazioni e la data approssimativa in cui si è verificata l'attività.

Sintetico transazioni sospette

È inoltre possibile visualizzare la percentuale di transazioni sospette bloccate o avvisate.

È possibile visualizzare il tipo di transazioni rilevate e bloccate e il numero effettivo di volte in cui la transazione è stata bloccata.

Principali categorie URL: transazioni totali

È possibile visualizzare le principali categorie URL visitate nel sito in formato grafico.

Primi tipi di applicazione: Transazioni totali

È possibile visualizzare in formato grafico i primi tipi di applicazione bloccati, che includono anche il nome del tipo di applicazione effettivo e il numero di volte in cui l'applicazione specifica è stata bloccata.

Principali categorie di malware: monitorato o bloccato

È possibile visualizzare tutte le categorie di malware rilevate in formato grafico.

Primi utenti: transazioni bloccate o avvisate

È possibile visualizzare in formato grafico gli utenti effettivi che hanno generato le transazioni bloccate o avvisate. Gli utenti possono essere visualizzati per indirizzo IP o per nome utente.

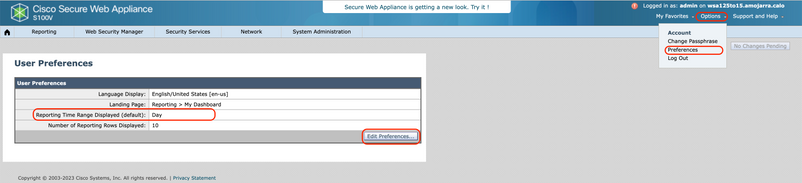

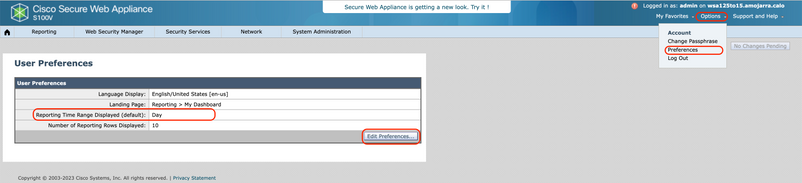

Modifica intervallo di tempo

Per modificare la data dell'intervallo di tempo da Giorno a Ora, Settimana, 30 giorni, Ieri:

Passaggio 1: Selezionare l'opzione (in alto a destra)

Passaggio 2: Selezionare Prestazioni

Passaggio 3: fare clic su Modifica preferenze

Passo 4: modificare Intervallo di tempo di reporting visualizzato (predefinito) in una delle opzioni disponibili.

Passaggio 5: Invia Non è necessario eseguire il commit delle modifiche.

Immagine 2: passaggi per modificare l'intervallo di tempo predefinito in My-Dashboard.

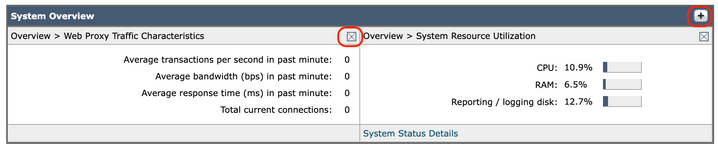

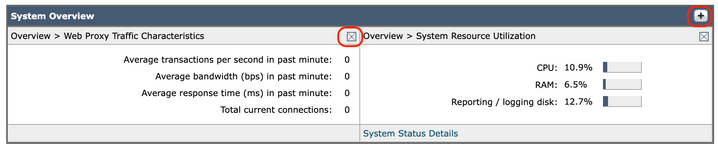

Modifica set di dati

È possibile aggiungere e rimuovere set di dati e report nella pagina My-Dashboard. Utilizzare il segno più ( + ) per aggiungere altri report e il segno X in alto a destra di ogni report per rimuoverli.

Immagine 3: Aggiungere e rimuovere report in Dashboard personale.

Attenzione: le modifiche diventano effettive non appena vengono apportate. Non è necessario eseguire l'invio.

Modifica struttura dashboard

È possibile modificare l'ordine di ogni set di dati nella pagina My-Dashboard. Fare clic sulla barra multifunzione blu nella parte superiore di ogni report, quindi modificare la posizione del report.

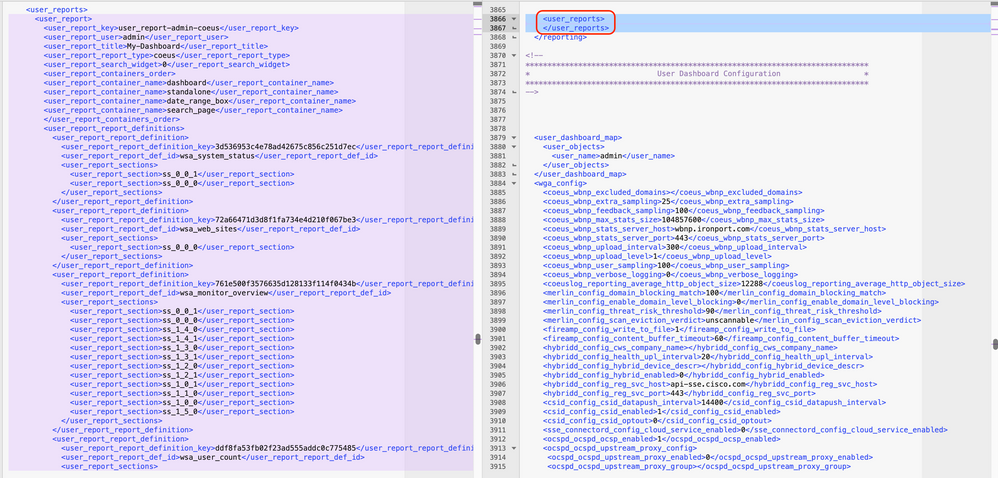

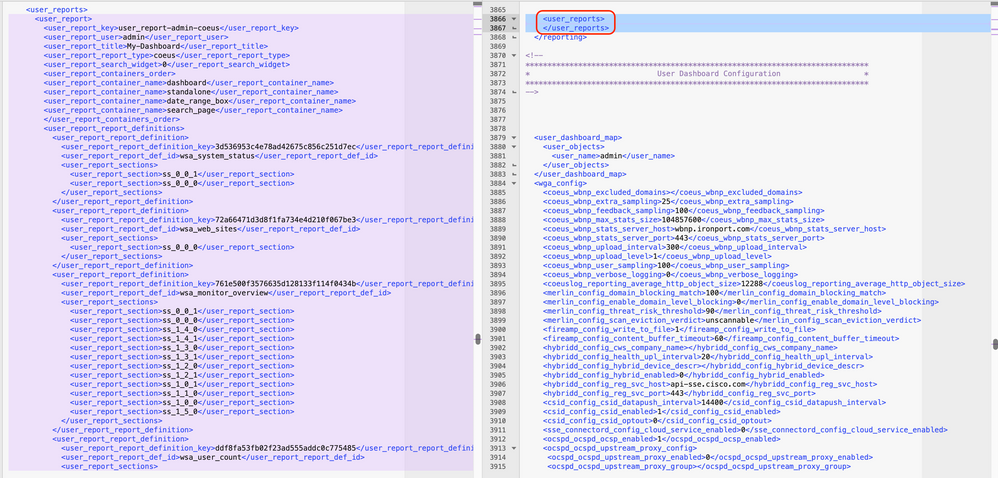

Ripristina dashboard predefinito

Per ripristinare My-Dashboard al valore predefinito, modificare manualmente il file di configurazione eseguendo la procedura seguente:

Passaggio 1: dalla GUI, passare ad Amministrazioni di sistema.

Passo 2: selezionare File di configurazione.

Passaggio 3: scaricare il file di configurazione più recente.

Nota: selezionare Encrypt password (Crittografa password) nei file di configurazione

Passaggio 4: modificare il file XML rimuovendo tutti gli elementi tra <user_reports> e </user_reports>.

Immagine 4: file di configurazione di esempio con dashboard personalizzato (a destra) e file di configurazione predefinito (a sinistra).

Passaggio 5: dalla pagina File di configurazione, nella sezione Carica configurazione selezionare Carica file di configurazione dal computer locale.

Passaggio 6: caricare il file XML modificato.

Passaggio 7: fare clic su Carica ed esegui modifiche.

Informazioni correlate

Feedback

Feedback