Introduzione

In questo documento viene descritto come configurare l'estensione TLOC utilizzando il modello di funzionalità vManage.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Utilizzo del modello di funzionalità vManage

- Due (2) dispositivi vEdge devono essere caricati correttamente su vManage

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Cisco vManage versione 20.6.3

- vEdge 20.6.3

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

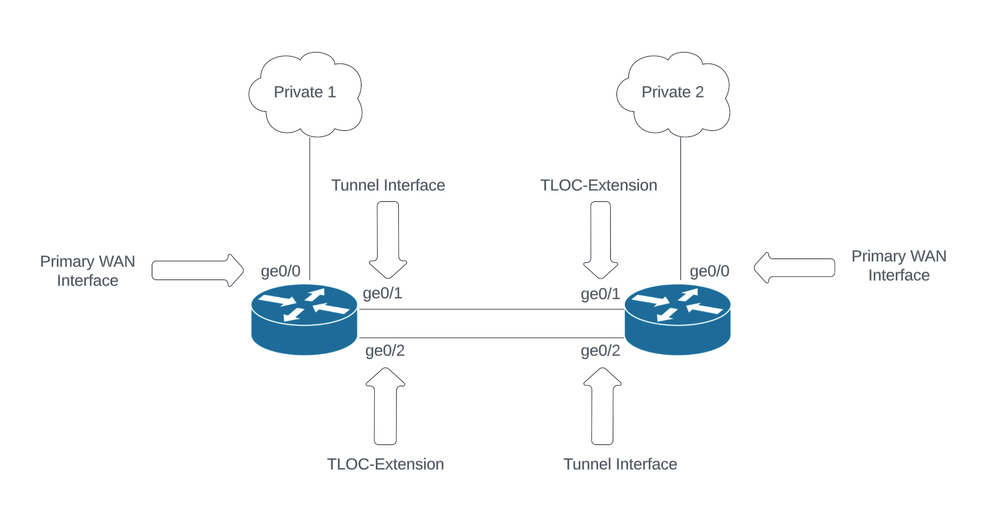

Esempio di rete

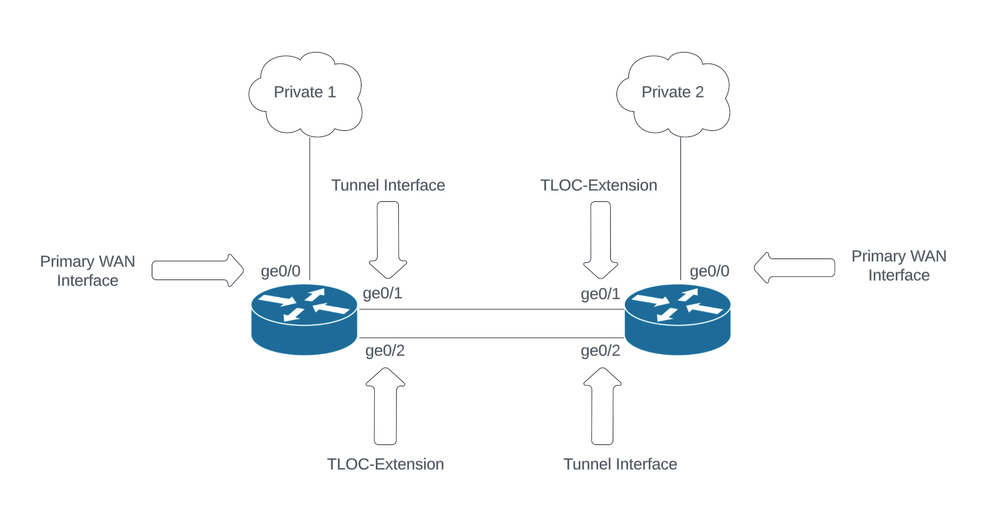

Topologia della rete

Topologia della rete

Configurazioni

In questo documento si presume che gli altri modelli di funzionalità siano già stati configurati. Lo stesso modello di workflow è applicabile ai dispositivi Cisco IOS® XE SD-WAN.

Creare un totale di 4 modelli di funzionalità da applicare al modello di dispositivo vEdge.

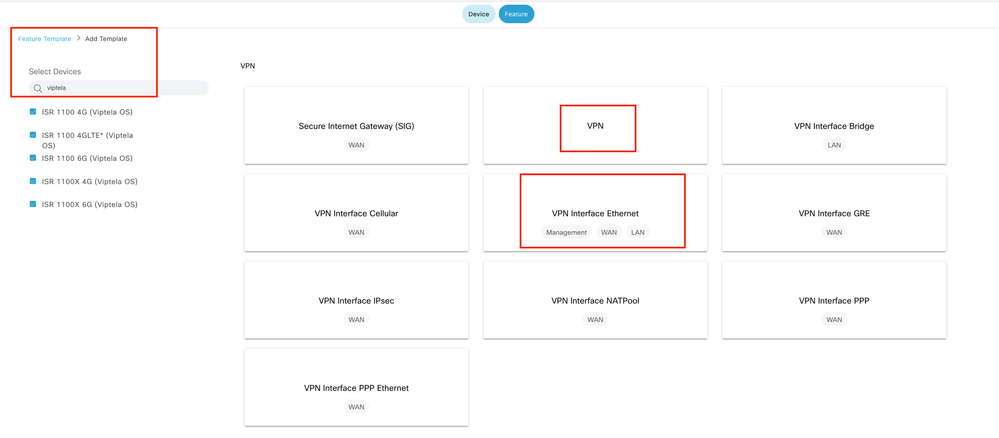

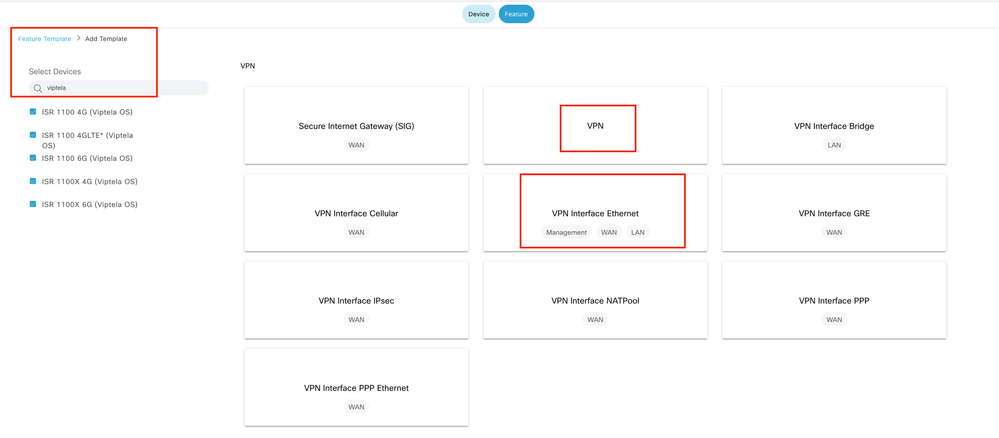

Modello funzionalità VPN

Questo modello di funzionalità include VPN 0, VPN Interface Ethernet (connessione WAN principale), VPN Interface Ethernet (Tunnel/NoTlocExt) e VPN Interface Ethernet (TlocExt/NoTunnel):

Modelli di funzionalità VPN

Modelli di funzionalità VPN

Passaggi per la creazione di modelli di feature:

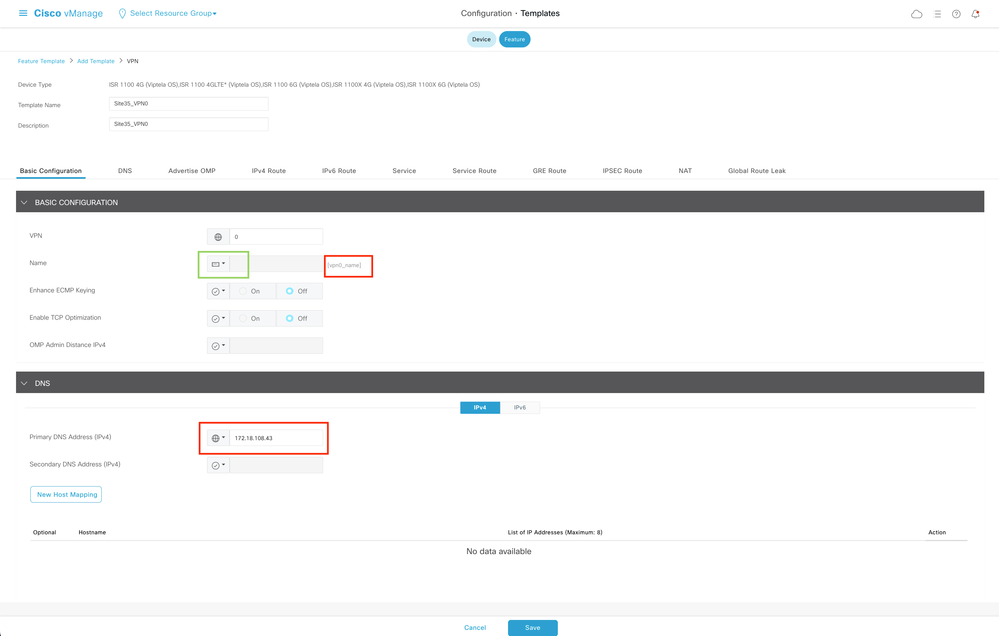

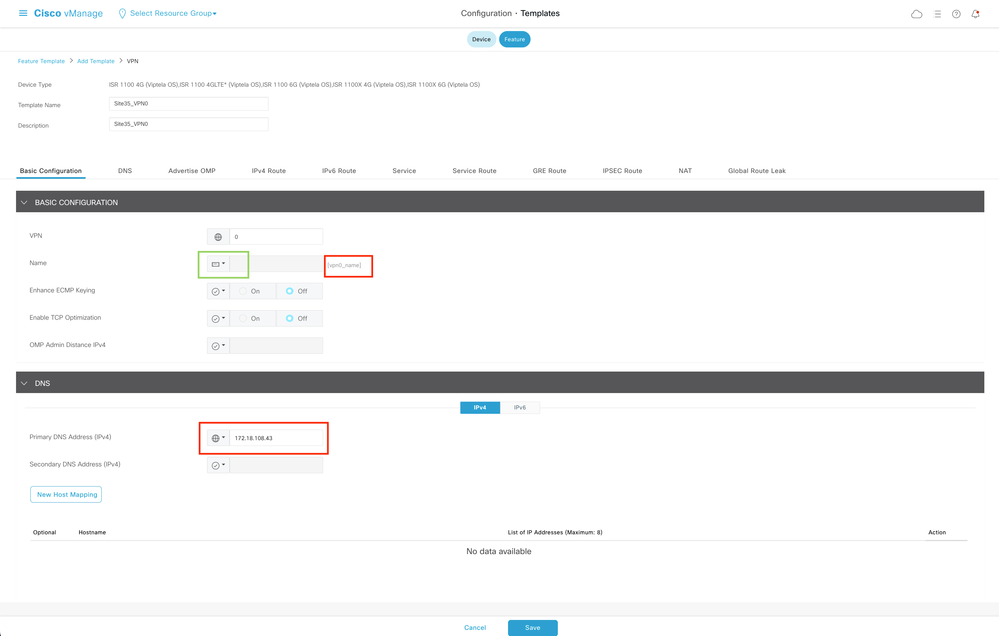

1. VPN 0: selezionare il valore del dispositivo specifico per Transport VPN nella sezione di configurazione di base e aggiungere l'indirizzo del server DNS nella sezione DNS:

Configurazione base modello funzionalità VPN 0

Configurazione base modello funzionalità VPN 0

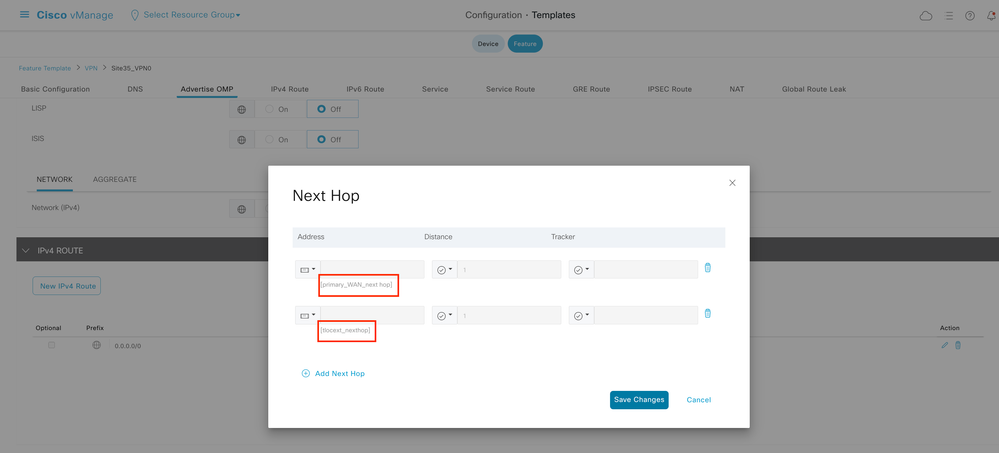

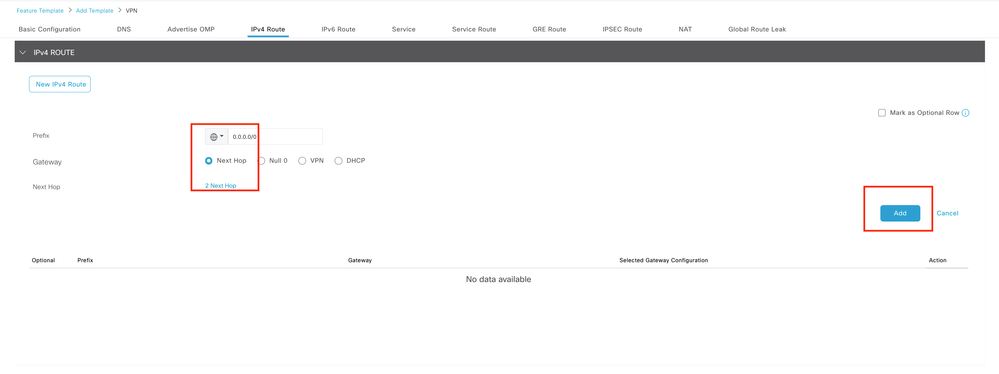

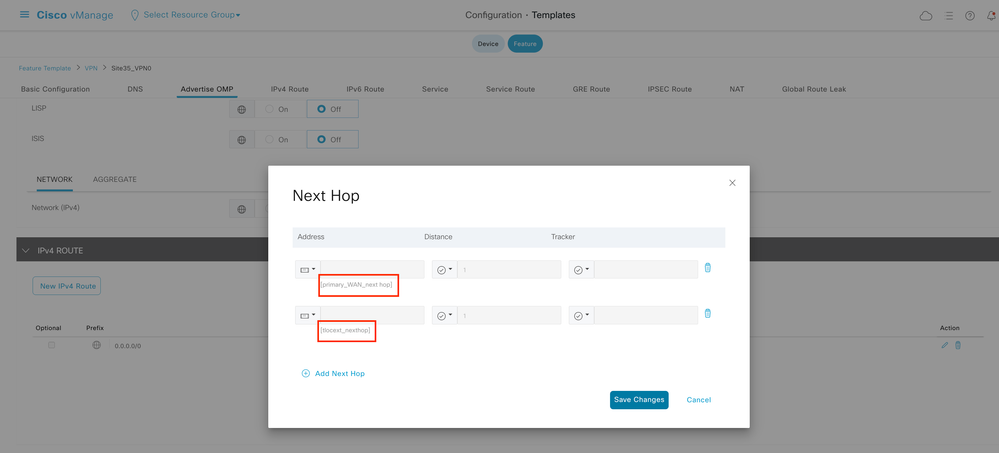

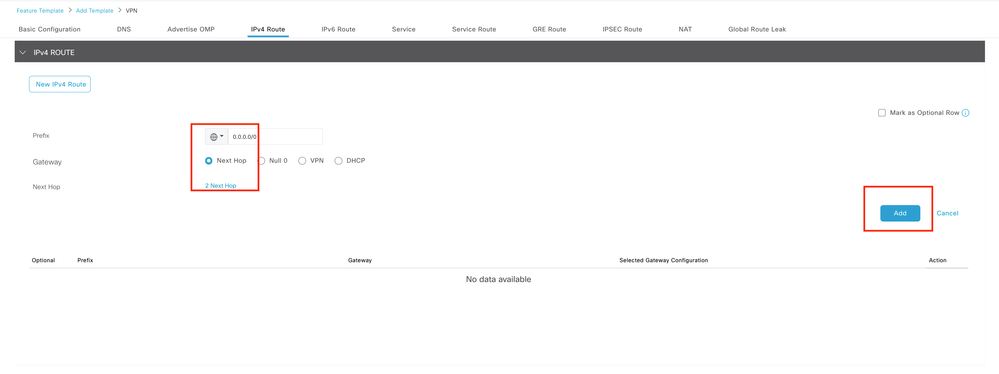

Aggiungere un prefisso con valori specifici del dispositivo per l'indirizzo dell'hop successivo 2 (WAN primaria e TCP-EST) nella sezione della route IPv4:

Route IPv4 modello funzionalità VPN 0

Route IPv4 modello funzionalità VPN 0

Hop successivo route IPv4 modello funzionalità VPN 0

Hop successivo route IPv4 modello funzionalità VPN 0

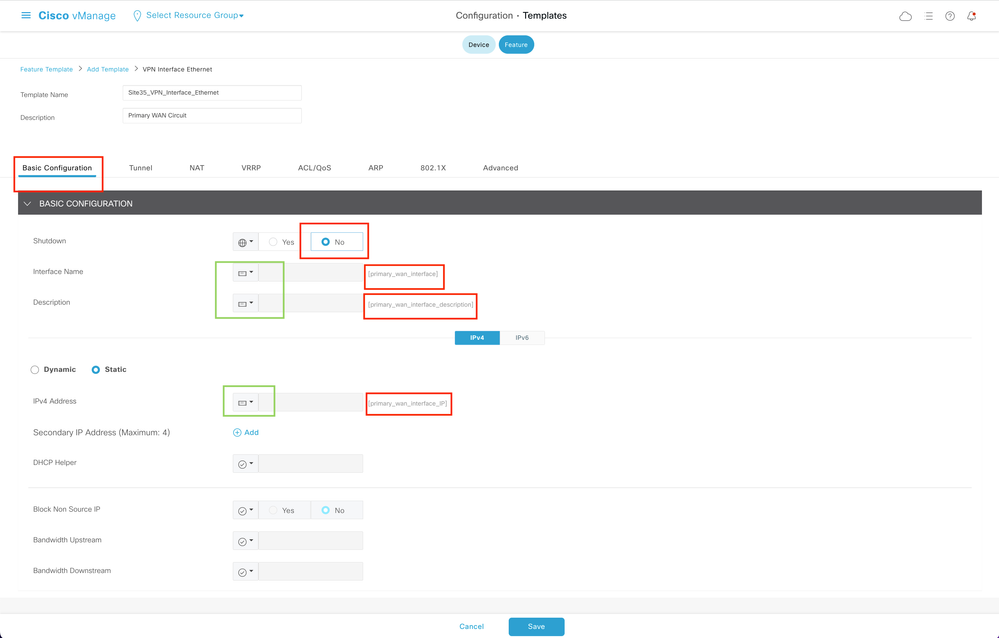

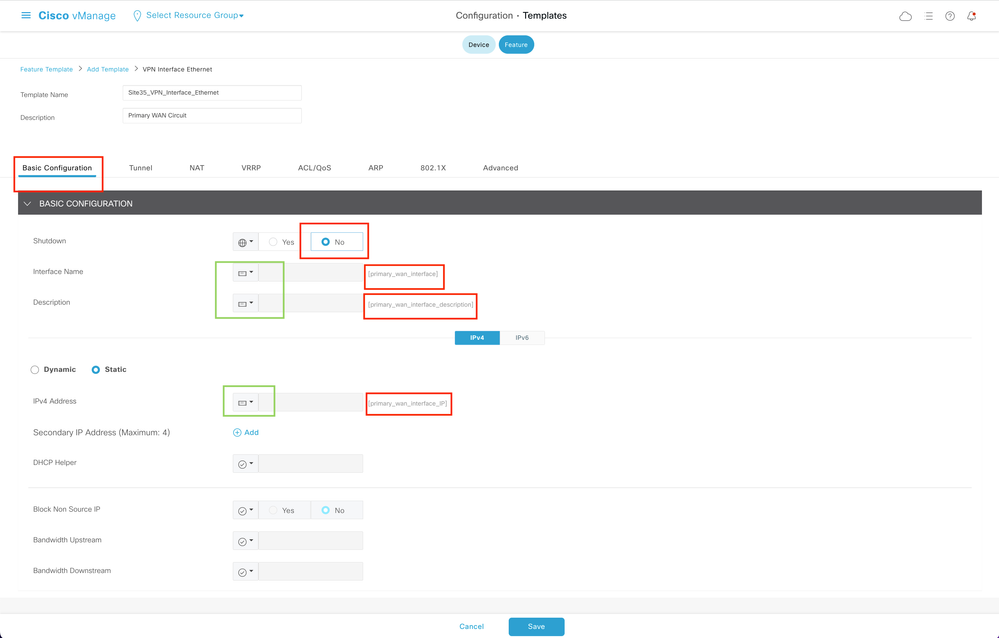

2. VPN Interface Ethernet (Primary WAN Connection): verificare che l'interfaccia non sia in stato shutdown. Selezionare valori di dispositivo specifici per il nome dell'interfaccia, la descrizione e l'indirizzo IP:

Configurazione base modello di funzionalità dell'interfaccia WAN primaria

Configurazione base modello di funzionalità dell'interfaccia WAN primaria

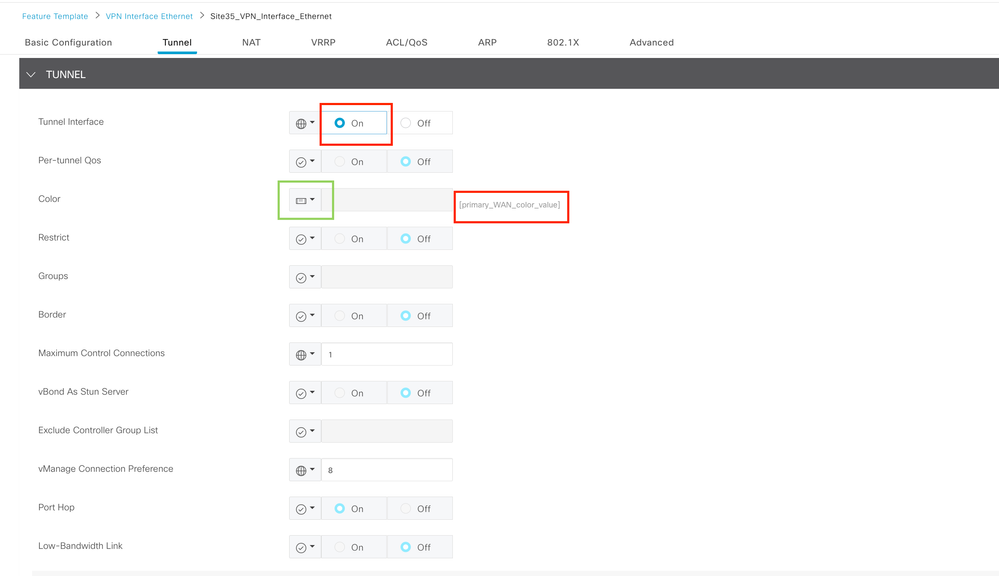

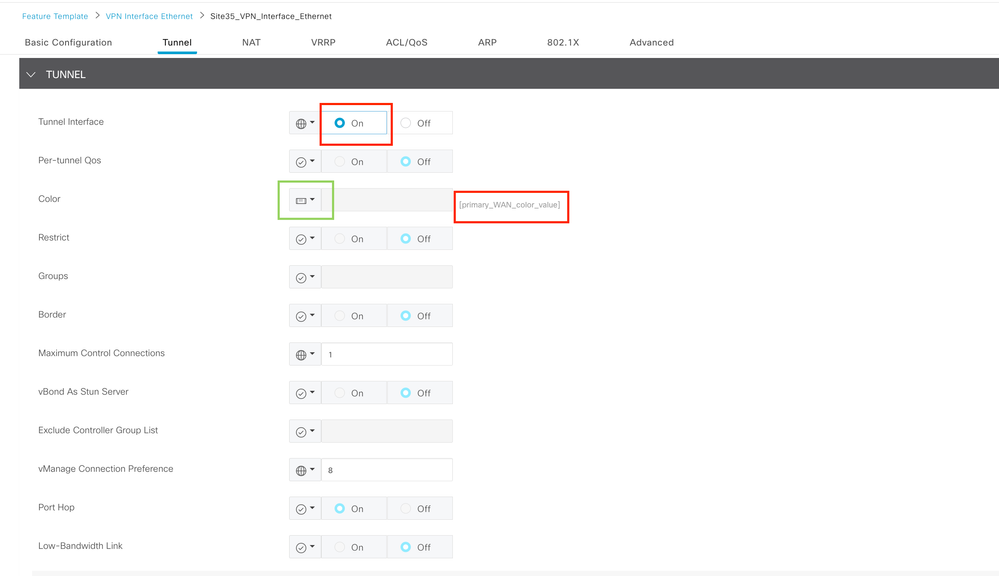

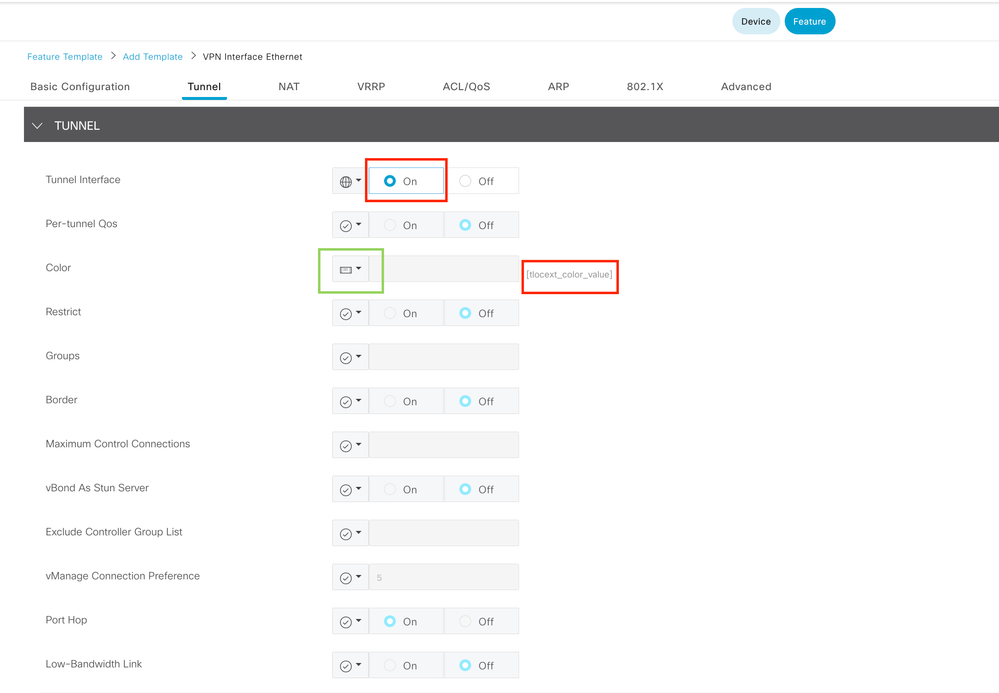

Verificare che l'interfaccia del tunnel sia impostata su ON. Selezionare il valore del dispositivo specifico per il colore primario della WAN:

Interfaccia tunnel modello funzione VPN 0

Interfaccia tunnel modello funzione VPN 0

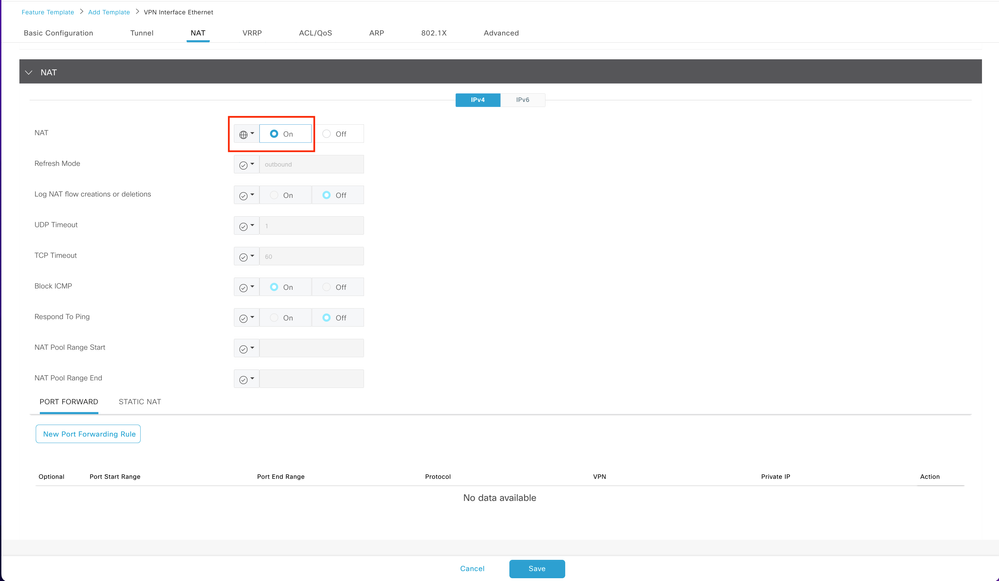

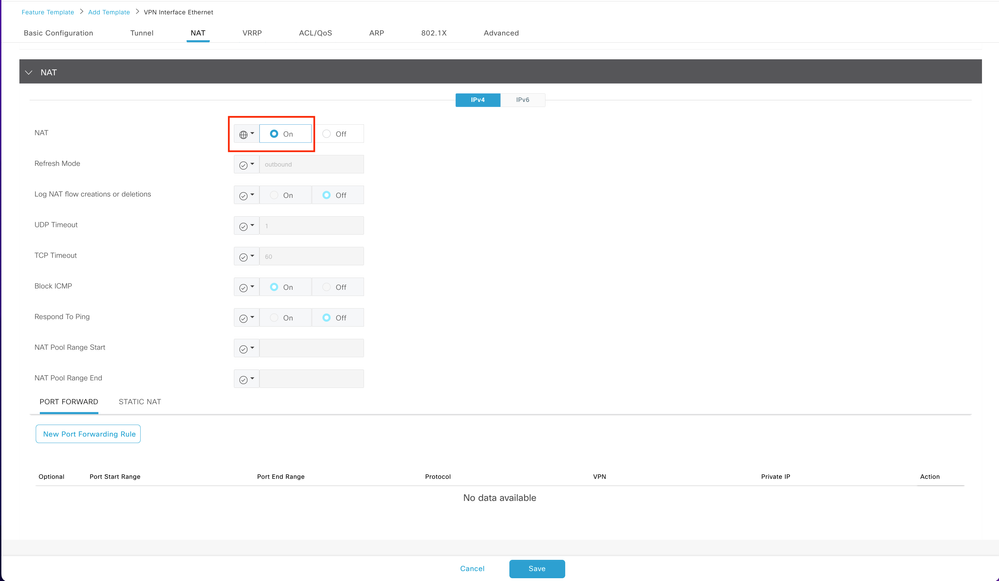

Verificare che NAT sia impostato su ON per l'interfaccia WAN pubblica:

Modello di interfaccia VPN 0 NAT

Modello di interfaccia VPN 0 NAT

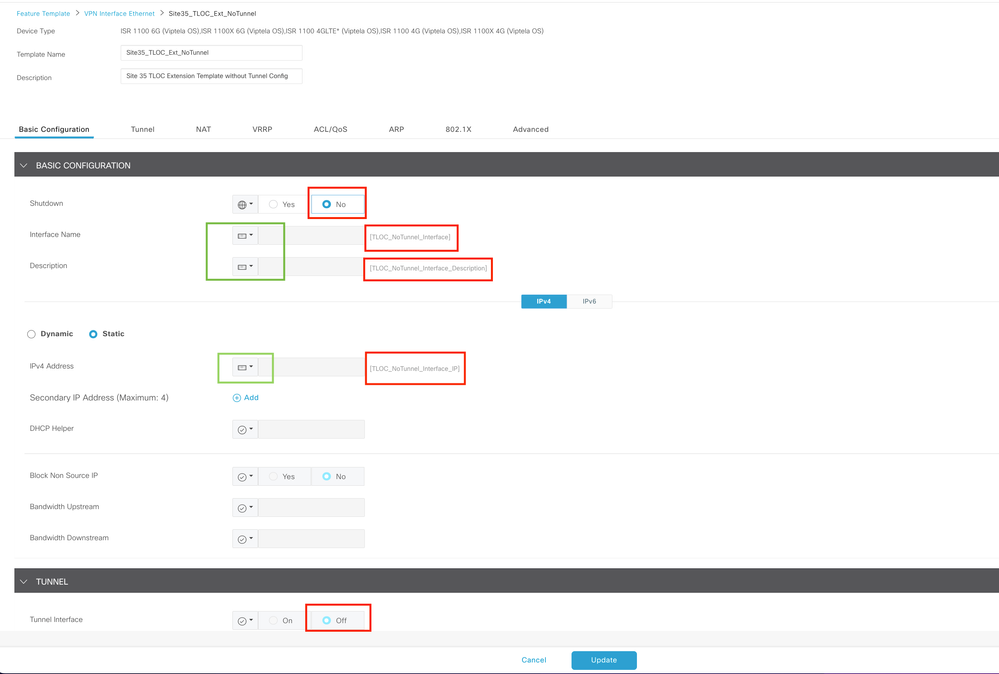

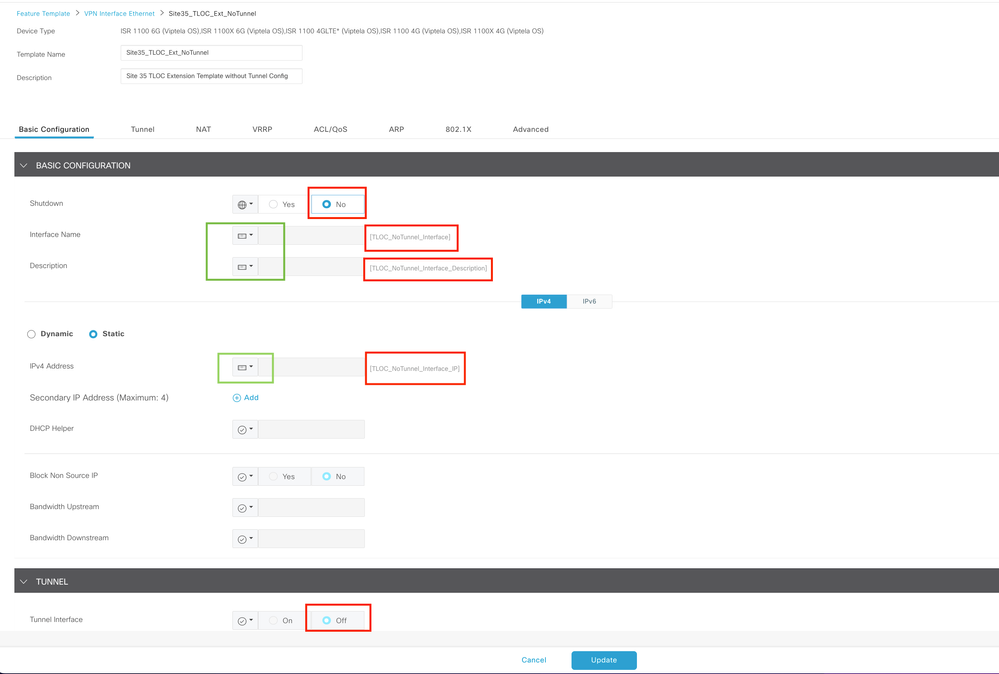

3. VPN Interface Ethernet (TLOC-EXT/NO Tunnel Interface): verificare che l'interfaccia TLOC-Ext sia nello stato no shutdown. Selezionare i valori di periferica specifici per interfaccia, descrizione e indirizzo IP. Verificare che l'interfaccia tunnel sia impostata su Off:

Configurazione base interfaccia tunnel TLOC-EXT/NO

Configurazione base interfaccia tunnel TLOC-EXT/NO

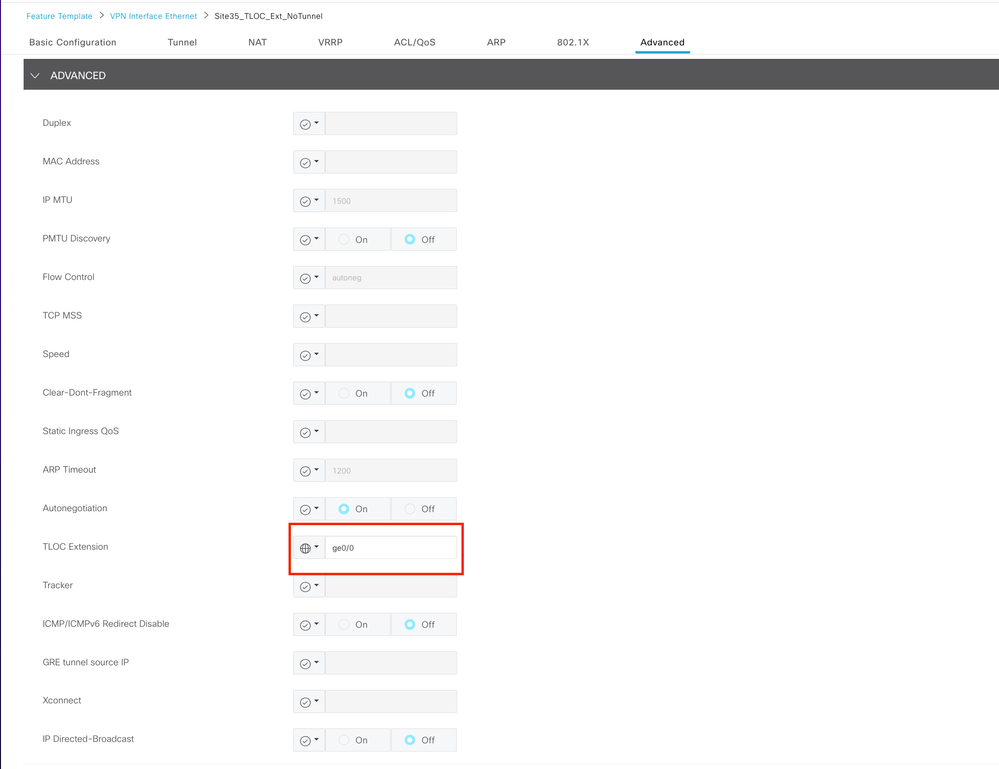

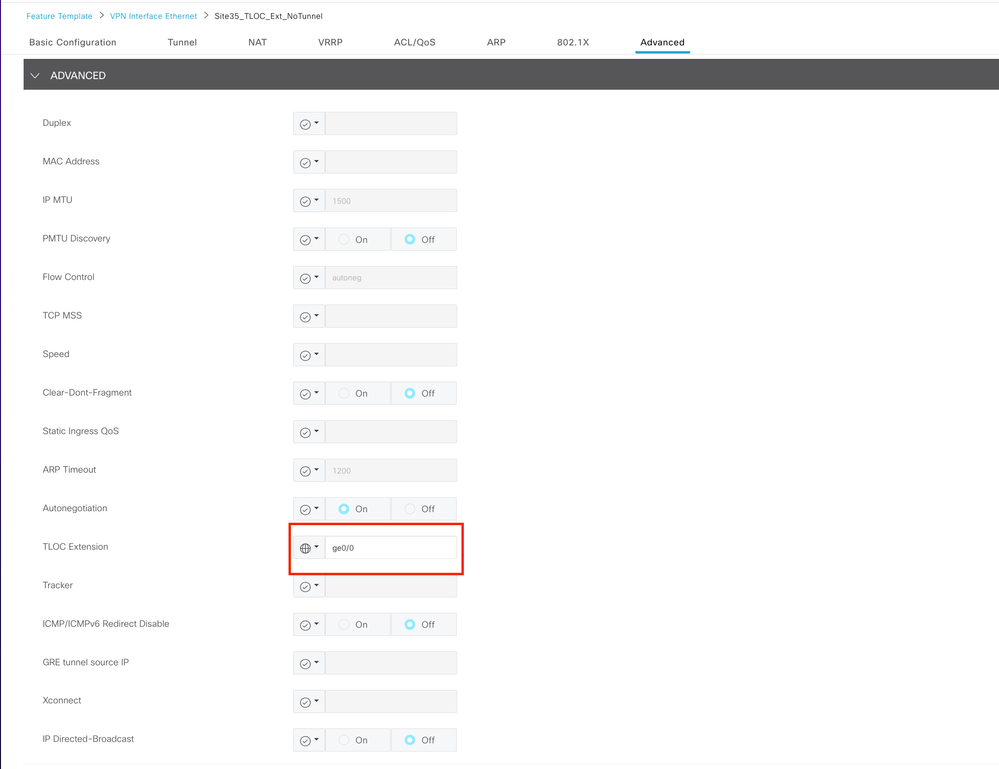

Add TLOC-Ext interface in Advanced Section (Aggiungi interfaccia TLOC-Ext nella sezione avanzata):

Interfaccia TLOC-Ext

Interfaccia TLOC-Ext

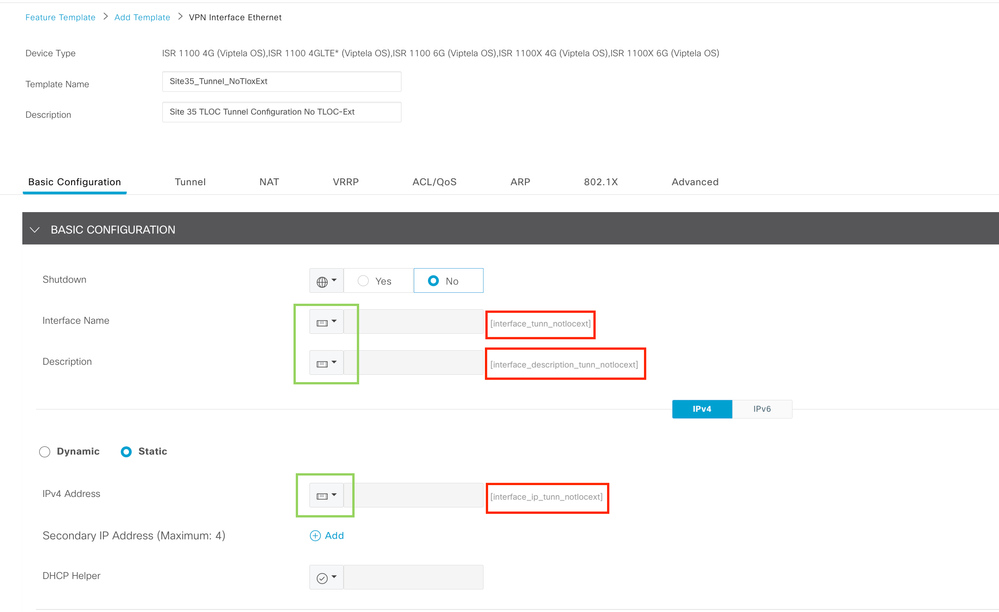

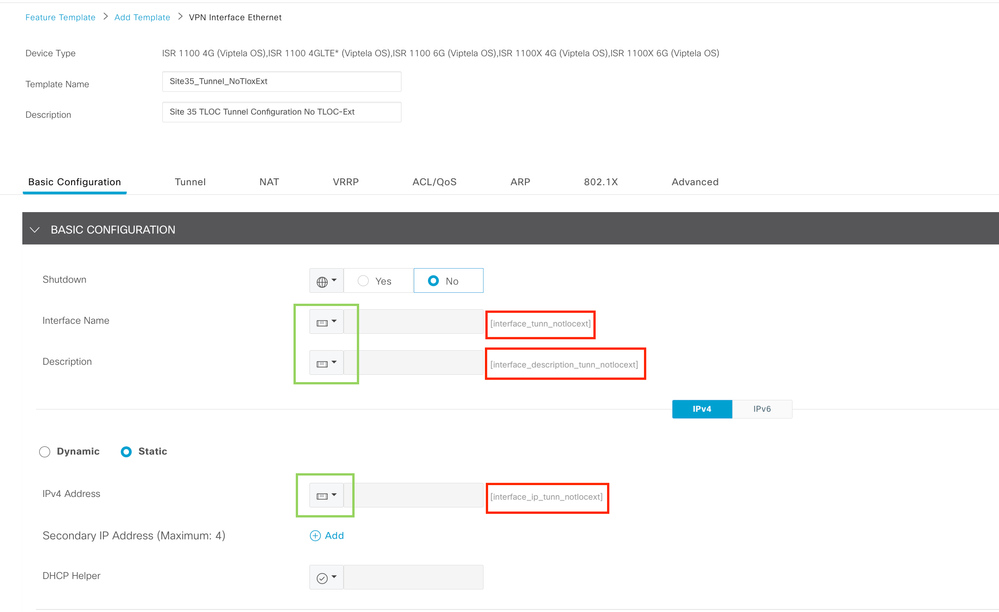

4. VPN Interface Ethernet (Tunnel Interface/No Tloc-ext): verificare che l'interfaccia non sia in stato shutdown. Selezionare i valori di periferica specifici per interfaccia, descrizione e indirizzo IP:

Interfaccia tunnel/Nessuna configurazione Tloc-ext Basic

Interfaccia tunnel/Nessuna configurazione Tloc-ext Basic

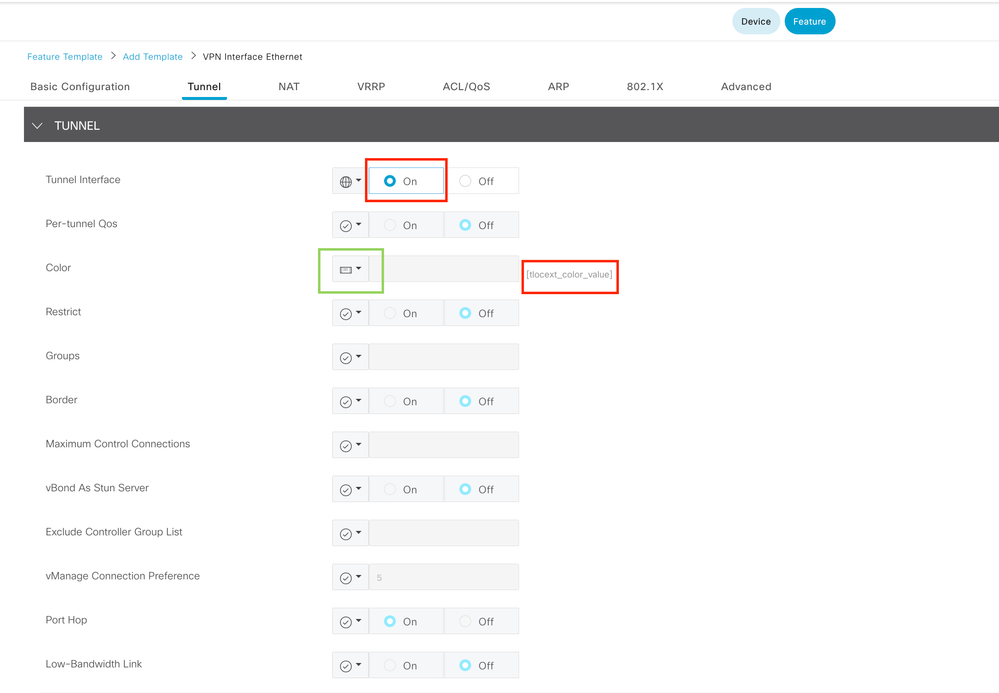

Verificare che l'interfaccia del tunnel sia impostata su ON. Selezionare il valore di periferica specifico per il colore Tloc-Ext:

Interfaccia tunnel

Interfaccia tunnel

Modello dispositivo

Passaggi per la creazione del modello di dispositivo:

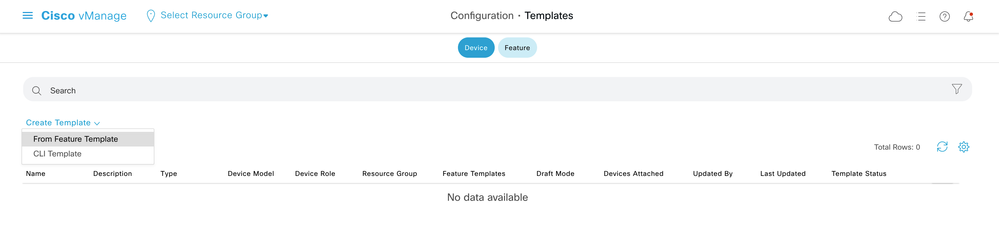

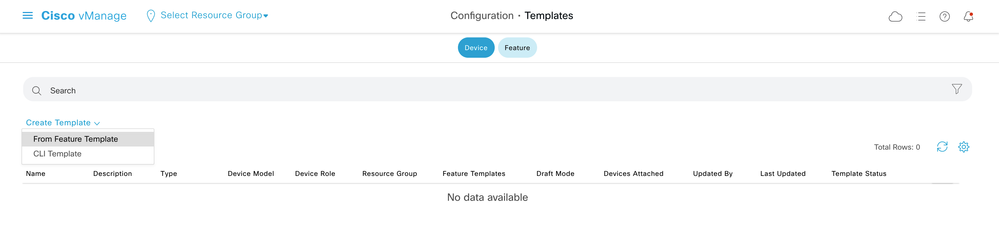

1. Creare il modello di dispositivo dal modello di funzionalità:

Modello di dispositivo da modello funzionalità

Modello di dispositivo da modello funzionalità

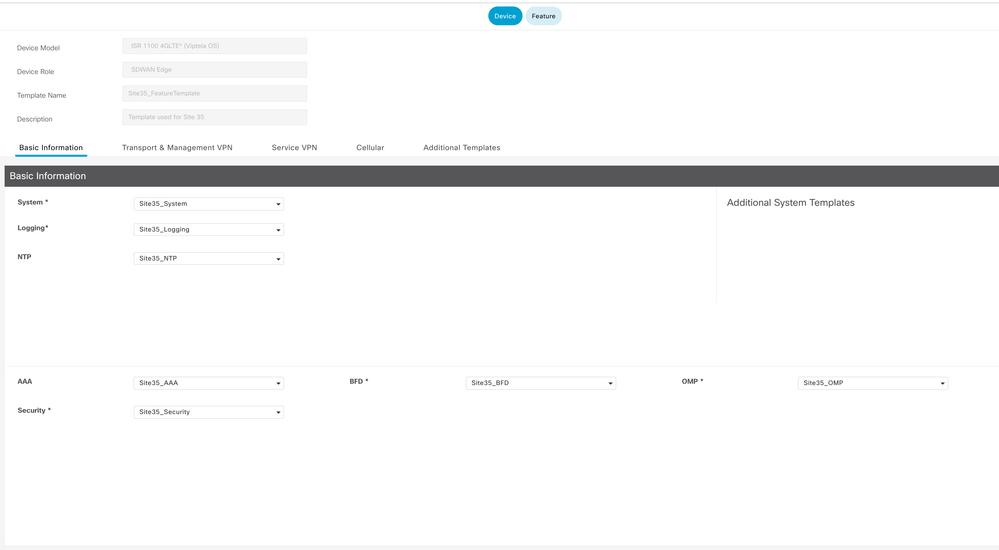

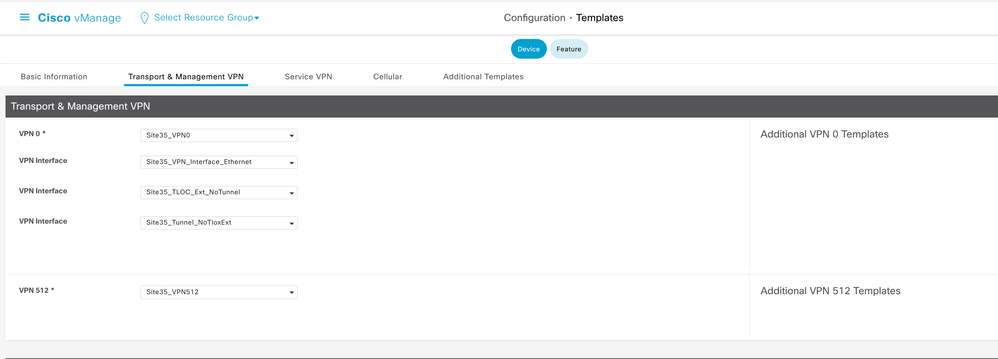

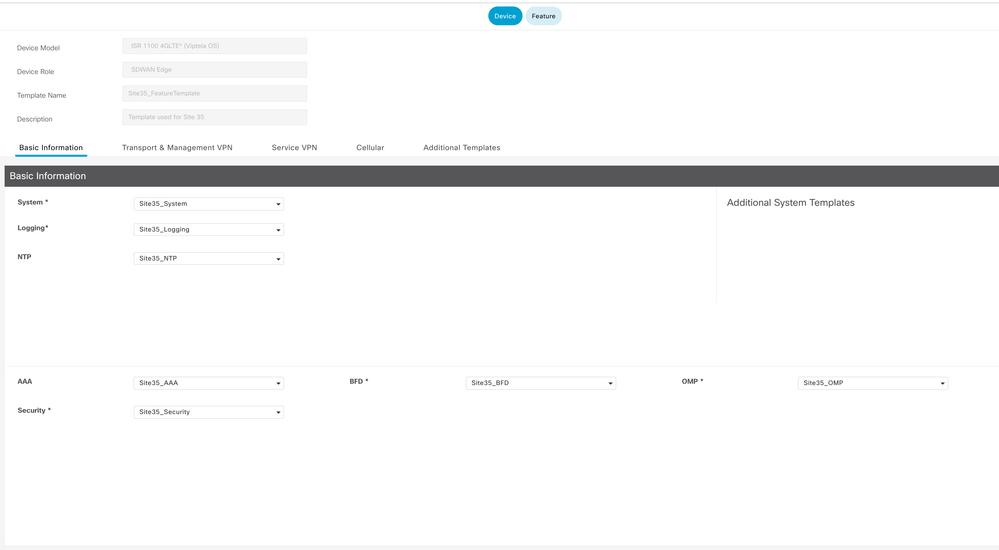

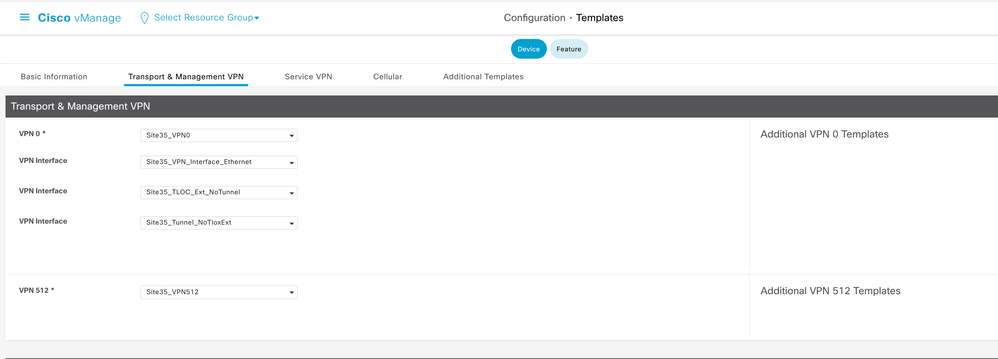

2. Inserire tutti i modelli di feature richiesti:

Dettagli modello dispositivo con configurazione di base dei modelli di funzionalità

Dettagli modello dispositivo con configurazione di base dei modelli di funzionalità

Dettagli del modello di dispositivo con i modelli di funzionalità Trasporto e gestione

Dettagli del modello di dispositivo con i modelli di funzionalità Trasporto e gestione

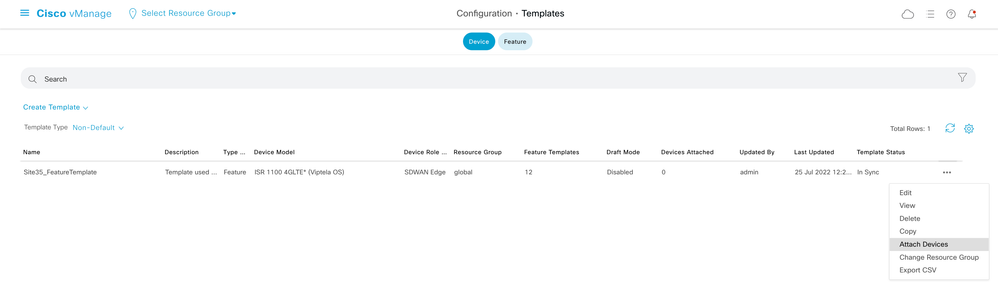

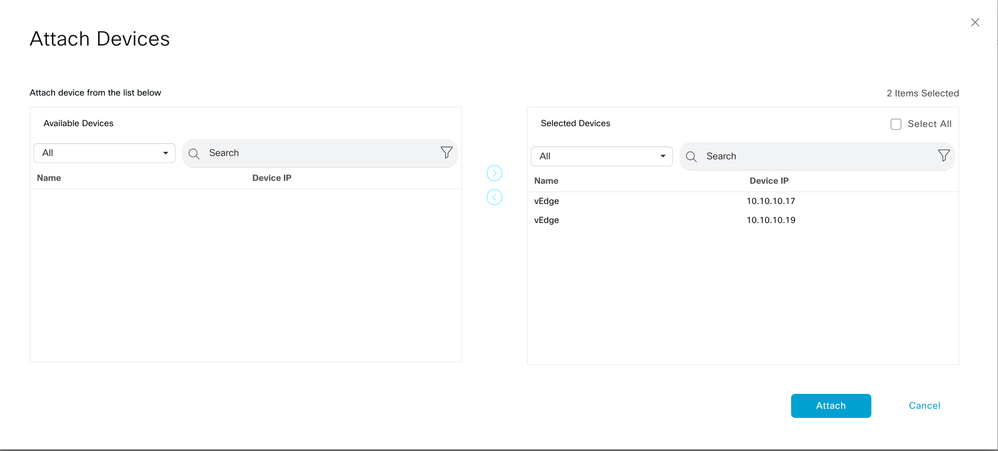

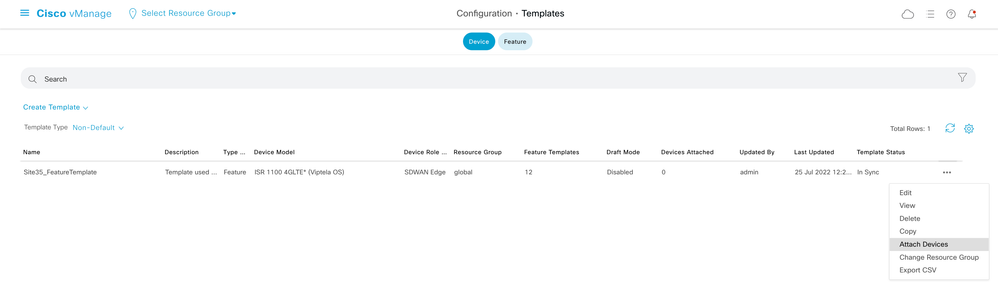

3. Collegare entrambi i dispositivi al modello di dispositivo:

Collegare dispositivi ai modelli

Collegare dispositivi ai modelli

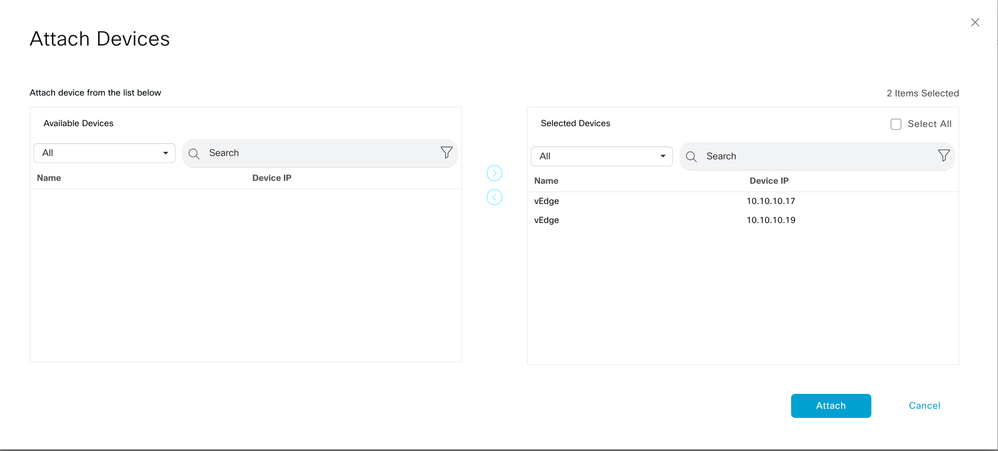

4. Spostare entrambe le periferiche dalla scheda Periferiche disponibili alla scheda Periferiche selezionate:

Sposta dispositivi da disponibili a selezionati

Sposta dispositivi da disponibili a selezionati

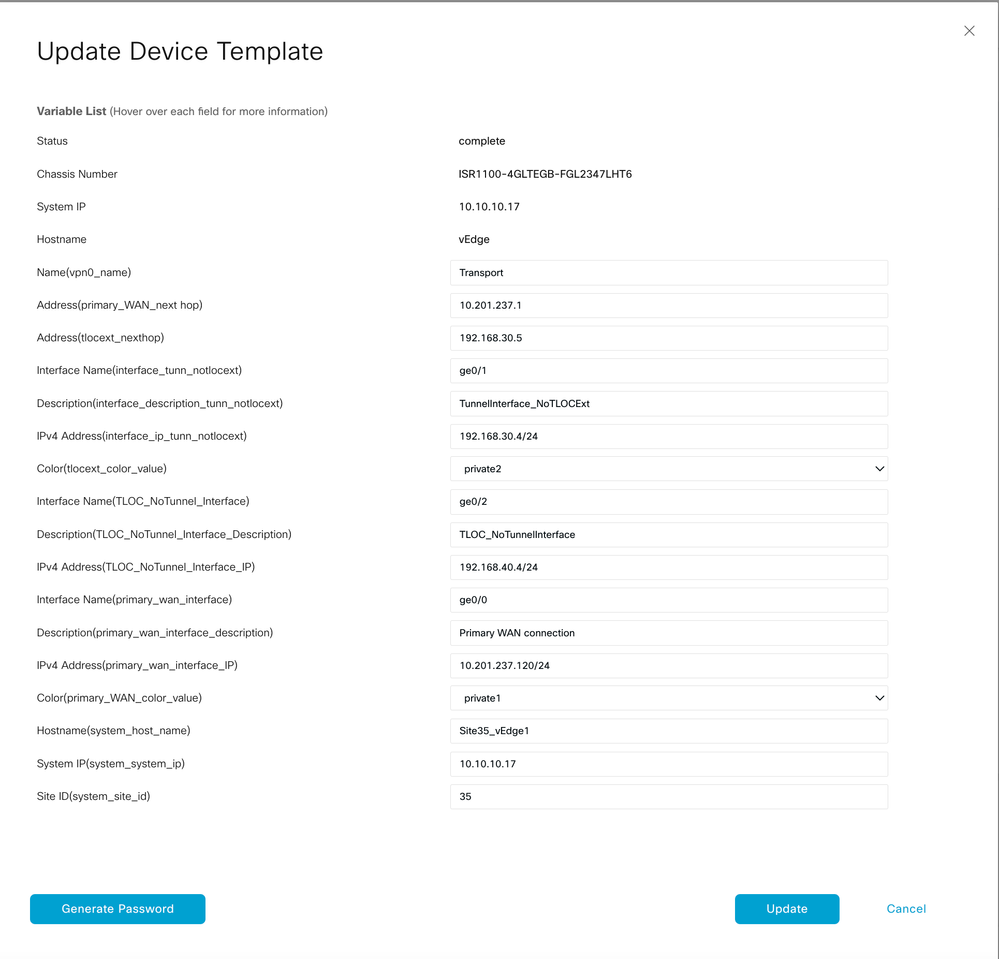

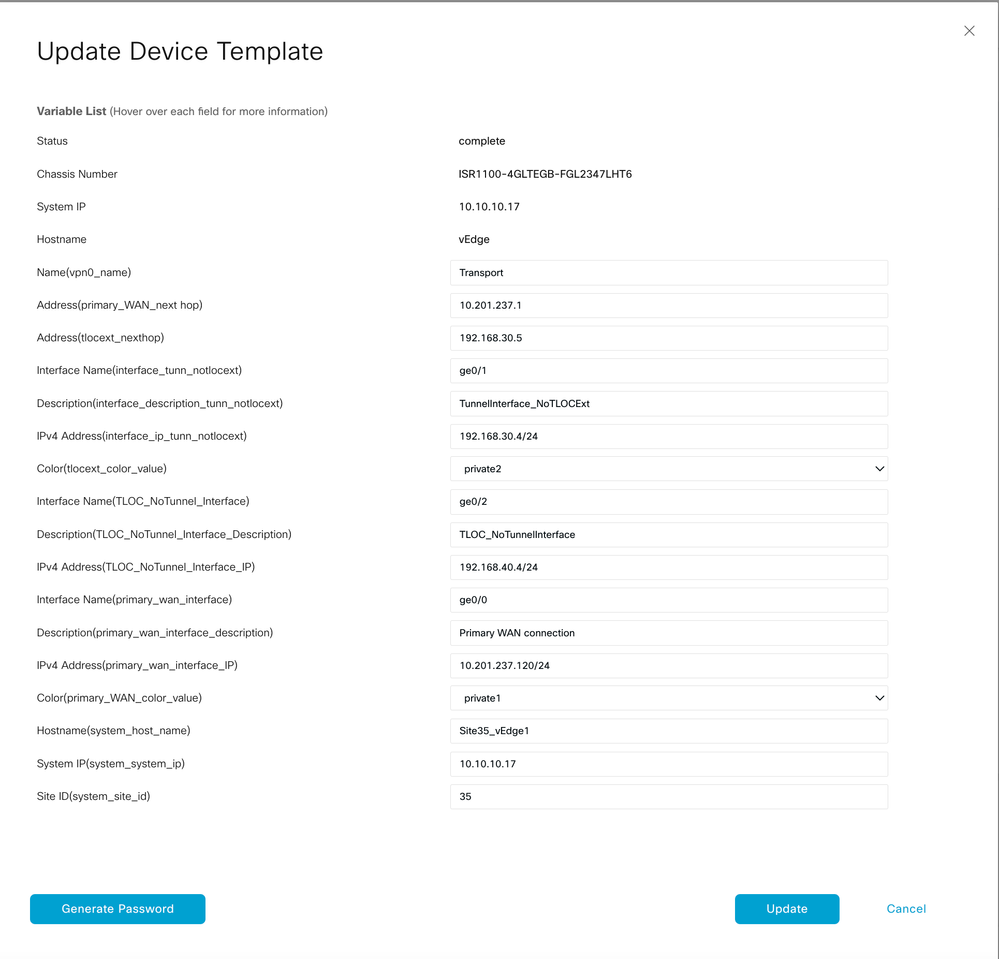

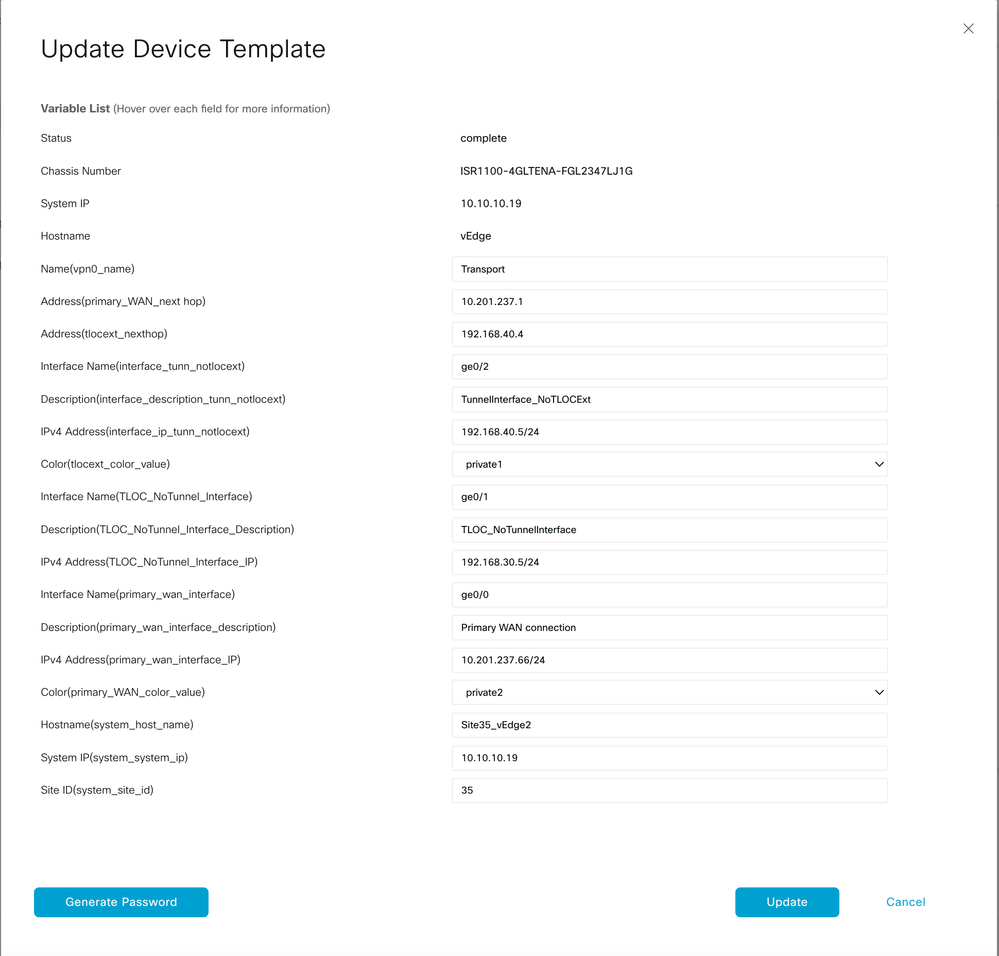

5. Inserire tutti i dettagli richiesti per entrambi i dispositivi:

Sito35_vEdge1

Aggiorna valori 1

Aggiorna valori 1

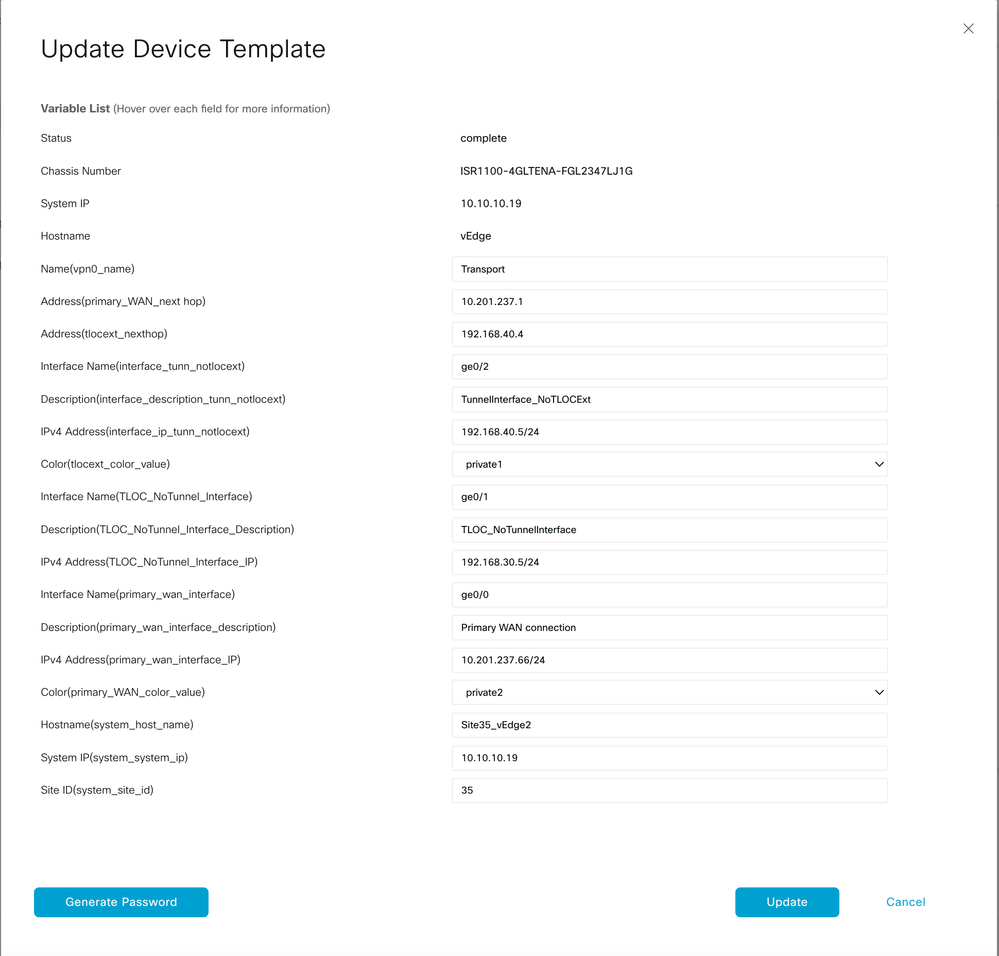

Sito35_vEdge2

Aggiorna valori 2

Aggiorna valori 2

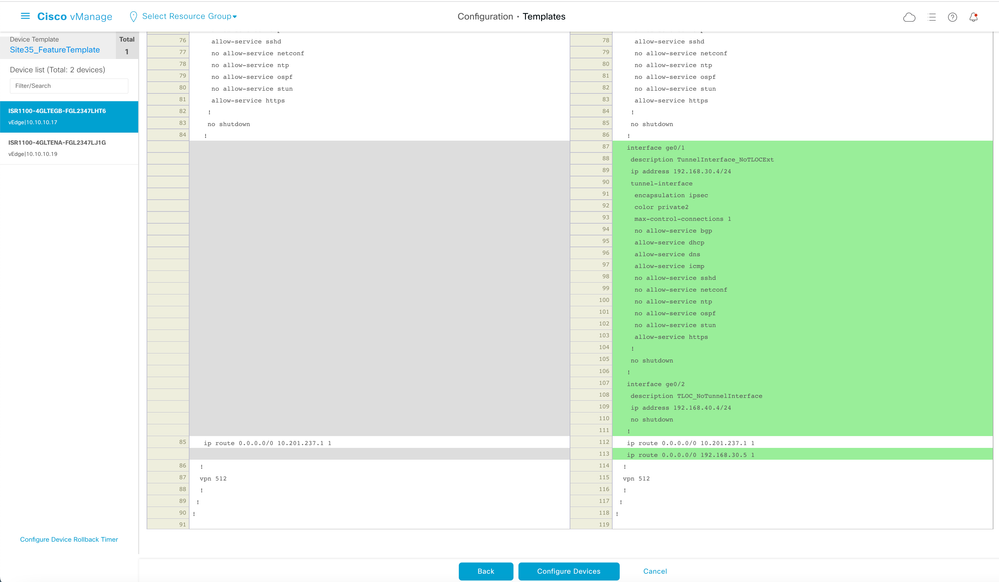

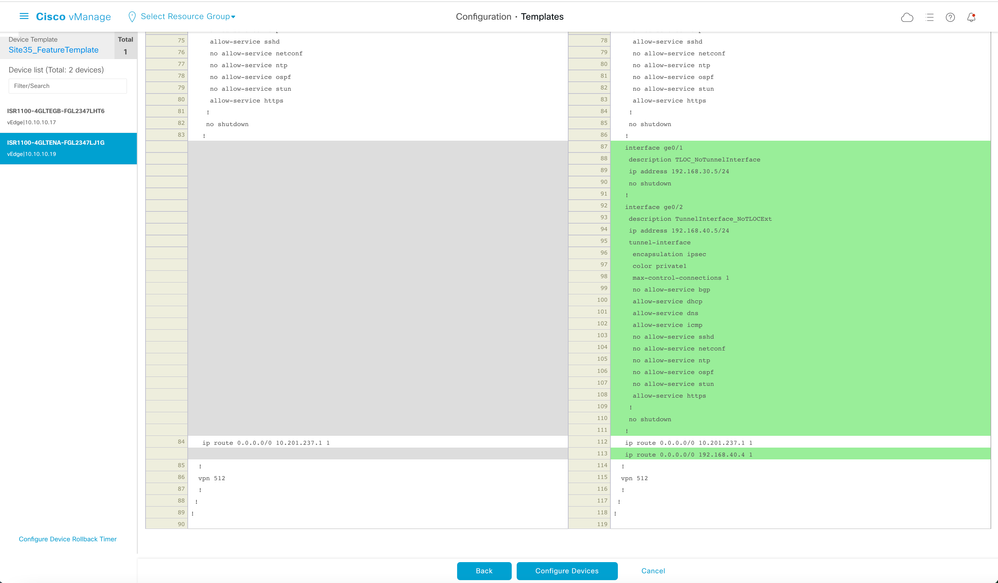

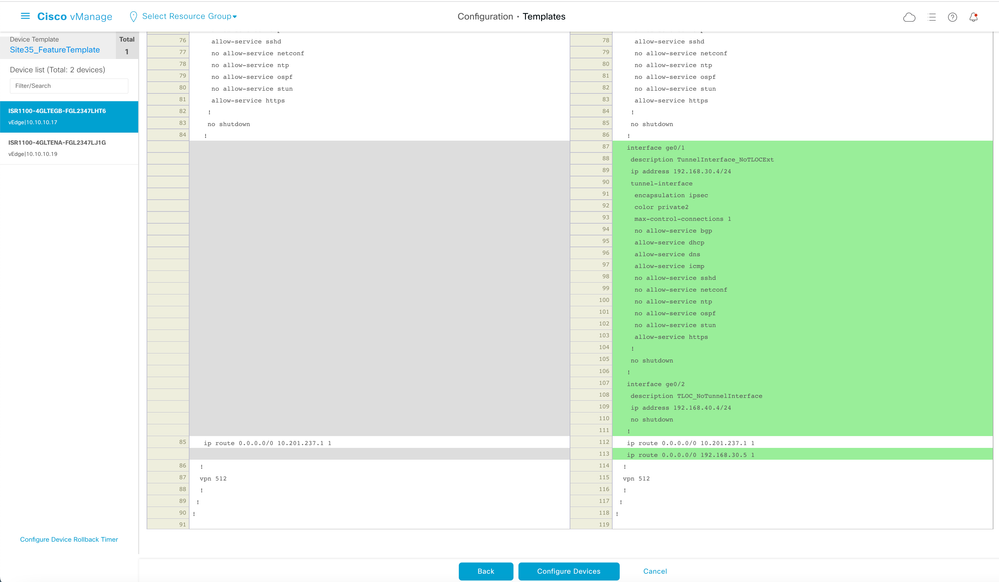

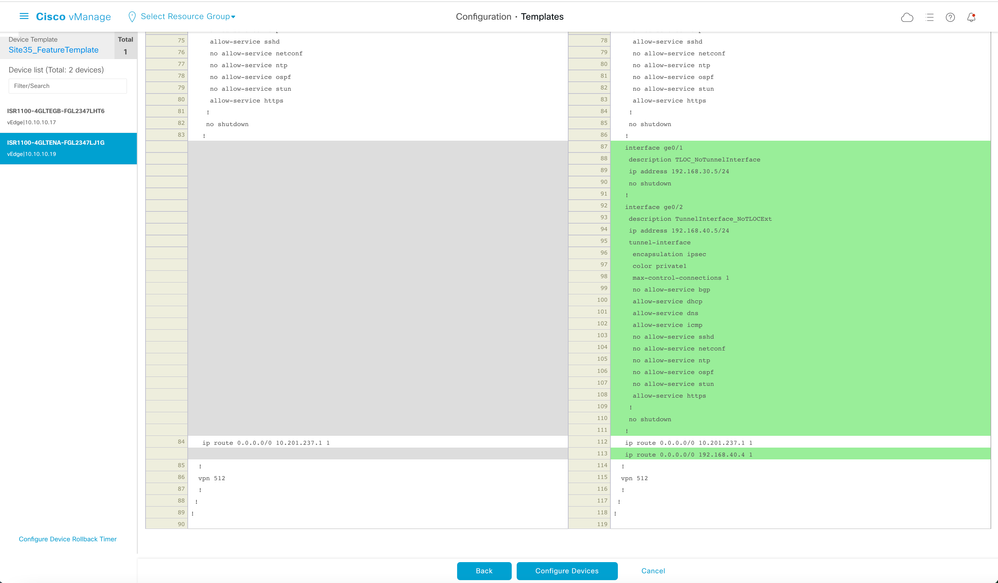

6. Verificare che i valori selezionati siano destinati ai seguenti dispositivi:

Sito35_vEdge1

Anteprima configurazione 1

Anteprima configurazione 1

Sito35_vEdge2

Anteprima configurazione 2

Anteprima configurazione 2

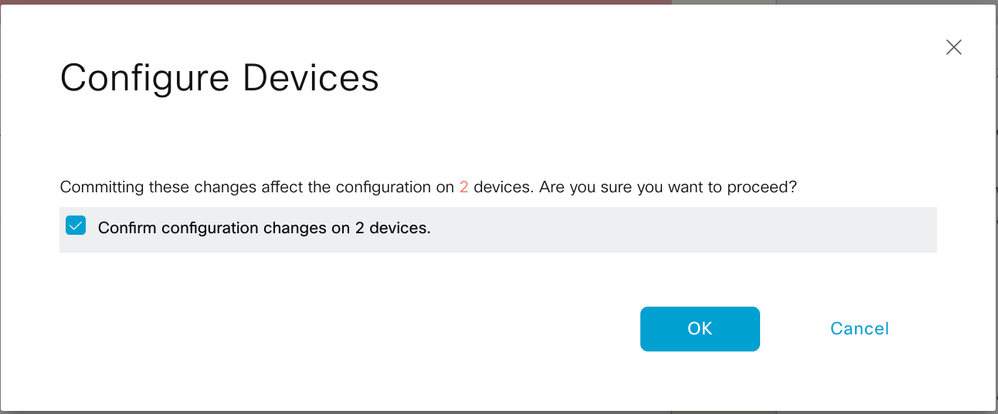

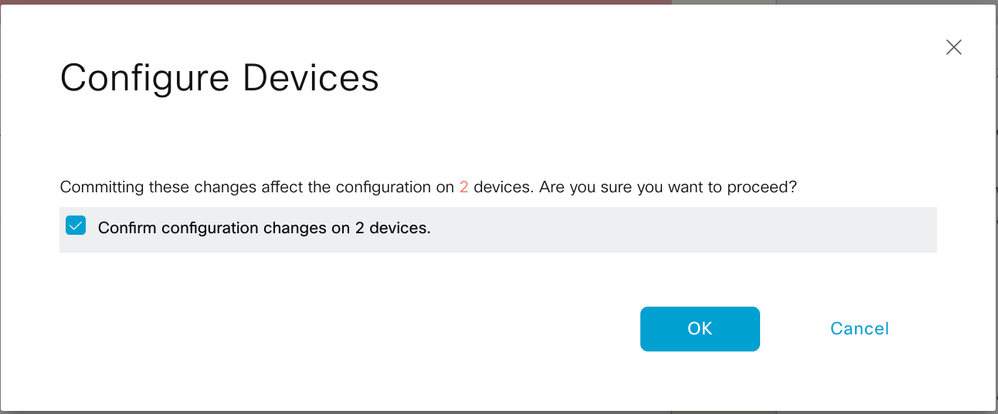

6. Infine, spingere la configurazione sul dispositivo:

Conferma configurazione

Conferma configurazione

L'output successivo acquisisce la configurazione in esecuzione per vpn 0 una volta che il push del modello è riuscito:

Sito35_vEdge1

Site35_vEdge1# show run vpn 0

vpn 0

interface ge0/0

ip address 10.201.237.120/24

ipv6 dhcp-client

nat

!

tunnel-interface

encapsulation ipsec

color private1

max-control-connections 1

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https

!

no shutdown

!

interface ge0/1

description TunnelInterface_NoTLOCExt

ip address 192.168.30.4/24

tunnel-interface

encapsulation ipsec

color private2

max-control-connections 1

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

no allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https

!

no shutdown

!

interface ge0/2

description TLOC_NoTunnelInterface

ip address 192.168.40.4/24

tloc-extension ge0/0

no shutdown

!

ip route 0.0.0.0/0 10.201.237.1

ip route 0.0.0.0/0 192.168.30.5

!

Site35_vEdge1#

Sito35_vEdge2

Site35_vEdge2#

Site35_vEdge2#

Site35_vEdge2#

Site35_vEdge2# sh run vpn 0

vpn 0

interface ge0/0

ip address 10.201.237.66/24

ipv6 dhcp-client

nat

!

tunnel-interface

encapsulation ipsec

color private2

max-control-connections 1

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https

!

no shutdown

!

interface ge0/1

description TLOC_NoTunnelInterface

ip address 192.168.30.5/24

tloc-extension ge0/0

no shutdown

!

interface ge0/2

description TunnelInterface_NoTLOCExt

ip address 192.168.40.5/24

tunnel-interface

encapsulation ipsec

color private1

max-control-connections 1

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

no allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https

!

no shutdown

!

ip route 0.0.0.0/0 10.201.237.1

ip route 0.0.0.0/0 192.168.40.4

!

Site35_vEdge2#

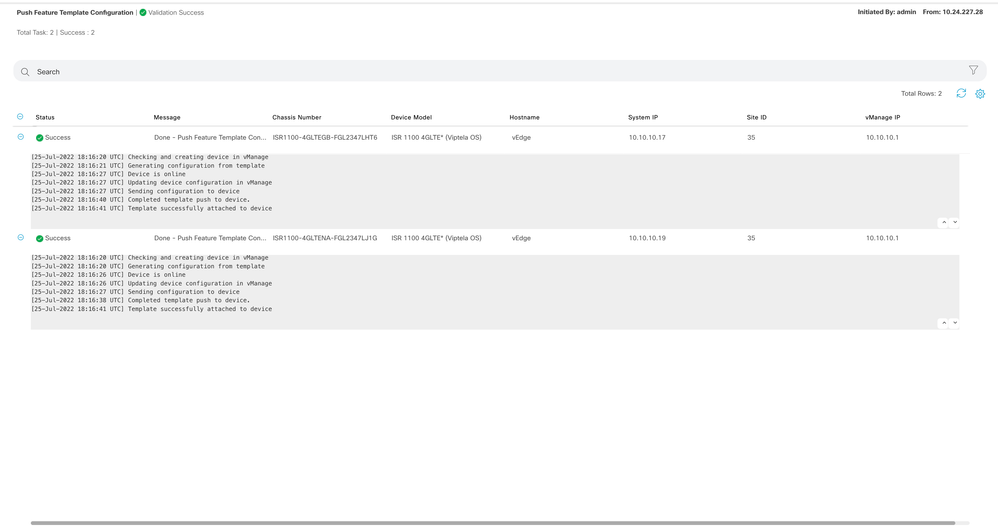

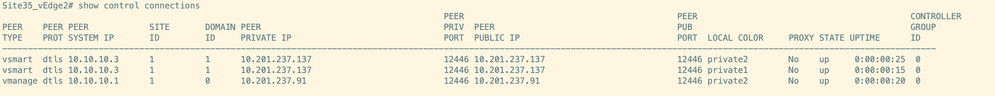

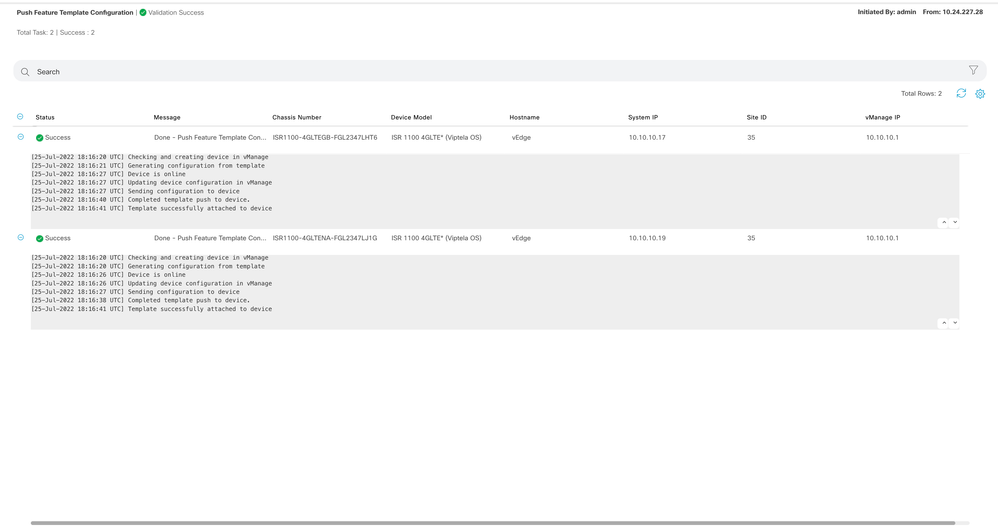

Verifica

1. Il modello è stato collegato correttamente a entrambi i dispositivi:

Push del modello riuscito

Push del modello riuscito

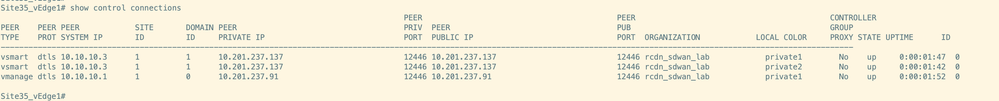

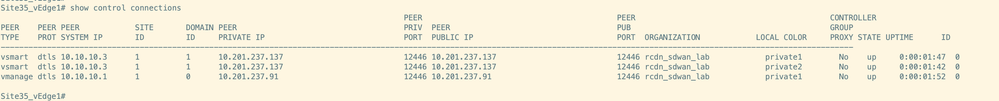

2. La connessione di controllo è attiva tramite la WAN primaria e l'interfaccia TLOC-Ext:

Verifica connessione di controllo 1

Verifica connessione di controllo 1

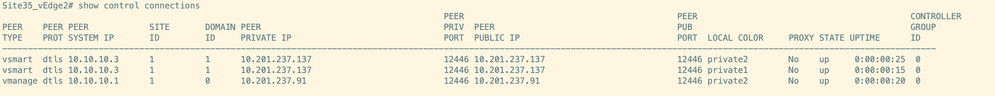

Verifica connessione di controllo 2

Verifica connessione di controllo 2

Scenari d'uso

A seconda della progettazione del sito locale, l'estensione TLOC può essere implementata anche utilizzando l'estensione L2 o L3 TLOC.

1. Estensione TLOC L2: queste estensioni si trovano nello stesso dominio di broadcast o nella stessa subnet.

2. Estensione L3 TLOC: Queste estensioni sono separate da un dispositivo L3 e possono eseguire qualsiasi protocollo di routing (è supportato solo sui dispositivi Cisco IOSXE SD-WAN)

Limitazioni

● Le interfacce di estensione TLOC e TLOC sono supportate solo sulle interfacce con routing L3. Gli switchport/SVI L2 non possono essere utilizzati come interfacce WAN/Tunnel e possono essere utilizzati solo sul lato servizio.

● Anche l'LTE non viene usato come interfaccia di estensione TLOC tra router WAN Edge.

● L3 Estensione TLOC è supportata solo sui router Cisco IOSXE SD-WAN e non sui router vEdge.

● L'estensione TLOC non funziona sulle interfacce di trasporto associate alle interfacce del tunnel di loopback.

Informazioni correlate

Feedback

Feedback