Introduction

Ce document décrit différentes façons de synchronisation de configuration de l'ASA au CSM.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Gestionnaire de sécurité Cisco

- Dispositif de sécurité adaptatif

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Cisco Security Manager 4.25

- Dispositif de sécurité adaptatif

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Cisco Security Manager offre des services centralisés de gestion et de surveillance pour les périphériques Cisco ASA.

Méthodologie de démonstration

Ce document décrit deux méthodes ou options distinctes pour synchroniser la configuration de l'ASA au CSM.

- Détection de périphérique unique

- Redécouverte de périphériques en bloc

Détection de périphérique unique

La détection unique ne peut être effectuée que si le périphérique est ajouté à l'inventaire. Elle ne peut être effectuée que lorsque le périphérique a

- Configurations de contexte de sécurité pour les périphériques ASA, PIX et FWSM s'exécutant en mode de contexte multiple.

- Configurations de capteurs virtuels pour les périphériques IPS.

- Informations sur le module de service pour les périphériques Catalyst.

Étapes de la détection d'un seul périphérique :

Vous pouvez effectuer la détection de périphérique lorsque vous avez effectué des modifications sur l'interface de ligne de commande du périphérique ou si le périphérique a été supprimé et rajouté.

Pour vérifier si des modifications en attente doivent encore être synchronisées , observez l'exemple mentionné.

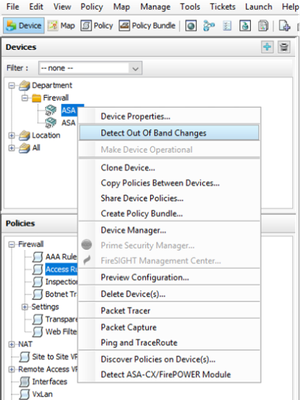

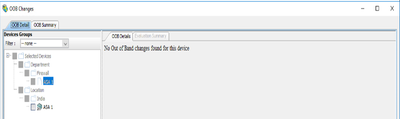

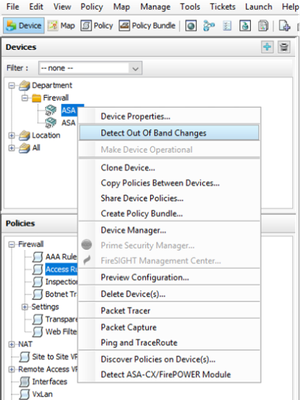

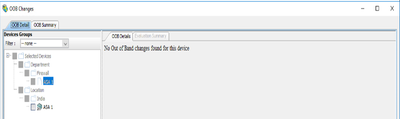

Cliquez avec le bouton droit sur le périphérique correspondant dans le volet des périphériques et sélectionnez l'option Détecter les modifications hors bande.

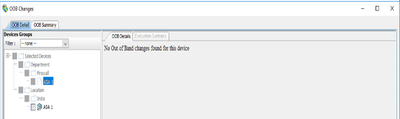

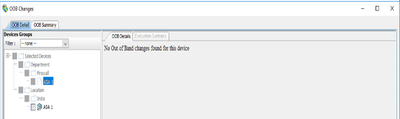

S'il n'y a aucune modification , la page s'affiche comme si aucune modification sortante n'avait été trouvée pour ce périphérique.

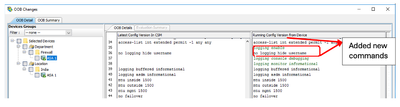

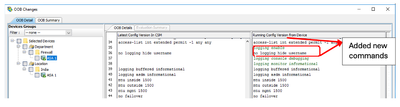

Si des modifications ont été apportées, les lignes sont mises en surbrillance conformément à la légende.

Étapes de la détection d'un seul périphérique :

Étape 1 :

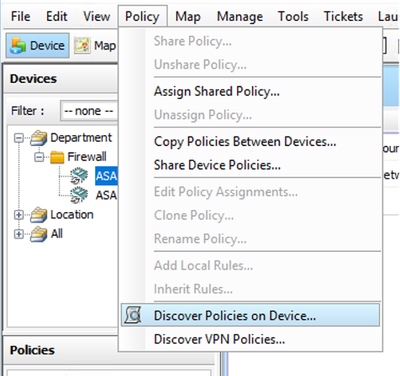

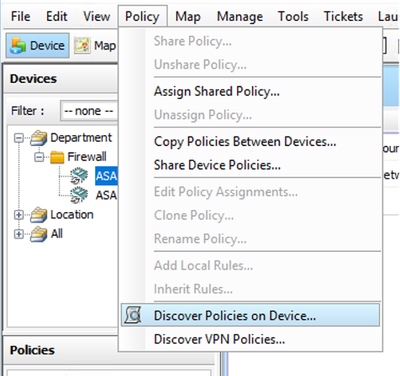

Cliquez avec le bouton droit sur le nom du périphérique correspondant dans le volet du périphérique et choisissez l'option Discover policies on Device(s).

Étape 2 :

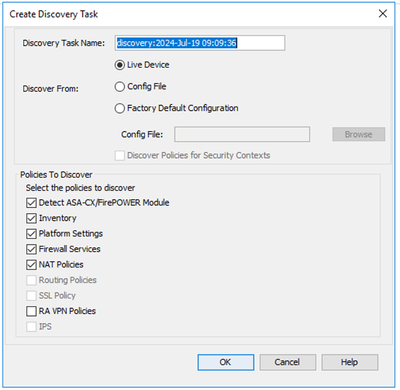

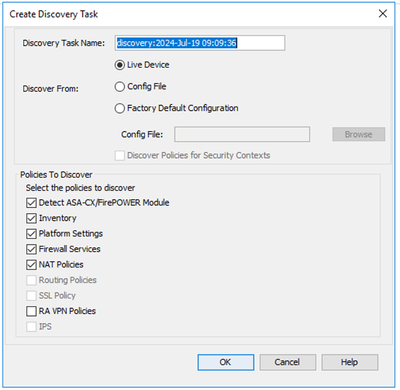

Pour la méthode de récupération d'un seul périphérique, vous ne pouvez voir que la boîte de dialogue Créer une tâche de détection. Si vous obtenez une boîte de dialogue de découverte globale , fermez-la et ouvrez-la à nouveau.

Vous disposez de 3 options pour effectuer la détection.

- Live Device : il récupère la configuration à partir du périphérique actif , qui se trouve sur le réseau.

- Fichier de configuration - Vous pouvez choisir le fichier de configuration et poursuivre la détection.

- Factory Default Configuration : réinitialise le périphérique aux configurations par défaut. Cette méthode peut être utilisée pour les périphériques qui exécutent uniquement le mode de contexte unique ou pour avec des contextes de sécurité individuels.

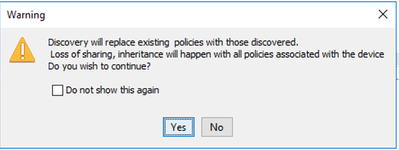

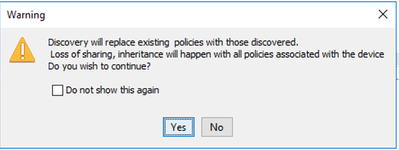

Avant de poursuivre la détection, assurez-vous que vous connaissez la topologie du réseau et les modifications qui peuvent y être apportées.

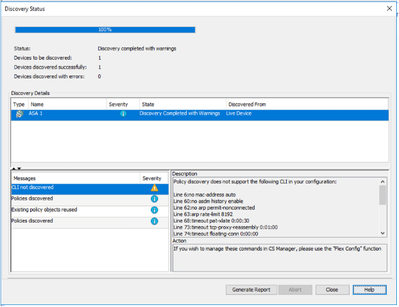

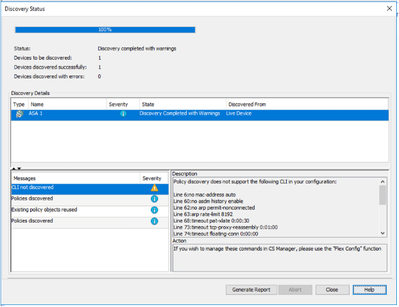

Une fois la découverte terminée , vous pouvez voir l'écran contextuel avec l'état Découverte terminée.

Et des changements hors bande aussi il ne peut pas avoir de changements.

Détection de périphériques en masse

Pour découvrir les stratégies de plusieurs périphériques, vous pouvez effectuer une redécouverte en bloc. Il est important de noter que la redécouverte en bloc est limitée aux périphériques actifs , ceux qui sont actuellement opérationnels et accessibles au sein de votre réseau.

Vous ne pouvez pas effectuer la découverte en bloc sur le contexte de sécurité, les capteurs virtuels. Les modules de service peuvent être détectés et sélectionnés séparément.

Étapes à suivre pour effectuer la détection de périphériques en bloc :

Étape 1 :

Accédez à Policy > Discover Policies on device

Étape 2 :

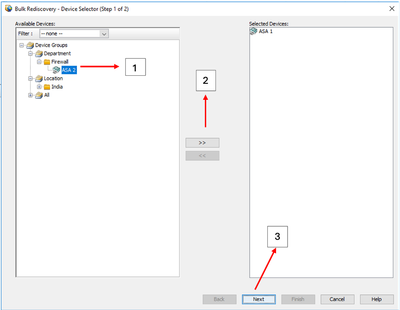

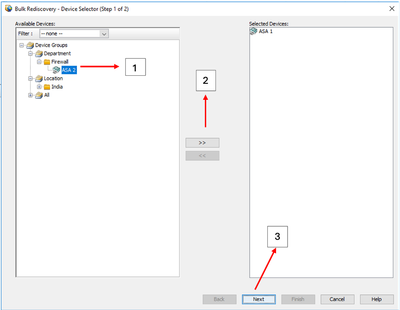

Si vous effectuez une redécouverte en bloc , seule la boîte de dialogue de redécouverte en bloc peut s'afficher.

Dans le volet de gauche, sélectionnez la liste des périphériques pour lesquels vous souhaitez découvrir des stratégies et déplacez-la vers la droite.

Étape 3 :

Vérifiez si tous les périphériques sélectionnés sont répertoriés et cliquez sur Terminer pour poursuivre la redécouverte en bloc.

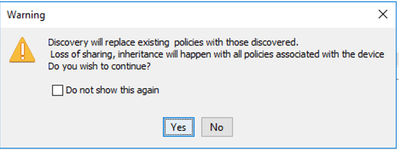

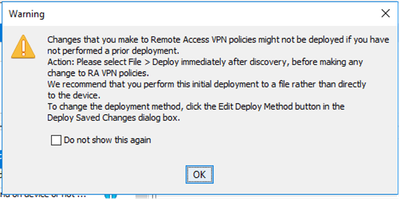

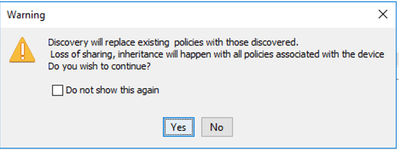

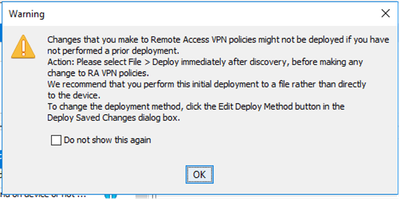

Avant de poursuivre la détection, assurez-vous que vous connaissez la topologie du réseau et les modifications qui peuvent y être apportées.

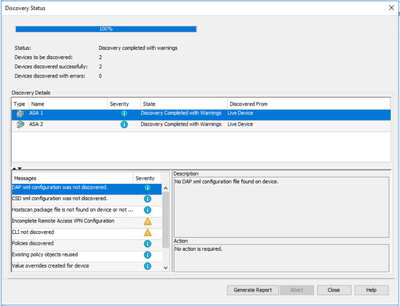

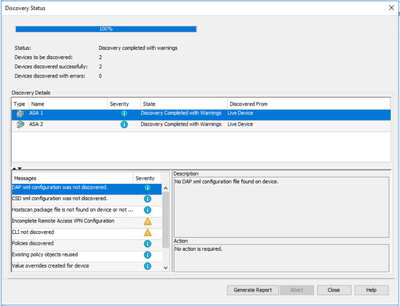

Une fois la découverte terminée, vous pouvez voir l'exemple comme

Les deux périphériques ont été détectés.

Commentaires

Commentaires