Introduction

Ce document décrit la configuration SDR (Sender Domain Reputation) pour l'appliance de sécurité de la messagerie (ESA).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Concepts ESA

- configuration ESA

Composants utilisés

Les informations contenues dans ce document sont basées sur AsyncOS pour ESA 12.0 et versions ultérieures.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

1. SDR a été développé comme une ressource supplémentaire afin d'améliorer la détection de spam.

2. SDR capture plusieurs valeurs d'en-tête, les télécharge sur les serveurs Talos Threat Intelligence Server où des détails supplémentaires sont combinés pour déterminer un verdict pour chaque message sur une échelle graduée basée sur une formule dérivée par Talos.acron.

3. Les valeurs d'en-tête incluses dans la décision sont les suivantes :

- Enveloppe - De

- Expéditeur

- Réponse

- vérification dmarc, dkim et spf (si configurée)

- De (partie nom) est éventuellement envoyé à partir des en-têtes « De » et « Répondre à »

- Adresse IP de l'expéditeur

- Nom d'affichage dans les en-têtes « From » et « Reply-To »

5. L'analyse SDR est effectuée sur tous les messages entrants.

6. L’analyse SDR a lieu juste après l’acceptation d’un message par le protocole SMTP (Simple Mail Transfer Protocol).

7. Aucune action ne peut être entreprise sans l'implémentation d'un filtre de message ou d'un filtre de contenu.

8. L’action SDR se déroulerait dans un filtre de message ou de contenu configuré.

9. Les composants configurés sont les suivants :

- Activer le service de réputation de domaine

- Listes d'exceptions de domaine (facultatif)

- Liste des exceptions de domaine (globale)

- Liste d'exceptions de domaine (spécifique au filtre de message/contenu)

- Filtre de message ou filtre de contenu

Configurer

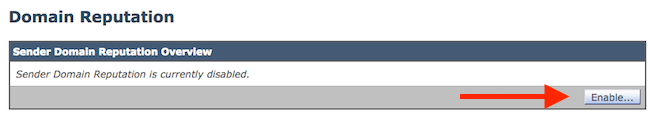

Activer l'interface Web du service de réputation de domaine

SDR peut être activé à partir des interfaces WebUI ou CLI.

Interface utilisateur Web :

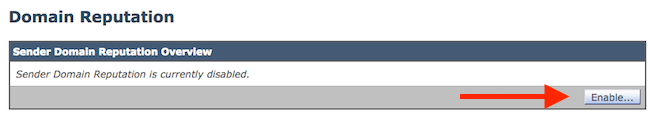

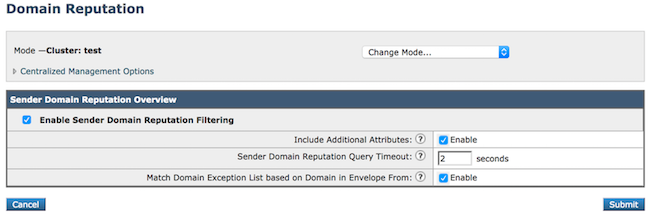

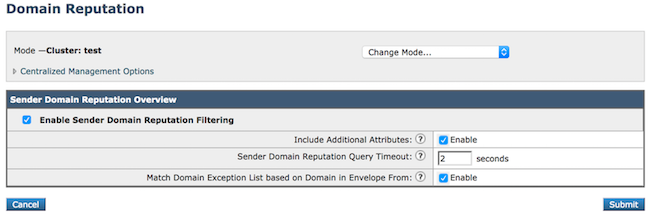

1. Accédez à Mail Security Services > Domain Reputation > Enable.

2. Cochez la case en regard de Activer le filtrage par réputation du domaine de l'expéditeur.

3. Cochez cette case Inclure attributs supplémentaires : (Facultatif) si vous souhaitez inclure la valeur d'en-tête facultative aux données cochées pour une efficacité améliorée. Cliquez sur ? pour en savoir plus.

4. Cochez cette case Expéditeur Délai d'attente de requête de réputation de domaine. Cliquez sur ? pour en savoir plus.

5. Choisissez Faire correspondre la liste des exceptions de domaine en fonction du domaine dans l'enveloppe de - Activé.

6. Cliquez sur Submit > Commit comme indiqué dans l'image.

Service Expéditeur (réputation de domaine)

Service Expéditeur (réputation de domaine)

Domain Reputation" />Services de sécurité > Réputation de domaine

Domain Reputation" />Services de sécurité > Réputation de domaine

Liste des exceptions de domaine

1. La liste d'exceptions de domaine peut contourner l'analyse de réputation de domaine de l'expéditeur pour le flux de courrier entrant.

2. La liste d'exceptions de domaine peut être appliquée à différents emplacements afin d'affecter le flux de messagerie.

3. L'application globale peut s'appliquer à tous les messages analysés.

4. L'application plus détaillée dans les filtres de contenu/message peut uniquement affecter un ou plusieurs filtres configurés.

5. La liste des exceptions de domaine propose 2 options pour fournir une option simple et une option plus sécurisée.

6. Ce document décrit les options permettant de contourner SDR pour un message qui utilise la liste d'exceptions de domaine.

7. Exigences relatives à la liste des exceptions de domaine expliquées

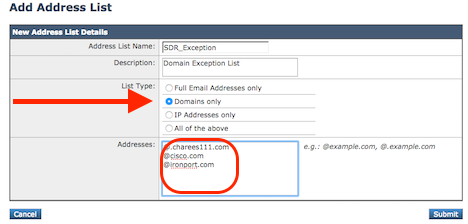

Créer une liste d'adresses

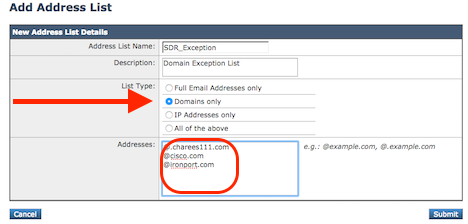

- Accédez à Politiques de messagerie > Liste d'adresses > Ajouter une liste d'adresses > Nom > Description > Type de liste : Domaines uniquement

- Ajoutez chaque nom de domaine en utilisant la virgule comme séparateur.

- Cliquez sur Submit and Commit Changes comme indiqué dans l'image.

Liste d'adresses à appliquer à la liste d'exceptions de domaine

Liste d'adresses à appliquer à la liste d'exceptions de domaine

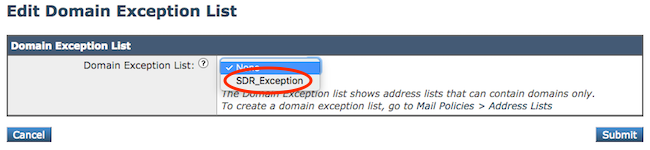

Appliquer la liste d'adresses à la liste d'exceptions du domaine global SDR

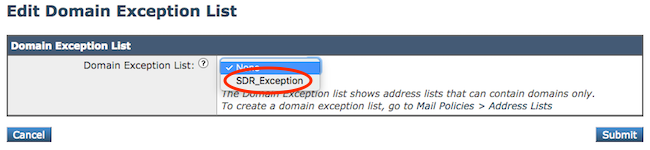

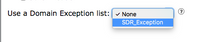

- Accédez à Security Services > Domain Reputation > Domain Exception List > Edit Settings > Domain Exception List (sélectionnez votre liste).

- Cliquez sur Submit and Commit Changes comme indiqué dans l'image.

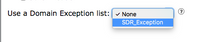

Sélectionnez une liste d'adresses dans la liste déroulante

Sélectionnez une liste d'adresses dans la liste déroulante

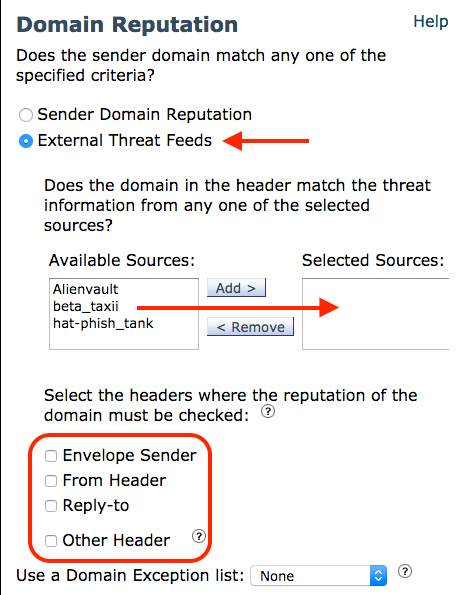

Application de la liste d'adresses aux filtres de contenu/messages

Filtres de contenu entrant :

1. Accédez à Condition > Réputation d'URL > Option Flux de menaces.

2. Condition Réputation de domaine.

La liste des exceptions de domaine autorise par action de stratégie.

La liste des exceptions de domaine autorise par action de stratégie.

Filtres de messages :

L'application Liste d'exceptions de domaine dans les filtres de message serait incluse en tant qu'option dans une condition.

Remarque : ces exemples incluent domain_exception_list en tant que partie de la condition entière.

- sdr-reputation (['horrible', 'médiocre', 'altéré', 'faible', 'inconnu', 'neutre', 'bon'], domain_exception_list)

- sdr-age ("jours", <, 5, domain_exception_list)

- sdr-unscannable (domain_exception_list)

Une explication plus complète et des exemples d'application de filtre de message peuvent être trouvés avec les Guides d'utilisateur de l'ESA sous les rubriques :

- Règle de réputation de domaine pour ETF

- Filtrage des messages basé sur la réputation de domaine de l'expéditeur qui utilise le filtre de messages

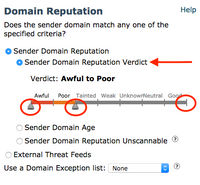

Créer un filtre de contenu pour agir sur le verdict SDR

- SDR est uniquement activé pour le flux de courrier entrant.

- Nom de la condition SDR : Réputation de domaine.

- Plusieurs conditions peuvent être créées pour combiner différents résultats.

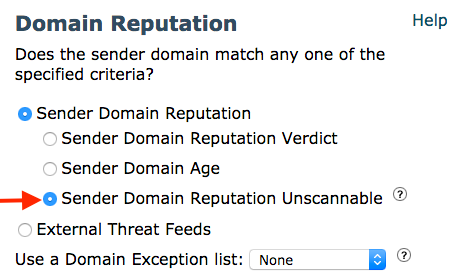

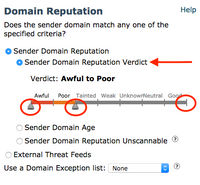

- La condition de réputation de domaine contient 2 vérifications différentes qui contiennent plusieurs options pour chacune :

- Réputation du domaine expéditeur

- Verdict de réputation du domaine expéditeur

- Âge du domaine expéditeur

- Réputation du domaine expéditeur impossible à analyser

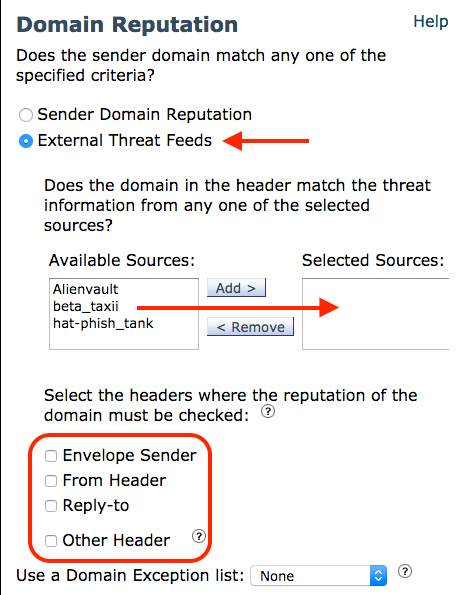

- Flux de menaces externes

- Permet l'utilisation des listes de contenu téléchargées des flux de menaces pour analyser les mêmes en-têtes de domaine collectés pour SDR.

Remarque : ces options de la condition de réputation du domaine peuvent être modifiées visuellement en fonction des différentes options de chaque sélection.

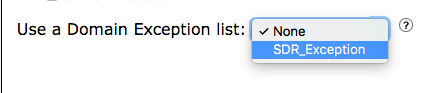

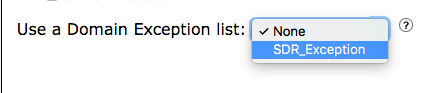

5. La dernière option de la condition de réputation du domaine est la liste des exceptions du domaine.

6. La fonction de liste d'exceptions de domaine associée à une liste d'adresses ajoute plus de contrôle à l'application de l'action en appliquant la liste au niveau de stratégie de messagerie plus détaillé du traitement des messages.

7. Accédez à Stratégie de messagerie > Filtres de contenu entrant > Ajouter un filtre > Ajouter une condition > Réputation de domaine.

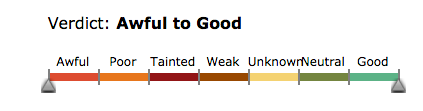

8. Condition 1 : verdict de réputation du domaine de l'expéditeur.

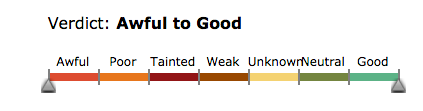

- Affreux, pauvre, taché, faible, inconnu, neutre, bon

- Contient des marques triangulaires coulissantes pour choisir la plage à laquelle vous souhaitez faire correspondre.

- Les valeurs Awful et Poor sont les valeurs recommandées pour agir.

- Les messages qui correspondent à Awful et Poor peuvent avoir une catégorie supplémentaire, une valeur telle que Spam ou Malicious visible dans Message Tracking.

Barre coulissante à plage réglable SDR Verdict.

Barre coulissante à plage réglable SDR Verdict. Vue complète de la barre de diapositives Verdict SDR.

Vue complète de la barre de diapositives Verdict SDR.

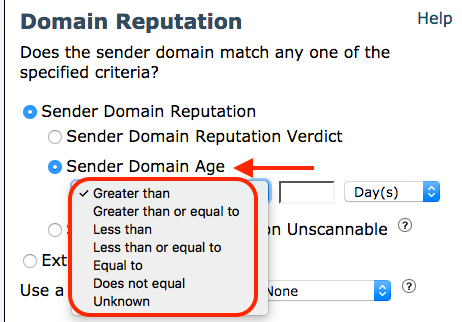

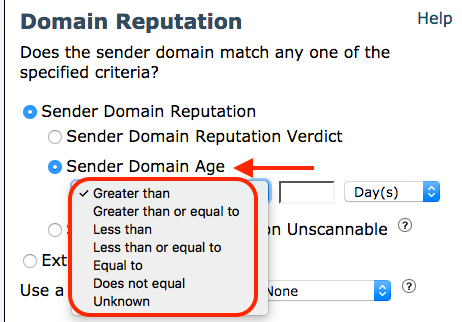

9. Condition 2 : âge du domaine de l'expéditeur.

- L'âge du domaine peut être associé à un risque accru ou à une fiabilité établie de longue date.

- La possibilité d'un domaine avec un âge inférieur à 10 jours peut être plus risquée.

Âge du domaine expéditeur. Des valeurs plus faibles indiquent un risque plus élevé.

Âge du domaine expéditeur. Des valeurs plus faibles indiquent un risque plus élevé.

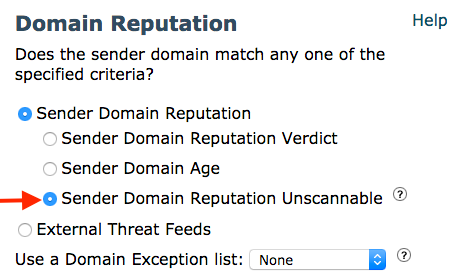

10. Condition 3 : la réputation du domaine de l'expéditeur est impossible à analyser.

- Fournir aux administrateurs une option leur permettant d'agir si un verdict ne peut pas être obtenu.

DTS non analysable

DTS non analysable

11. Condition 4 : Flux de menaces externes

- Les en-têtes inclus dans SDR Scanning peuvent également être scannés avec du contenu STIX/TAXII téléchargé sur mesure.

- Les sources de menaces externes sont décrites plus en détail ici Flux de menaces externes

Les flux de menaces externes peuvent être utilisés pour analyser les mêmes en-têtes utilisés pour SDR.

Les flux de menaces externes peuvent être utilisés pour analyser les mêmes en-têtes utilisés pour SDR.

Guides d'utilisation Email Security Appliance

12. Condition 5 : Utiliser la liste des exceptions de domaine.

- L'utilisation de la liste d'exceptions de domaine dans le filtre de contenu ajoute plus de contrôle que la liste globale.

La liste des exceptions de domaine autorise par action de stratégie.

La liste des exceptions de domaine autorise par action de stratégie.

13. L'action combinée à ces conditions peut aller de minimale à extrême et dépend des résultats souhaités par l'administrateur.

14. On trouvera ci-après une liste des actions les plus populaires :

- Quarantaine/Copie en quarantaine

- Goutte

- Ajouter un avertissement ou une clause de non-responsabilité à l'objet ou au corps du message.

- Créez une entrée de journal pour générer un mot, une phrase ou une valeur spécifique dans les journaux de suivi des messages.

Configuration de SDR via l’utilisation de filtres de messages

- Les guides de l'utilisateur ESA constituent une excellente source de syntaxe, de définitions et d'exemples de filtre de messages.

- Recherchez cet en-tête dans le Guide de l'utilisateur pour obtenir plus d'informations sur les filtres de messages.

- Filtrage des messages basé sur la réputation de domaine de l'expéditeur avec le filtre de messages

3. Ces conditions sont associées au filtre de message SDR :

- if sdr-reputation (['awful', 'poor'] >>>) toutes les valeurs possibles sont : Awful, Poor, Tainted, Weak, Unknown, Neutral, Good

- if sdr-reputation (['awful', 'bad'], "<domain_exception_list>") >>> Cela inclut l'utilisation d'une liste d'exceptions de domaine

- if sdr-age (<‘unit'>, <‘operator'> <‘real value’>) >>> Reportez-vous au Guide de l’utilisateur pour connaître la définition de « operator ».

- if (sdr-age ("unknown", "")) >>> unité = inconnu. Les valeurs restantes sont remplacées par le ""

- exemple : if (sdr-age ("mois", <, 1, "")). >>> unité = jours, mois, années. Opérateur = < (inférieur à). Valeur réelle = 1

- if sdr-unscannable (<'domain_exception_list'>) >>> Comme présenté, si le message se traduit par unscannable. Cet exemple inclut également la condition de liste d'exceptions de domaine.

- if (sdr-unscannable ("") >>> Cet exemple n'inclut pas la liste Exception. La valeur est remplacée par ("")

Vérifier

Référez-vous à cette section pour vous assurer du bon fonctionnement de votre configuration.

Une fois le service SDR activé, les journaux de messagerie et le suivi des messages commencent à afficher les entrées du journal SDR : .

- mail_logs contient le score des données SDR collectées.

- Le score est déterminé tôt dans le flux de messagerie, avant de déterminer la stratégie de messagerie.

- Les actions prises sur le verdict se produisent au moment des actions de filtrage des messages et du contenu.

xxx.com> mail_logs sample including SDR verdict

Tue Dec 3 15:22:44 2019 Info: New SMTP ICID 5539460 interface Data 1 (10.10.10.170) address 55.1.x.y reverse dns host xxx1.xxx.com verified yes

Tue Dec 3 15:22:44 2019 Info: ICID 5539460 ACCEPT SG Production_INBOUND match xxx1.xxx.com SBRS 2.5 country United States

Tue Dec 3 15:22:44 2019 Info: ICID 5539460 TLS success protocol TLSv1.2 cipher ECDHE-RSA-AES128-GCM-SHA256

Tue Dec 3 15:22:44 2019 Info: Start MID 3291517 ICID 5539460

Tue Dec 3 15:22:44 2019 Info: MID 3291517 ICID 5539460 From: <customer@xxx.com>

Tue Dec 3 15:22:44 2019 Info: MID 3291517 ICID 5539460 RID 0 To: <owner@xxx.com>

Tue Dec 3 15:22:44 2019 Info: MID 3291517 IncomingRelay(PROD_TO_BETA): Header Received found, IP 172.20.245.245 being used, SBRS -1.9 country United States

Tue Dec 3 15:22:44 2019 Info: MID 3291517 Message-ID '<mail>'

Tue Dec 3 15:22:44 2019 Info: MID 3291517 Subject "You\\'ve Been Nominated for inclusion with Who\\'s Who"

Tue Dec 3 15:22:44 2019 Info: MID 3291517 SDR: Domains for which SDR is requested: reverse DNS host: Not Present, helo: xxx1.xxx.com, env-from: xxx.com, header-from: xxx.com, reply-to: Not Present

Tue Dec 3 15:22:46 2019 Info: MID 3291517 SDR: Consolidated Sender Reputation: Awful, Threat Category: N/A, Suspected Domain(s) : owner@xxx.com, owner=xxx.com@xxx.com. Youngest Domain Age: unknown for domain: owner@xxx.com

Tue Dec 3 15:22:46 2019 Info: MID 3291517 SDR: Tracker Header : 5Zrl76622ZDGPsS6cByUUXq7LTXXS3/wonoZb5cGe2AbRQKxXE5Fag5SfJuNyzii3UPRVoCasmgBq9G0UrsLt7i/omQxDae82pU/wJbLOD8akDJ7eq7cLFChOcPm0utOmSv9sFJ4K/K1dL4uNiB13e/pXHjGDAmZrKwo7A13/7HTMCZz8PaMgKl7AFKvwVuZc1oVn5OGQr95d0L5x6/ipHZi6/2oKPxMcovolx580SiJ29lJFv7qLjJ8jOlGZCEQOVBnzRHJ7X8wJrZKhGMiLgy

Tue Dec 3 15:22:46 2019 Info: MID 3291517 ready 10011 bytes from <owner@xxx.com>

Tue Dec 3 15:22:46 2019 Info: MID 3291517 Custom Log Entry: MF_URL_Category_all HIT

Tue Dec 3 15:22:46 2019 Info: MID 3291517 matched all recipients for per-recipient policy DEFAULT in the inbound table

Tue Dec 3 15:22:47 2019 Info: MID 3291517 interim verdict using engine: CASE spam positive

Tue Dec 3 15:22:47 2019 Info: MID 3291517 using engine: CASE spam positive

Tue Dec 3 15:22:47 2019 Info: MID 3291517 interim AV verdict using Sophos CLEAN

Tue Dec 3 15:22:47 2019 Info: MID 3291517 antivirus negative

Tue Dec 3 15:22:47 2019 Info: MID 3291517 AMP file reputation verdict : SKIPPED (no attachment in message)

Tue Dec 3 15:22:47 2019 Info: MID 3291517 using engine: GRAYMAIL negative

Tue Dec 3 15:22:47 2019 Info: MID 3291517 Custom Log Entry: SDR_Verdict_matched_Awful_Poor

Tue Dec 3 15:22:47 2019 Info: Start MID 3291519 ICID 0

4. Commandes grep simples afin de vérifier la fréquence ou l'existence de verdicts spécifiques.

- >> grep "Réputation de l'expéditeur : horrible" mail_logs

- >> grep "Réputation de l'expéditeur : médiocre" mail_logs

5. En outre, les détails du journal de messagerie peuvent être obtenus à l’aide de la commande CLI findevent associée à la valeur MID.

xxx.com> grep "SDR: Domain Reputation.*Poor" mail_logs

Tue Dec 3 11:07:01 2019 Info: MID 3265844 SDR: Consolidated Sender Reputation: Poor, Threat Category: Spam, Suspected Domain(s) : xxx.com Youngest Domain Age: 21 days for domain: customer@xxx.net

Tue Dec 3 12:57:28 2019 Info: MID 3277401 SDR: Consolidated Sender Reputation: Poor, Threat Category: Spam, Suspected Domain(s) : xxxs.com@xxx.com, Youngest Domain Age: 6 months 29 days for domain: xxxs.com@xxx.com

xxx.com> grep "SDR: Domain Reputation.*Awful" mail_logs

Tue Dec 3 10:24:08 2019 Info: MID 3261075 SDR: Consolidated Sender Reputation: Awful, Threat Category: N/A, Suspected Domain(s) : owner@xxxxxx.us Youngest Domain Age: unknown for domain: owner@xxx.ca

Tue Dec 3 15:18:27 2019 Info: MID 3291182 SDR: Consolidated Sender Reputation: Awful, Threat Category: N/A, Suspected Domain(s) : example.com@xxx.info, xxx@.info. Youngest Domain Age: 1 day for domain: example.com@xxx.info

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

- Aucun journal SDR : journaux présents dans les journaux de messagerie ou le suivi des messages :

- Les journaux SDR peuvent toujours être présents pour les messages qui passent par une politique de flux de messages ACCEPT.

- Assurez-vous que le service a été activé comme indiqué dans les étapes initiales de ce guide.

2. Délai d’expiration du DTS :

- Vérifiez que le serveur cloud Cisco pour SDR est ouvert et disponible.

- v2.sds.cisco.com

- Un test très général peut être effectué à l’aide de Telnet à partir de l’interface de ligne de commande.

- Si la bannière apparaît, elle peut confirmer l'accessibilité de base.

- CLI > telnet v2.sds.cisco.com 443 (cette option permet de vérifier un point dans le temps uniquement.)

- Vérifiez les journaux d'autres services pour déterminer s'il y a des défaillances potentielles de communication vers les services Internet.

- CLI > affiche des alertes afin de rechercher d'autres signes d'échec de communication.

- Avant la version 13.5 d'AsyncOS, SDR et le filtrage d'URL utilisent tous deux v2.sds.cisco.com.

- Une vérification de la commande ILC de filtrage d'URL > websecuritydiagnostics peut fournir une certaine validation si le chemin réseau contient une latence.

- Vérifiez le paramètre Expéditeur Domain Reputation Timeout, et déterminez si la valeur peut être augmentée de 1 à 10 secondes. Naviguez jusqu'à Security Services > Domain Reputation > Edit > Sender Domain Reputation Query Timeout : 2

- La valeur par défaut est 2 secondes et le paramètre maximum est 10 secondes.

Informations connexes

Domain Reputation" />

Domain Reputation" />

Commentaires

Commentaires