Introduction

Ce document décrit comment valider la configuration NTP, modifier et dépanner le service NTP. Il s'applique aux catégories de logiciels Cyber Vision Center 2.x, 3.x et 4.x.

Étapes de validation de l'appairage du serveur NTP

ntpq -c peer <IP du périphérique homologue>

Avec l'appairage, le centre obtient son temps d'arrêt d'un périphérique homologue comme un routeur ou un modem routeur dans le réseau.

Association de client NTP

L'association NTP indique l'état des associations de clients à chaque serveur NTP.

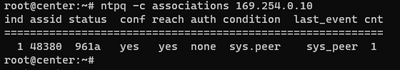

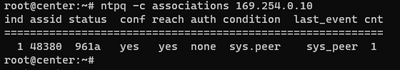

ntpq -c associations <périphérique où l'heure est synchronisée>

Exemple de sortie :

Exemple : problème avec résolution de noms

***Can't find host peer

server (local remote refid st t when poll reach delay offset jitter

===========================================================================================

localhost.lo *LOCAL(0) .LOCL. 10 l - 64 377 0.000 0.000 0.000

Vérifier la date du jour

cv-admin@Center:~$ date

Tue Jul 11 18:01:05 UTC 2023

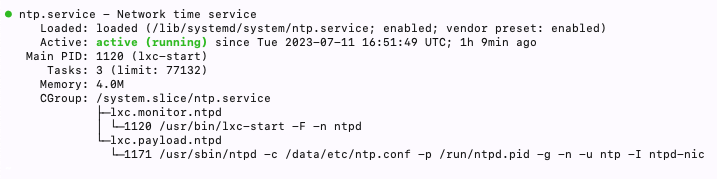

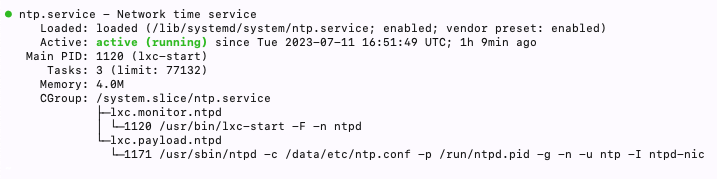

Vérifier l'état du démon NTP

systemctl status ntp

Modifier la configuration NTP

sbs-timeconf -h to learn about the commands to tune NTP on the center.

sbs-timeconf -s with IP or hostname.

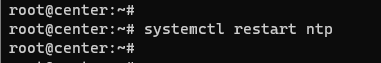

Après les modifications, redémarrez le service ntp à l'aide de la commande suivante :

Valider la configuration NTP

cat /data/etc/ntp.conf

Vulnérabilité NTP mode 6

Il existe deux options pour résoudre ce problème.

Option #1 : utilisation des listes d'accès

-

Créez le fichier rc.local sous /data/etc avec cette règle (uniquement sur eth0 si le déploiement a une implémentation d'interface unique ou dans eth1 pour une interface double). Exemples de règles ci-dessous :

iptables -I FORWARD -i eth0 -o brntpd -p udp -m udp --dport 123 -j DROP

iptables -I FORWARD -i eth0 -o brntpd -p udp -m udp -s X.X.X.X -d 169.254.0.10 --dport 123 -j ACCEPT

Dans la commande ci-dessus, X.X.X.X est l'adresse IP de votre serveur NTP autorisé. Si vous disposez de plusieurs serveurs NTP, vous pouvez ajouter des règles d'acceptation pour chaque serveur NTP autorisé utilisé dans la solution.

-

Redémarrez votre centre

Option #2 : du fichier ntp.conf

1. Dans le fichier /data/etc/ntp.conf, ajoutez ces deux lignes à la configuration existante

restrict default kod nomodify notrap nopeer noquery

restrict -6 default kod nomodify notrap nopeer noquery

2- Redémarrez le service ntp à l'aide de la commande « systemctl restart ntp »

Les deux options peuvent également être combinées pour une meilleure sécurité NTP.

Commentaires

Commentaires