Introducción

Este documento describe cómo configurar y utilizar la nueva función UTF-8 International Domain Name (IDN) añadida a Secure Email Gateway (ESA) y Secure Email Cloud Gateway (CES) en el código 14.x

Colaborado por Anvitha Prabhu y Libin Varghese, Ingeniero del TAC de Cisco.

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

Conceptos y configuración de ESA

Componentes Utilizados

La información de este documento se basa en AsyncOS para ESA 14.0 y posteriores.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Idiomas admitidos en 14.x para el soporte de IDN

Lenguas regionales indias

hindi, tamil, telugu, canarés Marati, punjabi, malayalam, bengalí, Gujarati, urdu, assamés, nepalí, Bodo, bengalí, Dogri, Cachemira, Konkani, Maithili, Manipuri, Oriya, Sanskrit, Santali, Sindhi, Tulu.

Lenguas europeas/asiáticas

Francés, ruso, japonés, alemán, ucraniano, coreano, español, italiano, chino, holandés, tailandés, árabe, kazajo

Formatos compatibles con IDN

- Dominio IDN completo: अ न अ न् ता@जी^.Compati, ÷ ÷ ÷ ÷ ÷ ÷ ÷ ÷ ÷ ÷ ÷.Compati

- Dominio IDN parcial: .को म , ಯಾ ಹೂ.ಜೊ

- ASCII, combinación de IDN: test@जी मे ल.को म

¿Dónde se admite IDN?

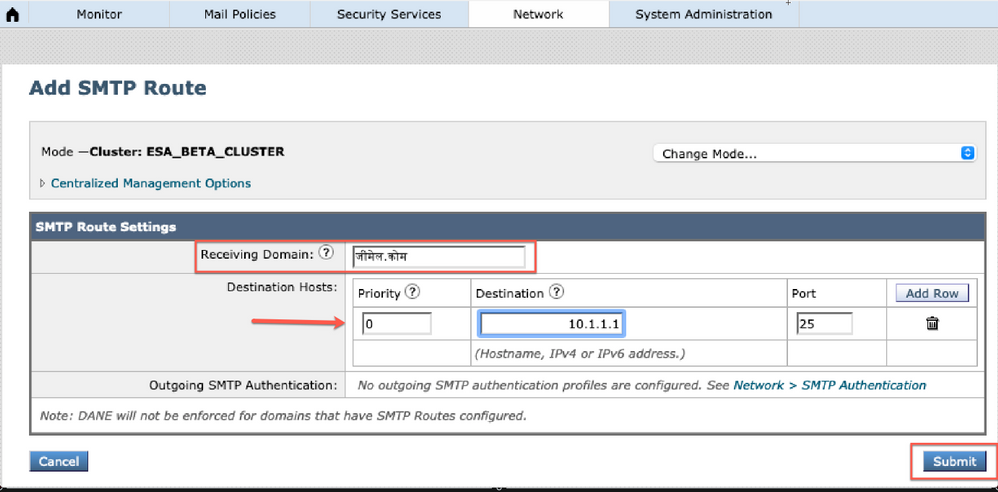

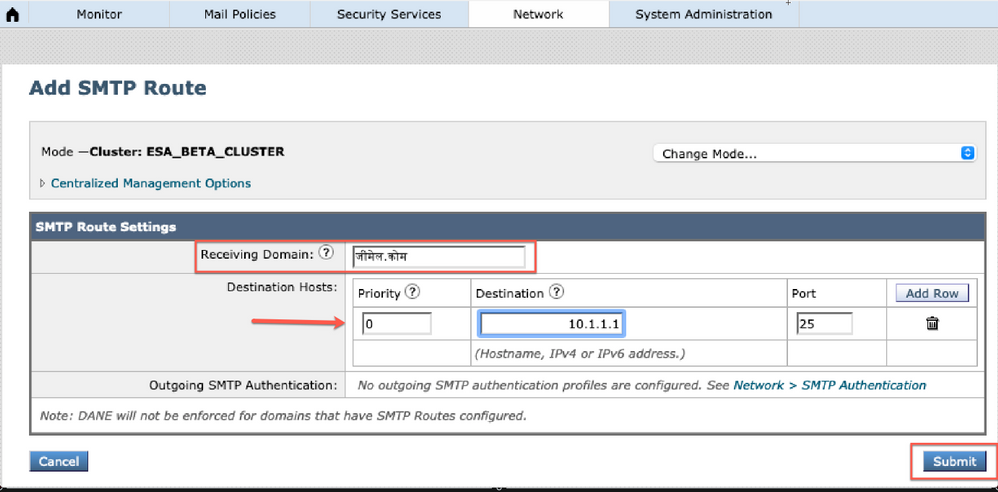

Rutas SMTP

Navegue hasta Red -> Rutas SMTP -> Agregar Ruta -> Agregar dominio IDN -> Enviar -> Registrar

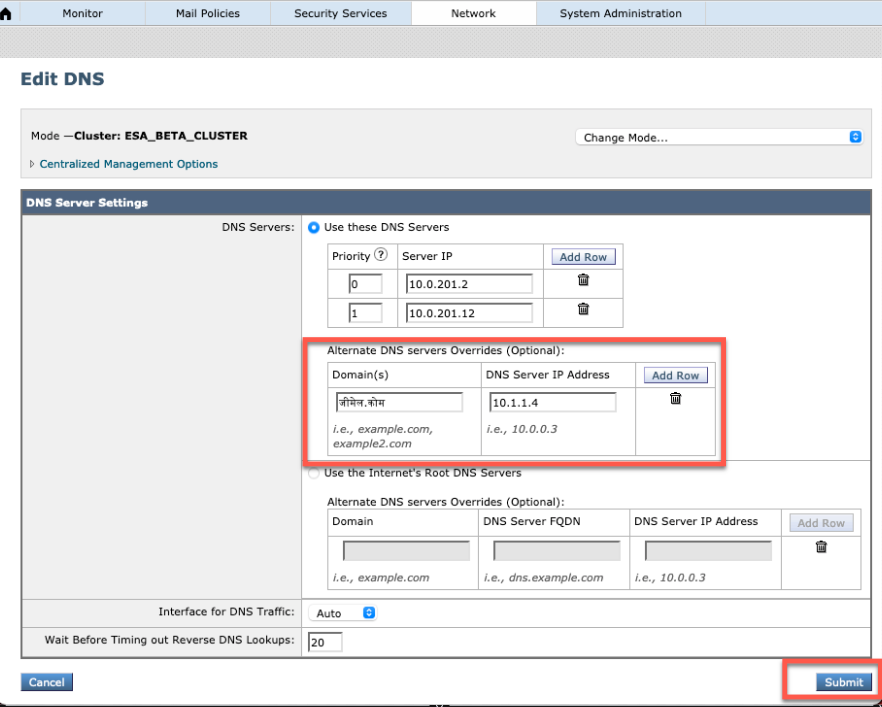

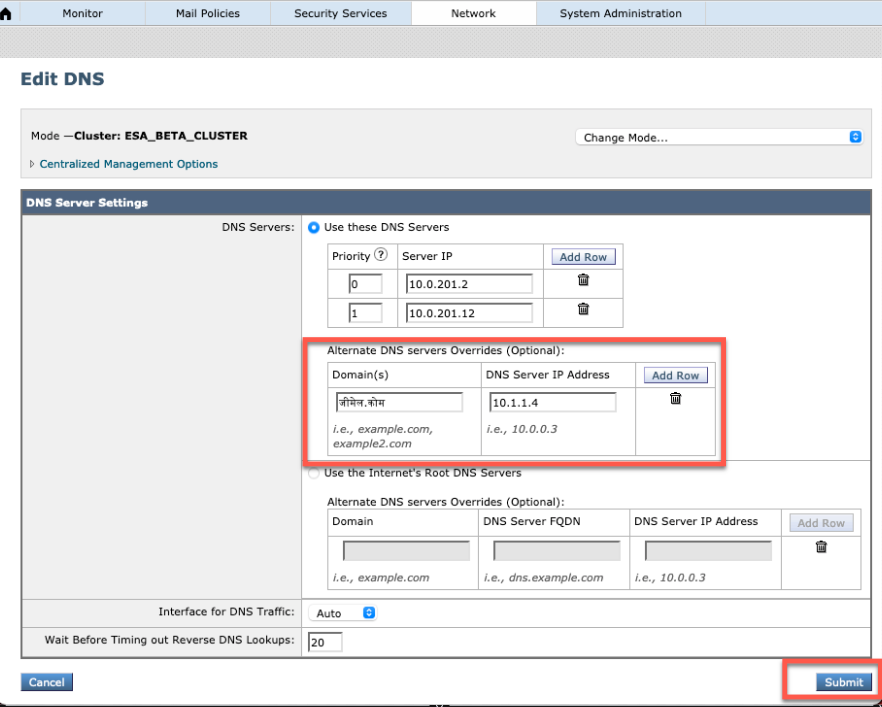

Dominios DNS

Podemos agregar o editar dominios IDN en servidores DNS.

Navegue hasta Red -> DNS -> Editar configuración -> Agregar el dominio IDN bajo "reemplazos de servidor DNS alternativo"

NOTE:

· dominios de IDN público son resueltos por el servidor DNS raíz público/de Internet.

· dominios IDN locales: En el servidor DNS local, cree archivos de zona con registros en formato de código de acceso equivalente a dominios IDN [por ejemplo: xn—2scrj9c.xn—2scrj9c.] para manejar la resolución de los nombres de dominio IDN locales.

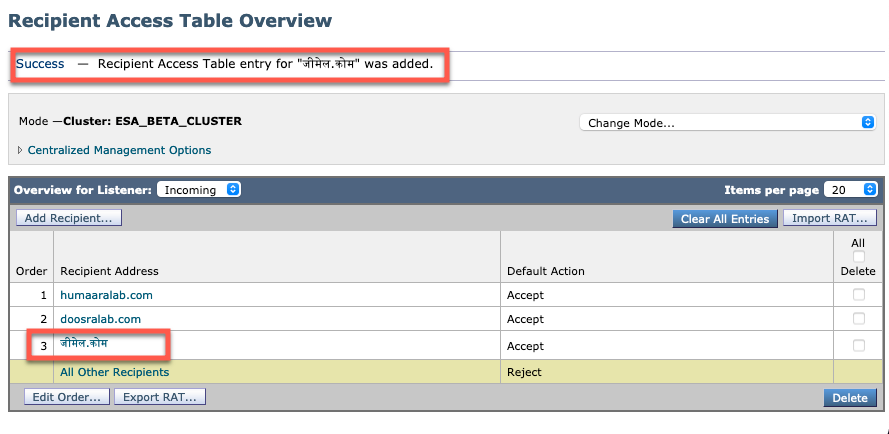

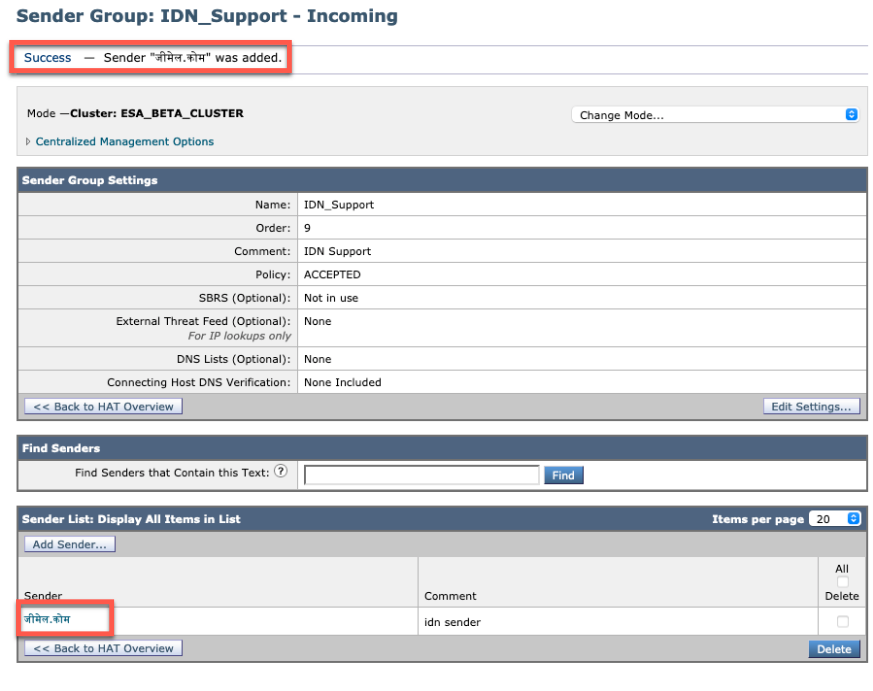

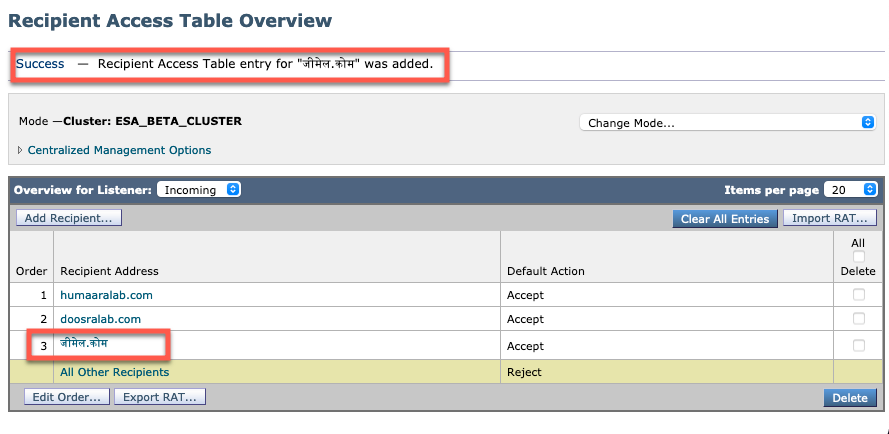

Receptor - RAT/HAT

Podemos utilizar el soporte de IDN en:

- Receptores entrantes/salientes -> Agregar/editar dominios IDN en dominio predeterminado

- HAT/RAT ->Agregar/editar dominios IDN en HAT/RAT

- Importar/exportar tablas HAT/RAT con IDN

Para configurar la Tabla de Acceso de Destinatarios (RAT) con IDN, navegue hasta Políticas de Correo -> Tabla de Acceso de Destinatarios (RAT) y haga clic en Agregar Destinatario -> Agregar el Dominio IDN -> Enviar -> Registrar

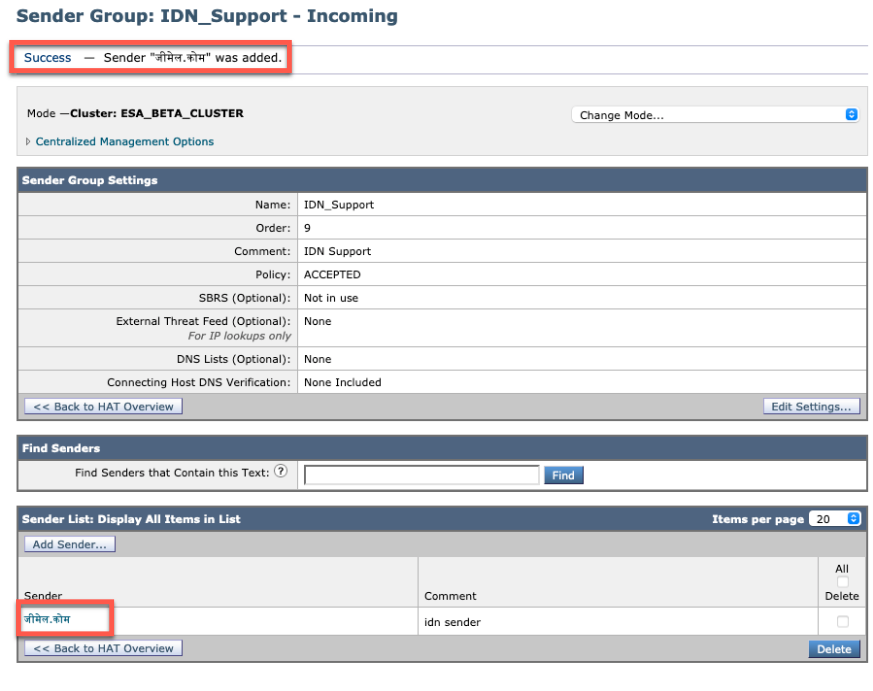

Para configurar los grupos de remitentes de la tabla de acceso de host (HAT) con dominios IDN, navegue hasta Políticas de correo -> Descripción general de HAT -> Agregar nuevo grupo de remitentes -> Enviar y agregar remitentes con el nombre de host IDN -> Enviar -> Commit

NOTE: Puede seguir el mismo proceso para editar cualquier grupo de remitentes y agregar los dominios IDN.

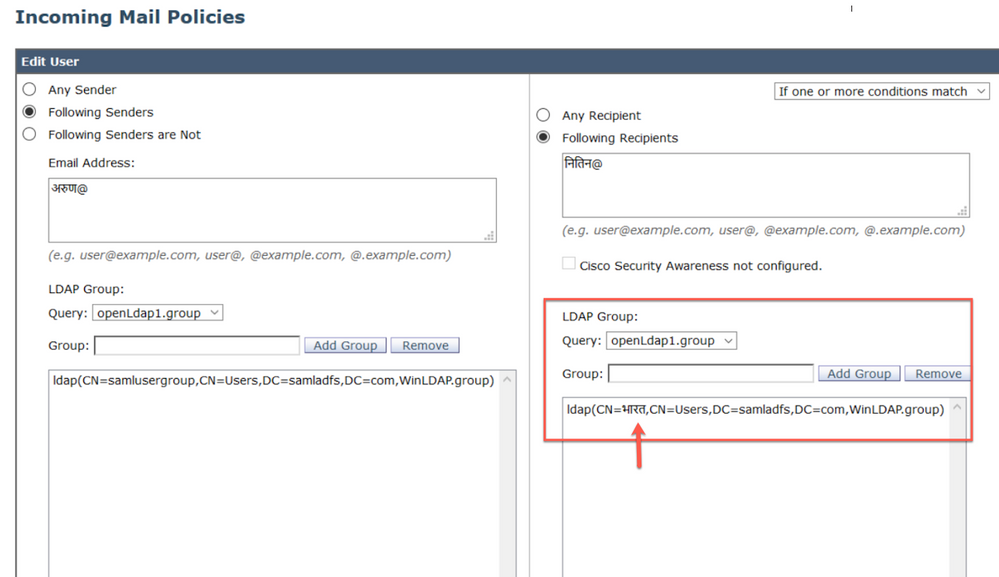

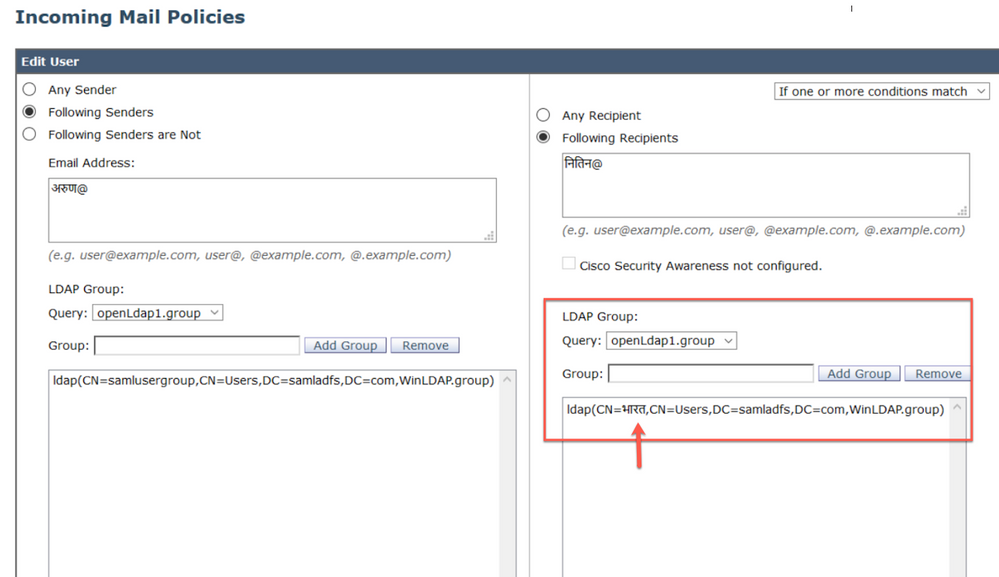

Políticas de correo entrante/saliente - Remitentes/destinatarios

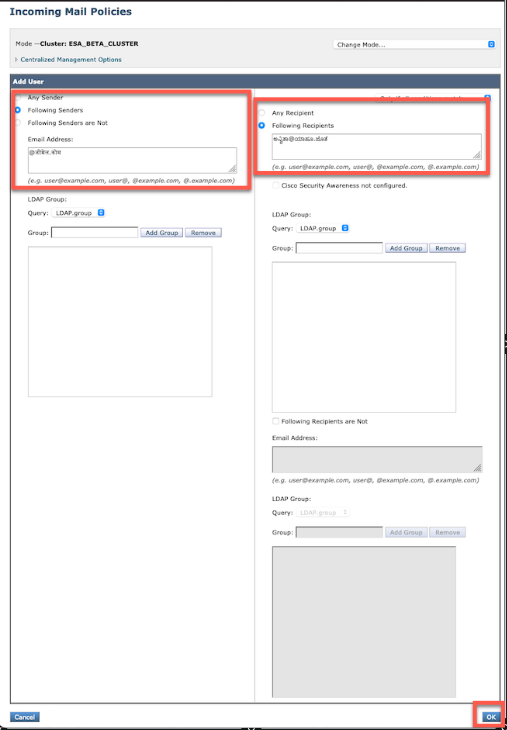

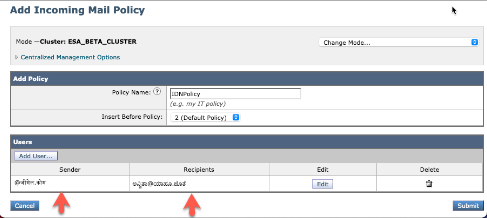

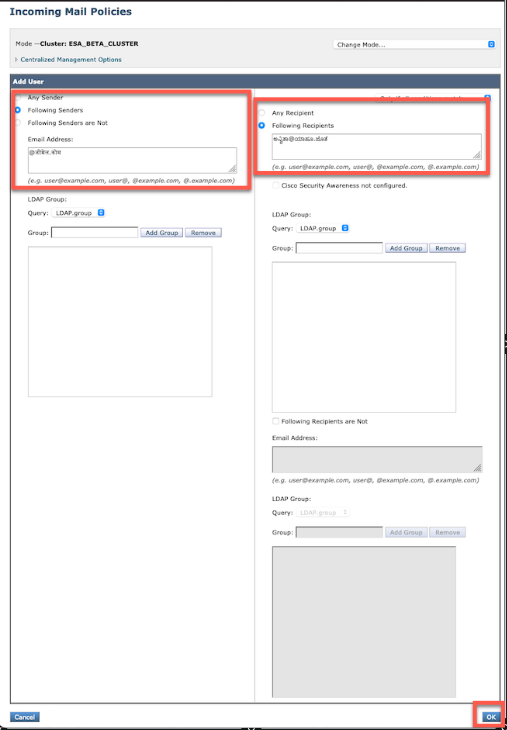

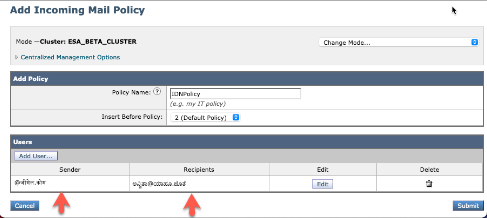

Para configurar las políticas de correo entrante para manejar IDN, navegue hasta Políticas de correo -> Agregar política -> Proporcionar nombre de política-> Agregar usuarios

Puede elegir utilizar dominios IDN en ambos remitentes/destinatarios o probar cualquier combinación ->Enviar ->Registrar

NOTE: Puede seguir el mismo proceso para las políticas de correo saliente.

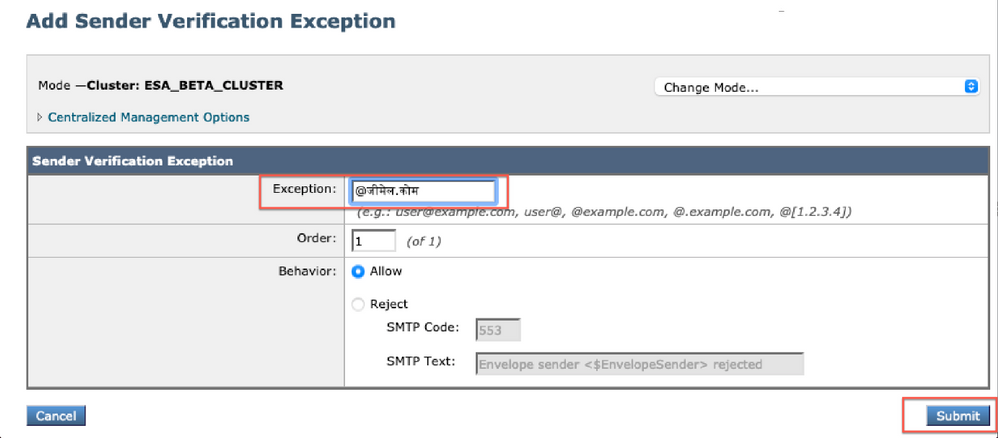

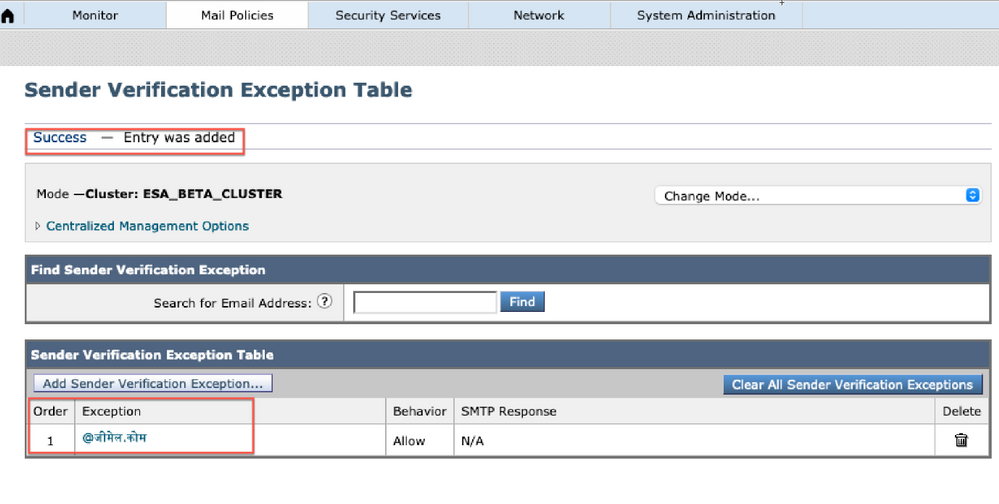

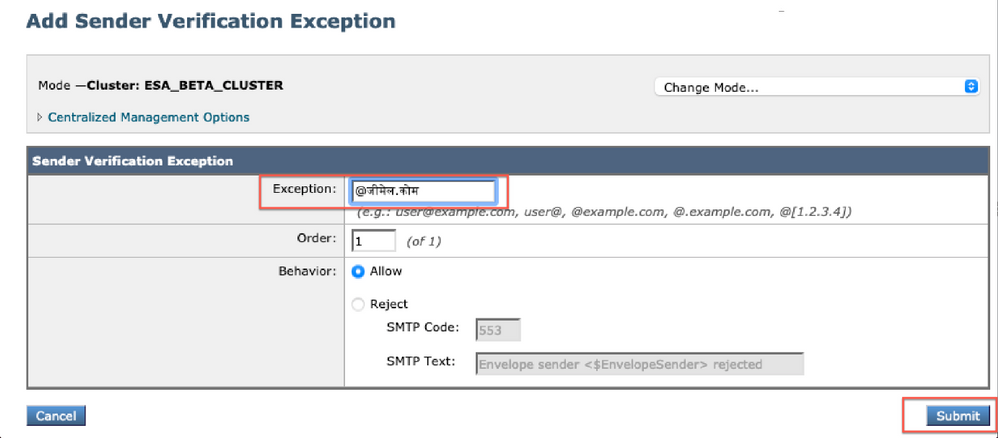

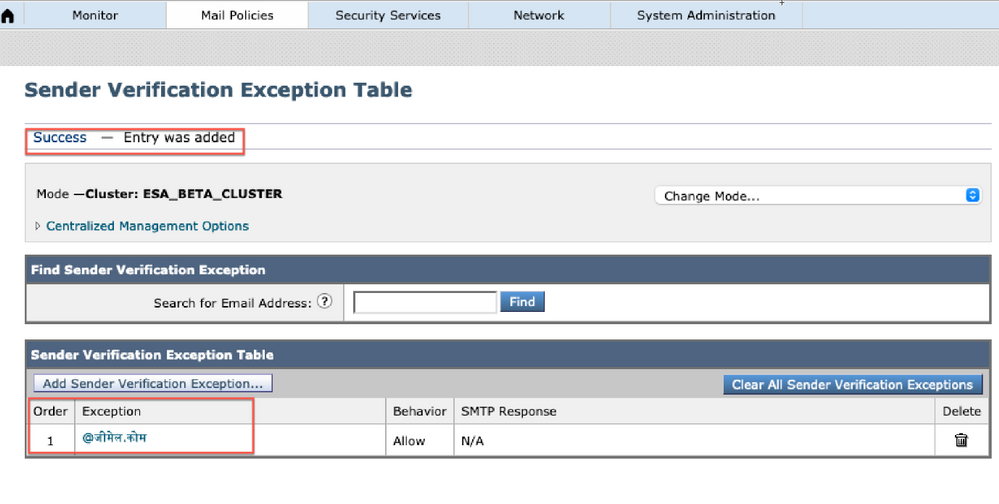

Tabla de excepciones

Para agregar nombres de dominio IDN a la tabla de excepciones, vaya a

Mail Policy -> Exception Table -> Add Sender Verification Exception -> Add the IDN Domains -> Submit -> Commit

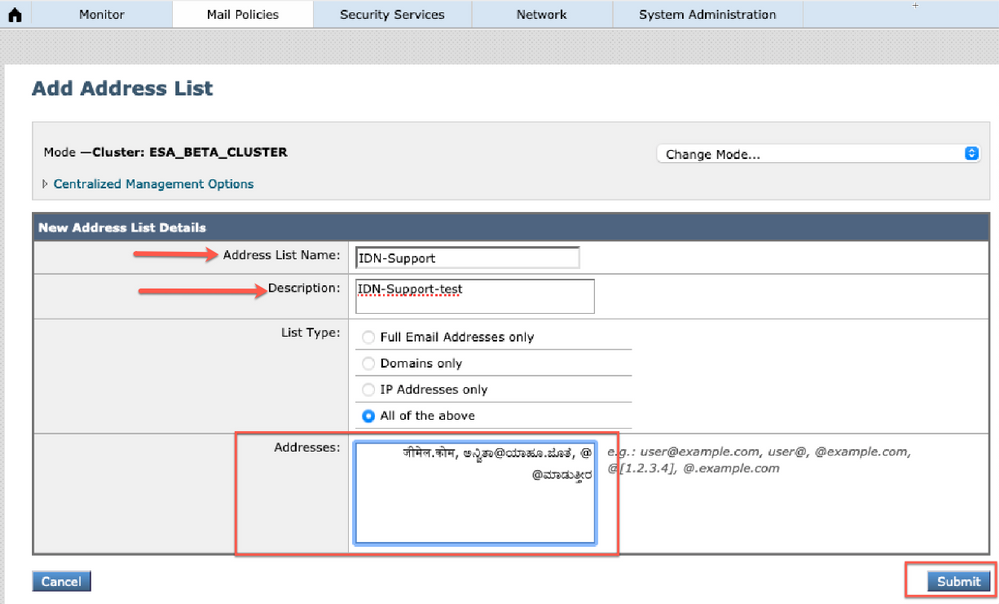

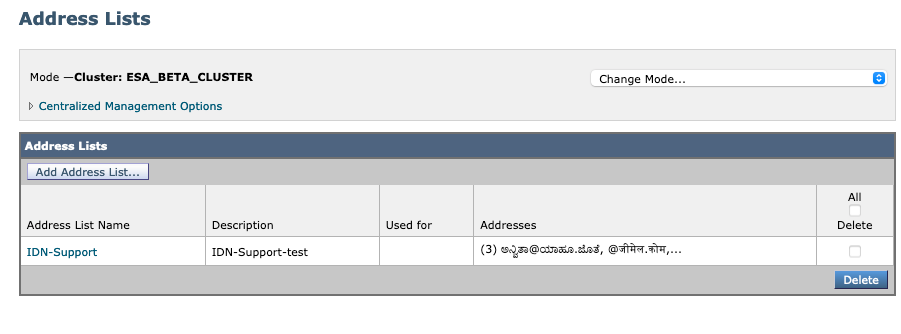

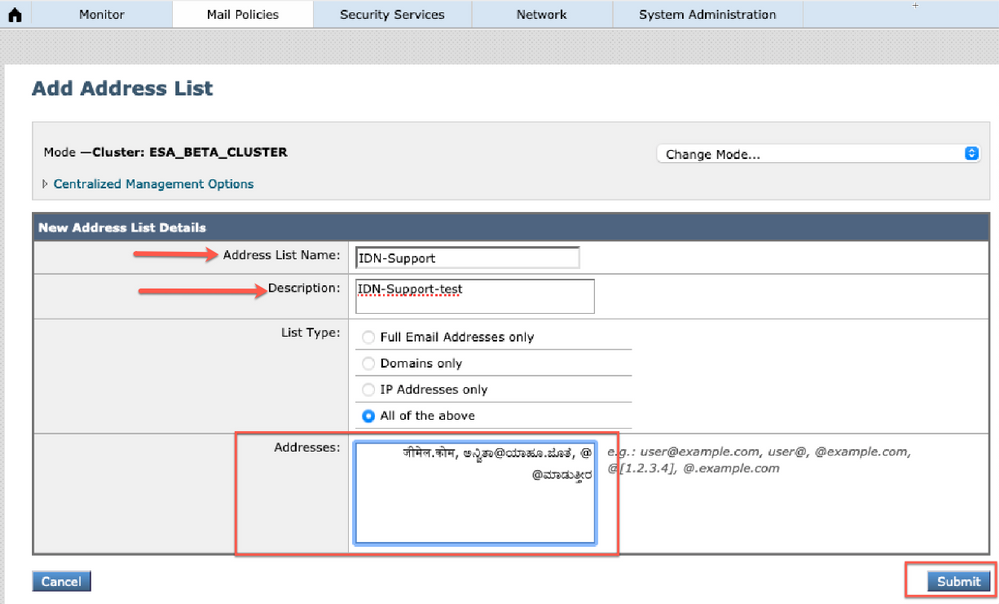

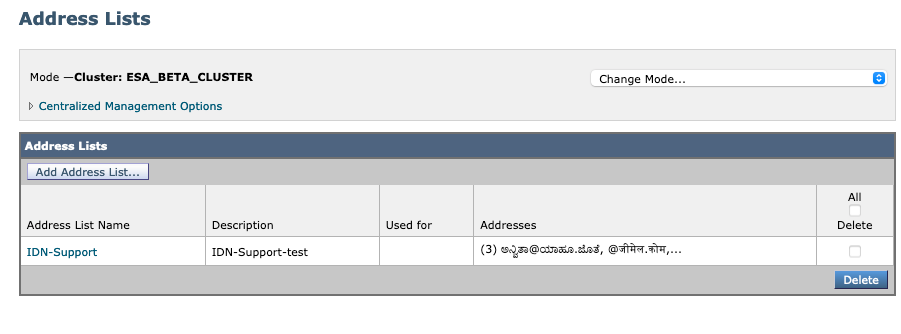

Listas de direcciones

Para agregar nombres de dominio IDN a la lista de direcciones, vaya a

Mail Policy -> Address List -> Add address List -> Ingrese los dominios IDN en el cuadro -> Submit -> Commit

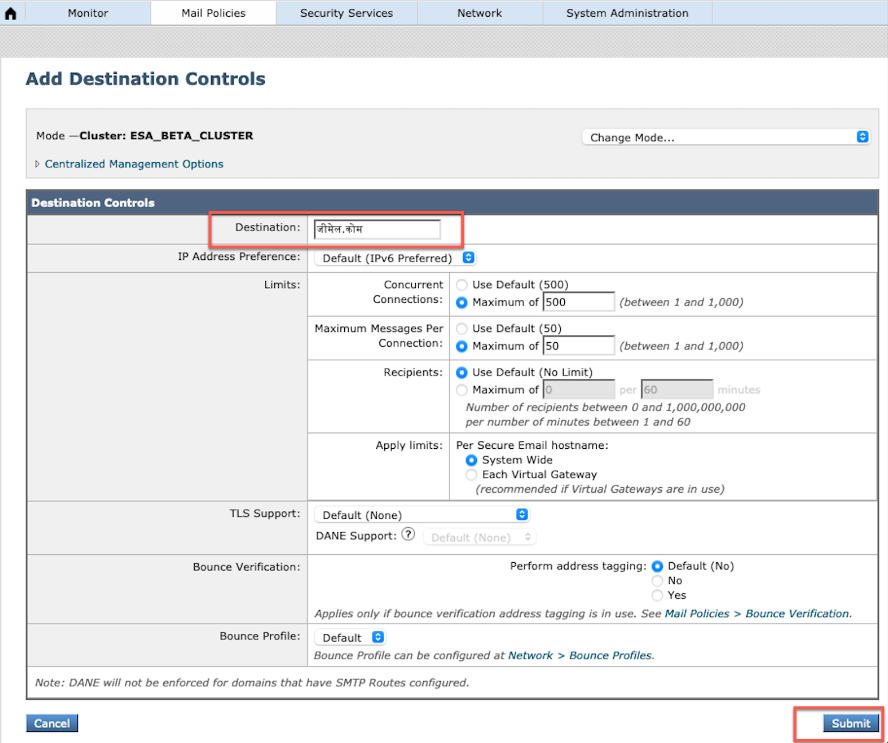

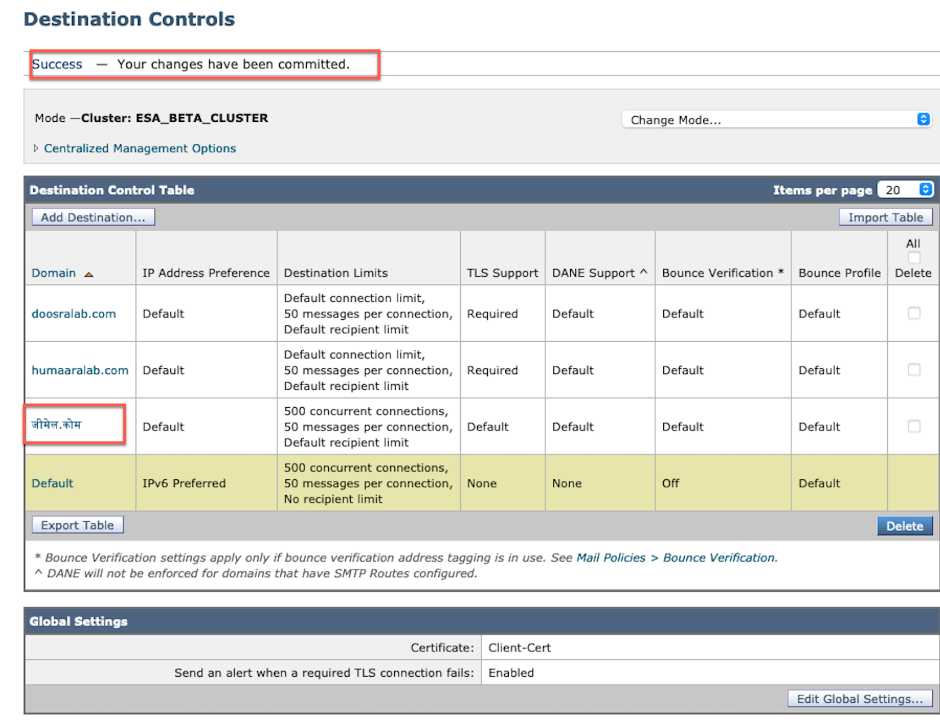

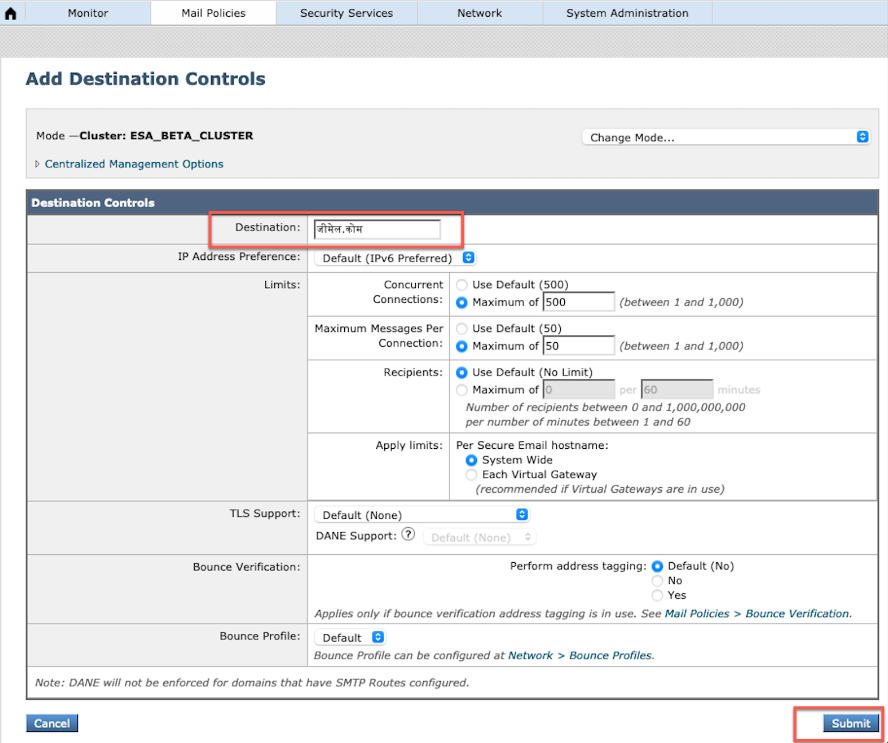

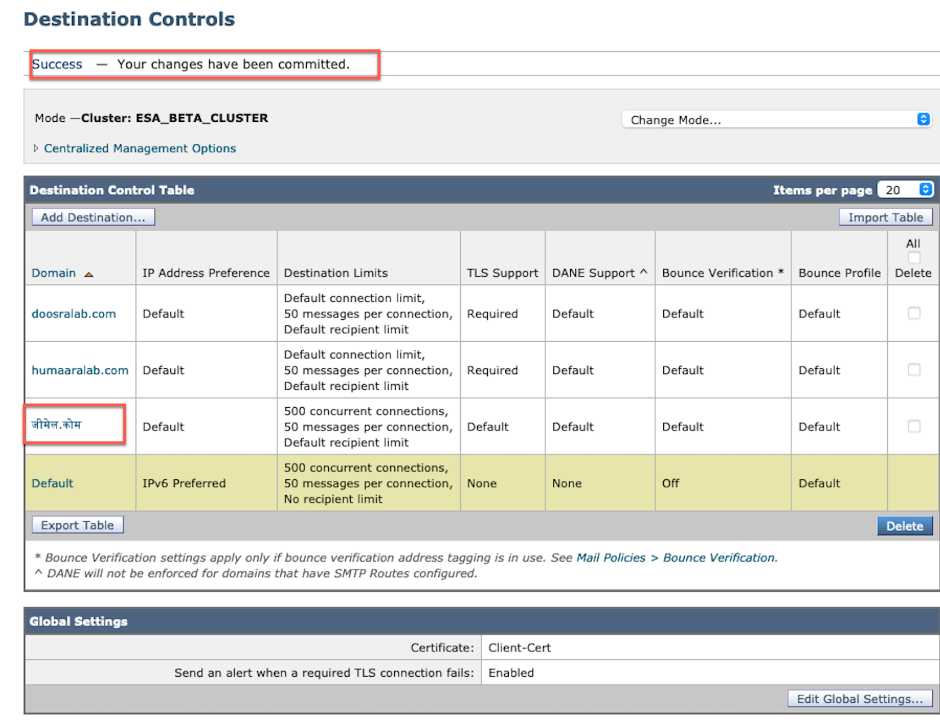

Controles de destino

Para agregar nombres de dominio IDN al control de destino, vaya a

Políticas de correo -> Controles de destino -> Agregar destino -> Puede agregar el nombre de dominio IDN -> Enviar -> Registrar

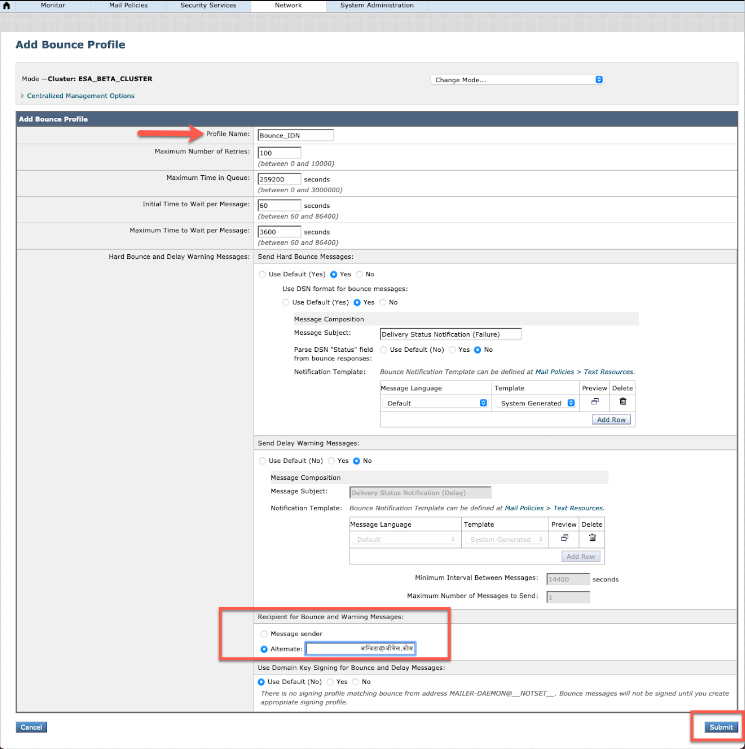

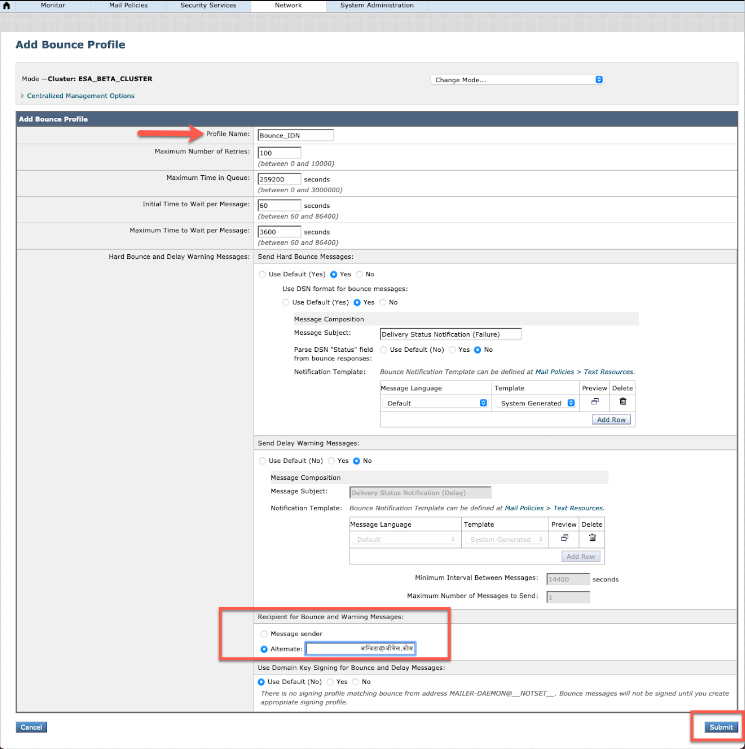

Perfiles de rebote

El destinatario de los mensajes de rebote y de advertencia se puede configurar con el nombre de dominio IDN en Perfiles de rebote.

Navegue hasta Red -> Perfiles de rebote -> Agregar perfil de rebote -> Introducir nombre -> Configurar los valores para Perfil de rebote -> Para el Destinatario de Mensajes de rebote y Advertencia -> Seleccione Dirección alternativa y puede elegir utilizar la dirección de dominio IDN.

LDAP

Ahora puede tener las consultas LDAP accept/group con nombres de dominio IDN como se muestra en la imagen.

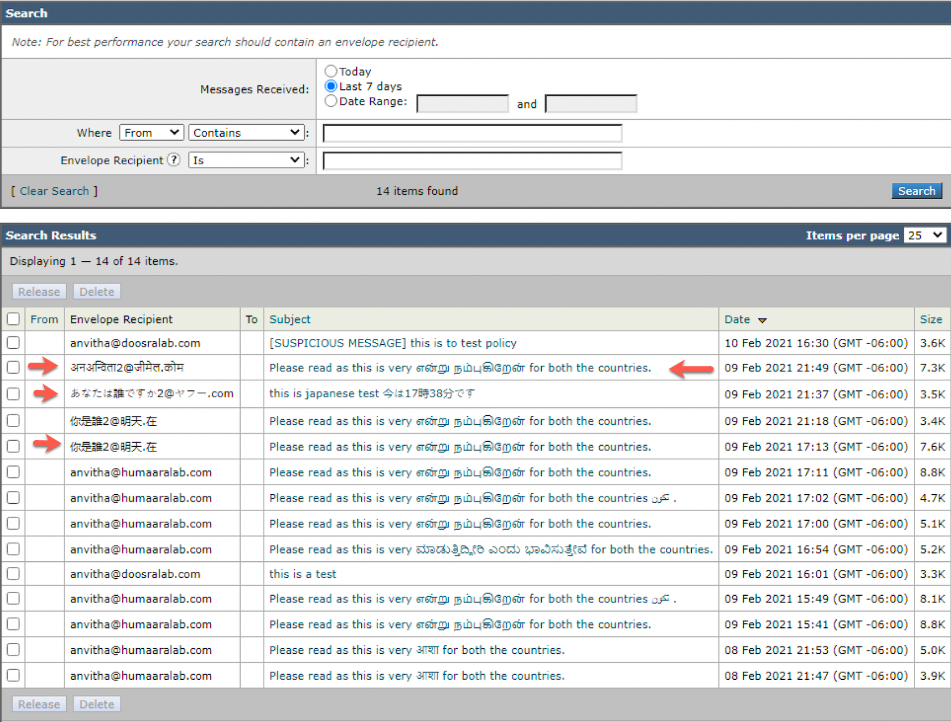

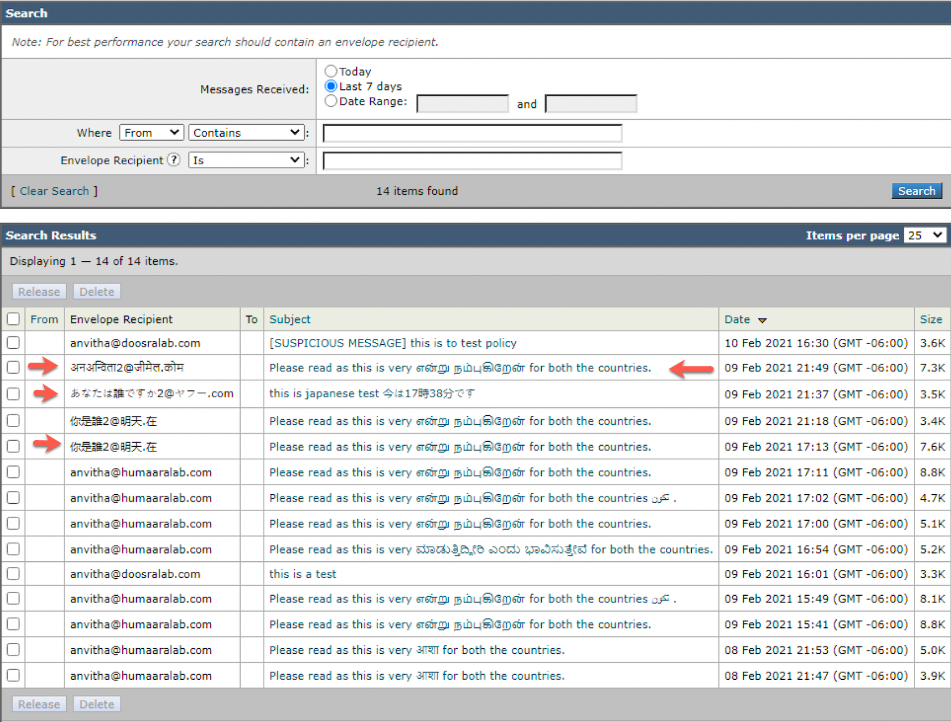

Cuarentena de spam local

Puede ver que la cuarentena SPM local muestra los nombres de dominio IDN en la dirección de correo electrónico de usuario/dominios/asunto

NOTE: PVO Quarantine local muestra un comportamiento similar al de Spam Quarantine.

Verificación y resolución de problemas

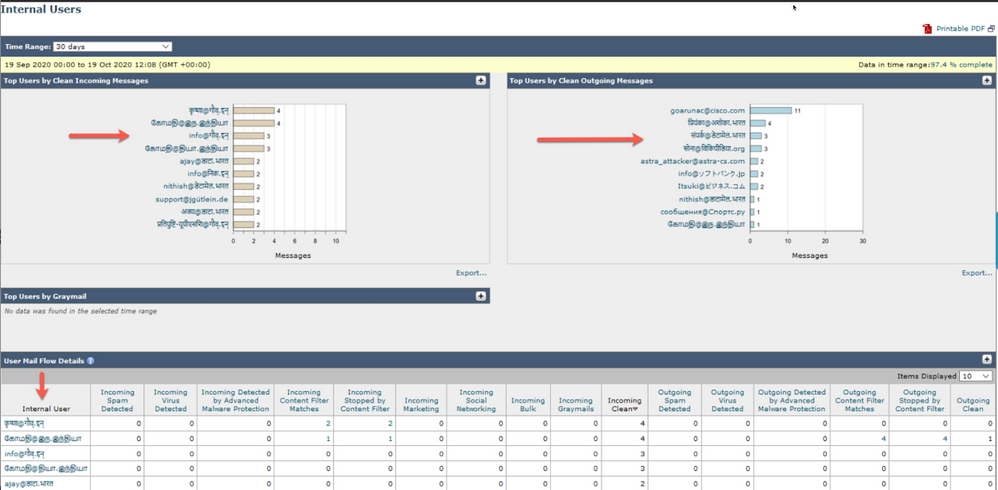

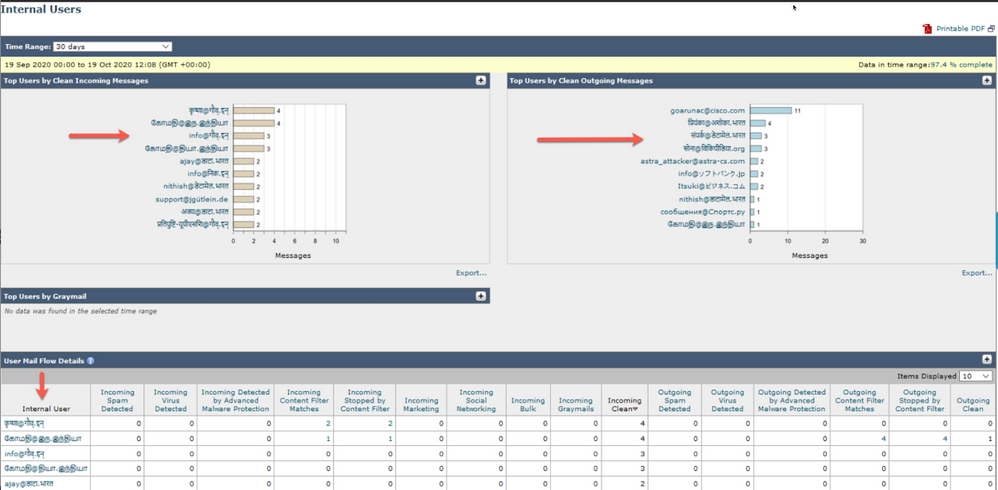

1) Los informes de ESA y SMA (Secure Email and Web Manager) ahora admiten IDN. Podemos ver nombres de usuario/dominio/dirección de correo electrónico en formato IDN en informes

Vaya a Monitor -> Usuarios internos

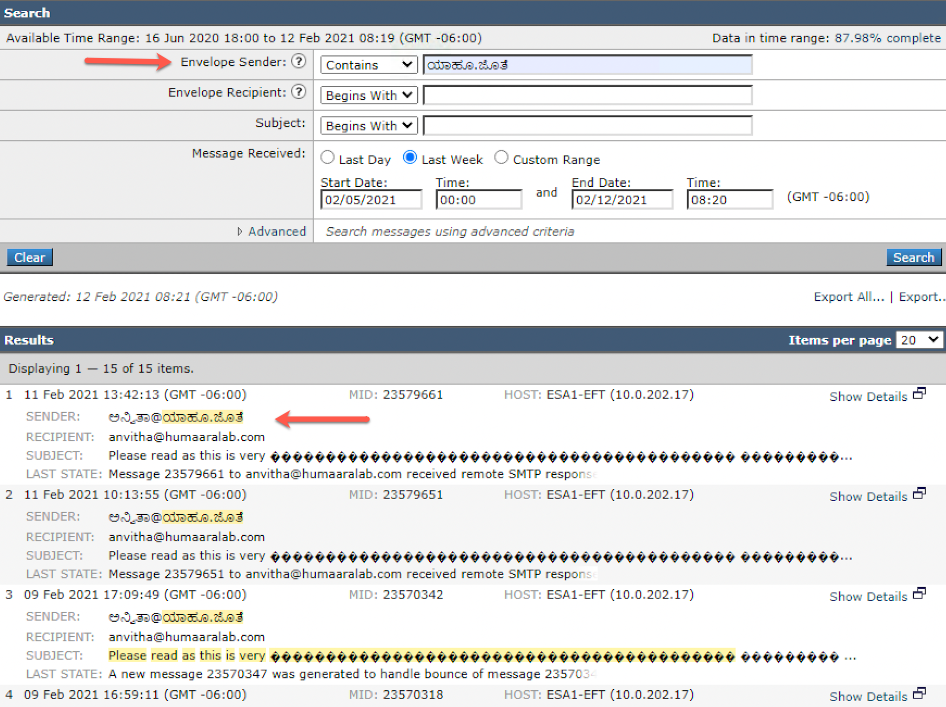

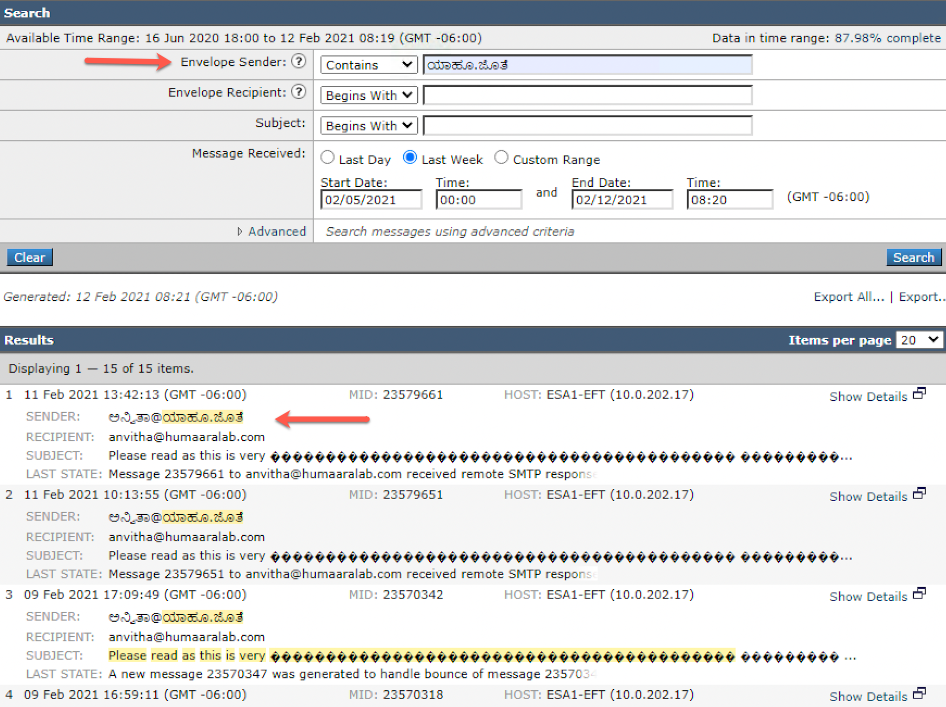

2) En Rastreo de mensajes podemos ver el nombre de dominio IDN y también filtrar con los dominios IDN/nombres de usuario/dirección de correo electrónico

3) Utilice el comando grep o tail de CLI para ver "mail_logs" y vemos los dominios IDN en los registros

Mon Feb 8 21:47:11 2021 Info: Start MID 23569633 ICID 148853

Mon Feb 8 21:47:11 2021 Info: MID 23569633 ICID 148853 From:

<टॉम@जीमेल.कोम>

Mon Feb 8 21:47:19 2021 Info: MID 23569633 ICID 148853 RID 0 To: <test@lab.com>

Mon Feb 8 21:47:52 2021 Info: MID 23569633 Subject 'Please read as this is very आशा for both the countries.'

Mon Feb 8 21:47:52 2021 Info: MID 23569633 SDR: Domains for which SDR is requested: reverse DNS host: sample.host.com, helo: lab.com, env-from: जीमेल.कोम, header-from: Not Present, reply-to: Not Present

Mon Feb 8 21:47:53 2021 Info: MID 23569633 SDR: Consolidated Sender Reputation: Tainted, Threat Category: N/A, Suspected Domain(s) : lab.com. Youngest Domain Age: 3 months 29 days for domain: lab.com

Mon Feb 8 21:47:53 2021 Info: MID 23569633 SDR: Tracker Header : 87dSxFfNYdSiOahrxSUZFOrdpenKiF6J2uKiPf+SFKCtj52hNCpe6LDQ8UFAliGnUDA7FsuXLvHTcaATt6AKG4PWLpwEeo/dcIPBUOdxB48=

Mon Feb 8 21:47:53 2021 Info: MID 23569633 ready 605 bytes from

<टॉम@जीमेल.कोम>

Mon Feb 8 21:47:53 2021 Info: MID 23569633 matched all recipients for per-recipient policy DEFAULT in the inbound table

Mon Feb 8 21:47:53 2021 Info: MID 23569633 interim verdict using engine: CASE spam positive

Mon Feb 8 21:47:53 2021 Info: MID 23569633 using engine: CASE spam positive

Mon Feb 8 21:47:53 2021 Info: ISQ: Tagging MID 23569633 for quarantine

Mon Feb 8 21:47:53 2021 Info: MID 23569633 interim AV verdict using McAfee CLEAN

Mon Feb 8 21:47:53 2021 Info: MID 23569633 interim AV verdict using Sophos CLEAN

Mon Feb 8 21:47:53 2021 Info: MID 23569633 antivirus negative

Mon Feb 8 21:47:53 2021 Info: MID 23569633 AMP file reputation verdict : SKIPPED (no attachment in message)

Mon Feb 8 21:47:53 2021 Info: MID 23569633 using engine: GRAYMAIL negative

Mon Feb 8 21:47:53 2021 Info: MID 23569633 Custom Log Entry: SDR Age is less than 1 Year

Mon Feb 8 21:47:53 2021 Info: MID 23569633 Outbreak Filters: verdict negative

Mon Feb 8 21:47:53 2021 Info: MID 23569633 Message-ID '<d35764$mf971@esa1.lab.com>'

Mon Feb 8 21:47:53 2021 Info: MID 23569633 queued for delivery

Mon Feb 8 21:47:53 2021 Info: New SMTP DCID 250225 interface 10.0.202.17 address 10.0.201.5 port 6025

Mon Feb 8 21:47:53 2021 Info: DCID 250225 STARTTLS command not supported

Mon Feb 8 21:47:53 2021 Info: Delivery start DCID 250225 MID 23569633 to RID [0] to offbox IronPort Spam Quarantine

Mon Feb 8 21:47:53 2021 Info: Message done DCID 250225 MID 23569633 to RID [0] (external quarantine)

Mon Feb 8 21:47:53 2021 Info: MID 23569633 RID [0] Response 'ok: Message 27293054 accepted'

Mon Feb 8 21:47:53 2021 Info: Message finished MID 23569633 done

Mon Feb 8 21:47:58 2021 Info: DCID 250225 close

Información Relacionada

Comentarios

Comentarios