Introducción

Este documento describe un ejemplo de un procedimiento de recreación de imágenes para Secure Firewall Threat Defence (anteriormente Firepower Threat Defense).

Prerequisites

Requirements

Cisco recomienda conocer estos temas:

- No hay requisitos específicos para esta guía

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco Secure Firewall Threat Defence 2110 (FTD) versión 7.2.4

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Los requisitos específicos para este documento incluyen:

- Un cable de consola conectado al FTD

- Un servidor TFTP con el paquete de instalación (

.SPA) ya cargado

Este procedimiento de recreación de imágenes es compatible con los dispositivos:

- Cisco Secure Firewall Threat Defence serie 1000

- Cisco Secure Firewall Threat Defence serie 2100

- Cisco Secure Firewall Threat Defence serie 3100

Antes de comenzar

- Un procedimiento de recreación de imágenes borra todas las configuraciones anteriores. Para restaurar cualquier configuración, genere una copia de seguridad antes de iniciar este procedimiento.

- Este procedimiento sólo se aplica a los firewalls que ejecutan el software FTD.

- Compruebe que el modelo es compatible con este procedimiento.

Configurar

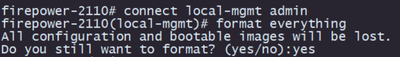

Paso 1. Formatear el dispositivo:

I. Conéctese al puerto de consola de su dispositivo y cree una conexión de consola.

II. Inicie sesión en la CLI del chasis FXOS.

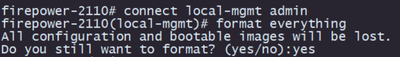

III. Escriba connect local-mgmt para pasar a la consola de administración.

III. Utilice el comando format everything para eliminar todas las configuraciones e imágenes de arranque en el dispositivo.

III. Escriba sí para confirmar el procedimiento

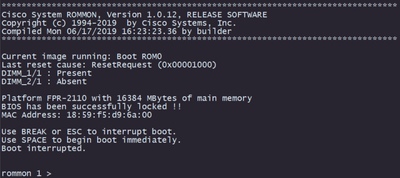

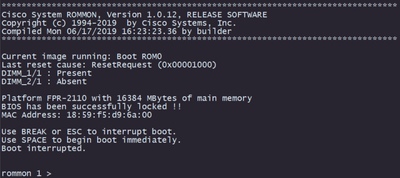

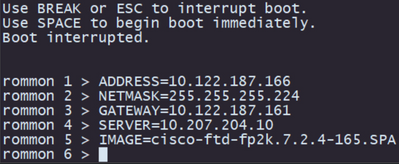

Paso 2. Interrumpa el proceso de arranque presionando la tecla ESC para ingresar al modo ROMMON:

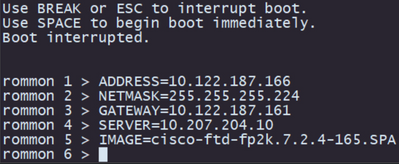

Paso 3. Llene los parámetros de red y almacenamiento remoto con sus configuraciones para prepararse para la descarga de TFTP:

I. Los parámetros que deben rellenarse son:

A. ADDRESS=ip_address

B. NETMASK=máscara de red

C. GATEWAY=gateway_ip

D. SERVER=remote_storage_server

E. IMAGE=ruta_al_archivo

Precaución: el modo ROMMON admite el protocolo TFTP y USB, FTP, SCP y SFTP no son compatibles en el proceso de arranque inicial.

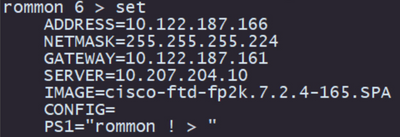

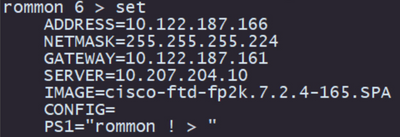

Paso 4. Escriba set para confirmar las configuraciones proporcionadas:

Nota: Valide que la información proporcionada es correcta y, si observa un error, ajuste el parámetro y el tipo establecido de nuevo.

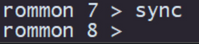

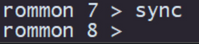

Paso 5. Escriba sync para aplicar las configuraciones de red y almacenamiento remoto:

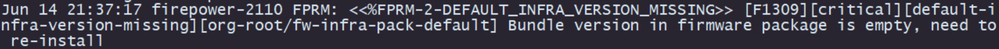

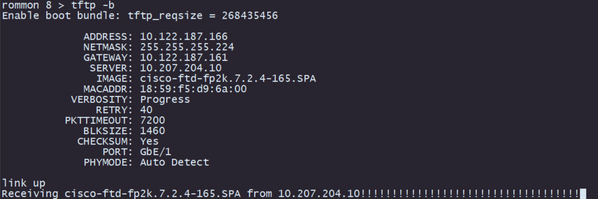

Paso 6. Inicie el proceso de arranque con el comando tftp -b:

Nota: Si la descarga de la imagen de inicio se realiza correctamente, verá varios signos de exclamación (!) que confirman la descarga; de lo contrario, revise que las configuraciones sean adecuadas o valide si el dispositivo puede alcanzar el servidor de almacenamiento remoto.

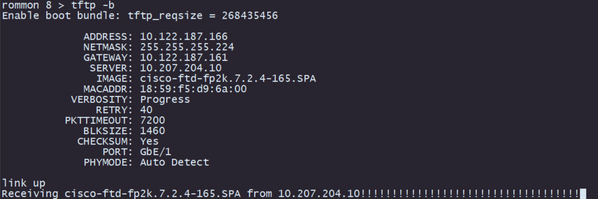

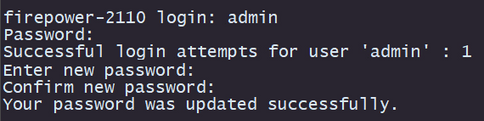

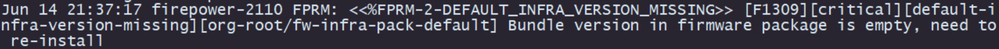

Paso 7. Una vez que el sistema se active, inicie sesión en el dispositivo con las credenciales predeterminadas (admin/Admin123) y cambie la contraseña del dispositivo:

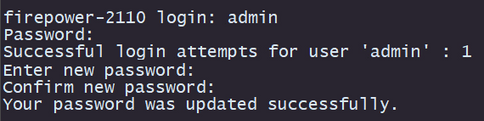

Nota: Este error puede mostrarse mientras se realiza la configuración inicial; sin embargo, se borrará después de instalar el software de Threat Defence como se describe en los pasos posteriores.

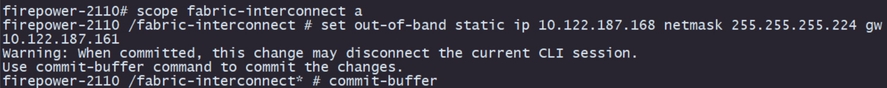

Paso 8. Configure la IP de la interfaz de administración:

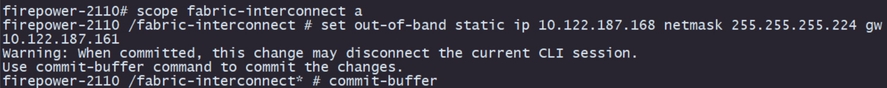

I. Pase al ámbito del fabric con el comando scope fabric-interconnect a

II. Establezca la configuración IP de administración con el comando set out-of-band static ip ip netmask netmask gw gateway

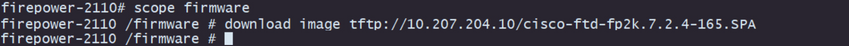

Paso 9. Descargue el paquete de instalación de Threat Defence:

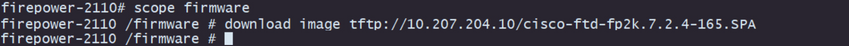

I. Pase al ámbito del firmware con el comando scope firmware

II. Descargue el paquete de instalación:

A. Si está utilizando un USB, puede utilizar el comando download image usbA:package_name

B. Si está utilizando un servidor de almacenamiento remoto compatible, puede utilizar el comando download image tftp/ftp/scp/sftp://path_to_your_package

Nota: Al utilizar servidores de almacenamiento remoto, es necesario utilizar rutas de acceso absolutas en la sintaxis del comando, como se muestra en el ejemplo.

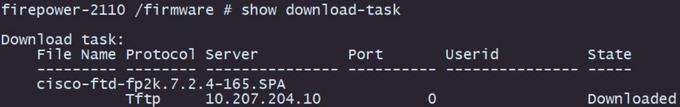

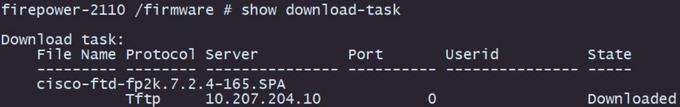

Paso 10. Valide el progreso de la descarga con el comando show download-task:

Nota: Una vez que el estado de descarga pasa a Descargado, puede continuar con el siguiente paso.

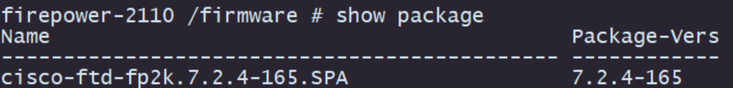

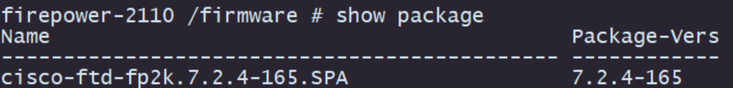

Paso 11. Revise que el paquete ya está en la lista de firmware con el comando show package:

Nota: copie la versión del paquete tal y como se va a utilizar en la instalación del software Threat Defence.

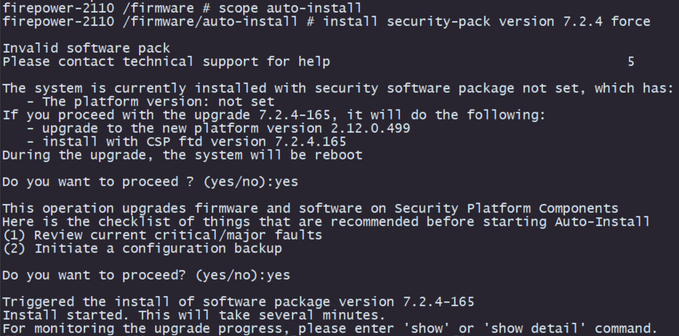

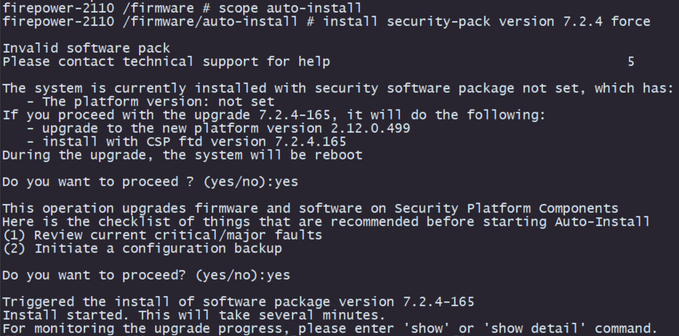

Paso 12. Instale el software Threat Defence para finalizar la recreación de imágenes:

I. Pase al ámbito de instalación con el comando scope auto-install.

II. Continúe con la instalación del software Threat Defence con el comando install security-pack version version force

III. Dos mensajes de confirmación van a aparecer en la consola, confirme ambos escribiendo sí.

Precaución: el proceso de recreación de imágenes tarda hasta 45 minutos. Tenga en cuenta que el firewall se reiniciará durante la instalación.

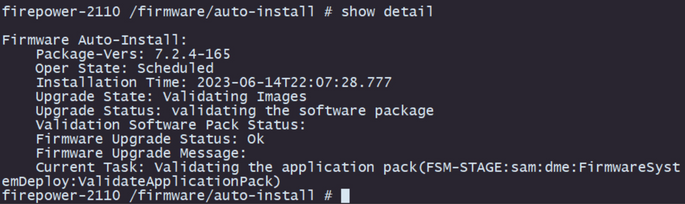

Validación

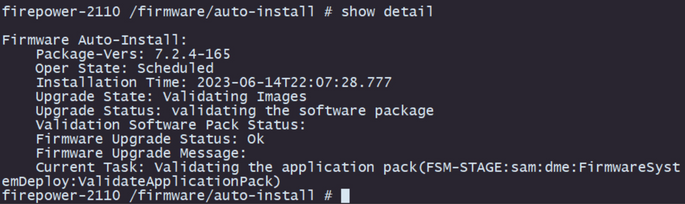

Valide el proceso de actualización con el comando show detail:

Comentarios

Comentarios