Konfiguration der Zugriffsregeln auf RV320- und RV325-VPN-Routern

Ziel

Zugriffskontrolllisten (Access Control Lists, ACLs) sind Listen, die das Senden von Datenverkehr an und von bestimmten Benutzern blockieren oder zulassen. Zugriffsregeln können so konfiguriert werden, dass sie jederzeit gültig sind oder auf einem definierten Zeitplan basieren. Eine Zugriffsregel wird auf der Grundlage verschiedener Kriterien konfiguriert, um den Zugriff auf das Netzwerk zuzulassen oder zu verweigern. Die Zugriffsregel wird basierend auf dem Zeitpunkt geplant, zu dem die Zugriffsregeln auf den Router angewendet werden müssen. Dieser Artikel beschreibt und beschreibt den Assistenten für die Einrichtung von Zugriffsregeln, der verwendet wird, um zu bestimmen, ob der Datenverkehr über die Firewall des Routers in das Netzwerk gelangen darf oder nicht, um die Sicherheit im Netzwerk zu gewährleisten.

Anwendbare Geräte | Firmware-Version

- RV320 Dual-WAN VPN-Router | V 1.1.0.09 (aktueller Download)

- RV325 Dual-WAN-VPN-Router mit Gigabit | V 1.1.0.09 (aktueller Download)

Zugriffsregelkonfiguration

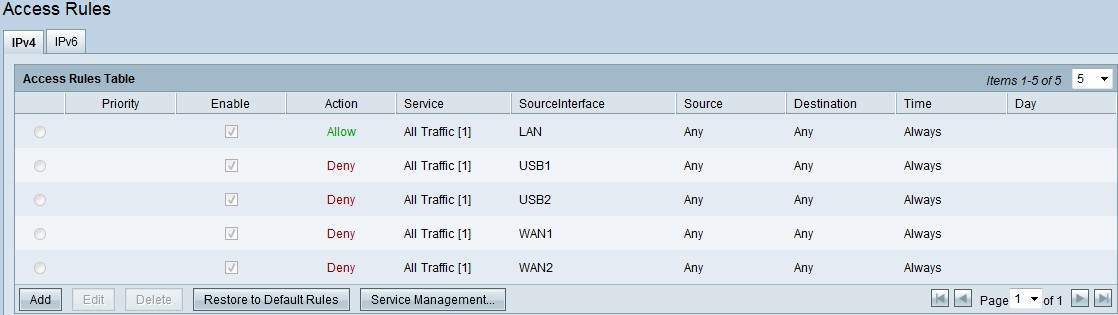

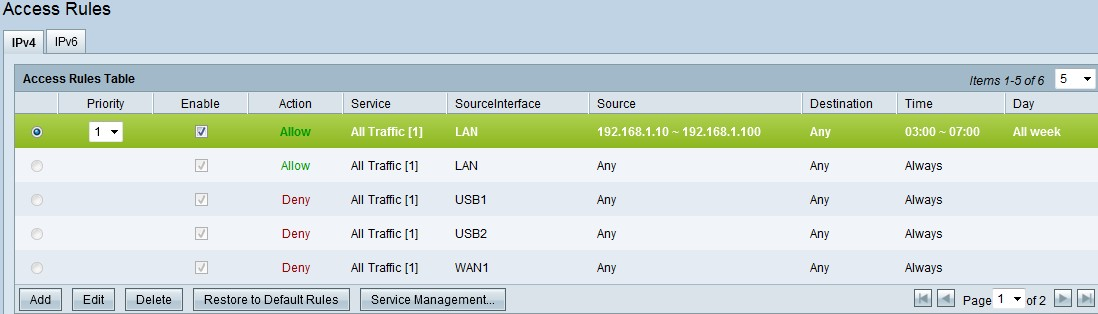

Schritt 1: Melden Sie sich beim Webkonfigurationsprogramm an, und wählen Sie Firewall > Access Rules (Firewall > Zugriffsregeln). Die Seite Zugriffsregeln wird geöffnet:

Die Tabelle mit Zugriffsregeln enthält die folgenden Informationen:

- Priority (Priorität) - Zeigt die Priorität der Zugriffsregel an

- Enable (Aktivieren) - Zeigt an, ob die Zugriffsregel aktiviert oder deaktiviert ist.

- Aktion - Zeigt an, dass die Zugriffsregel zugelassen oder verweigert ist.

- Service - Zeigt den Typ des Service an.

- SourceInterface - Zeigt an, auf welche Schnittstelle die Zugriffsregel angewendet wird.

- Quelle - Zeigt die IP-Adresse des Quellgeräts an

- Ziel - Zeigt die IP-Adresse des Zielgeräts an.

- Zeit - Zeigt an, wann die Zugriffsregel angewendet werden soll.

- Tag - Zeigt während einer Woche an, in der die Zugriffsregel angewendet wird

Service-Management

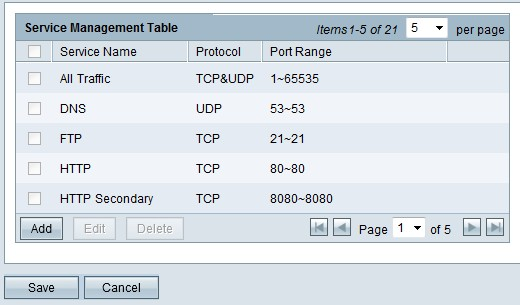

Schritt 1: Klicken Sie auf Service Management, um einen neuen Service hinzuzufügen. Die Seite Service Management Table (Service-Management-Tabelle) wird geöffnet:

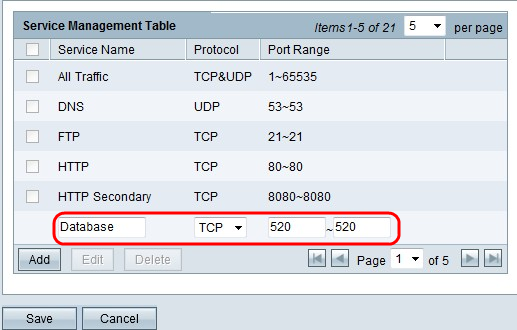

Schritt 2: Klicken Sie auf Hinzufügen, um einen neuen Service hinzuzufügen.

Schritt 3: Konfigurieren Sie die folgenden Felder.

- Servicename - Geben Sie je nach Anforderung einen Namen für den Service an.

- Protokoll - Wählen Sie ein TCP- oder UDP-Protokoll für Ihren Dienst aus.

- Port Range (Port-Bereich) - Geben Sie den Port-Nummernbereich entsprechend Ihrer Anforderungen ein, und die Port-Nummer muss im Bereich (1-65536) liegen.

Schritt 4: Klicken Sie auf Speichern, um die Änderungen zu speichern.

Zugriffsregelkonfiguration auf IPv4

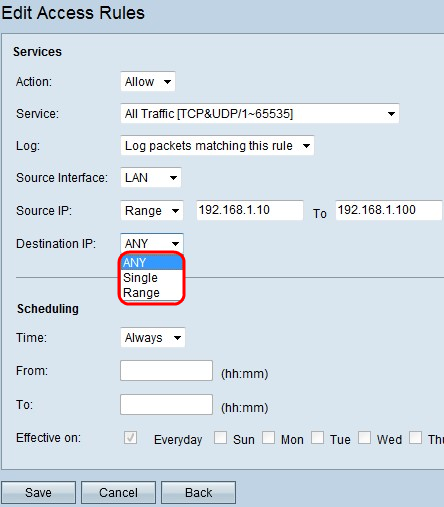

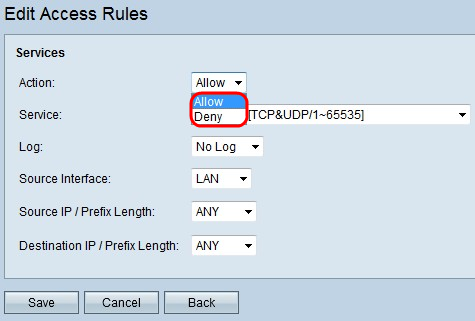

Schritt 1: Klicken Sie auf Hinzufügen, um eine neue Zugriffsregel zu konfigurieren. Das Fenster Zugriffsregeln bearbeiten wird angezeigt.

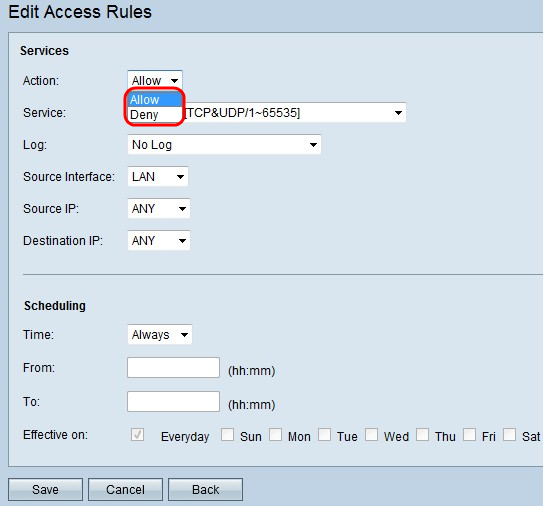

Schritt 2: Wählen Sie in der Dropdown-Liste Aktion die entsprechende Option aus, um den Datenverkehr für die zu erstellende Regel zuzulassen oder zu beschränken. Zugriffsregeln beschränken den Zugriff auf das Netzwerk auf der Grundlage verschiedener Werte.

- Zulassen: Lässt den gesamten Datenverkehr zu.

- Verweigern - Schränkt den gesamten Datenverkehr ein.

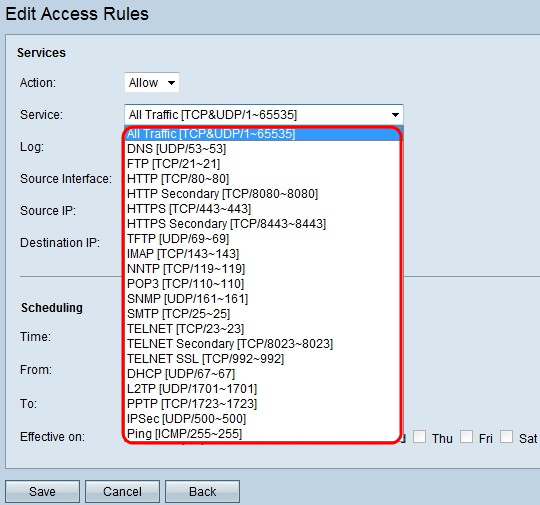

Schritt 3: Wählen Sie den gewünschten Service aus der Dropdown-Liste Service aus, der gefiltert werden soll.

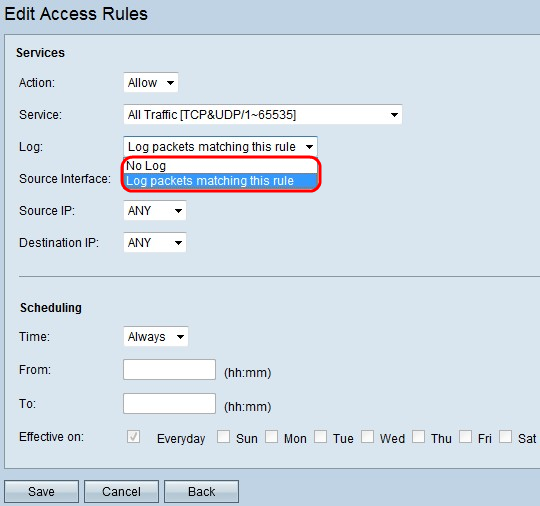

Schritt 4: Wählen Sie in der Dropdown-Liste Protokoll die entsprechende Option aus. Die Protokolloption bestimmt, ob das Gerät ein Protokoll des Datenverkehrs speichert, das den festgelegten Zugriffsregeln entspricht.

- Protokollieren von Paketen, die dieser Zugriffsregel entsprechen - Der Router speichert ein Protokoll, das den ausgewählten Service verfolgt.

- Not Log (Nicht protokollieren): Der Router speichert keine Protokolle für die Zugriffsregel.

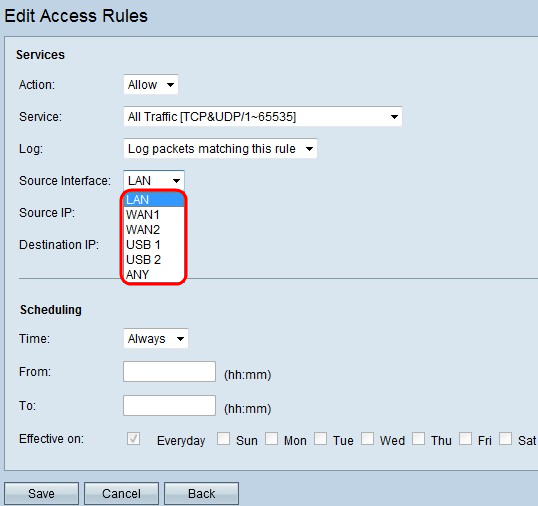

Schritt 5: Wählen Sie in der Dropdown-Liste Interface (Schnittstelle) die entsprechende Quellschnittstelle aus. An dieser Schnittstelle wird die Zugriffsregel erzwungen.

- LAN - Die Zugriffsregel betrifft nur den LAN-Datenverkehr.

- WAN 1: Die Zugriffsregel betrifft nur den WAN 1-Datenverkehr.

- WAN 2 - Die Zugriffsregel betrifft nur den WAN-2-Datenverkehr.

- Any (Beliebig): Die Zugriffsregel betrifft den gesamten Datenverkehr an einer der Schnittstellen des Geräts.

Schritt 6: Wählen Sie in der Dropdown-Liste Source IP (Quelle-IP) den entsprechenden IP-Quelltyp aus, auf den die Zugriffsregel angewendet wird.

- Any (Beliebig): Jede IP-Adresse des Netzwerks des Geräts hat die Regel auf sie angewendet.

- Single (Einzel): Nur eine einzige angegebene IP-Adresse im Netzwerk des Geräts hat die Regel auf sie angewendet. Geben Sie die gewünschte IP-Adresse in das angrenzende Feld ein.

- Bereich - Nur ein bestimmter Bereich von IP-Adressen im Netzwerk des Geräts wird mit der Regel verknüpft. Wenn Sie Range (Bereich) auswählen, müssen Sie die erste und die letzte IP-Adresse für den Bereich in den angrenzenden Feldern eingeben.

Schritt 7: Wählen Sie aus der Dropdown-Liste den geeigneten Ziel-IP-Typ aus, auf den die Zugriffsregel angewendet wird.

- Any (Beliebig): Bei jeder Ziel-IP-Adresse wird die Regel auf sie angewendet.

- Single (Einzel): Nur eine einzige angegebene IP-Adresse hat die Regel auf sie angewendet. Geben Sie die gewünschte IP-Adresse in das angrenzende Feld ein.

- Bereich - Nur ein bestimmter Bereich von IP-Adressen außerhalb des Netzwerks des Geräts wird mit der Regel verknüpft. Wenn Sie Range (Bereich) auswählen, müssen Sie die erste und die letzte IP-Adresse für den Bereich in den angrenzenden Feldern eingeben.

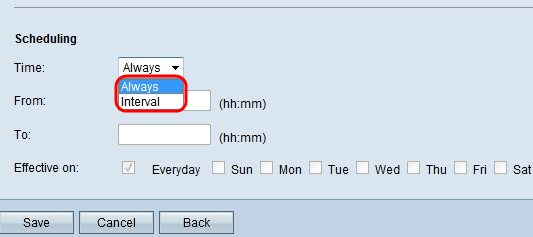

Zeitschoner: Standardmäßig ist die Zeit auf Always eingestellt. Wenn Sie die Zugriffsregel auf einen bestimmten Zeitpunkt oder Tag anwenden möchten, befolgen Sie Schritt 8 bis Schritt 11. Falls nicht, fahren Sie mit Schritt 12 fort.

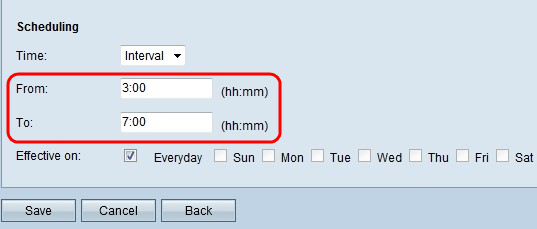

Schritt 8: Wählen Sie Interval aus der Dropdown-Liste aus, Zugriffsregeln sind für bestimmte Zeiten aktiv. Sie müssen das Zeitintervall eingeben, damit die Zugriffsregel erzwungen werden kann.

Schritt 9: Geben Sie den Zeitpunkt ein, zu dem die Zugriffsliste im Feld Von angewendet werden soll. Das Zeitformat ist hh:mm.

Schritt 10: Geben Sie den Zeitpunkt ein, zu dem die Zugriffsliste im Feld "An" nicht mehr angewendet werden soll. Das Zeitformat ist hh:mm.

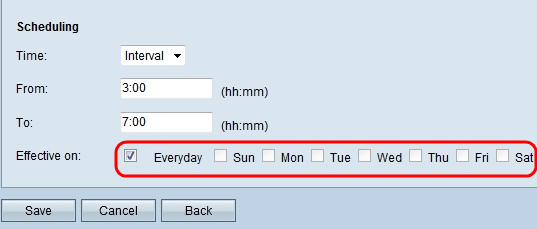

Schritt 11: Aktivieren Sie das Kontrollkästchen der bestimmten Tage, an denen die Zugriffsliste angewendet werden soll.

Schritt 12: Klicken Sie auf Speichern, um die Änderungen zu speichern.

Schritt 13: (Optional) Wenn Sie die Standardregeln wiederherstellen möchten, klicken Sie auf Wiederherstellen auf Standardregeln. Alle von Ihnen konfigurierten Zugriffsregeln gehen verloren.

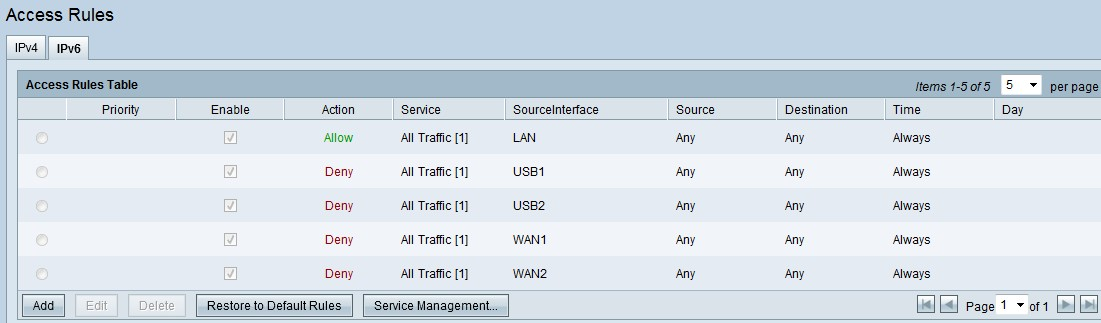

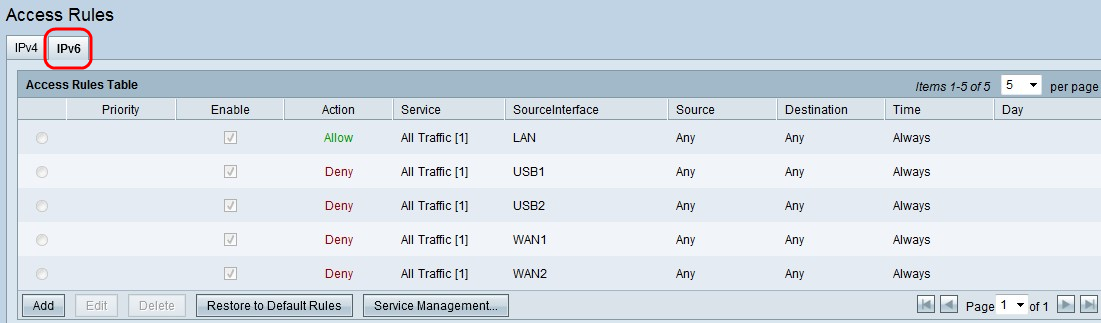

Zugriffsregelkonfiguration auf IPv6

Schritt 1: Klicken Sie auf die Registerkarte IPv6, um IPv6-Zugriffsregeln zu konfigurieren.

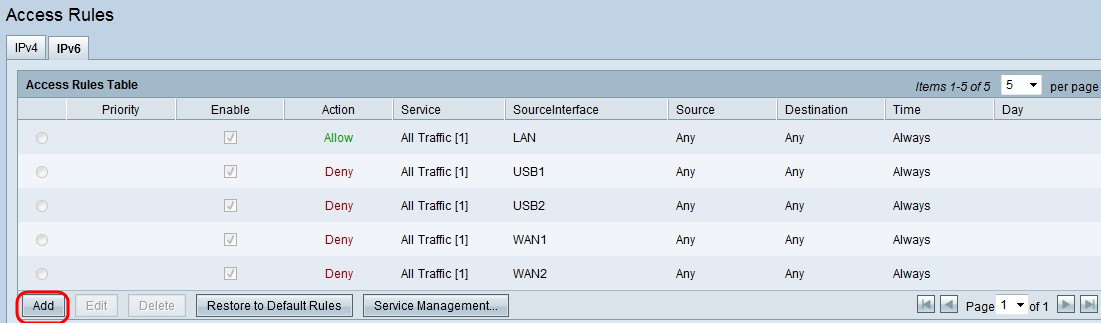

Schritt 2: Klicken Sie auf Hinzufügen, um eine neue IPv6-Zugriffsregel hinzuzufügen. Das Fenster Zugriffsregeln bearbeiten wird angezeigt.

Schritt 3: Wählen Sie in der Dropdown-Liste Aktion die entsprechende Option aus, um die einzurichtende Regel zuzulassen oder einzuschränken. Zugriffsregeln beschränken den Zugriff auf das Netzwerk, indem sie den Datenverkehr bestimmter Services oder Geräte zulassen oder verweigern.

- Zulassen: Lässt den gesamten Datenverkehr zu.

- Verweigern - Schränkt den gesamten Datenverkehr ein.

Schritt 4: Wählen Sie den gewünschten Service aus der Dropdown-Liste Service aus, der gefiltert werden soll.

Hinweis: Um den gesamten Datenverkehr zuzulassen, wählen Sie in der Dropdown-Liste "Service" die Option All Traffic [TCP&UDP/1~65535] aus. Die Liste enthält alle Arten von Diensten, die Sie filtern möchten.

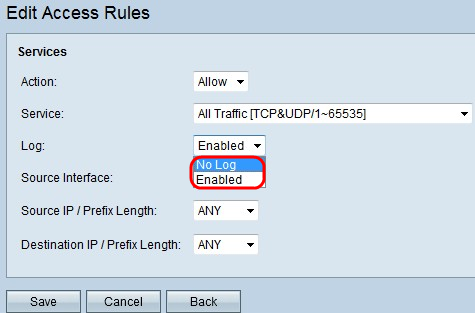

Schritt 5: Wählen Sie in der Dropdown-Liste Protokoll die entsprechende Option aus. Die Protokolloption legt fest, ob das Gerät ein Protokoll des Datenverkehrs speichert, das den festgelegten Zugriffsregeln entspricht.

- Enabled (Aktiviert): Ermöglicht dem Router, die Protokollierung für den ausgewählten Service beizubehalten.

- Not Log (Nicht protokollieren): Deaktiviert den Router, um die Protokollierung beizubehalten.

Schritt 6: Klicken Sie auf die Dropdown-Liste Interface (Schnittstelle), und wählen Sie die entsprechende Quellschnittstelle aus. An dieser Schnittstelle wird die Zugriffsregel erzwungen.

- LAN - Die Zugriffsregel betrifft nur den LAN-Datenverkehr.

- WAN 1: Die Zugriffsregel betrifft nur den WAN 1-Datenverkehr.

- WAN 2 - Die Zugriffsregel betrifft nur den WAN-2-Datenverkehr.

- Any (Beliebig): Die Zugriffsregel betrifft den gesamten Datenverkehr an einer der Schnittstellen des Geräts.

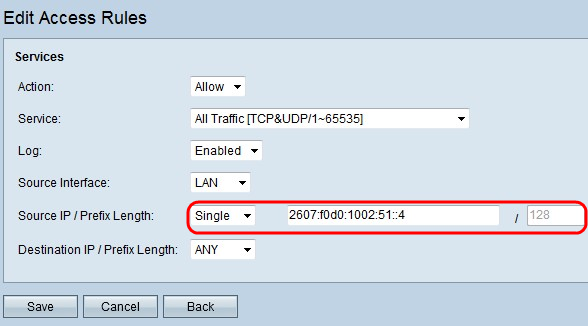

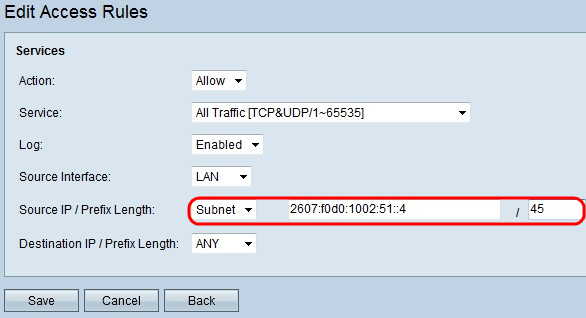

Schritt 7: Wählen Sie in der Dropdown-Liste Source IP/Prefix Length den entsprechenden IP-Quelltyp aus, auf den die Zugriffsregel angewendet wird.

- BELIEBIGE - Für alle Pakete, die von einem Netzwerk des Geräts empfangen werden, wird die Regel auf sie angewendet.

- Single (Einzel): Nur eine einzige angegebene IP-Adresse im Netzwerk des Geräts hat die Regel auf sie angewendet. Geben Sie die gewünschte IPv6-Adresse in das angrenzende Feld ein.

- Subnetz - Nur die IP-Adressen eines Subnetzes haben die Regel darauf angewendet. Geben Sie die IPv6-Netzwerkadresse und die Präfixlänge des gewünschten Subnetzes in den angrenzenden Feldern ein.

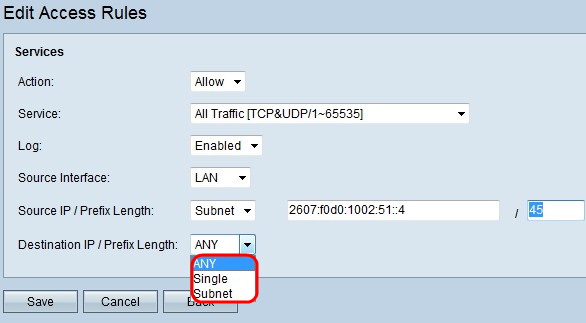

Schritt 8: Wählen Sie in der Dropdown-Liste Destination IP/Prefix Length den geeigneten Ziel-IP-Typ aus, auf den die Zugriffsregel angewendet wird.

- Any (Beliebig): Bei jeder Ziel-IP-Adresse wird die Regel auf sie angewendet.

- Single (Einzel): Nur eine einzige angegebene IP-Adresse im Netzwerk des Geräts hat die Regel auf sie angewendet. Geben Sie die gewünschte IPv6-Adresse ein.

- Subnetz - Nur die IP-Adressen eines Subnetzes haben die Regel darauf angewendet. Geben Sie die IPv6-Netzwerkadresse und die Präfixlänge des gewünschten Subnetzes in den angrenzenden Feldern ein.

Schritt 9: Klicken Sie auf Speichern, damit die Änderungen wirksam werden.

Feedback

Feedback