Einleitung

In diesem Dokument wird beschrieben, wie Sie ein selbstsigniertes Webzertifikat generieren und installieren, wenn das vorhandene Zertifikat auf einem standortbasierten vManager abgelaufen ist.

Hintergrundinformationen

Cisco signiert für solche Bereitstellungen keine Webzertifikate. Die Kunden müssen diese von ihrer eigenen Zertifizierungsstelle (Certificate Authority, CA) oder einer Zertifizierungsstelle eines Drittanbieters unterzeichnen.

Problem

Das vManage-Webzertifikat läuft ab oder ist bereits abgelaufen. Der Zugriff auf die grafische Benutzeroberfläche (GUI) kann unterbrochen werden, oder in der GUI wird ein permanenter Alarm wegen abgelaufenem Zertifikat angezeigt.

Lösung

Wenn Ihnen der Sicherheitsaspekt der Verwendung selbstsignierter Zertifikate nicht wichtig ist und Sie lediglich Warnmeldungen und mögliche Probleme mit dem Zugriff auf die vManage-Benutzeroberfläche aufgrund abgelaufener Zertifikate vermeiden möchten, können Sie diese Lösung mit selbstsigniertem Webzertifikat auf einem vManage verwenden.

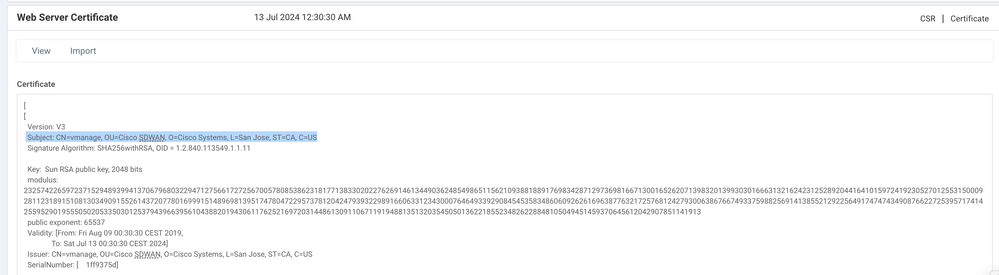

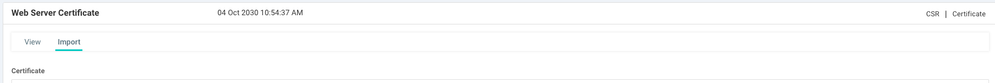

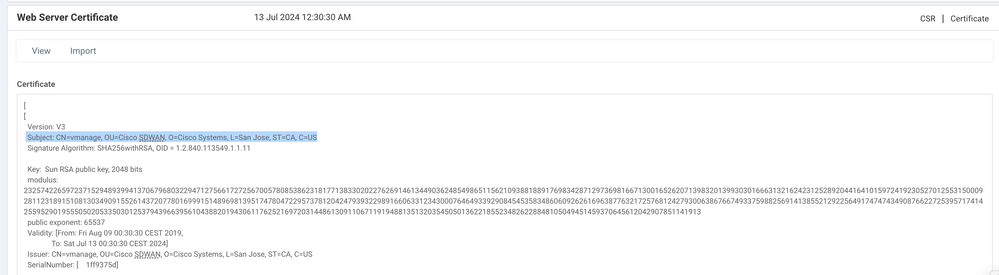

1. Navigieren Sie in der vManage-GUI zu Administration > Settings > Web Server Certificate > Certificate, und speichern Sie diese Informationen dann irgendwo zum Zertifikatantragsteller, z. B. Subject: CN=vmanage, OU=Cisco SDWAN, O=Cisco Systems, L=San Jose, ST=CA, C=US.

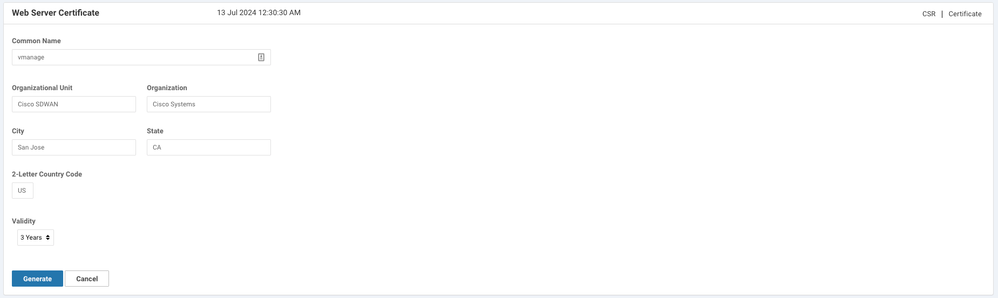

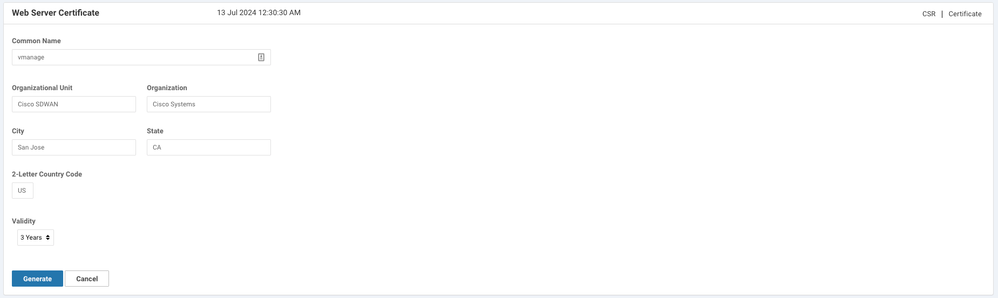

2. Navigieren Sie in der grafischen Benutzeroberfläche von vManage zu Administration >Einstellungen > Webserverzertifikat > CSR und wählen Generieren, um eine neue Zertifikatsanforderung (Certificate Signing Request, CSR) zu generieren. Stellen Sie sicher, dass Sie die Werte aus dem Betreff eingeben, die Sie im vorherigen Schritt erfasst haben.

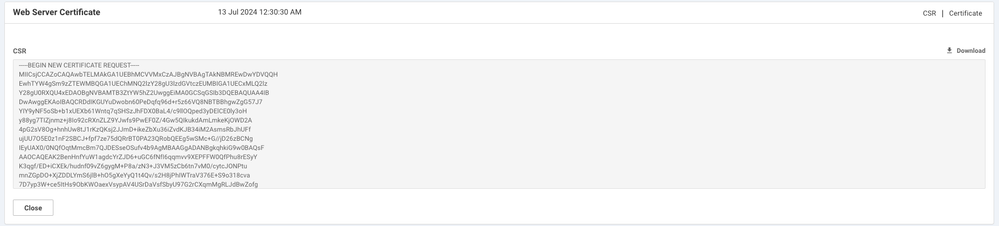

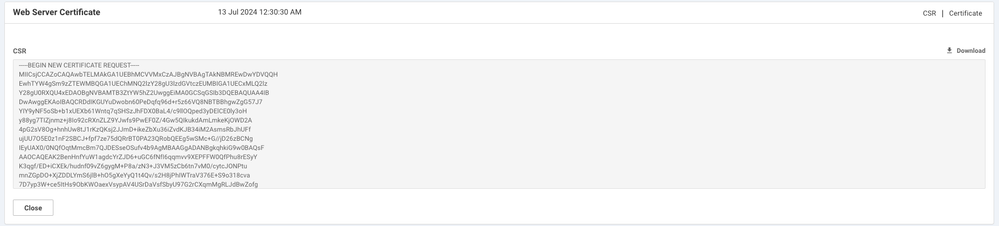

3. Kopieren Sie den neu erstellten CSR in den Kopierpuffer, wie im Bild dargestellt.

4. Geben Sie dann eine vshell ein und fügen Sie mithilfe des echo-Befehls Pufferinhalte mit CSR in die Datei auf dem vManage ein.

vmanage#

vmanage# vshell

vmanage:~$ mkdir web

vmanage:~$ cd web

vmanage:~/web$ echo "-----BEGIN NEW CERTIFICATE REQUEST-----

> MIICsjCCAZoCAQAwbTELMAkGA1UEBhMCVVMxCzAJBgNVBAgTAkNBMREwDwYDVQQH

> EwhTYW4gSm9zZTEWMBQGA1UEChMNQ2lzY28gU3lzdGVtczEUMBIGA1UECxMLQ2lz

> Y28gU0RXQU4xEDAOBgNVBAMTB3ZtYW5hZ2UwggEiMA0GCSqGSIb3DQEBAQUAA4IB

> DwAwggEKAoIBAQCRDdIKGUYuDwobn60PeDqfq96d+r5z66VQ8NBTBBhgwZgG57J7

> YIY9yNF5oSb+b1xUEXb61Wntq7qSHSzJhFDX0BaL4/c9llOQped3yDElCE0ly3oH

> y88yg7TIZjnmz+j8Io92cRXnZLZ9YJwfs9PwEF0Z/4Gw5QIkukdAmLmkeKjOWD2A

> 4pG2sV8Og+hnhUw8tJ1rKzQKsj2JJmD+ikeZbXu36iZvdKJB34iM2AsmsRbJhUFf

> ujUU7O5E0z1nF2SBCJ+fpf7ze75dQRrBT0PA23QRobQEEg5wSMc+G//jD26zBCNg

> IEyUAX0/0NQfOqtMmcBm7QJDESseOSufv4b9AgMBAAGgADANBgkqhkiG9w0BAQsF

> AAOCAQEAK2BenHnfYuW1agdcYrZJD6+uGC6fNfI6qqmvv9XEPFFW0QfPhu8rESyY

> K3qgf/ED+iCXEk/hudnf09vZ6gygM+P8a/zN3+J3VM5zCb6tn7vM0/cytcJONPtu

> mnZGpDO+XjZDDLYmS6jlB+hO5gXeYyQ1t4Qv/s2H8jPhIWTraV376E+S9o318cva

> 7D7yp3W+ce5ItHs9ObKWOaexVsypAV4USrDaVsfSbyU97G2rCXqmMgRLJdBwZofg

> 04qsgrC8qG28aue1Q88XPa/HQtp0WB/Pxg7oe91s59Je/ETsMkR3vt7aglemyXAJ

> nal67+T/QWgLSJB2pQuPHo51MbA55w==

> -----END NEW CERTIFICATE REQUEST-----" > web_cert.csr

5. Stellen Sie mithilfe des cat-Befehls sicher, dass der CSR korrekt gespeichert wird.

vmanage:~/web$ cat web_cert.csr

-----BEGIN NEW CERTIFICATE REQUEST-----

MIICsjCCAZoCAQAwbTELMAkGA1UEBhMCVVMxCzAJBgNVBAgTAkNBMREwDwYDVQQH

EwhTYW4gSm9zZTEWMBQGA1UEChMNQ2lzY28gU3lzdGVtczEUMBIGA1UECxMLQ2lz

Y28gU0RXQU4xEDAOBgNVBAMTB3ZtYW5hZ2UwggEiMA0GCSqGSIb3DQEBAQUAA4IB

DwAwggEKAoIBAQCRDdIKGUYuDwobn60PeDqfq96d+r5z66VQ8NBTBBhgwZgG57J7

YIY9yNF5oSb+b1xUEXb61Wntq7qSHSzJhFDX0BaL4/c9llOQped3yDElCE0ly3oH

y88yg7TIZjnmz+j8Io92cRXnZLZ9YJwfs9PwEF0Z/4Gw5QIkukdAmLmkeKjOWD2A

4pG2sV8Og+hnhUw8tJ1rKzQKsj2JJmD+ikeZbXu36iZvdKJB34iM2AsmsRbJhUFf

ujUU7O5E0z1nF2SBCJ+fpf7ze75dQRrBT0PA23QRobQEEg5wSMc+G//jD26zBCNg

IEyUAX0/0NQfOqtMmcBm7QJDESseOSufv4b9AgMBAAGgADANBgkqhkiG9w0BAQsF

AAOCAQEAK2BenHnfYuW1agdcYrZJD6+uGC6fNfI6qqmvv9XEPFFW0QfPhu8rESyY

K3qgf/ED+iCXEk/hudnf09vZ6gygM+P8a/zN3+J3VM5zCb6tn7vM0/cytcJONPtu

mnZGpDO+XjZDDLYmS6jlB+hO5gXeYyQ1t4Qv/s2H8jPhIWTraV376E+S9o318cva

7D7yp3W+ce5ItHs9ObKWOaexVsypAV4USrDaVsfSbyU97G2rCXqmMgRLJdBwZofg

04qsgrC8qG28aue1Q88XPa/HQtp0WB/Pxg7oe91s59Je/ETsMkR3vt7aglemyXAJ

nal67+T/QWgLSJB2pQuPHo51MbA55w==

-----END NEW CERTIFICATE REQUEST-----

vmanage:~/web$

6. Generieren Sie mithilfe von openssl einen Schlüssel für das Stammzertifikat mit dem Namen rootca.key.

vmanage:~/web$ openssl genrsa -out rootca.key 2048

Generating RSA private key, 2048 bit long modulus

..

..........

e is 65537 (0x10001)

vmanage:~/web$ ls

rootca.key web_cert.csr

vmanage:~/web$

7. Generieren Sie das Zertifikat der Stammzertifizierungsstelle mit dem Namen rootca.pem, und signieren Sie es mit rootca.key, das im vorherigen Schritt generiert wurde.

vmanage:~/web$ openssl req -x509 -new -nodes -key rootca.key -sha256 -days 4000 -out rootca.pem

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]:US

State or Province Name (full name) [Some-State]:CA

Locality Name (eg, city) []:San Jose

Organization Name (eg, company) [Internet Widgits Pty Ltd]:Cisco Systems

Organizational Unit Name (eg, section) []:Cisco SDWAN

Common Name (e.g. server FQDN or YOUR name) []:vmanage

Email Address []:

vmanage:~/web$ ls

rootca.key rootca.pem web_cert.csr

vmanage:~/web$

8. Signieren Sie Ihren CSR mit dem Zertifikat und Schlüssel der Stammzertifizierungsstelle.

vmanage:~/web$ openssl x509 -req -in web_cert.csr -CA rootca.pem -CAkey rootca.key -CAcreateserial -out web_cert.crt -days 4000 -sha256

Signature ok

subject=/C=US/ST=CA/L=San Jose/O=Cisco Systems/OU=Cisco SDWAN/CN=vmanage

Getting CA Private Key

vmanage:~/web$ ls

rootca.key rootca.pem rootca.srl web_cert.crt web_cert.csr

vmanage:~/web$

9. Kopieren Sie ein neues signiertes Zertifikat in den Kopierpuffer. Sie können cat verwenden, um das signierte Zertifikat anzuzeigen.

vmanage:~/web$ cat web_cert.crt

-----BEGIN CERTIFICATE-----

MIIDVjCCAj4CCQDXH8GlDhvL4DANBgkqhkiG9w0BAQsFADBtMQswCQYDVQQGEwJV

UzELMAkGA1UECAwCQ0ExETAPBgNVBAcMCFNhbiBKb3NlMRYwFAYDVQQKDA1DaXNj

byBTeXN0ZW1zMRQwEgYDVQQLDAtDaXNjbyBTRFdBTjEQMA4GA1UEAwwHdm1hbmFn

ZTAeFw0xOTEwMjIwODU0MzdaFw0zMDEwMDQwODU0MzdaMG0xCzAJBgNVBAYTAlVT

MQswCQYDVQQIEwJDQTERMA8GA1UEBxMIU2FuIEpvc2UxFjAUBgNVBAoTDUNpc2Nv

IFN5c3RlbXMxFDASBgNVBAsTC0Npc2NvIFNEV0FOMRAwDgYDVQQDEwd2bWFuYWdl

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAkQ3SChlGLg8KG5+tD3g6

n6venfq+c+ulUPDQUwQYYMGYBueye2CGPcjReaEm/m9cVBF2+tVp7au6kh0syYRQ

19AWi+P3PZZTkKXnd8gxJQhNJct6B8vPMoO0yGY55s/o/CKPdnEV52S2fWCcH7PT

8BBdGf+BsOUCJLpHQJi5pHiozlg9gOKRtrFfDoPoZ4VMPLSdays0CrI9iSZg/opH

mW17t+omb3SiQd+IjNgLJrEWyYVBX7o1FOzuRNM9ZxdkgQifn6X+83u+XUEawU9D

wNt0EaG0BBIOcEjHPhv/4w9uswQjYCBMlAF9P9DUHzqrTJnAZu0CQxErHjkrn7+G

/QIDAQABMA0GCSqGSIb3DQEBCwUAA4IBAQBZAIxV/GI/AP0aw54PA//+QMUs9t+b

i6lhATUuTdyQwOuQSSfGjhWypDsqm3oh86GXmgoxIF1D/UmcOXHKVeK/MZrhZ/P9

USAAnPGyqOha/TqQvPbSMKALHj9cGc9389io2AAeDQqneEcDqie5uOs0M0vBth3V

DXpq8mYgTjhqIUyab4txWZwXvQmZj+Hu2h2S4wj//us92KgE+XcljNeaky/GEZqZ

jWNoWDgWeJdsm8hx2QteHHbDTahuArVJf1p45eLIcJR1k0lRL8TTroWaST1bZCJz

20aYK4S0K0nTkpscuVIrXHkwNN6Ka4q9/rVxnLzAflJ4E9DXojpD3qNH

-----END CERTIFICATE-----

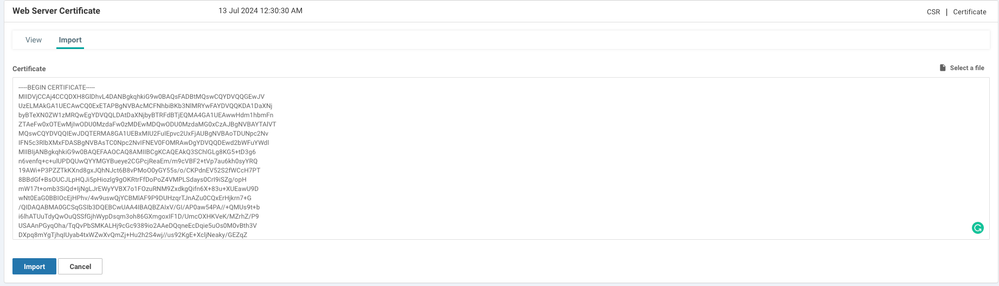

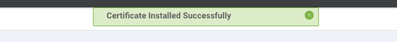

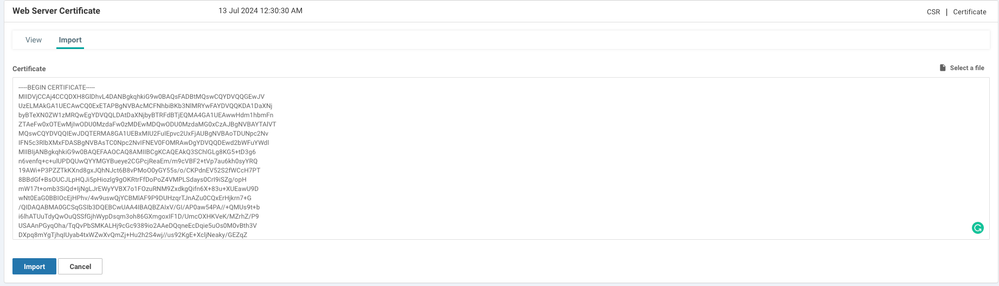

10. Importieren Sie das Zertifikat in vManage. Navigieren Sie dazu zu Administration > Settings > Web Server Certificate > Import, und fügen Sie den Inhalt des Copy-Paste-Puffers wie im Bild dargestellt ein.

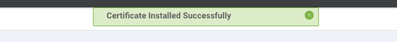

11. Wenn Sie alles richtig gemacht haben, zeigt vManage das erfolgreich installierte Zertifikat an, wie im Bild gezeigt.

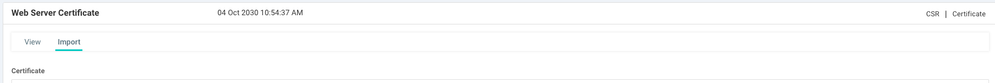

12. Überprüfen Sie abschließend das Ergebnis und stellen Sie sicher, dass das Gültigkeitsdatum des Zertifikats wie im Bild dargestellt erfolgreich aktualisiert wurde.

Zugehörige Informationen

Feedback

Feedback