Leitfaden zur Fehlerbehebung für synchrone digitale Hierarchie

Inhalt

Einführung

In diesem Dokument werden die Prinzipien zum Messen von Leistungsparametern in SDH-Netzwerken (Synchronous Digital Hierarchy) erläutert. Dieses Dokument enthält eine Beschreibung der grundlegenden Alarme, die mit SDH-Netzwerken verbunden sind, sowie der Signalprozesse, die an einem Add/Drop Multiplexer (ADM) beteiligt sind. Einige der wichtigsten ADM-Alarme, die an verschiedenen Stellen im SDH-Netzwerk generiert werden, werden veranschaulicht.

Nachdem Sie dieses Dokument gelesen haben, können Sie Folgendes angeben:

-

Die Beziehungsfehleranzeigen auf verschiedenen Ebenen des SDH-Netzwerks.

-

Die wichtigsten Leistungsparameter, die von SDH-Geräten verfügbar sind.

-

Die Auswirkungen auf den Datenverkehr auf bestimmte Fehlerquoten.

-

Die Bedeutung einiger der wichtigsten Alarme, die in SDH-Geräten generiert werden.

-

Einige der wichtigsten Alarme, die an bestimmten Punkten in einem SDH-Netzwerk generiert werden.

Leistungsüberwachung im SDH-Netzwerk

In diesem Abschnitt werden SDH-Pfade und -Auswahlen beschrieben.

SDH-Pfade und -Auswahlen

Abbildung 1 zeigt, wie Regenerator Section Overheads (RSOHs) an jedem Ende der RS terminieren und wie Multiplex Section Overhead (MSOHs) an jedem Ende der MS enden. Pfad-OHs (POHs) enden am Ende des Pfads und sind eine höhere Bestellung (HO) oder niedrigere Bestellung (LO).

Abbildung 2 zeigt die SOHs für das synchrone Transportmodul-1 (STM-1) und einen POH für VC-4:

Hinweis: Leere Bytes sind als Z gekennzeichnet und haben derzeit keine angegebene Funktion.

Die Tabellen in diesem Abschnitt beschreiben die verschiedenen Bytetypen.

RSOH-Byte

| Byte | Beschreibung |

|---|---|

| A1, A2 | Frame Alignment Word (FAW). Diese Bytes erzeugen ein festes Muster, das den Anfang jedes STM-1-Frames identifiziert. |

| C1 (J0) | C1 identifiziert den STM-1-Frame in einem STM-n-Signal (Synchronous Transport Module-n). Dies könnte bei zukünftigen Geräteversionen durch ein J0-Byte ersetzt werden, das das RS-Trace-Byte ist. |

| B1 | Bit Interleaved Parity-8 (BIP-8) Error Check Byte, um Fehler im kompletten STM-1-Signal am Ende einer RS zu überprüfen. |

| D1 bis D3 | Data Communications Channel (DCC) zur Überwachung und Steuerung von Funktionen zwischen Terminierungsgeräten mit Regeneration-Funktion. |

| E1 | E1 dient zur Bereitstellung eines Lautsprecherkanals. Es wird von einigen Anbietern nicht verwendet. |

| F1 | F1 stellt einen Datenkanal für verschiedene optionale Benutzer bereit. |

MSOH-Byte

| Byte | Beschreibung |

|---|---|

| B2 | Beim BIP-24 werden Bytes zur Fehlerprüfung eines STM-1-Signals (ohne RSOH) am Ende des MS geprüft. |

| K1 und K2 | Diese dienen zur Steuerung von MS Protection Switching-, Signaling Alarm Indication Signal (AIS)-, Far End Remote Failure (FERF)- und Automatic Protection Switching (APS)-Alarmen (sofern implementiert). |

| D4 bis D12 | DCC zur Überwachung und Steuerung von Funktionen zwischen MS-Terminierungsgeräten |

| S1 | Synchronization Status Message Byte (SSMB) zur Signalisierung der Qualität der aktuell funktionierenden Synchronisierungsquelle mit einem Downstream Network Element (NE). |

| M1 | M1 wird verwendet, um Fehlerinformationen an das Ausgangsende des MS zu signalisieren. |

| E2 | E2 dient zur Bereitstellung eines Lautsprecherkanals. Es wird von einigen Anbietern nicht verwendet. |

VC-4-Pfad-OH-Byte

| Byte | Beschreibung |

|---|---|

| J1 | VC-4-Pfadverfolgung kann zum Übertragen eines vom Bediener zugewiesenen Musters verwendet werden, um bestimmte VC-4s zu identifizieren. |

| B3 | Das BIP-8-Fehlerprüfungsbyte dient der durchgängigen Fehlerprüfung über einen VC-4-Pfad. |

| C2 | Er beschreibt den Inhalt und die Struktur der Nutzlast. |

| G1 | Es sendet Fehlerdaten und FERF-Alarme an das ursprüngliche Ende des VC-4-Pfads. |

| F2 | Benutzerkanal. |

| H4 | Mehrfachrahmen-ID. Eine Nebeneinheit (TU) wird auf vier aufeinander folgende Frames verteilt, die als Multiframe bezeichnet werden. Dieses Byte wird verwendet, um die korrekte Reihenfolge der Frames im Multiframe sicherzustellen. |

VC-12-Pfad-OH-Byte

| Byte | Beschreibung |

|---|---|

| J2 | LO-Pfadverfolgung. |

| N2 | Tandem-Verbindungsüberwachungsbyte. |

| K4 | Verbesserte Fernerkennung von Anzeige und APS. |

Der LO-Hauptpfad OH ist das V5-Byte.

Die Struktur ist wie folgt:

| Bit | Beschreibung |

|---|---|

| Bits 1 und 2 | Diese dienen der End-to-End-Erkennung von Fehlern im LO-Pfad. |

| Bit 3 | Remote Error Indicator (REI), früher ein FEBE-Alarm (Remote End Block Error Path). |

| Bit 4 | RFI-Alarm. |

| Bit 5 bis 7 | Signalbezeichnung (SL) Beschreibt die Payload-Zusammensetzung des VC-12. Beispiel: 000= ungenutzt 001= Geräte nicht spezifisch 010= asynchron 011= bit synchron 100= Byte synchron 111= Virtual Circuit (VC)-AIS |

| Bit 8 | Fernanzeige für Defekte, früher FERF-Alarm. |

Fehlerüberwachung im SDH-Netzwerk

Bisher wurden in diesem Dokument folgende Punkte erörtert:

-

Ein B1-Byte wird verwendet, um im RS auf Fehler zu prüfen.

-

Ein B2 Byte wird verwendet, um in der MS auf Fehler zu überprüfen.

-

Ein B3-Byte wird verwendet, um im VC-4-Pfad auf Fehler zu überprüfen.

-

Ein V5-Byte wird verwendet, um im VC-12-Pfad auf Fehler zu überprüfen.

Abbildung 3 stellt das gleiche Modul dar, das bereits erwähnt wurde, jedoch mit der Bezeichnung A bis F versehen wurde. Der STM-1 Multiplexer (MUX) ist so konfiguriert, dass er 63 x 2 Mbit/s multipliziert.

Stellen Sie mithilfe der Grundsätze und Informationen in den OHs sicher, dass Sie die Antworten auf diese Fragen kennen, bevor Sie mit diesem Dokument fortfahren:

Frage 1

Ein Fehler an einer Zusatzkarte im STM-1 MUX A führt zu Fehlern in einem einzelnen VC-12. Überprüfen Sie, wo die Fehler dem Netzwerkbetreiber angezeigt werden.

A B C E F

Frage 2

Ein Fehler beschädigt die VC-4. Diese Fehler werden normalerweise als B3-Fehler beschrieben. Überprüfen Sie, wo die Fehler dem Netzwerkbetreiber angezeigt werden.

A B C E F

Frage 3

Der STM-n MUX Line Terminating Equipment (LTE) at B zeigt B1-Fehler bei einer Nebeneingabe an. Der Fehler muss zwischen ___ und ___ liegen.

Frage 4

Überprüfen Sie alle anderen Stellen, an denen B1-Fehler angezeigt werden sollen.

A B C E F

Frage 5

Wie viele 2M-Signale werden betroffen sein? ___.

Frage 6

Der STM-n MUX bei E weist auf B2-Fehler im optischen Signal von B hin. Der Fehler muss zwischen ___ und ___ liegen.

Frage 7

Gibt es eine B2-Fehleranzeige bei F?

Frage 8

Gibt es bei F eine B3-Fehlermeldung?

Klicken Sie hier, um die richtigen Antworten auf die obigen Fragen anzuzeigen.

Leistungsparameter

Wir haben gesehen, wie die Bytes B1, B2, B3 und V5 verwendet werden können, um Fehler in bestimmten Abschnitten und Pfaden zu erkennen. Die Fehlerprüfungsmechanismen basieren auf der Erkennung von Grenzwertüberschreitungsfehlern. Dies funktioniert, indem B1-Fehler berücksichtigt werden, bei denen es sich um IP-Adresse 8 handelt.

Der STM-1-Frame besteht aus einer Reihe von 8-Bit-Byte. Das erste Bit jedes Bytes im gesamten Frame wird untersucht. Wenn die Gesamtanzahl der binären 1s ungerade ist, wird das erste Bit des B1-Bytes im nächsten Frame auf binäre 1 gesetzt, um die Gesamtanzahl der 1s gleichmäßig zu machen. Wenn die Gesamtanzahl der 1s bereits gerade ist, wird das erste Bit des B1-Bytes auf binäre 0 gesetzt. Dies wird als gleichmäßige Parität bezeichnet.

Das zweite Bit jedes Bytes im Frame wird untersucht. Das zweite Bit im B1 Byte im nächsten Frame wird so eingestellt, dass es gleichmäßige Parität erzeugt. Dieser Prozess wird für jede der acht möglichen Bitsequenzen wiederholt.

Paritätsverletzungen werden als Codeverletzungen (Code Violations, CVs) registriert. Der Prozess ist bei B2-Fehlern ähnlich. Der Mechanismus ist BIP-24, d. h. der STM-1-Frame abzüglich des RSOH, wird in 24-Bit-Einheiten aufgeteilt. Es gibt drei B2 Byte. Die Bits sind so eingestellt, dass sie gleichmäßige Parität wie zuvor erzeugen, aber über 24 mögliche Bit-Streams. B3 (BIP-8) kontrolliert nur VC-4 und V5 (BIP-2) nur VC-11/12. Lebensläufe können als Vorwärtszählung gemeldet oder zur Berechnung einer Reihe anderer Leistungsparameter verarbeitet werden. In der folgenden Tabelle sind die am häufigsten überwachten Parameter von SDH-Geräten aufgeführt.

| Abkürzung | Parameter | Beschreibung |

|---|---|---|

| VV | Codeverstöße | Anzahl der Paritätsverletzungen bei IP-N im vorherigen Frame. |

| EBER | Entsprechende Binärfehlerrate | Die äquivalente Rate, bei der der Kunde Fehler als Verhältnis erfährt. Beispiel: 1 in 10 e-3. |

| ES | Fehlerhafte Sekunden | Mindestens ein zweites Intervall, in dem mindestens ein Fehler aufgetreten ist. |

| SES | Schwerwiegend fehlerhafte Sekunde | Ein Intervall von einer Sekunde, in dem die EBER 1 von 10 EE-3 überschritten hat. |

| USA | Nicht verfügbare Sekunden | Die Anzahl der Sekunden, in denen das Signal alarmiert wird oder ein EBER von mehr als 1:10 EE-3 für 10 aufeinander folgende Sekunden auftritt. |

Die meisten SDH-Geräte können so eingestellt werden, dass sie Leistungsparameter melden. Bei Bedarf können sie so eingestellt werden, dass sie über einen voreingestellten Zeitraum von 24 Stunden, also 15 Minuten, gemeldet werden, wenn eine voreingestellte Schwelle überschritten wurde. Darüber hinaus können überschüssige Fehlerwarnungen ausgelöst werden, wenn die Rate eines bestimmten Unternehmens (B1, B2, B3 usw.) 1 in 10 e-3 überschreitet. Dies führt dazu, dass AISs den beschädigten Datenverkehr ersetzen. Ein Signal Degrade (SD)-Alarm kann ausgelöst werden, wenn die Fehlerrate einer bestimmten Einheit (B1, B2, B3 usw.) 1 von 10 e-6 überschreitet. Diese Rate kann das Umschalten von Schutzmaßnahmen auslösen, wenn das Gerät entsprechend konfiguriert wurde.

Performance-Management

Die Leistungsüberwachung bestimmter Objekte, z. B. B3-Fehler in einem bestimmten VC-4-Pfad oder V5-Fehler in einem Kundenkreis (VC-12-Pfad), kann ad hoc eingeleitet und die Ergebnisse bei Bedarf überprüft werden. Es wäre jedoch nicht praktikabel, diesen manuellen Prozess allgemein anzuwenden. Es wurde eine Performance Management Plattform entwickelt, um Leistungsparameter in einer Form zu erfassen und zu melden, die von entsprechenden Geschäftsbereichen verwendet werden kann. Beispielsweise können sie von Mitarbeitern des Network Operations Center (NOC) zur Identifizierung von Netzwerkproblemen oder von Marketingmitarbeitern zur Erstellung von Berichten für Großkunden verwendet werden.

Out-of-Service-Tests

VC-12 (V5)-Fehler nur auf Fehler überprüfen, zwischen denen der POH hinzugefügt wird, am Ende des Weges, wo er untersucht wird. Der Mechanismus überprüft nicht den gesamten Stromkreis von einer Kundenschnittstelle zur anderen. Es können Umstände auftreten, unter denen der Kunde darauf besteht, dass die Leitung fehlerhaft ist, wir haben jedoch keine Anhaltspunkte dafür. In dieser Situation wird der Stromkreis in der Regel außer Betrieb genommen und durchgängig getestet. Die Technik besteht darin, ein bekanntes Bitmuster von einem Ende der Schaltung zu senden und es am anderen Ende auf Fehler zu untersuchen.

Das am häufigsten verwendete Testsignal wird als Pseudozufall bezeichnet. Dies ist ein international vereinbartes Muster, das zufällige Bitmuster simuliert. Pseudo-zufällige Muster sind in verschiedenen Längen verfügbar, d. h. die Anzahl der Bits, die gesendet werden, bevor das Muster wiederholt wird. Die verwendete Musterlänge hängt von der Bitrate des Schaltkreises ab. Ein Tester am Empfangsende liest das eingehende Muster. Jedes inkorrekte Bit wird als Bitfehler registriert. Bitfehler können als direkte Fehleranzahl gemeldet oder zur Berechnung der in der obigen Tabelle genannten Parametertypen weiter verarbeitet werden.

SDH-Alarme

Grundlegende Alarme

Nun untersuchen wir einige grundlegende Alarme, die bei den meisten SDH-Geräten üblich sind. Um die Bedeutung dieser Alarme zu veranschaulichen, sollten wir die Abfolge der Operationen überprüfen, die ein NE ausführen muss, um ein bestimmtes 2-Mbit/s-Nebensignal aus einem STM-1-Signal auszuwählen. Der Vorgang ist in Abbildung 4 dargestellt.

Obwohl wir normalerweise den 2430-Byte-SDH-Frame in 270 Spalten und neun Zeilen anzeigen, werden serielle Daten von einer NE, die ein SDH-Signal empfängt, tatsächlich erkannt. Die seriellen Daten bestehen aus STM-1-Frames. Das grundlegendste Problem, das auftreten könnte, ist, dass es kein Signal an der physischen Schnittstelle gibt. Diese Bedingung löst einen LOS-Alarm (Loss of Signal) aus. Wenn das Signal vorhanden ist, besteht die erste Aufgabe des NE darin, zu ermitteln, wo sich die STM-1-Frames in den seriellen Daten befinden. Dies geschieht durch die Identifizierung des FAW, der in den ersten sechs Byte des RSOH enthalten ist. Wenn der FAW nicht identifiziert werden kann, wird ein LOF-Alarm (Loss of Frame) ausgelöst.

Der nächste Schritt besteht darin, den Standort der VC-4 relativ zur FAW zu ermitteln. Dies wird durch Lesen des Zeigers der Admin-Einheit (AU) ermöglicht, das J1-Byte im POH VC-4 zu lokalisieren. Wenn kein vernünftiger Zeiger gefunden werden kann, wird ein Loss of Pointer (LOP)-Alarm auf AU-Ebene ausgelöst. Dies wird in der Regel als AU-LOP bezeichnet, wurde jedoch als VC-4 LOP angesehen, was nicht genau richtig ist. Im nächsten Schritt suchen und lesen Sie den Zeiger der Nebeneinheit (TU) für die angegebene Einheit. Wenn kein vernünftiger Zeiger gefunden werden kann, wird ein LOP-Alarm auf TU-Ebene ausgelöst.

AIS- und FERF-Alarme

LOS-, LOF- und LOP-Alarme machen das gesamte Signal unbrauchbar. In diesem Fall wird das fehlende oder beschädigte Signal durch ein AIS ersetzt, das aus kontinuierlichen Binär-1s besteht. Dadurch werden AIS-Alarme auf allen Geräten ausgelöst, die den Fehler nachgeschaltet haben. Die NE, die den Fehler erkennt, sendet auch eine Meldung an das entfernte (sendende) Ende, dass ein Alarm ausgelöst wurde. Dadurch wird ein FERF-Alarm auf der entsprechenden Ebene des übertragenden NE ausgelöst. Ein Fehler auf MS-Ebene führt somit zu einer MS-FERF. Auf VC-4-Ebene wird ein VC-4 FERF oder, auf einigen Geräten, HO-FERFs hergestellt. Einige SDH-Elemente beziehen sich auf eine Remote-Alarmanzeige auf einigen Ebenen der Hierarchie.

Befindet sich der Fehler beispielsweise im LO, dem TU-12-Level, wird das eigentliche Signal (Kundendaten) an den betroffenen Nebenfluss durch AIS und FERFs (RAIs) ersetzt, die an das entsprechende entfernte Sendeelement gesendet werden. Dieser Vorgang ist in Abbildung 6 dargestellt.

Fehleranzeigen für große Entfernungen

In einem eingehenden Signal erkannte Fehler können auf ähnliche Weise auf das entfernte Ursprungselement hinweisen. In diesem Fall ist die Anzeige ein FEBE-Alarm und wird auf der übertragenden NE auf der Ebene angezeigt, auf der die Fehler erkannt werden. Beispiel: MS für B2-Fehler, VC-4-Ebene für B3-Fehler und V5 für VC-11/12-Fehler. Der Begriff "FEBE" wurde durch "Remote Error Indication" (REI) ersetzt.

Typische Verkehrswegwarnungen von SDH

Abbildung 7 stellt einen typischen STM-1 ADM dar. Bei den physischen Karten, die für die Signalverarbeitung verwendet werden, handelt es sich um die Zusatzkarte, die Switch-Karte und die STM-1 Line Card. Jede Karte wird mit den entsprechenden Prozessen angezeigt, die auf der Karte auftreten. Auch die Prozesse für beide Übertragungsrichtungen werden angezeigt. Außerhalb der Kästchen befindet sich eine Liste typischer Alarme, die mit dem Prozess verknüpft sind, auf den sich jeder Alarm bezieht.

Wenn das Nebeneingangssignal nicht vorhanden ist, wird ein LOS-Alarm ausgelöst, und ein AIS wird eingespeist, um das fehlende Signal zu ersetzen. Das Nebeneingangssignal wird auf HDB-3-Codefehler untersucht. Alarme können ausgelöst werden, wenn die EBER vorkonfigurierte Schwellenwerte überschreitet.

Ein SD-Alarm wird bei 1,10-6 ausgelöst, ein EBER bei 1,10-3. Das 2-Mbit/s-Zusatzeingangssignal wird verwendet, um einen Phasenschleifen-Timing-Wiederherstellungskreis zu sperren. Diese wiederhergestellte Uhr wird verwendet, um die Daten in einen Übertragungspuffer zu übertragen. Das Signal wird dann mit HDB-3 dekodiert. Der Eingangsport an einigen Geräten kann so konfiguriert werden, dass die G704 (30chan PCM)-Rahmenstruktur des Nebeneingang-Signals geprüft und gegebenenfalls Alarme ausgelöst werden. Diese Alarme sind wie folgt:

-

LOF: FAW nicht gefunden werden.

-

I/P-AIS: das Nebeneingangssignal besteht aus allen 1s.

-

Distant: an der Anlage in Empfangsrichtung wird ein Alarm ausgelöst.

-

CRC-4-Diskrepanz (Cyclische Redundanz Check-4): ein Fehlerprüfgerät zur Überprüfung der Integrität der G704-Struktur.

Die Nebendaten werden einer Container-Klasse 12 (C12) zugeordnet, und die POHs werden zu einer VC-12 hinzugefügt. Die VC-12 OH-Bits sind wie folgt eingestellt:

-

Die Pfadverfolgungsmeldung kann vom Operator festgelegt werden, wenn diese Funktion erforderlich ist.

Das Signal Label (SL) beschreibt den Inhalt des VC-12 wie folgt:

-

Die G703-Eingänge werden normalerweise auf asynchron oder ausgerüstet-unspezifisch eingestellt.

-

G704-Ports (strukturiert) werden auf "Byte synchron" gesetzt.

-

Nicht verwendete Ports werden automatisch auf nicht ausgestattete Ports gesetzt.

-

Wenn ein Alarm mit der Empfangsseite der TU verknüpft ist, wird ein FERF im Pfad OH festgelegt.

Wenn das Nebensignal aus dem Übertragungspuffer gelesen wird, wird ein TU-Pointer zu einer TU-12 hinzugefügt. Wenn der Puffer über vordefinierte Grenzen hinausgeht, wird ein Weckalarm für den Übertragungspuffer ausgelöst.

Die TU-12 ist nun auf der Switch-Karte über einen Zeitschlitz auf der STM-1 Line Card verbunden und in die VC-4-Nutzlast Multiplex-Verbindung geschaltet. Die VC-4 POH-Bytes werden wie folgt festgelegt:

-

Das SLl (C2) Byte ist so eingestellt, dass die Struktur der VC-4 beschrieben wird.

-

Das Multi-Frame-ID (H4)-Byte wird so eingestellt, dass die Position der VC-4 in der 4-Frame-Multi-Frame-Sequenz beschrieben wird.

Wenn diese Funktion erforderlich ist, kann der Operator im J1-Byte eine Pfadverfolgungsmeldung festlegen. Das B3-Byte wird so eingestellt, dass in allen IP-8-Sequenzen des VC-4 des vorherigen Frames eine gleichmäßige Parität erzielt wird. Wenn ein Alarm auf VC-4-Ebene in Empfangsrichtung ausgelöst wird, wird ein FERF an das andere Ende des G1-Bytes gesendet.

Der VC-4 wird ein Zeiger hinzugefügt, um eine AU-4 zu bilden. Die MSOHs werden wie folgt hinzugefügt und festgelegt:

-

Die B2-Bytes werden so eingestellt, dass in allen IP-24-Sequenzen des vorherigen STM-1-Frames eine gleichmäßige Parität erzeugt wird, abzüglich des RSOH. Der SSMB ist auf den Status der aktuell verwendeten Quelle eingestellt. Die K1- und K2-Byte sind so eingestellt, dass ein MS-FERF ggf. an das entfernte Ende gesendet und Multiprotocol over Asynchronous Transfer Mode (ATM) Server (MPS)/APS bei Verwendung initiiert wird.

Die RSOHs werden hinzugefügt und wie folgt festgelegt:

-

Das B1-Byte wird so festgelegt, dass im gesamten vorherigen STM-1-Frame für alle IP-8-Sequenzen eine gleichmäßige Parität erzielt wird. Die FAW wird hinzugefügt.

Jetzt haben wir einen STM-1-Frame. Allerdings, wenn wir dieses Signal an Linie in dieser Form gesendet, gäbe es eine starke Möglichkeit, dass es lange Sequenzen von binären 1s und / oder binären 0s enthalten würde, das heißt, keine Signalübergänge. Dies würde bedeuten, dass die Timing-Extraktionsschaltungen (Phase-Loops) in Downstream-Geräten nicht in der Lage wären, das Timing vom Signal wiederherzustellen.

Früher wurden Leitungssignale in einen proprietären Leitungscode codiert. Dies bedeutete, dass beide Enden des Systems vom selben Hersteller bereitgestellt werden mussten. Bei SDH werden solche Leitungscodes nicht mehr verwendet, aber das Signal (ohne FAW) ist verwirrt. Dies bedeutet, dass ein international vereinbartes komplexes Muster (Scrambling-Algorithmus) auf das Verkehrssignal überlagert wird. Dadurch wird sichergestellt, dass das Signal immer ausreichend übergeben wird, um eine nutzbare Timing-Komponente unabhängig von Datenverkehrs-Bitmustern zu gewährleisten. Das Muster wird von einem Descrambler am anderen Ende der RS entfernt.

In der nächsten Phase wird das Signal an die physische Schnittstelle angepasst, die häufig als Network Node Interface (NNI) bezeichnet wird. Wenn die Karte über eine elektrische Schnittstelle verfügt, wird das STM-1-Signal in die Cisco Messaging-Schnittstelle (CMI) codiert. Wenn es sich bei der Schnittstelle um eine optische Schnittstelle handelt, wird das STM-1-Signal verwendet, um einen Laser zu modulieren (ein- und auszuschalten gemäß den Daten-Binärwerten 1 und 0).

Laserparameter werden überwacht und bei Überschreitung der Grenzwerte Alarm ausgelöst. Die Alarme umfassen in der Regel folgende Elemente:

-

Hohe Laserleistung: Die optische Ausgangsleistung hat sich erhöht (in der Regel um 1 bis 3 dBm).

-

Laserniederstrom: die optische Ausgangsleistung verringert wurde (in der Regel um 1 bis 3 dBm).

-

Laserstrahlung hoch: in der Regel ein Hinweis darauf, dass der Laser das Ende seiner Lebensdauer erreicht.

Empfangsrichtung

Das eingehende Signal kann optisch oder elektrisch sein. Handelt es sich um eine optische Schnittstelle, wird das optische Signal mithilfe eines optischen Detektors in elektrische Signale umgewandelt. Wenn die optische Leistung auf einen vorab festgelegten Wert (in der Regel etwa -35 dBm) absinkt, wird ein LOS-Alarm ausgelöst.

Das elektrische STM-1-Signal wird auf ein Phasenschleifenzeitgeber angewendet, um eine Uhr zu extrahieren, die verwendet wird, um den Rest der Verarbeitung für diese Übertragungsrichtung zu bestimmen (die normalerweise an einem externen Anschluss für die anderen Netztaktanwendungen verfügbar gemacht werden kann).

Wenn eine Uhr nicht extrahiert werden kann, wird ein LRC-Alarm (Loss of Receive Clock) ausgelöst. Dies wird auch als Loss of Recovery Clock bezeichnet. Wenn der NNI elektrisch ist, wird das CMI STM-1-Signal verwendet, um den Timing Recovery Circuit schrittweise zu sperren. Wenn eine Uhr nicht extrahiert werden kann, wird ein LRC-Alarm ausgelöst. Das CMI-Signal wird dekodiert.

Der ADM betrachtet nun einen Stream anonymer serieller Daten, der tatsächlich einen Stream von STM-1-Frames darstellt. Der ADM muss daher die FAWs in diesen seriellen Daten finden. Wenn sie nicht gefunden werden können, wird ein LOF-Alarm ausgelöst. Nachdem Sie die FAWs gefunden haben, wird der Rest des Signals entschlüsselt. Der ADM kennt jetzt den Speicherort aller OH-Bytes. Im RSOH kann das B1-Byte überprüft werden, um die Fehlerleistung der zu terminierenden RS zu messen. Fehlergrenzwertwarnungen können auch auf einigen Geräten bereitgestellt werden.

MSOH prüfen

Im nächsten Schritt wird das MSOH untersucht. Wenn die Overhead-Bytes alle binären 1s enthalten, wird ein MS-AIS-Alarm ausgelöst. Die Byte K1 und K2 werden untersucht, und es wird ein FERF-Alarm ausgelöst, der gegebenenfalls auf das Vorhandensein eines aktiven Alarms am fernen Ende des MS hinweist. Multiplexed Switch Protocol (MSP)-Switching und/oder Automatic Protection Switching (APS) würden zu diesem Zeitpunkt als Reaktion auf die K1/K2-Einstellungen initiiert, wenn sie implementiert wurden, was derzeit nicht der Fall ist.

S1 SSMB wird untersucht. Wenn die Qualitätsstufe kleiner als die erforderliche, vorkonfigurierte Ebene ist, wechselt der ADM zur nächsten Prioritätsquelle, und es wird ein Alarm für eine SSMB-Nichtübereinstimmung ausgelöst. Der SSMB ist nicht auf allen SDH-Geräten implementiert. Die B2-Bytes werden in Verbindung mit dem vorherigen Frame geprüft. Wenn die Überprüfung der Grenzkontrollstelle 24 Paritätsverletzungen anzeigt, werden Alarme ausgelöst. Eine Fehlerrate von 1,10-6 löst einen SD-Alarm aus. Eine Fehlerrate von 10-3 löst einen EBER-Alarm aus. Diese Schwellenwerte sind normalerweise konfigurierbar, aber es handelt sich um sehr typische Werte. Der nächste Prozess besteht darin, den AU-Zeiger zu identifizieren und zu lesen. Wenn der ADM den Zeigerwert nicht einsehen kann, wird ein AU-LOP-Alarm ausgelöst. Wenn der Zeiger nur binäre 1s enthält, wird ein AU-AIS-Alarm ausgelöst.

Nachdem der AU-Zeiger identifiziert und gelesen wurde, kann der VC-4 POH jetzt untersucht werden. Das C2 SLl-Byte wird mit der tatsächlichen Struktur des VC-4 verglichen. Wenn dies nicht mit der im C2-Byte beschriebenen Struktur übereinstimmt, wird ein SLM-Alarm (Signal Label Mismatch) ausgelöst. Siemens bezeichnet dies als Wrong Signal Label (WSL)-Alarm. Der Vergleichsprozess ist automatisch für Guam-Philippines-Taiwan (GPT) und Siemens. Auf Marconi- und Ericcson-Geräten wird der erwartete C2-Wert manuell konfiguriert.

Das H4-Byte (1234-Byte) wird untersucht. Wenn die Sequenz verletzt wird, wird ein TU-Multiframe-Alarm ausgelöst.

Das G1-Byte wird geprüft, und es wird ein FERF-Alarm für den HO-Pfad ausgelöst, der ggf. auf das Vorhandensein eines aktiven Alarms am entfernten Ende oder auf dem VC-4-Pfad hinweist.

Das J1-Byte wird geprüft. Wenn die Pfadverfolgung aktiviert wurde, wird die Nachricht in der J1-Bytefolge mit dem vorkonfigurierten erwarteten Wert verglichen. Wenn sie sich unterscheiden, wird ein Alarm für eine HO-Pfad-Fehlanpassung ausgelöst.

Das B3-Byte wird zusammen mit dem vorherigen Frame geprüft. Wenn die Überprüfung der Grenzkontrollstelle 8 Paritätsverletzungen zeigt, werden SD- (10-6) oder EBER-Alarme (10-3) ausgelöst.

Wenn die POH-Bytes aus allen binären 1s bestehen, wird der HO-Pfad-AIS-Alarm ausgelöst.

Die VC-4 ist jetzt de-Multiplexing.

Untersuchung der TU-12

Die TU-12 muss ebenfalls untersucht werden. Wenn kein vernünftiger TU-12-Zeiger gefunden wird, wird ein TU-LOP-Alarm ausgelöst. Wenn der Zeiger aus allen binären 1s besteht, wird ein TU-AIS-Alarm ausgelöst.

Das V5 VC-12 POH-Byte wird in Verbindung mit dem vorherigen Frame untersucht. Zeigt die Überprüfung der Grenzkontrollstelle 2 Paritätsverletzungen an, werden SD- (10-6) oder EBER-Alarme (10-3) ausgelöst.

Der TU-12 ist nun über die Switch-Karte mit einem Nebenanschluss auf der Nebenkarte verbunden. Wenn der TU bei der Zusatzkarte ankommt, wird der Zeiger erneut überprüft. Wenn kein vernünftiger Zeiger gefunden wird, wird ein TU-LOP-Alarm ausgelöst.

VC-12 prüfen

Die VC-12-Pfad-Overhead-Bytes werden ebenfalls untersucht.

Wenn die Pfadverfolgungsfunktion aktiviert wurde, wird die Nachricht in der Pfadverfolgungssequenz mit dem vorkonfigurierten erwarteten Wert verglichen. Wenn sie sich unterscheiden, wird ein Alarm für eine LO-Pfad-Fehlanpassung ausgelöst.

Der SL wird mit der tatsächlichen Struktur des VC-12 verglichen. Wenn dies nicht mit der in den SL-Bits von V5 beschriebenen Struktur übereinstimmt, wird ein LO-SLM-Alarm ausgelöst.

Das FERF-Bit im V5-Byte wird geprüft und ein LO-Pfad-FERF-Alarm ausgelöst, der ggf. auf das Vorhandensein eines aktiven Alarms am fernen Ende des VC-12-Pfads hinweist.

Die Bit-IP-2 des V5-Bytes werden geprüft. Wenn die Überprüfung der Grenzkontrollstelle 8 Paritätsverletzungen zeigt, werden Alarme für den LO-Pfad SD (10-6) oder EBER (10-3) ausgelöst.

Wenn die POH-Bits aus allen 1s bestehen, wird ein AIS-Alarm mit niedrigerem Pfad ausgelöst.

Daten werden in einen Empfangspuffer gepuffert, wo sie entzogen werden.

Wenn der Puffer über vordefinierte Grenzen hinausgeht, wird ein Empfangspufferkonfliktalarm ausgelöst. Das Signal wird genau mit der Geschwindigkeit aus dem Puffer getaktet, die am anderen Ende des Schaltkreises einging. Ein Ausfall des Ausgangssignals löst einen zusätzlichen LOS-Alarm aus.

Netzwerkwarnungen

Nachdem wir die Alarme eines typischen ADMs kennen und vollständig verstehen, können wir uns überlegen, welche Alarme Sie bei praktisch jedem SDH NE-Typ im gesamten Netzwerk erwarten. Dies liegt daran, dass alle ähnliche Funktionen auf jeder Ebene der SDH-Hierarchie auf die gleiche Weise ausführen. Beispielsweise gelten alle in diesem Dokument erwähnten Prozesse und Alarme für synchrone Cross Connectors (XCs) mit den Nebenanschlüssen STM-1 und LO 2 Mbit/s. Es sind noch andere Prozesse und Alarme involviert, die Sie vielleicht erwarten, aber dieses Dokument behandelt nur die Grundlagen.

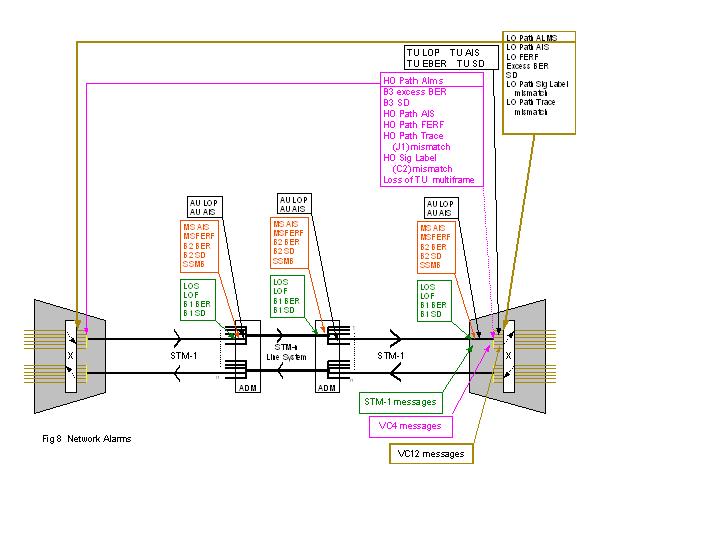

Abbildung 8 zeigt ein hypothetisches SDH-Netzwerk mit ähnlicher Konnektivität wie ein konzertierter GMP-2-Trunk.

Antworten

Frage 1

Ein Fehler an einer Zusatzkarte im STM-1 Mux A führt zu Fehlern in einer einzigen VC-12. Überprüfen Sie, wo die Fehler dem Netzwerkbetreiber angezeigt werden.

Antwort: F

Frage 2

Ein Fehler beschädigt die VC-4. Diese Fehler werden normalerweise als B3-Fehler beschrieben. Überprüfen Sie, wo die Fehler dem Netzwerkbetreiber angezeigt werden.

Antwort: F

Frage 3

Der STM-n MUX (LTE) bei B zeigt B1-Fehler bei einer Nebeneingabe an. Der Fehler muss zwischen A und B liegen.

Frage 4

Überprüfen Sie alle anderen Stellen, an denen B1-Fehler angezeigt werden sollen.

Antwort: Keine - B1-Fehler sind auf die einzelnen RS beschränkt.

Frage 5

Wie viele 2-M-Signale werden betroffen sein?

Antwort: Alle

Frage 6

Der STM-n-Mux bei E weist auf B2-Fehler im optischen Signal von B hin. Der Fehler muss zwischen B und E liegen.

Frage 7

Gibt es eine B2-Fehleranzeige bei F?

Antwort: Nein. B2-Fehler sind auf die einzelnen MS beschränkt.

Frage 8

Gibt es bei F eine B3-Fehlermeldung?

Antwort: Ja. Die Nutzlast muss bei Beschädigung des Transportmoduls beeinträchtigt werden.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

02-Dec-2005 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback