Cisco Nexus 9000 Intelligent Traffic Director

Download-Optionen

-

ePub (158.7 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Einleitung

Dieses Dokument beschreibt die Konfiguration und grundlegende Fehlerbehebung von Intelligent Traffic Director (ITD) auf der Nexus 9000-Plattform.

Hintergrund

Cisco Intelligent Traffic Director (ITD):

- ASIC-basierte (Hardware-) Datenverkehrsverteilung für Services und Anwendungen auf Layer 3 und 4 mithilfe von Cisco Nexus 5000/6000/7000-Switches

- Er führt eine L3- und L4-Datenverkehrsverteilung durch, ersetzt jedoch nicht die Layer-7-Load-Balancer.

- Systemüberwachung und automatische Fehlerbehandlung von Servern mit Lastausgleich

- Er erstellt automatisch ACLs und Route-Map-Richtlinien, um PBR-Funktionen zum Umleiten und Load Balancing von Datenverkehr auszuführen.

Verwendete Komponenten

HW - C9372PX

SW - 7.0(3)I7(2)

Lizenzanforderung

Für Cisco NX-OS -ITD ist eine Network Services-Lizenz erforderlich.

Die folgenden Protokolle werden angezeigt, wenn "Feature ITD" aktiviert ist und wir nicht über die erforderliche Lizenz verfügen.

VDC-1 %$ iscm[31793]: !!!!!! Warnung: 'NETWORK_SERVICES_PKG'-LIZENZ NICHT IM SYSTEM GEFUNDEN !!!!!! Sie haben versucht,

VDC-1 %$ iscm[31793]: Das System unterstützt honorbasierte Lizenzen.Die Funktion wird aktiviert und ist voll funktionsfähig.Lizenznutzung

VDC-1 %$ iscm[31793]: Wenn Sie diese Funktion fälschlicherweise aktiviert haben, deaktivieren Sie sie. Wenn Sie das Produkt nicht gekauft haben

Funktionen, die zur Verwendung von ITD aktiviert werden müssen

- Funktion ITD

- Funktion PBR

- Feature-SLA-Absender

- Feature SLA Responder*

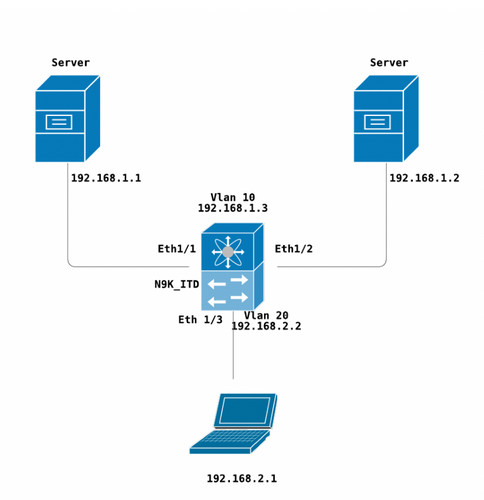

Topologie

ITD konfigurieren

Vier primäre Schritte zur Konfiguration eines ITD-Service

- Gerätegruppe erstellen

- ITD-Dienst erstellen

- Gerätegruppe an ITD-Dienst anhängen

- Hinzufügen des Service zur Eingangsschnittstelle

N9K_ITD

version 7.0(3)I7(2)

feature itd

itd device-group Test

probe icmp

node ip 192.168.1.1

node ip 192.168.1.2

itd Telnet

device-group Test ( Call the device group )

virtual ip 192.168.2.2 255.255.255.255 tcp 23 ( Optional )

ingress interface Vlan20 ( Assign ingress interface )

no shut

interface Vlan20

no shutdown

ip address 192.168.2.2/24

ip policy route-map Telnet_itd_pool ( This line gets automatically added when we “no shut” the ITD service )

Hinweis: Wenn Sie diese Einstellung auf L2-Schnittstellen anwenden, tritt der folgende Fehler auf. Erstellen Sie eine L3-Schnittstelle oder eine SVI.

N9K_ITD(config-itd)# ingress interface ethernet 1/3

ERROR: Interface:Ethernet1/3 is not a layer-3 interface

Beachten Sie, dass die folgende Konfiguration automatisch hinzugefügt wird. Dies sind die Buckets, die für jeden Knoten erstellt werden, für den ein PBR als LB definiert ist.

Show run | section ITD

feature itd

ip access-list Telnet_itd_vip_1_bucket_1

10 permit tcp 1.1.1.0 255.255.255.127 192.168.2.4/32 eq telnet

ip access-list Telnet_itd_vip_1_bucket_2

10 permit tcp 1.1.1.128 255.255.255.127 192.168.2.4/32 eq telnet

route-map Telnet_itd_pool permit 10

description auto generated route-map for ITD service Telnet

match ip address Telnet_itd_vip_1_bucket_1

set ip next-hop verify-availability 192.168.1.1 track 2

route-map Telnet_itd_pool permit 11

description auto generated route-map for ITD service Telnet

match ip address Telnet_itd_vip_1_bucket_2

set ip next-hop verify-availability 192.168.1.2 track 3

ip policy route-map Telnet_itd_pool

switch(config)# show route-map Telnet_itd_pool

route-map Telnet_itd_pool, permit, sequence 10

Description: auto generated route-map for ITD service Telnet

Match clauses:

ip address (access-lists): Telnet_itd_bucket_1

Set clauses:

ip next-hop verify-availability 192.168.1.1 track 2 [ UP ]

route-map Telnet_itd_pool, permit, sequence 11

Description: auto generated route-map for ITD service Telnet

Match clauses:

ip address (access-lists): Telnet_itd_bucket_2

Set clauses:

ip next-hop verify-availability 192.168.1.2 track 3 [ UP ]

ITD überprüfen

N9K_ITD(config)# show itd Telnet statistics

Service Device Group VIP/mask

#Packets

-------------------------------------------------------------------------------------

Telnet Test 192.168.2.2 /

255.255.255.255 0 (0%)

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_1 192.168.1.1

Bypass 192.168.1.1 0 (0%) <<<<<<<<<<

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_2 192.168.1.2

Bypass 192.168.1.2 0 (0%) <<<<<<<<<<

switch(config)# show itd Telnet brief

Legend:

C-S(Config-State): A-Active,S-Standby,F-Failed

ST(Status): ST-Standby,LF-Link Failed,PF-Probe Failed,PD-Peer Down,IA-Inactive

Name LB Scheme Interface Status Buckets

-------------- ---------- ---------- -------- --------

Telnet src-ip Vlan20 ACTIVE 2 <<<<<<

Exclude ACL

-------------------------------

Device Group Probe Port

-------------------------------------------------- ----- ------

Test ICMP

Virtual IP Netmask/Prefix Protocol Port

------------------------------------------------------ ------------ ----------

192.168.2.2 / 255.255.255.255 TCP 23

Node IP C-S WGT Probe Port Probe-IP STS

------------------- -- --- ---- ----- --------------- --

1 192.168.1.1 A 1 ICMP OK<<<<

2 192.168.1.2 A 1 ICMP OK<<<<

Telnet zum VLAN 20 Load Balancer-VIP (SVI)

Laptop - telnet 192.168.2.2

Trying 192.168.2.2...

Connected to 192.168.2.2.

Pakete, die vom VIP empfangen (31 Pakete) und an den Knoten (192.168.1.1) weitergeleitet werden, 31 Pakete

N9K_ITD(config)# show it Telnet statistics

Service Device Group VIP/mask

#Packets

--------------------------------------------------------------------------------

Telnet Test 192.168.2.2 /

255.255.255.255 31 (100.00%)

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_1 192.168.1.1

Redirect 192.168.1.1 31 (100.00%)

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_2 192.168.1.2

Redirect 192.168.1.2 0 (0.00%)

Bekannte Fehler:

https://bst.cloudapps.cisco.com/bugsearch/bug/CSCvc73162/?reffering_site=dumpcr

Beiträge von Cisco Ingenieuren

- Syed Abu SalehTechnical Consulting Engineer Cisco TAC

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback