فهم سلوك عدم الثقة في شهادة مصادقة ويب HTTPS واستكشاف أخطائه وإصلاحها على العملاء اللاسلكيين

خيارات التنزيل

-

ePub (260.3 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند سلوك العملاء اللاسلكي عند إتصالهم بشبكة محلية لاسلكية (WLAN) من الطبقة 3 بعد إجراء تغييرات على كيفية معالجة مستعرضات الويب لشهادات طبقة مآخذ التوصيل الآمنة (SSL).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- بروتوكول نقل النص التشعبي الآمن (HTTPS).

- شهادات SSL.

- وحدة التحكم في شبكة LAN اللاسلكية من Cisco (WLC).

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- متصفح الويب Chrome الإصدار 74.x أو أعلى.

- متصفح الويب Firefox الإصدار 66.x أو إصدار أعلى.

- Cisco Wireless LAN Controller، الإصدار 8.5.140.0 أو إصدار أعلى.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

بروتوكول نقل النص التشعبي (HTTP) حركة مرور مواقع الويب على الإنترنت غير آمنة ويمكن اعتراضها ومعالجتها بواسطة أفراد غير مقصودين. وبالتالي، زاد إستخدام HTTP في التطبيقات الحساسة التي أصبحت ضرورية لتنفيذ تدابير أمنية إضافية مثل تشفير SSL/TLS، الذي يشكل HTTPS.

يتطلب HTTPS إستخدام SSL شهادات للتحقق من صحة هوية موقع ويب والسماح بإنشاء اتصال آمن بين خادم الويب ومستعرض نقاط النهاية. يجب إصدار شهادات SSL من قبل مرجع مصدق ثقة (CA) مدرج في قائمة شهادات جذر CA الموثوق بها للمستعرضات وأنظمة التشغيل.

في البداية، كانت شهادات SSL تستخدم خوارزمية التجزئة الآمنة الإصدار 1 (SHA-1)، والتي تستخدم تجزئة 160 بت. ومع ذلك، وبسبب مجموعة متنوعة من نقاط الضعف، تم إستبدال SHA-1 تدريجيا ب SHA-2، وهي مجموعة من خوارزميات التأشير ذات أطوال مختلفة يكون أكثر شيوعا بينها هو 256 بت.

المشكلة

السيناريوهات الشائعة للشهادات غير الموثوق بها

هناك العديد من الأسباب التي قد تؤدي إلى عدم ثقة مستعرض ويب بشهادة SSL، ولكن الأسباب الأكثر شيوعا هي:

- لا تصدر الشهادة من مرجع مصدق ثقة (إما أن تكون الشهادة موقعة ذاتيا أو أن العميل ليس لديه شهادة المرجع المصدق الجذر مثبتة في حالة المرجع المصدق الداخلي).

- لا يتطابق حقلي الاسم الشائع (CN) أو الاسم البديل للموضوع (SAN) في الشهادة مع محدد موقع الموارد الموحد (URL) الذي تم إدخاله للتنقل إلى هذا الموقع.

- انتهت صلاحية الشهادة أو لم يتم تكوين الساعة على العميل بشكل صحيح (خارج فترة صلاحية الشهادة).

- خوارزمية SHA-1 قيد الاستخدام بواسطة المرجع المصدق الوسيط، أو شهادة الجهاز (في حالة عدم وجود المرجع المصدق الوسيط).

السلوك السابق

عندما تكشف الإصدارات السابقة من مستعرضات الويب عن شهادة جهاز على أنها غير موثوق بها، فإنها تطلب تأمينا تنبيه (يختلف النص والمظهر في كل متصفح). الأمن تنبيه يطلب من المستخدم قبول المخاطر الأمنية والاستمرار في الموقع المقصود أو رفض الاتصال. بعد قبول المخاطر التي يتعرض لها المستخدم في سلوك إعادة التوجيه للمستخدم النهائي على المدخل المتنقل:

ملاحظة: يمكن إخفاء الإجراء للمتابعة ضمن "الخيارات المتقدمة" على مستعرضات معينة.

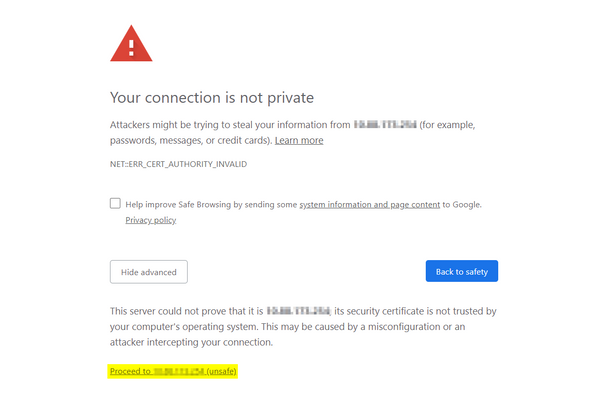

تعرض إصدارات Google Chrome الأقل من 74 التنبيه كما هو موضح في الصورة:

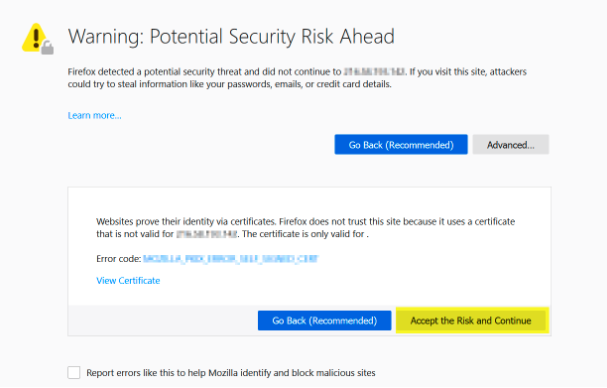

تعرض إصدارات Mozilla Firefox الأقل من 66 التنبيه كما هو موضح في الصورة:

تغيير السلوك

بعض متصفحات الإنترنت مثل Google Chrome و Mozilla Firefox غيرت الطريقة التي تتعامل بها مع الاتصالات الآمنة من خلال التحقق من الشهادات. يطلب كل من Google Chrome (إصدار 74.x وأعلى) و Mozilla Firefox (إصدار 66.x وأعلى) من المتصفح أن يرسل طلبا بدون أي ملف إلى عناوين URL الخارجية من قبل يمكن السماح للمستخدم بالاستعراض إلى البوابة المقيدة. ومع ذلك، يتم اعتراض هذا الطلب بواسطة وحدة التحكم اللاسلكية نظرا لحظر حركة مرور البيانات بالكامل قبل أن تتمكن من الوصول إلى حالة الاتصال النهائية. الطلب ثم بدء إعادة توجيه جديد إلى البوابة المقيدة الذي ينشئ حلقة إعادة توجيه منذ المستخدم يتعذر راجع البوابة.

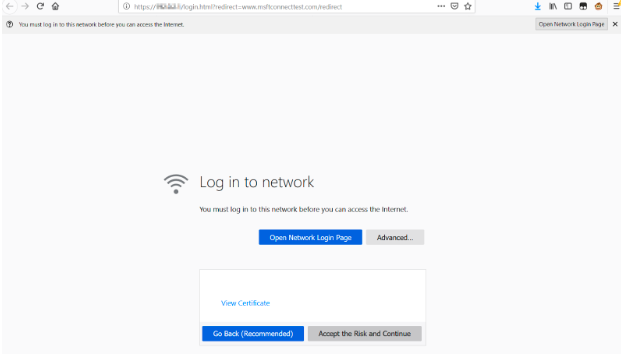

يعرض Google Chrome 74.x وأعلى التنبيه:التوصيل بشبكة Wi-Fi قد تتطلب منك زيارة صفحة تسجيل الدخول الخاصة بها، كما هو موضح في الصورة:

تعرض موزيلا Firefox 66.x وأعلى التنبيه: يجب تسجيل الدخول إلى الشبكة قبل أن تتمكن من الوصول إلى الإنترنت، كما هو موضح في الصورة:

تتضمن هذه الصفحة خيار قبول المخاطر والمتابعة. على أي حال، عندما يكون هذا الخيار محددا، يتم إنشاء علامة تبويب جديدة بنفس المعلومات.

ملاحظة: قدم فريق ISE خطأ التوثيق هذا كمرجع خارجي للعملاء:CSCvj04703 - Chrome: تم تقسيم تدفق إعادة التوجيه على مدخل الضيف/BYOD بشهادة غير موثوق بها على بوابة ISE.

الحل

حل بديل لمصادقة الويب الداخلية (صفحة تسجيل الدخول إلى الويب الداخلية الخاصة بوحدة التحكم في الشبكة المحلية اللاسلكية (WLC))

الخيار 1

تعطيل WebAuth SecureWeb على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). نظرا لأن المشكلة ناجمة عن التحقق من صحة الشهادة لإنشاء آلية أمان HTTPS، إستخدام HTTP لتخطي التحقق من صحة الشهادة والسماح للعملاء بتقديم البوابة المقيدة.

in order to أعجزت WebAuth SecureWeb على ال WLC أنت يستطيع ركضت الأمر:

config network web-auth secureweb disable

ملاحظة: يجب إعادة تمهيد عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) لكي يسري التغيير.

الخيار 2

إستخدام مستعرضات ويب بديلة. وقد تم عزل المسألة حتى الآن عن جوجل كروم وموزيلا فيرفكس، ومن ثم فإن المتصفحات مثل متصفح الإنترنت Internet Explorer ومستعرض Edge ومستعرضات الويب الأصلية التي تعمل بنظام التشغيل Android لا تقدم هذا السلوك ويمكن إستخدامها للوصول إلى البوابة المقيدة.

حل بديل لمصادقة الويب الخارجية

الخيار 1

ونظرا لأن هذا التباين في عملية مصادقة الويب يسمح بالتحكم في الاتصالات من خلال قائمة الوصول للمصادقة المسبقة، يمكن إضافة إستثناء حتى يتمكن المستخدمون من المتابعة إلى البوابة المقيدة. يتم تنفيذ هذه الاستثناءات من خلال قوائم الوصول إلى URL (يبدأ الدعم في الإصدارات 8.3.x ل AireOS لشبكات WLAN المركزية و 8.7.x لشبكات WLAN المحولة المحلية من FlexConnect). قد تكون عناوين URL معتمدة على مستعرضات الويب، ولكن تم تعريفها على أنها http://www.gstatic.com/ لكروم جوجل و http://detectportal.firefox.com/ لفايرفوكس موزيلا.

إصلاح دائم

لحل هذه المشكلة، يوصى بتثبيت شهادة WebAuth SSL مع خوارزمية SHA-2، الصادرة عن مرجع مصدق موثوق به، في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC).

التحقق من الصحة

لا يوجد حاليًا إجراء للتحقق من صحة هذا التكوين.

استكشاف الأخطاء وإصلاحها

لا تتوفر حاليًا معلومات محددة لاستكشاف الأخطاء وإصلاحها لهذا التكوين.

معلومات ذات صلة

تمت المساهمة بواسطة مهندسو Cisco

- Axel Bernalمهندس TAC من Cisco

- Jesus Herreraمهندس TAC من Cisco

- Fernando Galvezمهندس TAC من Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات