المقدمة

يصف هذا المستند الخطوات اللازمة لدمج "الحماية المتقدمة من البرامج الضارة" (AMP) لنقاط النهاية وشبكة التهديدات (TG) مع جهاز أمان الويب (WSA).

ساهم بها أورييل مونتيرو وحررها يرالدين سانشيز، مهندسو Cisco TAC.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- AMP للوصول إلى نقاط النهاية

- وصول TG الفائق

- WSA مع مفاتيح ميزة تحليل الملف وسمعة الملف

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

سجل الدخول إلى وحدة تحكم WSA.

بمجرد تسجيل الدخول، انتقل إلى خدمات الأمان > مكافحة البرامج الضارة والسمعة الحسنة، في هذا القسم يمكنك العثور على خيارات دمج AMP و TG.

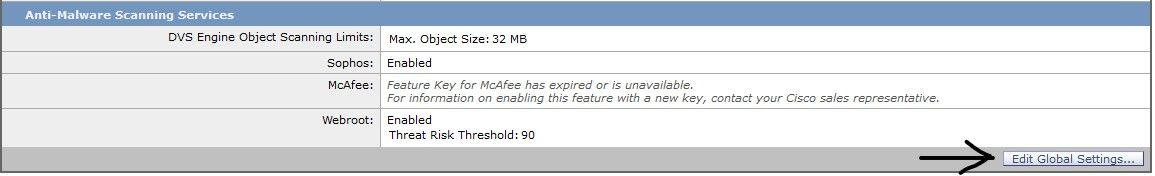

تكامل AMP

في قسم خدمات المسح الضوئي ضد البرامج الضارة، انقر فوق تحرير الإعدادات العامة، كما هو موضح في الصورة.

ابحث عن قسم إعدادات متقدمة > إعدادات متقدمة لسمعة الملف وقم بتوسيعه، ثم يتم عرض سلسلة من خيارات خوادم السحابة، واختر الأقرب إلى موقعك.

بمجرد تحديد السحابة، انقر فوق Register Appliance باستخدام AMP للحصول على نقاط النهاية.

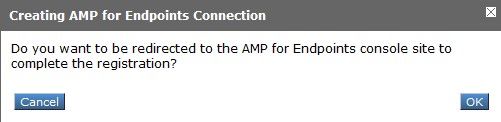

يظهر منبثق يعيد التوجيه إلى وحدة تحكم AMP، انقر زر موافق، كما هو موضح في الصورة.

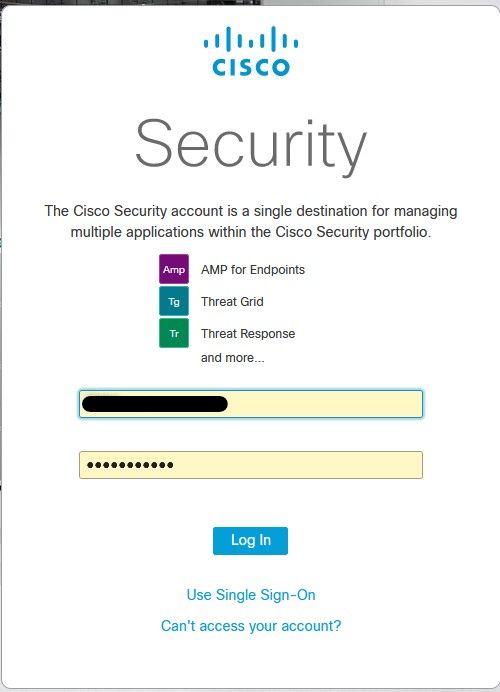

تحتاج إلى إدخال بيانات اعتماد AMP صالحة وانقر فوق تسجيل الدخول، كما هو موضح في الصورة.

اقبل تسجيل الجهاز، لاحظ معرف العميل، حيث أنه يساعد في العثور على WSA لاحقا في وحدة التحكم.

ارجع إلى وحدة تحكم WSA، يظهر تحقق من قسم AMP الخاص بدمج وحدة تحكم نقاط النهاية، كما هو موضح في الصورة.

ملاحظة: لا تنس النقر فوق إرسال والالتزام بالتغييرات (إذا تمت مطالبتك بذلك)، وإلا فسيتعين إجراء العملية مرة أخرى.

تكامل شبكة التهديدات

انتقل إلى خدمات الأمان > الحماية من البرامج الضارة والسمعة، ثم انقر فوق "خدمات الحماية من البرامج الضارة"، فوق الزر تحرير الإعدادات العامة، كما هو موضح في الصورة.

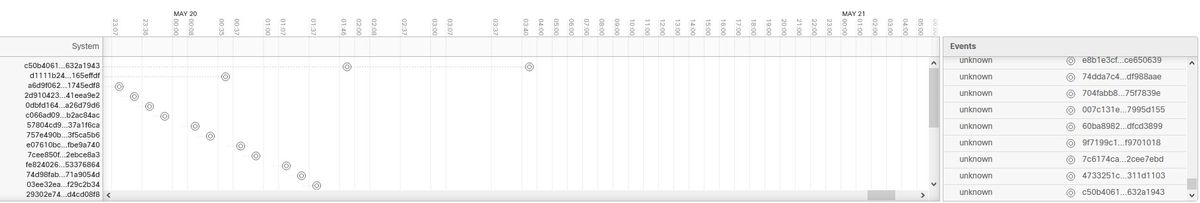

ابحث عن قسم الإعدادات المتقدمة>المتقدمة لتحليل الملفات وقم بتوسيعه، أختر أقرب خيار لموقعك، كما هو موضح في الصورة.

انقر فوق إرسال وتنفيذ التغييرات.

على جانب مدخل TG، ابحث عن جهاز WSA ضمن علامة التبويب المستخدمون إذا كان الجهاز قد تم دمجه مع AMP/TG بنجاح.

إذا قمت بالنقر فوق "تسجيل الدخول"، فيمكنك الوصول إلى معلومات هذا الجهاز.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

للتحقق من نجاح التكامل بين AMP و WSA، يمكنك تسجيل الدخول إلى وحدة تحكم AMP والبحث عن جهاز WSA.

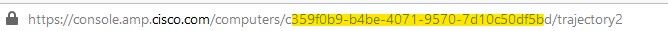

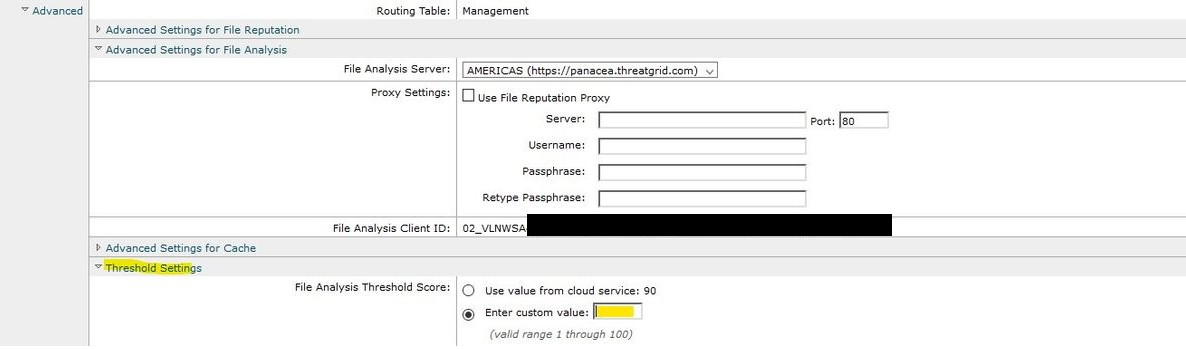

انتقل إلى الإدارة > أجهزة الكمبيوتر، في قسم المرشحات، ابحث عن جهاز أمان الويب وطبق المرشح

إذا كان لديك أجهزة WSA متعددة مسجلة، فيمكنك تعريفها بمعرف عميل تحليل الملفات.

إذا قمت بتوسيع الجهاز، يمكنك معرفة المجموعة التي ينتمي إليها، يمكن إستخدام "النهج" و GUID الخاص بالجهاز لعرض مسار الجهاز.

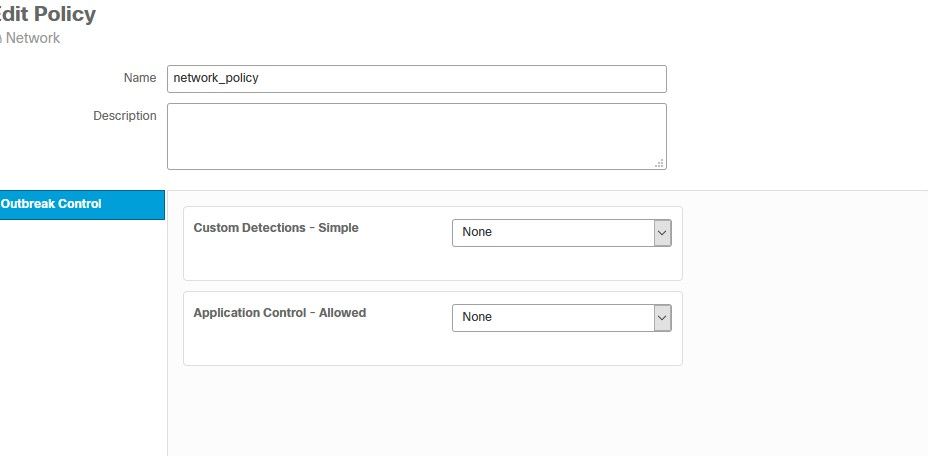

في قسم النهج، يمكنك تكوين عمليات الكشف المخصصة البسيطة والتحكم في التطبيق - المسموح بها التي يتم تطبيقها على الجهاز.

هناك خدعة لعرض قسم مسار الجهاز في WSA، تحتاج إلى فتح مسار الجهاز لكمبيوتر آخر واستخدام GUID الخاص بالجهاز.

يتم تطبيق التغيير على عنوان الربط، كما هو موضح في الصور.

لشبكة التهديد، هناك عتبة 90، إذا حصل الملف على علامة تحت الرقم المذكور، فإن الملف غير ضار، ومع ذلك، يمكنك تكوين حد مخصص على WSA.

استكشاف الأخطاء وإصلاحها

لا تتم إعادة توجيه WSA إلى صفحة AMP

- تأكد من أن جدار الحماية يسمح بالعناوين المطلوبة ل AMP، انقر هنا.

- تأكد من تحديد سحابة AMP المناسبة (تجنب إختيار السحابة القديمة).

لا يقوم WSA بحظر SHAs المحددة

- تأكد من وجود WSA في المجموعة الصحيحة.

- تأكد من إستخدام WSA للنهج الصحيح.

- تأكد من عدم نظافة SHA على السحابة، وإلا فلن تتمكن WSA من حظره.

لا تظهر WSA في مؤسسة TG الخاصة بي

- تأكد من إختيار سحابة TG المناسبة (الأمريكتين أو أوروبا).

- تأكد من أن جدار الحماية يسمح بالعناوين المطلوبة ل TG.

- لاحظ معرف عميل تحليل الملف.

- ابحث عنه ضمن قسم "المستخدمون".

- إذا لم تعثر عليه، فيرجى الاتصال بدعم Cisco حتى يمكنهم مساعدتك في نقله بين المؤسسات.