ASA مع وحدة CX/FirePOWER النمطية ومثال تكوين موصل CWS

خيارات التنزيل

-

ePub (231.7 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند كيفية إستخدام وحدة Cisco Adaptive Security Appliance (ASA) مع وحدة Context Aware (CX)، المعروفة أيضا باسم جدار الحماية من الجيل التالي، وموصل Cisco Cloud Web Security (CWS).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن يكون لديك:

- ترخيص 3DES/AES على ASA (ترخيص مجاني)

- خدمة/ترخيص CWS صالح لاستخدام CWS لعدد المستخدمين المطلوب

- الوصول إلى مدخل ScanCenter لإنشاء مفتاح المصادقة

المكونات المستخدمة

لا يقتصر هذا المستند على إصدارات برامج ومكونات مادية معينة.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

النطاق

يوضح هذا المستند مجالات التقنية والمنتجات التالية:

- توفر أجهزة الأمان المعدلة Cisco ASA 5500-X Series Adaptive Security أمان جدار حماية الإنترنت ومنع الاختراق.

- يوفر أمان الويب السحابي من Cisco إمكانية تحكم تستجيب للتعديل في جميع محتويات الويب التي يتم الوصول إليها.

حالة الاستخدام

تتمتع الوحدة النمطية ASA CX/FirePower بالقدرة على دعم كل من متطلبات أمان المحتوى ومنع التسلل، وفقا لميزات الترخيص التي تم تمكينها على ASA CX/FirePower. لا يتم دعم أمان الويب السحابي مع الوحدة النمطية ASA CX/FirePower. إذا قمت بتكوين كل من إجراء ASA CX/FirePower وفحص أمان الويب السحابي لنفس تدفق حركة المرور، فإن ASA يقوم فقط بتنفيذ إجراء ASA CX/FirePower. من أجل الاستفادة من ميزات CWS لأمان الويب، يلزمك التأكد من تجاوز حركة مرور البيانات في بيان مطابقة ASA CX/FirePower. بشكل نموذجي، في مثل هذا السيناريو، يستخدم العملاء CWS لأمان الويب والمنافذ (AVC) (المنفذ 80 و 443) ووحدة CX/FirePower لجميع المنافذ الأخرى.

النقاط الرئيسية

- لا يتضمن الأمر match default-inspection-traffic المنافذ الافتراضية للتفتيش على أمان الويب السحابي (80 و 443).

- يتم تطبيق الإجراءات على حركة المرور التي تعتمد بشكل ثنائي أو أحادي الإتجاه على الميزة. بالنسبة للميزات التي يتم تطبيقها بشكل ثنائي الإتجاه، تتأثر جميع حركة مرور البيانات التي تدخل الواجهة التي تقوم بتطبيق خريطة السياسة عليها أو تخرج منها إذا تطابقت حركة مرور البيانات مع خريطة الفئة لكل من الاتجاهين. عندما تستخدم سياسة عامة فإن كل الميزات أحادية الإتجاه، والميزات التي عادة ما تكون ثنائية الإتجاه عند تطبيقها على واجهة واحدة، يتم تطبيقها فقط على مدخل كل واجهة عند تطبيقها بشكل عام. نظرا لتطبيق السياسة على جميع الواجهات، يتم تطبيق السياسة في كلا الاتجاهين، لذلك تكون ثنائية الإتجاه في هذه الحالة مكررة.

- لحركة مرور TCP و UDP (وبروتوكول رسائل التحكم في الإنترنت (ICMP) عند تمكين فحص ICMP ذو الحالة)، تعمل سياسات الخدمة على تدفقات حركة مرور البيانات وليس فقط الحزم الفردية. إذا كانت حركة المرور جزءا من اتصال موجود يطابق ميزة في سياسة على واجهة واحدة، فإن تدفق حركة المرور لا يمكن أيضا أن يطابق نفس الميزة في سياسة على واجهة أخرى؛ يتم إستخدام النهج الأول فقط.

- تكون لسياسات خدمة الواجهة الأولوية على سياسة الخدمة العالمية لميزة معينة.

- الحد الأقصى لعدد خرائط النهج هو 64، ولكن يمكنك تطبيق خريطة سياسة واحدة فقط لكل واجهة.

التكوين

الرسم التخطيطي للشبكة

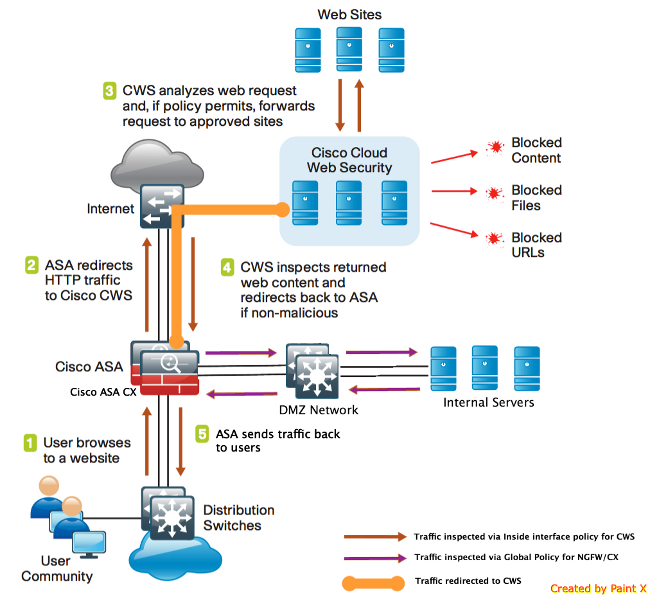

تدفق حركة المرور ل ASA و CWS

- يطلب المستخدم عنوان URL من خلال متصفح الويب.

- يتم إرسال حركة مرور البيانات إلى ASA للخروج من الإنترنت. يقوم ASA بتنفيذ NAT المطلوب واستنادا إلى البروتوكول HTTP/HTTPS، ويطابق سياسة الواجهة الداخلية ويحصل على إعادة التوجيه إلى Cisco CWS.

- تقوم CWS بتحليل الطلب استنادا إلى التكوين الذي تم إجراؤه في بوابة ScanCenter، وإذا كان النهج يسمح، فتقوم بإعادة توجيه الطلب إلى المواقع المعتمدة.

- يقوم CWS بفحص حركة المرور العائدة ويعيد توجيهها إلى ASA.

- استنادا إلى تدفق جلسة العمل الذي تمت صيانته، يرسل ASA حركة مرور البيانات مرة أخرى إلى المستخدم.

تدفق حركة المرور لكل من ASA و CX/FirePower

- يتم تكوين جميع حركات المرور بخلاف HTTP و HTTPS لمطابقة ASA CX/FirePower للتفتيش ويتم إعادة توجيهها إلى CX/FirePower عبر اللوحة الخلفية ASA.

- يقوم ASA CX/FirePower بفحص حركة مرور البيانات استنادا إلى السياسات التي تم تكوينها ويتخذ إجراء السماح/الحظر/التنبيه المطلوب.

التكوينات

قائمة الوصول لمطابقة كل حركات مرور ويب المرتبطة بالإنترنت (TCP/80) واستبعاد كل حركات المرور الداخلية

!ASA CWS HTTP Match

access-list cws-www extended deny ip any4 10.0.0.0 255.0.0.0

access-list cws-www extended deny ip any4 172.16.0.0 255.240.0.0

access-list cws-www extended deny ip any4 192.168.0.0 255.255.0.0

access-list cws-www extended permit tcp any4 any4 eq www

قائمة الوصول لمطابقة جميع حركات مرور HTTPS المرتبطة بالإنترنت (TCP/443) واستبعاد جميع حركات المرور الداخلية

!ASA CWS HTTPS Match

access-list cws-https extended deny ip any4 10.0.0.0 255.0.0.0

access-list cws-https extended deny ip any4 172.16.0.0 255.240.0.0

access-list cws-https extended deny ip any4 192.168.0.0 255.255.0.0

access-list cws-https extended permit tcp any4 any4 eq https

قائمة الوصول لمطابقة كل حركة المرور الداخلية، واستبعاد كل حركات مرور ويب و HTTPS المرتبطة بالإنترنت وجميع المنافذ الأخرى

!ASA CX/FirePower Match

access-list asa-ngfw extended permit tcp any4 10.0.0.0 255.0.0.0 eq 80

access-list asa-ngfw extended permit tcp any4 172.16.0.0 255.240.0.0 eq 80

access-list asa-ngfw extended permit tcp any4 192.168.0.0 255.255.0.0 eq 80

access-list asa-ngfw extended deny tcp any4 any4 eq www

access-list asa-ngfw extended permit tcp any4 10.0.0.0 255.0.0.0 eq 443

access-list asa-ngfw extended permit tcp any4 172.16.0.0 255.240.0.0 eq 443

access-list asa-ngfw extended permit tcp any4 192.168.0.0 255.255.0.0 eq 443

access-list asa-ngfw extended deny tcp any4 any4 eq https

access-list asa-ngfw extended permit ip any4 any4

تكوين خريطة الفئة لمطابقة حركة مرور البيانات لكل من CWS و CX/FirePower

! Match HTTPS traffic for CWS

class-map cmap-https

match access-list cws-https

! Match HTTP traffic for CWS

class-map cmap-http

match access-list cws-www

! Match traffic for ASA CX/FirePower

class-map cmap-ngfw

match access-list asa-ngfw

تكوين خريطة السياسة لإقران الإجراءات بمخططات الفئة

!Inspection policy map to configure essential parameters for the rules and

optionally !identify the allowed list for HTTP traffic

policy-map type inspect scansafe http-pmap

parameters

default group cws_default

http

!Inspection policy map to configure essential parameters for the rules and

optionally !identify the allowed list for HTTPS traffic

policy-map type inspect scansafe https-pmap

parameters

default group cws_default

https

! Interface policy local to Inside Interface

policy-map cws_policy

class cmap-http

inspect scansafe http-pmap fail-open

class cmap-https

inspect scansafe https-pmap fail-open

! Global Policy with Inspection enabled using ASA CX

policy-map global_policy

class inspection_default

<SNIP>

class cmap-ngfw

cxsc fail-open

class class-default

user-statistics accounting

تنشيط النهج بشكل عام ل CX/FirePower و CWS على الواجهة

service-policy global_policy global

service-policy cws_policy inside

ملاحظة: في هذا المثال، يفترض أن حركة مرور الويب تنشأ فقط من داخل منطقة الأمان. يمكنك إستخدام سياسات الواجهة على جميع الواجهات حيث تتوقع حركة مرور ويب أو إستخدام نفس الفئات داخل السياسة العامة. هذا فقط لتوضيح عمل CWS واستخدام MPF من أجل دعم متطلباتنا.

تمكين CWS على ASA (لا فرق)

scansafe general-options

server primary ip 203.0.113.1 port 8080

server backup ip 203.0.113.2 port 8080

retry-count 5

license xxxxxxxxxxxxxxxxxxxxxxxxxxx

!

لضمان إستخدام كافة الاتصالات للنهج الجديد، تحتاج إلى قطع اتصال الاتصالات الحالية حتى تتمكن من إعادة الاتصال بالنهج الجديد. رأيت ال clear conn أو واضح محلي-مضيف أمر.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

أدخل الأمر show scanSafe statistics للتحقق من الخدمة التي سيتم تمكينها ومن قيام ASA بإعادة توجيه حركة مرور البيانات. تظهر المحاولات التالية الزيادة في عدد جلسات العمل، والجلسات الحالية، ووحدات البايت التي تم نقلها.

csaxena-cws-asa# show scansafe statistics

Current HTTP sessions : 0

Current HTTPS sessions : 0

Total HTTP Sessions : 1091

Total HTTPS Sessions : 5893

Total Fail HTTP sessions : 0

Total Fail HTTPS sessions : 0

Total Bytes In : 473598 Bytes

Total Bytes Out : 1995470 Bytes

HTTP session Connect Latency in ms(min/max/avg) : 10/23/11

HTTPS session Connect Latency in ms(min/max/avg) : 10/190/11

أدخل الأمر show service-policy لعرض الزيادات في الحزم التي تم فحصها

asa# show service-policy

Global policy:

Service-policy: global_policy

Class-map: inspection_default

<SNIP>

<SNIP>

Class-map: cmap-ngfw

CXSC: card status Up, mode fail-open, auth-proxy disabled

packet input 275786624, packet output 272207060, drop 0,reset-drop 36,proxied 0

Class-map: class-default

Default Queueing Packet recieved 150146, sent 156937, attack 2031

Interface inside:

Service-policy: cws_policy

Class-map: cmap-http

Inspect: scansafe http-pmap fail-open, packet 176, lock fail 0, drop 0,

reset-drop 0, v6-fail-close 0

Class-map: cmap-https

Inspect: scansafe https-pmap fail-open, packet 78, lock fail 0, drop 13,

reset-drop 0, v6-fail-close 0

استكشاف الأخطاء وإصلاحها

يوفر هذا القسم معلومات يمكنك استخدامها لاستكشاف أخطاء التكوين وإصلاحها.

دخلت in order to تحريت أي إصدار يتعلق بالتكوين أعلاه ولفهم الربط flow، هذا أمر:

asa(config)# packet-tracer input inside tcp 10.0.0.1 80 192.0.2.105 80 det

Phase: 1

Type: CAPTURE

Subtype:

Result: ALLOW

Config:

Additional Information:

<SNIP>

<This phase will show up if you are capturing same traffic as well>

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Config:

Implicit Rule

Additional Information:

Forward Flow based lookup yields rule:

in <SNIP>

Phase: 3

Type: ROUTE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Config:

Additional Information:

in 0.0.0.0 0.0.0.0 via 198.51.100.1, outside

<Confirms egress interface selected. We need to ensure we have CWS

connectivity via the same interface>

Phase: 4

Type: ROUTE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Config:

Additional Information:

in 10.0.0.0 255.255.254.0 via 10.0.0.0.1, inside

Phase: 5

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group inside_in in interface inside

access-list inside_in extended permit ip any any

Additional Information:

<SNIP>

Phase: 6

Type: NAT

Subtype:

Result: ALLOW

Config:

object network obj-inside_to_outside

nat (inside,outside) dynamic interface

Additional Information:

Dynamic translate 10.0.0.1/80 to 198.51.100.1/80

Forward Flow based lookup yields rule:

in <SNIP>

Phase: 7

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in <SNIP>

Phase: 8

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in <SNIP>

Phase: 9

Type: INSPECT

Subtype: np-inspect

Result: ALLOW

Config:

class-map cmap-http

match access-list cws-www

policy-map inside_policy

class cmap-http

inspect scansafe http-pmap fail-open

service-policy inside_policy interface inside

Additional Information:

Forward Flow based lookup yields rule:

in id=0x7fff2cd3fce0, priority=72, domain=inspect-scansafe, deny=false

hits=8, user_data=0x7fff2bb86ab0, cs_id=0x0, use_real_addr,flags=0x0,protocol=6

src ip/id=10.0.0.11, mask=255.255.255.255, port=0, tag=0

dst ip/id=0.0.0.0, mask=0.0.0.0, port=80, tag=0, dscp=0x0

input_ifc=inside, output_ifc=any

<Verify the configuration, port, domain, deny fields>

Phase: 10

Type: CXSC

Subtype:

Result: ALLOW

Config:

class-map ngfw-cx

match access-list asa-cx

policy-map global_policy

class ngfw

cxsc fail-open

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x7fff2c530970, priority=71, domain=cxsc, deny=true

hits=5868,user_data=0x7fff2c931380,cs_id=0x0,use_real_addr,flags=0x0,protocol=6

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=0

dst ip/id=0.0.0.0, mask=0.0.0.0, port=80, tag=0, dscp=0x0

input_ifc=inside, output_ifc=any

Phase: 11

Type:

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

out <SNIP>

Phase: 12

Type:

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

out <SNIP>

Phase: 13

Type: USER-STATISTICS

Subtype: user-statistics

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

out <SNIP>

<In this example, IDFW is not configured>

Phase: 14

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Reverse Flow based lookup yields rule:

in <SNIP>

Phase: 15

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Reverse Flow based lookup yields rule:

in <SNIP>

Phase: 16

Type: USER-STATISTICS

Subtype: user-statistics

Result: ALLOW

Config:

Additional Information:

Reverse Flow based lookup yields rule:

out <SNIP>

Phase: 17

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 3855350, packet dispatched to next module

Module information for forward flow ...

snp_fp_tracer_drop

snp_fp_inspect_ip_options

snp_fp_tcp_normalizer

snp_fp_inline_tcp_mod

snp_fp_translate

snp_fp_tcp_normalizer

snp_fp_adjacency

snp_fp_fragment

snp_ifc_stat

Module information for reverse flow ...

snp_fp_tracer_drop

snp_fp_inspect_ip_options

snp_fp_tcp_normalizer

snp_fp_translate

snp_fp_inline_tcp_mod

snp_fp_tcp_normalizer

snp_fp_adjacency

snp_fp_fragment

snp_ifc_stat

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: outside

output-status: up

output-line-status: up

Action: allow

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

23-Dec-2014 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Jennifer HalimCisco TAC Engineer

- Ashok SakthivelCisco TAC Engineer

- Chirag SaxenaCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات