خصوصية خط DOCSIS 1.0 الأساسي على Cisco CMTS

المحتويات

المقدمة

الهدف الرئيسي لواجهة خصوصية الخط الأساسي لمواصفات واجهة خدمة البيانات المنقولة عبر الكبلات (DOCSIS) (BPI) هو توفير مخطط تشفير بيانات بسيط لحماية البيانات المرسلة إلى أجهزة مودم الكبلات ومنها في شبكة البيانات عبر الكبلات. كما يمكن إستخدام الخصوصية للخط الأساسي كوسيلة لمصادقة أجهزة مودم الكبلات، ولتخويل إرسال حركة مرور البث المتعدد إلى أجهزة مودم الكبلات.

يدعم نظام توصيل المودم الكابلي (CMTS) من Cisco ومنتجات مودم الكبل التي تشغل صور برنامج Cisco IOS® Software مع مجموعة ميزات تتضمن الأحرف "k1" أو"k8" الخصوصية الأساسية، على سبيل المثال ubr7200-k1p-mz.121-6.EC1.bin.

يناقش هذا المستند خصوصية الخط الأساسي على منتجات Cisco التي تعمل في وضع DOCSIS1.0.

قبل البدء

الاصطلاحات

للحصول على مزيد من المعلومات حول اصطلاحات المستندات، راجع اصطلاحات تلميحات Cisco التقنية.

المتطلبات الأساسية

لا توجد متطلبات أساسية خاصة لهذا المستند.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى تكوين uBR7246VXR الذي يشغل برنامج Cisco IOS® Software، الإصدار 12.1(6)EC، ولكنه ينطبق أيضا على جميع منتجات Cisco CMTS الأخرى وإصدارات البرامج.

تم إنشاء المعلومات المُقدمة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كنت تعمل في شبكة مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر قبل استخدامه.

كيفية تكوين خصوصية الخط الأساسي لأجهزة مودم الكبل

سيحاول مودم الكبل إستخدام خصوصية الخط الأساسي فقط إذا تم طلبه للقيام بذلك عبر معلمات فئة الخدمة في ملف تكوين DOCSIS. يحتوي ملف تكوين DOCSIS على معلمات تشغيل للمودم، ويتم تنزيله من خلال TFTP كجزء من عملية الوصول إلى الإنترنت.

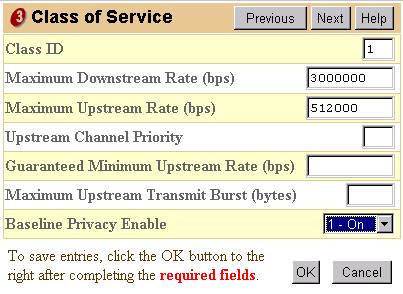

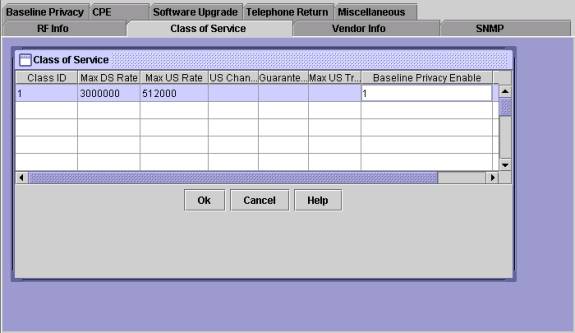

تتمثل أولاهما في إنشاء ملف تكوين DOCSIS في إستخدام مكون مودم كبل DOCSIS على Cisco.com. باستخدام مكون مودم كبل DOCSIS، يمكنك إنشاء ملف تكوين DOCSIS الذي يأمر مودم كبل باستخدام خصوصية الخط الأساسي عن طريق تعيين حقل تمكين خصوصية الخط الأساسي ضمن علامة التبويب فئة الخدمة إلى تشغيل. ارجع إلى المثال التالي:

بدلا من ذلك، يمكن إستخدام الإصدار المستقل من تكوين ملف DOCSIS لتمكين خصوصية الخط الأساسي كما هو موضح أدناه:

بمجرد إنشاء ملف تكوين DOCSIS يدعم BPI، ستحتاج أجهزة مودم الكبلات إلى إعادة الضبط لتنزيل ملف التكوين الجديد وبعد ذلك إستخدام خصوصية الخط الأساسي.

كيفية معرفة ما إذا كان مودم الكبل يستخدم الخصوصية للخط الأساسي

على Cisco CMTS، يمكن للمرء إستخدام الأمر show cable modem لعرض حالة أجهزة مودم الكبل الفردية. هناك العديد من الحالات التي يمكن أن يظهر فيها مودم يستخدم الخصوصية للخط الأساسي.

على الإنترنت

بعد أن يقوم مودم الكبل بالتسجيل مع Cisco CMTS، يدخل في حالة الاتصال. يحتاج مودم الكبل إلى الوصول إلى هذه الحالة قبل أن يتمكن من التفاوض على معلمات خصوصية الخط الأساسي مع Cisco CMTS. عند هذه النقطة تكون حركة مرور البيانات التي يتم إرسالها بين مودم الكبل و CMTS غير مشفرة. إذا ظل مودم الكبل في هذه الحالة ولم يقم بالمتابعة إلى أي من الحالات المذكورة أدناه، فإن المودم لا يستخدم الخصوصية للخط الأساسي.

متصل(pk)

تعني حالة online(pk) أن مودم الكبل كان قادرا على التفاوض على مفتاح تفويض، ويعرف أيضا بمفتاح التشفير (KEK) مع CMTS من Cisco. هذا يعني أنه قد تم تخويل مودم الكبل لاستخدام خصوصية الخط الأساسي وقد نجح في التفاوض على المرحلة الأولى من خصوصية الخط الأساسي. KEK هو مفتاح 56 بت يستخدم لحماية مفاوضات خصوصية خط الأساس اللاحقة. عندما يكون المودم في حركة مرور بيانات الحالة عبر الإنترنت(pk) التي يتم إرسالها بين مودم الكبل و Cisco CMTS لا تزال غير مشفرة حيث لم يتم التفاوض على أي مفتاح لتشفير حركة مرور البيانات حتى الآن. عادة، يتبع Online(pk) Online(pt).

رفض(pk)

تشير هذه الحالة إلى فشل محاولات مودم الكبل للتفاوض على KEK. سيكون السبب الأكثر شيوعا وراء وجود مودم في هذه الحالة هو أن Cisco CMTS قام بتشغيل مصادقة المودم وفشل المودم في المصادقة.

عبر الإنترنت(pt)

عند هذه النقطة، نجح المودم في التفاوض حول مفتاح تشفير حركة مرور (TEK) مع Cisco CMTS. يتم إستخدام TEK لتشفير حركة مرور البيانات بين مودم الكبل و Cisco CMTS. يتم تشفير عملية تفاوض TEK باستخدام KEK. المفتاح 56 أو 40 بت يستخدم لتشفير حركة مرور البيانات بين مودم الكبل و Cisco CMTS. عند هذه النقطة يتم إنشاء الخصوصية للأساس بنجاح وتشغيلها، لذلك يتم تشفير بيانات المستخدم المرسلة بين Cisco CMTS ومودم الكبل.

رفض(pt)

تشير هذه الحالة إلى أن مودم الكبل لم يتمكن من التفاوض بنجاح حول نموذج باستخدام Cisco CMTS.

راجع أدناه عينة إخراج من أمر show cable modem يظهر أجهزة مودم الكبل في حالات مختلفة تتعلق بالخصوصية للخط الأساسي.

ملاحظة: للحصول على مزيد من المعلومات حول حالة مودم الكبل، ارجع إلى أستكشاف أخطاء أجهزة مودم كبل uBR وإصلاحها التي لا تتوفر عبر الإنترنت.

وحدات التوقيت التي تؤثر على إنشاء خصوصية خط الأساس والحفاظ عليها

هناك بعض قيم المهلة التي يمكن تعديلها لتغيير سلوك خصوصية الخط الأساسي. قد يتم تكوين بعض هذه المعلمات على Cisco CMTS وغيرها من خلال ملف تكوين DOCSIS. ولا يوجد سبب يذكر لتغيير أي من هذه المعلمات باستثناء فترة بقاء الكبل وعمر التيك. قد يتم تعديل وحدات التوقيت هذه لزيادة الأمان على مصنع الكبلات أو لتقليل وحدة المعالجة المركزية (CPU) وزيادة نقل البيانات بسبب إدارة BPI.

كي لايف

مدة بقاء KEK هي كمية الوقت التي يجب أن يعتبر فيها مودم الكبل و CMTS من Cisco KEK الذي تم التفاوض عليه صالحا. قبل مرور هذا القدر من الوقت، يجب أن يقوم مودم الكبل بإعادة التفاوض على KEK جديد باستخدام CMTS من Cisco.

يمكنك تكوين هذه المرة باستخدام أمر واجهة كبل Cisco CMTS:

cable privacy kek life-time 300-6048000 seconds

الإعداد الافتراضي هو 604800 ثانية والتي تساوي سبعة أيام.

فوجود حاوية صغيرة مدى الحياة تزيد من الأمن لأن كل حاوية صغيرة من الكابلات سوف تدوم لفترة أقصر من الوقت، وبالتالي فإن قطع شركة كيه كيه كيه لفترة أقل في المستقبل من شأنه أن يجعل المفاوضات عرضة للاختطاف. والسلب إلى هذا هو أن إعادة تفاوض KEK تزيد من إستخدام وحدة المعالجة المركزية (CPU) على أجهزة مودم الكبلات وتزيد حركة مرور إدارة BPI على محطة كبلات.

كيك غريس تايم

فترة سماح KEK هي مقدار الوقت قبل انتهاء مدة صلاحية صلاحية KEK، الذي يعني أن مودم الكبل يبدأ في التفاوض مع CMTS من Cisco للحصول على KEK جديد. تتمثل الفكرة وراء وجود هذا المؤقت في توفير الوقت الكافي لمودم الكبل لتجديد KEK قبل انتهاء صلاحيته.

يمكنك تكوين هذه المرة باستخدام أمر واجهة كبل Cisco CMTS:

cable privacy kek grace-time 60-1800 seconds

يمكنك أيضا تكوين هذه المرة باستخدام ملف تكوين DOCSIS من خلال ملء الحقل المسمى مهلة مهلة السماح للتخويل أسفل علامة التبويب "خصوصية الخط الأساسي". إذا تم ملء حقل ملف تكوين DOCSIS هذا، فسيكون له الأولوية على أي قيمة تم تكوينها على Cisco CMTS. القيمة الافتراضية لوحدة التوقيت هذه هي 600 ثانية والتي تساوي 10 دقائق.

تيك لايف

مدة بقاء TEK هي كمية الوقت التي يجب أن يعتبر فيها مودم الكبل و CMTS من Cisco TEK الذي تم التفاوض عليه صالحا. قبل مرور هذا المقدار من الوقت، يجب أن يقوم مودم الكبل بإعادة التفاوض على نموذج جديد باستخدام Cisco CMTS.

يمكنك تكوين هذه المرة باستخدام أمر واجهة كبل Cisco CMTS:

cable privacy tek life-time <180-604800 seconds>

الإعداد الافتراضي هو 43200 ثانية مما يساوي 12 ساعة.

وجود بيانات صغيرة مدى الحياة تزيد من الأمان لأن كل TEK سوف يدوم لفترة قصيرة من الوقت، وبالتالي إذا تم أختراق بيانات أقل سوف تتعرض لفك تشفير غير مصرح به. والعيب في ذلك هو أن إعادة تفاوض TEK تزيد من إستخدام وحدة المعالجة المركزية (CPU) على أجهزة مودم الكبلات وتزيد حركة مرور إدارة BPI على محطة كبلات.

تيك غريس تايم

يقصد ب Tek Grace Time مقدار الوقت قبل انتهاء صلاحية مدة صلاحية TEK الذي يعني أن مودم الكبل يبدأ في التفاوض مع Cisco CMTS للحصول على كلمة مرور جديدة. تتمثل الفكرة وراء وجود هذا المؤقت في توفر وقت كاف لمودم الكبل لتجديد TEK قبل انتهاء صلاحيته.

يمكنك تكوين هذه المرة باستخدام أمر واجهة كبل Cisco CMTS:

cable privacy tek grace-time 60-1800 seconds

يمكنك أيضا تكوين هذه المرة باستخدام ملف تكوين DOCSIS من خلال ملء الحقل المسمى مهلة مهلة مهلة مهلة سماح Tek أسفل علامة التبويب "خصوصية الخط الأساسي". إذا تم ملء حقل ملف تكوين DOCSIS هذا، فسيكون له الأولوية على أي قيمة تم تكوينها على Cisco CMTS.

القيمة الافتراضية لوحدة التوقيت هذه هي 600 ثانية والتي تساوي 10 دقائق.

تخويل مهلة الانتظار

يتحكم هذا الوقت في مقدار الوقت الذي سينتظر فيه مودم الكبل إستجابة من CMTS عند التفاوض على KEK لأول مرة.

يمكنك تكوين هذه المرة في ملف تكوين DOCSIS من خلال تعديل حقل تخويل مهلة الانتظار أسفل علامة التبويب خصوصية الخط الأساسي.

القيمة الافتراضية لهذا الحقل هي 10 ثوان والنطاق الصحيح هو من 2 إلى 30 ثانية.

إعادة تخويل مهلة الانتظار

يتحكم هذا الوقت في مقدار الوقت الذي سينتظر فيه مودم الكبل إستجابة من CMTS من Cisco عند التفاوض على KEK جديد لأن مدة صلاحية KEK على وشك الانتهاء.

يمكنك تكوين هذه المرة في ملف تكوين DOCSIS بتعديل حقل إعادة تخويل مهلة الانتظار أسفل علامة التبويب خصوصية الخط الأساسي.

القيمة الافتراضية لوحدة التوقيت هذه هي 10 ثوان والنطاق الصحيح هو من 2 إلى 30 ثانية.

مهلة مهلة السماح للتخويل

تحديد فترة السماح لإعادة التخويل (بالثواني). القيمة الافتراضية هي 600. النطاق الصالح هو من 1 إلى 1800 ثانية.

تخويل مهلة انتظار الرفض

إذا حاول مودم الكبل التفاوض على KEK باستخدام CMTS من Cisco، ولكنه تم رفضه، فيجب عليه انتظار مهلة "السماح برفض الانتظار" قبل إعادة محاولة التفاوض على KEK جديد.

يمكنك تكوين هذه المعلمة في ملف تكوين DOCSIS باستخدام حقل تفويض مهلة رفض الانتظار أسفل علامة التبويب خصوصية الخط الأساسي. القيمة الافتراضية لوحدة التوقيت هذه هي 60 ثانية والنطاق الصحيح هو من 10 ثوان إلى 600 ثانية.

مهلة الانتظار التشغيلية

يتحكم هذا الوقت في مقدار الوقت الذي سينتظر فيه مودم الكبل إستجابة من CMTS عند التفاوض على TEK لأول مرة.

يمكنك تكوين هذه المرة في ملف تكوين DOCSIS من خلال تعديل حقل مهلة الانتظار التشغيلية أسفل علامة التبويب خصوصية الخط الأساسي.

القيمة الافتراضية لهذا الحقل هي 1 ثانية والنطاق الصحيح هو من 1 إلى 10 ثوان.

مهلة انتظار إعادة المفتاح

يتحكم هذا الوقت في مقدار الوقت الذي سينتظر فيه مودم الكبل إستجابة من CMTS من Cisco عند التفاوض على نموذج جديد لأن مدة صلاحية tek على وشك الانتهاء.

يمكنك تكوين هذه المرة في ملف تكوين DOCSIS من خلال تعديل حقل مهلة انتظار Rekey أسفل علامة التبويب خصوصية الخط الأساسي.

القيمة الافتراضية لوحدة التوقيت هذه هي 1 ثانية والنطاق الصحيح هو من 1 إلى 10 ثوان.

أوامر تكوين الخصوصية للخط الأساسي ل Cisco CMTS

يمكن إستخدام أوامر واجهة الكبل التالية لتكوين الوظائف المتعلقة بخصوصية الخط الأساسي وخصوصية الخط الأساسي على Cisco CMTS.

خصوصية الكبل

يمكن الأمر cable privacy التفاوض على خصوصية الخط الأساسي على واجهة معينة. إذا تم تكوين الأمر no cable privacy على واجهة كبل، فلن يتم السماح لأي أجهزة مودم كبل بالتفاوض على خصوصية الخط الأساسي عند الوصول إلى الإنترنت على تلك الواجهة. أستخدم الحذر عند تعطيل خصوصية الخط الأساسي لأنه إذا تم أمر مودم كبل باستخدام خصوصية الخط الأساسي بواسطة ملف تكوين DOCSIS الخاص به، ورفض CMTS من Cisco السماح له بالتفاوض على خصوصية الخط الأساسي، فقد لا يتمكن المودم من البقاء على الإنترنت.

خصوصية الكبل إلزامية

إذا تم تكوين الأمر لخصوصية الكبل الإلزامية وكان لمودم الكبل خصوصية أساسية ممكنة في ملف تكوين DOCSIS الخاص به، فيجب على مودم الكبل التفاوض بنجاح واستخدام خصوصية الخط الأساسي وإلا فلن يتم السماح له بالبقاء على الإنترنت.

إذا لم يصدر ملف تكوين DOCSIS لمودم الكبل تعليمات للمودم لاستخدام خصوصية الخط الأساسي، فلن يقوم الأمر إلزامي لخصوصية الكبل بإيقاف المودم من البقاء على الإنترنت.

لا يتم تمكين الأمر إلزامي لخصوصية الكبل بشكل افتراضي.

مودم مصادقة خصوصية الكبل

من الممكن تنفيذ نموذج مصادقة لأجهزة المودم التي تشترك في خصوصية الخط الأساسي. عندما تفاوض أجهزة مودم الكبل KEK مع CMTS من Cisco، فإن أجهزة المودم ترسل تفاصيل عنوان MAC الخاص بها ذو 6 بايت ورقمها التسلسلي إلى Cisco CMTS. يمكن إستخدام هذه المعلمات كمجموعة اسم مستخدم/كلمة مرور بغرض مصادقة أجهزة مودم الكبل. يستخدم CMTS خدمة مصادقة Cisco IOS والتفويض والمحاسبة (AAA) للقيام بذلك. لا يسمح لأجهزة مودم الكبل التي تفشل في المصادقة بالاتصال. بالإضافة إلى ذلك، لا تتأثر أجهزة مودم الكبلات التي لا تستخدم الخصوصية للخط الأساسي بهذا الأمر.

تحذير: نظرا لأن هذه الميزة تستخدم خدمة AAA، فأنت بحاجة إلى التأكد من أنك حريص عند تعديل تكوين AAA، وإلا فقد تفقد إمكانية تسجيل الدخول إلى نظام Cisco CMTS وإدارته دون قصد.

تحذير: نظرا لأن هذه الميزة تستخدم خدمة AAA، فأنت بحاجة إلى التأكد من أنك حريص عند تعديل تكوين AAA، وإلا فقد تفقد إمكانية تسجيل الدخول إلى نظام Cisco CMTS وإدارته دون قصد.

فيما يلي بعض عمليات التكوين العينة لطرق إجراء مصادقة المودم. في أمثلة التكوين هذه، تم إدخال عدد من أجهزة المودم في قاعدة بيانات مصادقة. يعمل عنوان MAC الخاص بالنظام الثماني ال 6 للمودم كاسم مستخدم ويخدم الرقم التسلسلي ذي الطول المتغير ككلمة مرور. لاحظ أنه تم تكوين مودم واحد برقم تسلسلي غير صحيح بشكل واضح.

يستخدم تكوين CMTS العينة الجزئية التالية من Cisco قاعدة بيانات مصادقة محلية لمصادقة عدد من أجهزة مودم الكبلات.

aaa new-model aaa authentication login cmts local aaa authentication login default line ! username 009096073831 password 0 009096073831 username 0050734eb419 password 0 FAA0317Q06Q username 000196594447 password 0 **BAD NUMBER** username 002040015370 password 0 03410390200001835252 ! interface Cable 3/0 cable privacy authenticate-modem ! line vty 0 4 password cisco

تتمثل طريقة أخرى لمصادقة أجهزة المودم في إستخدام خادم RADIUS خارجي. وفيما يلي مثال تكوين Cisco CMTS الجزئي الذي يستخدم خادم RADIUS الخارجي لمصادقة أجهزة المودم

aaa new-model aaa authentication login default line aaa authentication login cmts group radius ! interface Cable 3/0 cable privacy authenticate-modem ! radius-server host 172.17.110.132 key cisco ! line vty 0 4 password cisco

فيما يلي ملف قاعدة بيانات عينة لمستخدمي RADIUS يحتوي على معلومات مكافئة للمثال أعلاه الذي أستخدم المصادقة المحلية. يتم إستخدام ملف المستخدمين بواسطة عدد من خوادم RADIUS التجارية والمجانية كقاعدة بيانات يتم فيها تخزين معلومات مصادقة المستخدم.

# Sample RADIUS server users file.

# Joe Blogg's Cable Modem

009096073831 Password = "009096073831"

Service-Type = Framed

# Jane Smith's Cable Modem

0050734EB419 Password = "FAA0317Q06Q"

Service-Type = Framed

# John Brown's Cable Modem

000196594477 Password = "**BAD NUMBER**"

Service-Type = Framed

# Jim Black's Cable Modem

002040015370 Password = "03410390200001835252"

Service-Type = Framed

يظهر أدناه إخراج أمر show cable modem الذي يتم تنفيذه على Cisco CMTS الذي يستخدم أي من نماذج التكوين الواردة أعلاه. سترى أن أي أجهزة مودم ممكنة لخصوصية الأساس غير مدرجة في قاعدة بيانات المصادقة المحلية، أو برقم تسلسلي غير صحيح ستدخل حالة رفض(pk) ولن تبقى متصلة.

لا يحتوي المودم مع SID 17 على إدخال في قاعدة بيانات المصادقة ولكنه قادر على الوصول إلى الإنترنت لأن ملف تكوين DOCSIS الخاص به لم يأمره باستخدام خصوصية الخط الأساسي.

يمكن لأجهزة المودم التي تحتوي على SIDs 18 و 21 و 22 أن تكون متصلة لأن لها إدخالات صحيحة في قاعدة بيانات المصادقة

يتعذر على المودم المزود ب SID 19 الوصول إلى الإنترنت لأنه قد تم الأمر باستخدام خصوصية الخط الأساسي ولكن لا يوجد إدخال في قاعدة بيانات المصادقة لهذا المودم. كان من الممكن أن يكون هذا المودم في حالة الرفض (pk) مؤخرا للإشارة إلى فشل المصادقة.

يتعذر على المودم المزود ب SID 20 الاتصال بالإنترنت لأنه، على الرغم من وجود إدخال في قاعدة بيانات المصادقة بعنوان MAC لهذا المودم، فإن الرقم التسلسلي المطابق غير صحيح. في الوقت الحالي، هذا المودم في حالة الرفض (pk) ولكنه سينتقل إلى حالة عدم الاتصال بعد فترة قصيرة.

عند فشل أجهزة المودم في مصادقة الرسالة الموجودة على الأسطر التالية يتم إضافتها إلى سجل Cisco CMTS.

%UBR7200-5-UNAUTHSIDTIMEOUT: CMTS deleted BPI unauthorized Cable Modem 0001.9659.4461

ثم تتم إزالة مودم الكبل من قائمة صيانة المحطة وسيتم وضع علامة عليه كغير متصل خلال 30 ثانية. سيحاول مودم الكبل حينئذ أن يظهر على الخط مرة أخرى فقط ليتم رفضه مرة أخرى.

ملاحظة: لا توصي Cisco بأن يستخدم العملاء الأمر cable privacy authentication-modem لإيقاف أجهزة مودم الكبلات غير المعتمدة من الوصول إلى الإنترنت. تتمثل الطريقة الأكثر فعالية لضمان عدم حصول العملاء غير المصرح لهم على حق الوصول إلى شبكة موفر الخدمة في تكوين نظام الإمداد بحيث يتم توجيه أجهزة مودم الكبلات غير المصرح بها لتنزيل ملف تكوين DOCSIS مع تعيين حقل الوصول إلى الشبكة على إيقاف التشغيل. وبهذه الطريقة، لن يقوم المودم بإهدار عرض النطاق الترددي للتدفق من الخادم بشكل مستمر. وبدلا من ذلك، سيصل المودم إلى حالة الإنترنت(d) التي تشير إلى أن المستخدمين الذين يقفون وراء المودم لن يتم منحهم حق الوصول إلى شبكة موفر الخدمة وسيستخدم المودم عرض النطاق الترددي للتدفق فقط لصيانة المحطة.

الأوامر المستخدمة لمراقبة حالة BPI

show interface cable x/0 الخصوصية [kek | tek]— يتم إستخدام هذا الأمر لعرض وحدات التوقيت المرتبطة إما ب KEK أو TEK كمجموعة على واجهة CMTS.

أدناه مثال إخراج من هذا الأمر.

CMTS# show interface cable 4/0 privacy kek Configured KEK lifetime value = 604800 Configured KEK grace time value = 600 CMTS# show interface cable 4/0 privacy tek Configured TEK lifetime value = 60480 Configured TEK grace time value = 600

show interface cable x/0 privacy statistics— يمكن إستخدام هذا الأمر المخفي لعرض إحصائيات حول عدد SIDs باستخدام خصوصية الخط الأساسي على واجهة كبل معينة.

أدناه مثال إخراج من هذا الأمر.

CMTS# show interface cable 4/0 privacy statistic CM key Chain Count : 12 CM Unicast key Chain Count : 12 CM Mucast key Chain Count : 3

debug cable privacy— ينشط هذا الأمر تصحيح خصوصية الخط الأساسي. عند تنشيط هذا الأمر، كلما حدث تغيير في حالة الخصوصية للخط الأساسي أو حدث خصوصية للخط الأساسي، سيتم عرض التفاصيل على وحدة التحكم. يعمل هذا الأمر فقط عندما يكون مسبوقا بكبل تصحيح الأخطاء الكبل كبل X/0 أو debug cable mac-address mac-address أمر.

debug cable bpiatp— ينشط هذا الأمر تصحيح خصوصية الخط الأساسي. عندما يتم تنشيط هذا الأمر، كلما تم إرسال رسالة خصوصية للخط الأساسي أو تلقيها بواسطة Cisco CMTS، سيتم عرض التفريغ السداسي العشري للرسالة. يعمل هذا الأمر فقط عندما يكون مسبوقا بكبل تصحيح الأخطاء الكبل كبل X/0 أو debug cable mac-address mac-address أمر.

debug cable keyman—قام هذا الأمر بتنشيط تصحيح إدارة مفتاح الخصوصية للخط الأساسي. عند تنشيط هذا الأمر يتم عرض تفاصيل إدارة مفتاح الخصوصية للخط الأساسي.

أستكشاف أخطاء BPI وإصلاحها

تظهر أجهزة مودم الكبل كأجهزة متصلة وليس عبر الإنترنت(pt).

إذا ظهر مودم في حالة على الإنترنت بدلا من الإنترنت (pt) فإنه يعني بشكل عام واحدا من ثلاثة أشياء.

السبب المحتمل الأول هو أن مودم الكبل لم يتم منحه ملف تكوين DOCSIS يحدد أن مودم الكبل يستخدم خصوصية الخط الأساسي. تحقق من تمكين ملف تكوين DOCSIS في ملف تعريف فئة الخدمة الذي تم إرساله إلى المودم.

قد يكون السبب الثاني لرؤية مودم في حالة الاتصال أن المودم ينتظر قبل أن يبدأ في التفاوض على مؤشر BPI. انتظر دقيقة أو دقيقتين لمعرفة ما إذا كان المودم سيغير الحالة إلى online(pt).

قد يكون السبب الأخير هو عدم إحتواء المودم على برامج ثابتة تدعم خصوصية الخط الأساسي. اتصل بمودم الإصدار الأحدث من البرنامج الثابت الذي يدعم BPI.

تظهر أجهزة مودم الكبل في حالة الرفض(pk) ثم انتقل إلى عدم الاتصال.

السبب الأكثر ترجيحا لوجود مودم يدخل حالة الرفض(pk) هو تمكين مصادقة مودم الكبل باستخدام الأمر خصوصية الكبل authentication-modem ولكن تم تكوين AAA بشكل غير صحيح. تحقق من أنه قد تم إدخال الأرقام التسلسلية وعناوين MAC لأجهزة المودم المتأثرة بشكل صحيح في قاعدة بيانات المصادقة وأن أي خادم RADIUS خارجي يمكن الوصول إليه ويعمل. يمكنك إستخدام أوامر تصحيح أخطاء الموجه debug aaa authentication وdebug radius للحصول على فكرة عن حالة خادم RADIUS أو سبب فشل المودم في المصادقة.

ملاحظة: للحصول على معلومات عامة حول أستكشاف أخطاء اتصال مودم الكبل وإصلاحها، ارجع إلى أجهزة مودم كبل uBR التي لا تتوفر عبر الإنترنت لاستكشاف الأخطاء وإصلاحها.

ملاحظة خاصة - أوامر مخفية

أي مرجع للأوامر المخفية في هذا المستند هو للأغراض المعلوماتية فقط. لا يساند أمر مخفي ب ال cisco مساعدة مركز (TAC). بالإضافة إلى الأوامر المخفية:

-

قد لا تقوم دائما بإنشاء معلومات موثوقة أو صحيحة

-

قد تتسبب في حدوث تأثيرات جانبية غير متوقعة إذا تم تنفيذها

-

قد لا يتصرف بنفس الطريقة في الإصدارات المختلفة من برنامج Cisco IOS Software

-

يمكن إزالتها من الإصدارات المستقبلية من برنامج Cisco IOS Software في أي وقت دون إشعار

التعليقات

التعليقات